漏洞概要

关注数(24)

关注此漏洞

漏洞标题:盖雅工场某系统源代码泄露可控制服务器

提交时间:2016-01-13 15:51

修复时间:2016-01-28 15:25

公开时间:2016-01-28 15:25

漏洞类型:内部绝密信息泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2016-01-13: 细节已通知厂商并且等待厂商处理中

2016-01-18: 厂商已经确认,细节仅向厂商公开

2016-01-28: 细节向核心白帽子及相关领域专家公开

2016-02-07: 细节向普通白帽子公开

2016-02-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

盖雅工场某系统源代码泄露可控制服务器

详细说明:

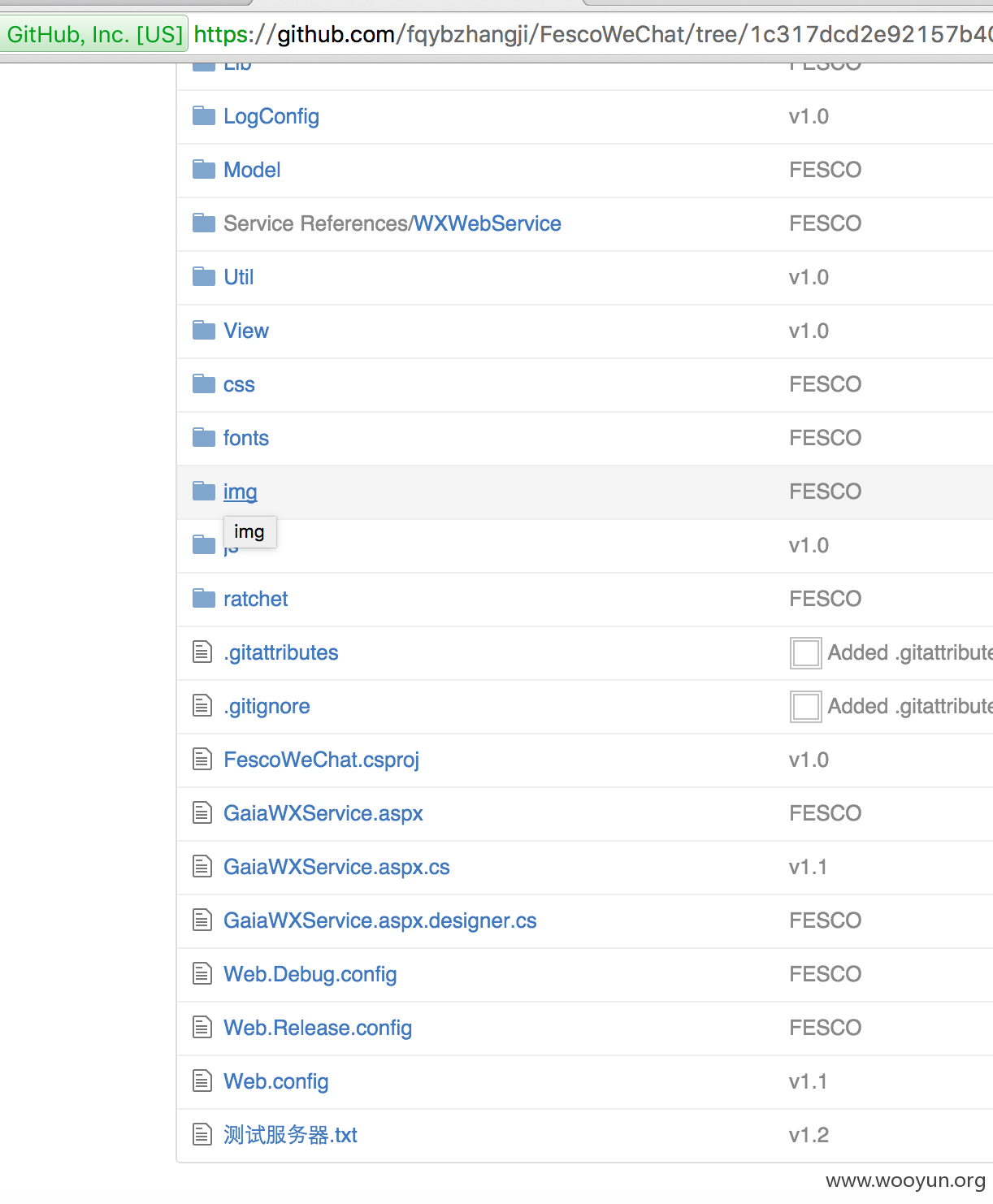

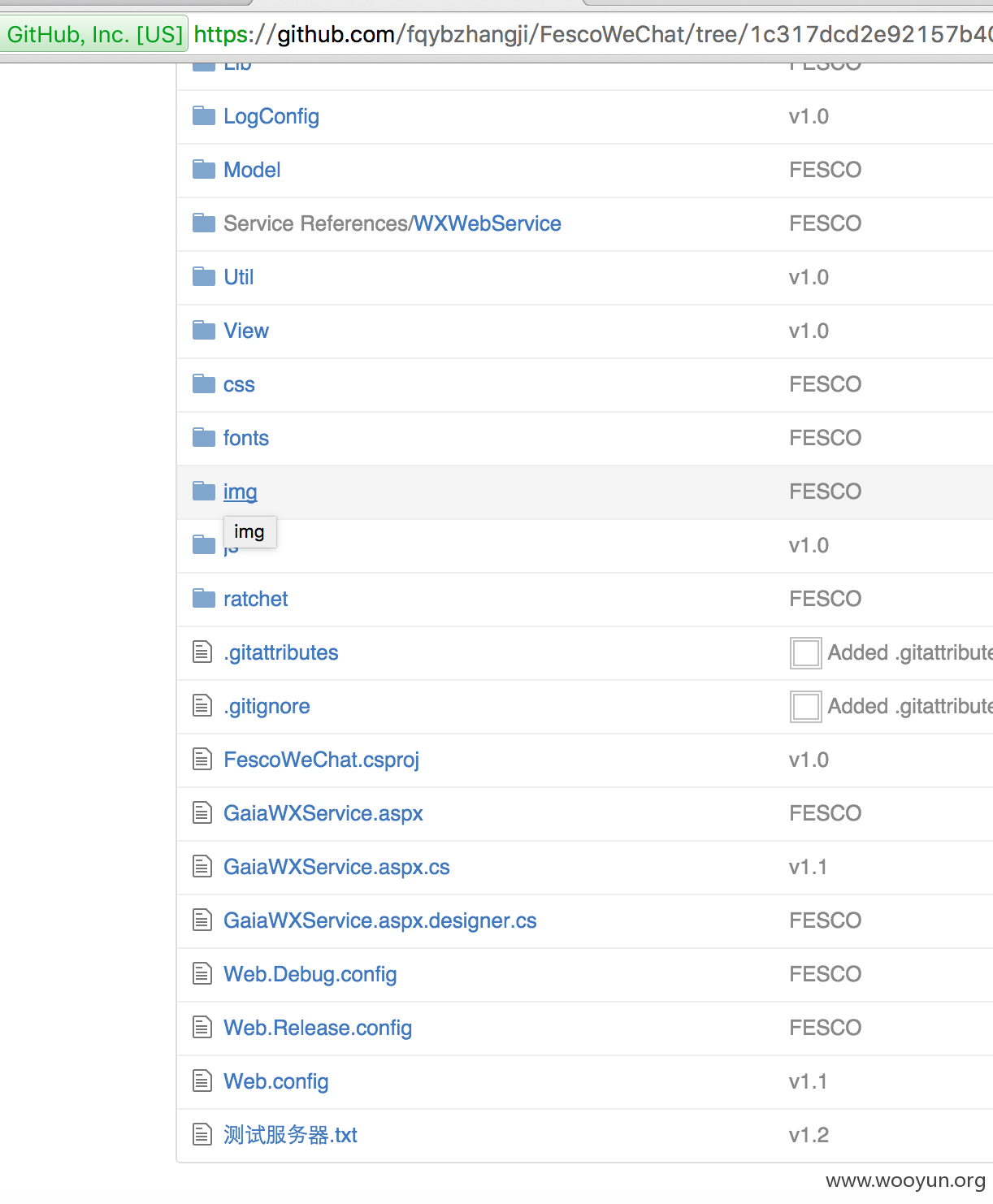

https://github.com/fqybzhangji/FescoWeChat/tree/1c317dcd2e92157b40ee691062516e4315aeee81

泄露微信公众号后端系统的所有代码

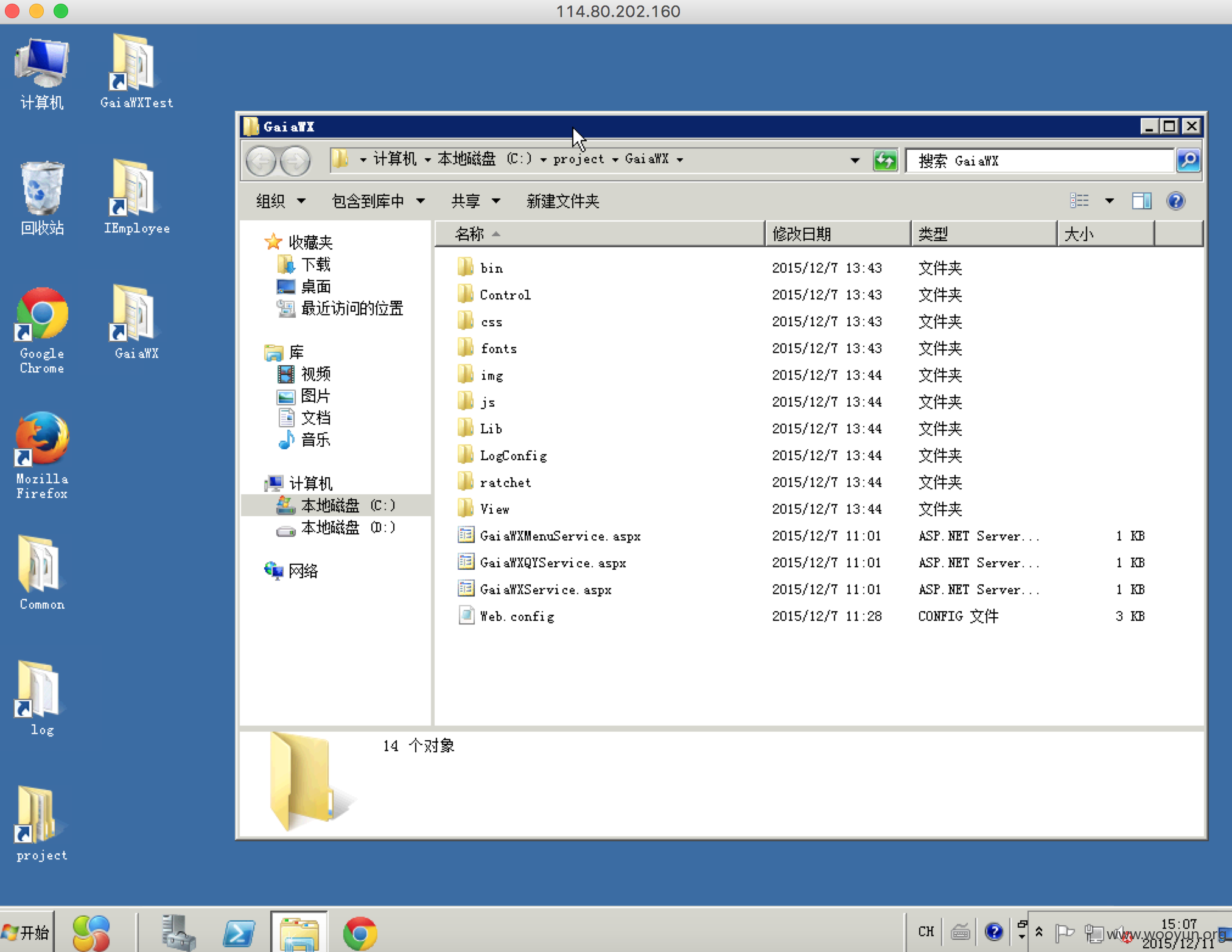

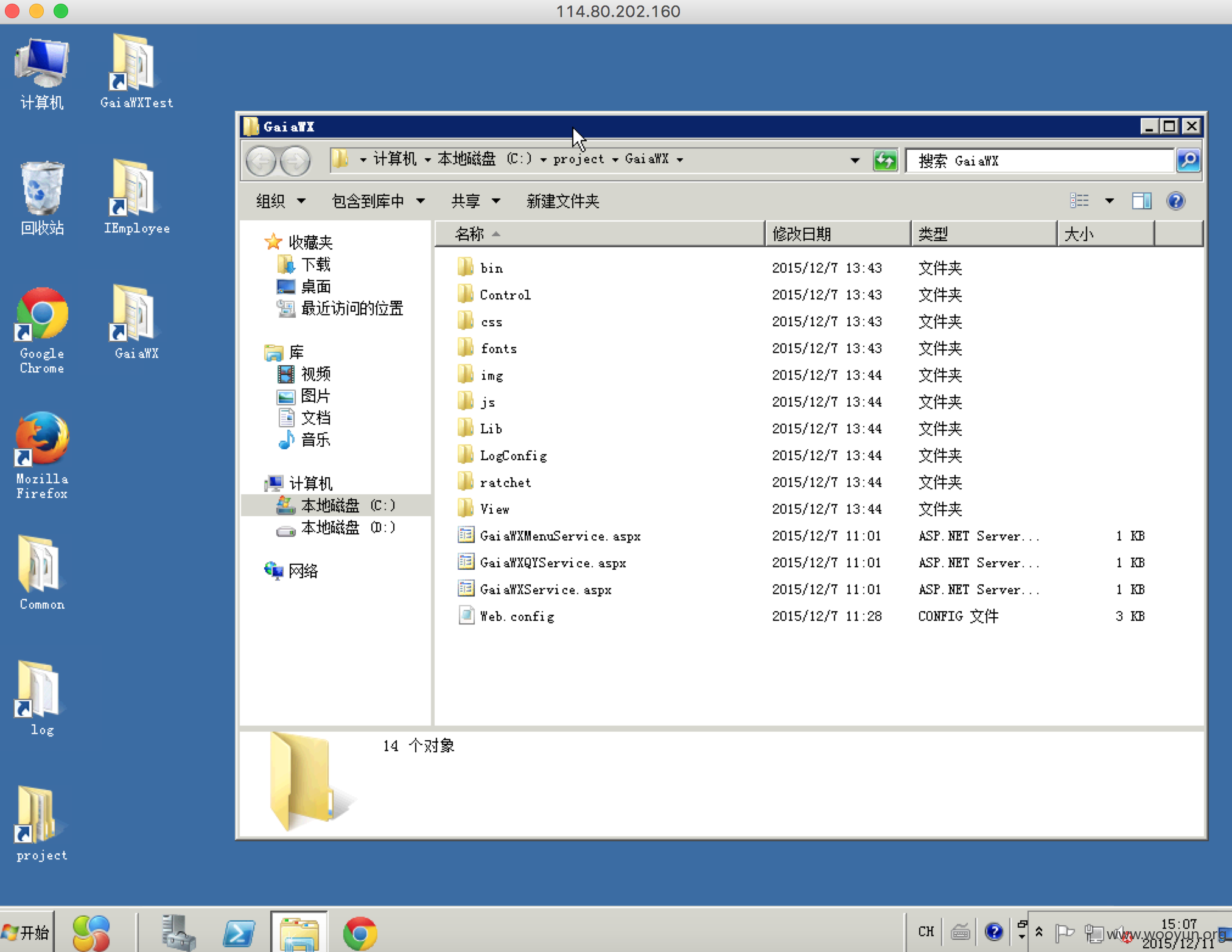

下面内容涉及敏感信息,管理帮忙加mask

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-18 08:46

厂商回复:

此问题是由研发人员将内部测试系统账号密码文件上传到GitHub所致,我们会加强安全管理,避免此类事情再次发生!

最新状态:

暂无