漏洞概要

关注数(24)

关注此漏洞

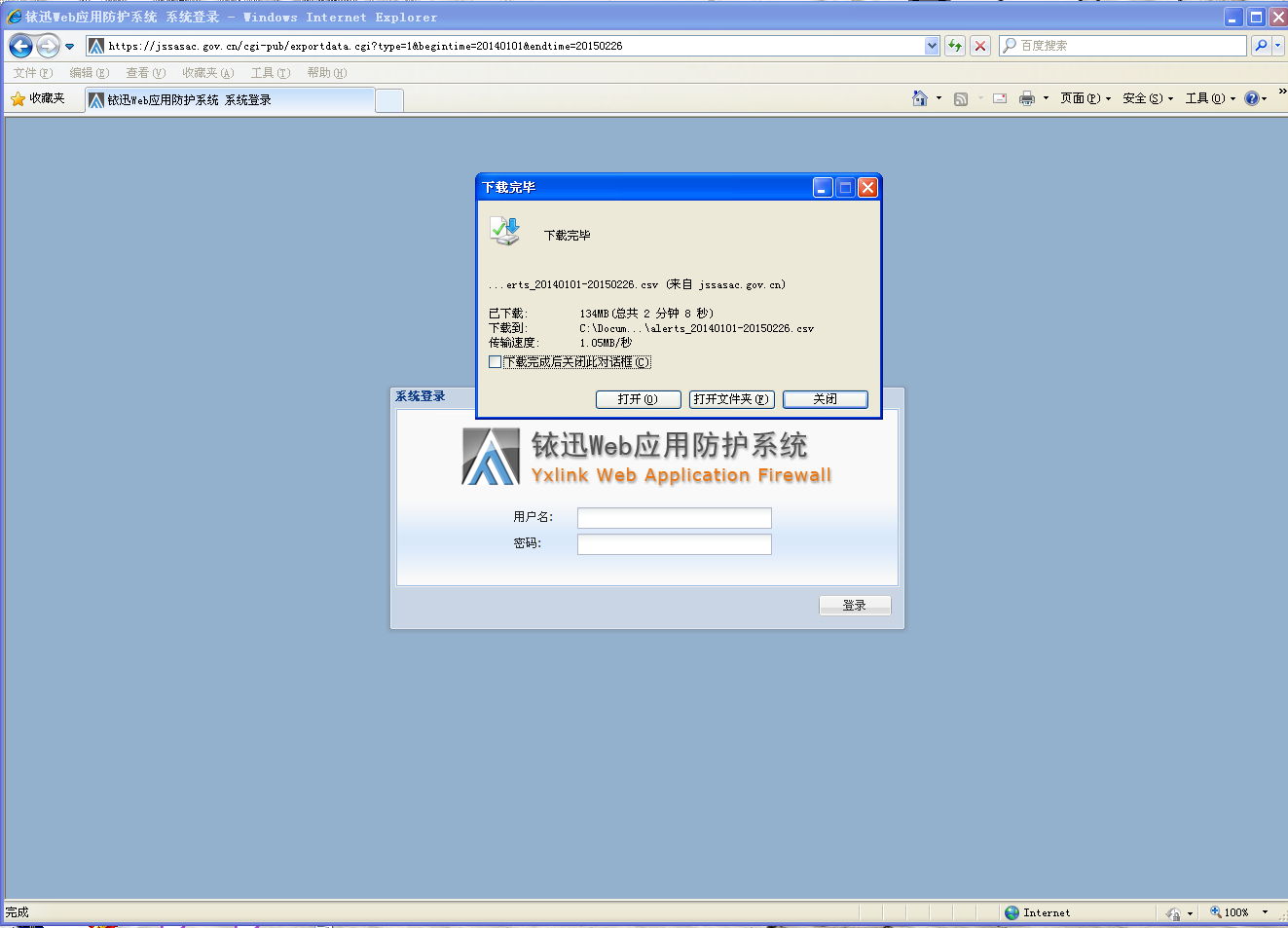

漏洞标题:铱迅web应用防护系统存在未授权可获取敏感信息

提交时间:2015-02-26 19:03

修复时间:2015-05-31 14:14

公开时间:2015-05-31 14:14

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-02-26: 细节已通知厂商并且等待厂商处理中

2015-03-02: 厂商已经确认,细节仅向厂商公开

2015-03-05: 细节向第三方安全合作伙伴开放

2015-04-26: 细节向核心白帽子及相关领域专家公开

2015-05-06: 细节向普通白帽子公开

2015-05-16: 细节向实习白帽子公开

2015-05-31: 细节向公众公开

简要描述:

可能会导致相关服务二次入侵!证明通用型,附25个案例。。

详细说明:

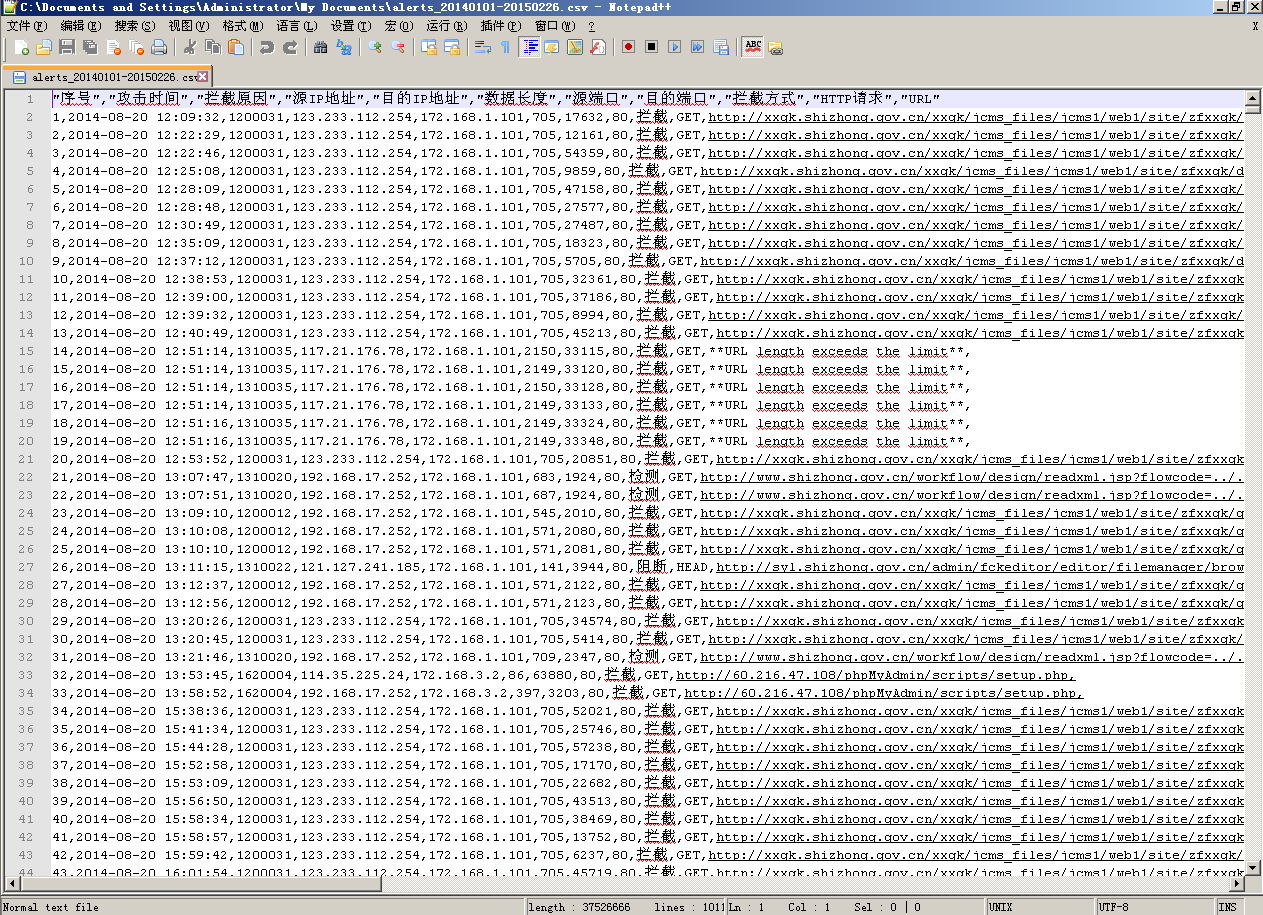

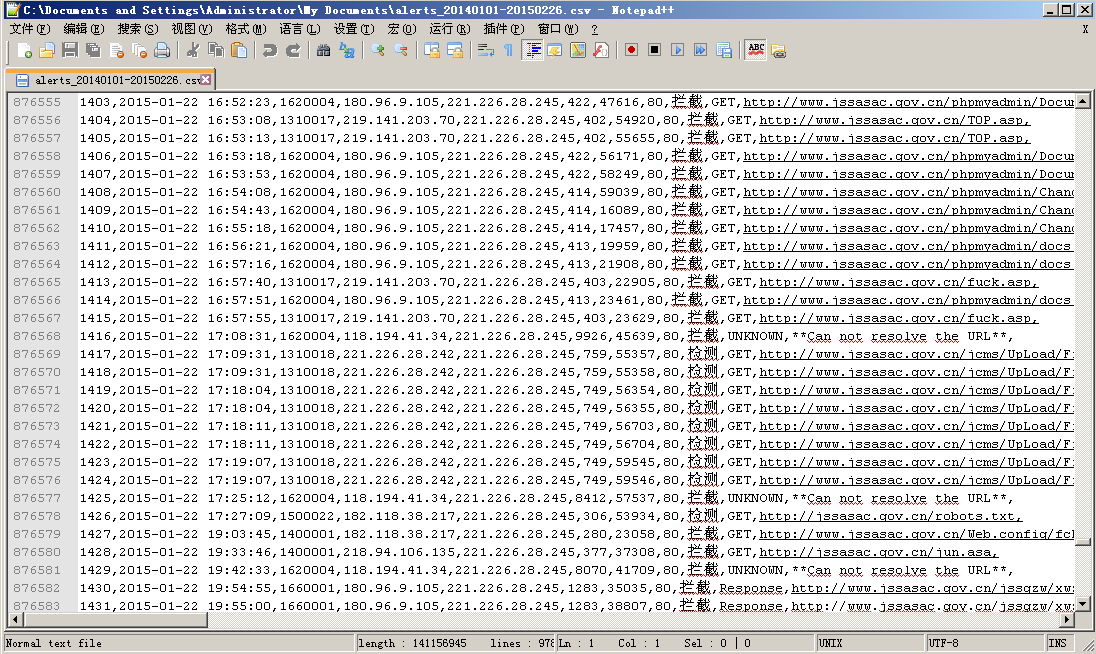

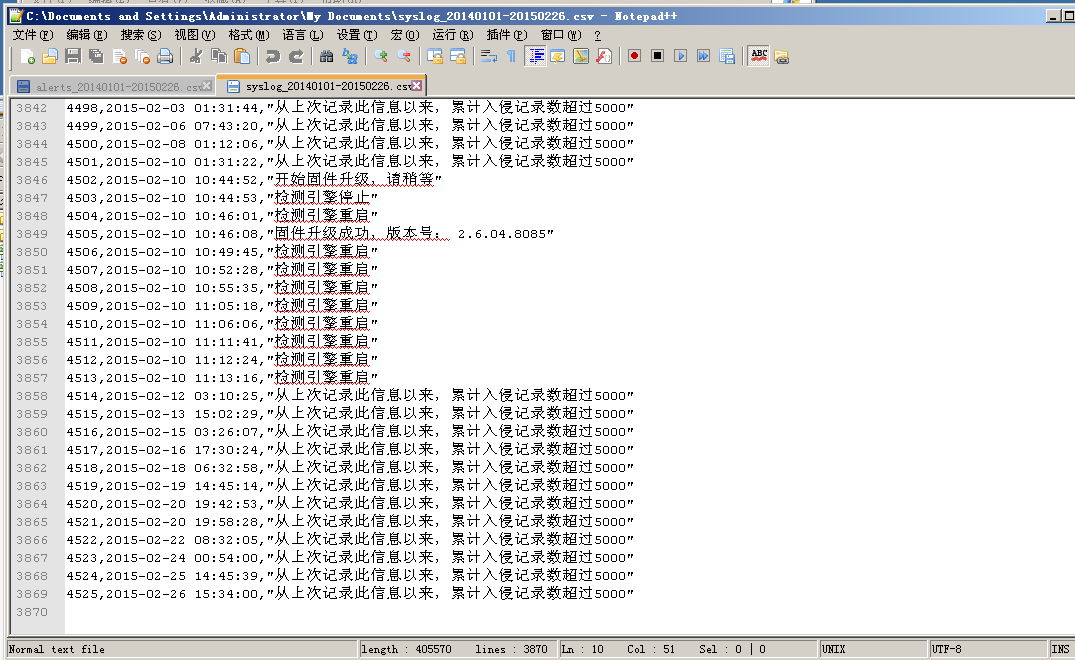

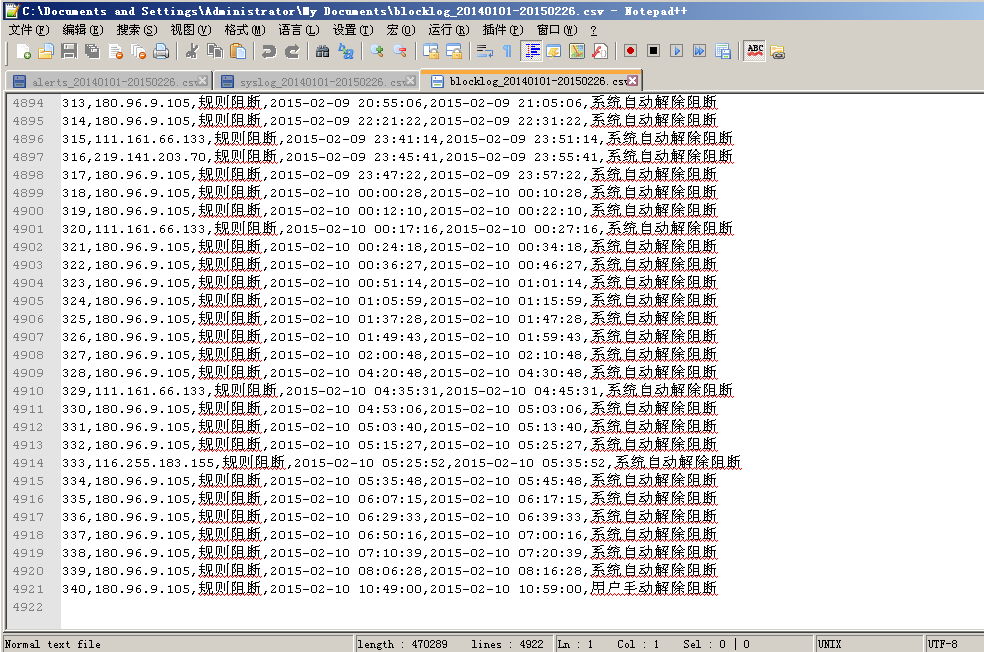

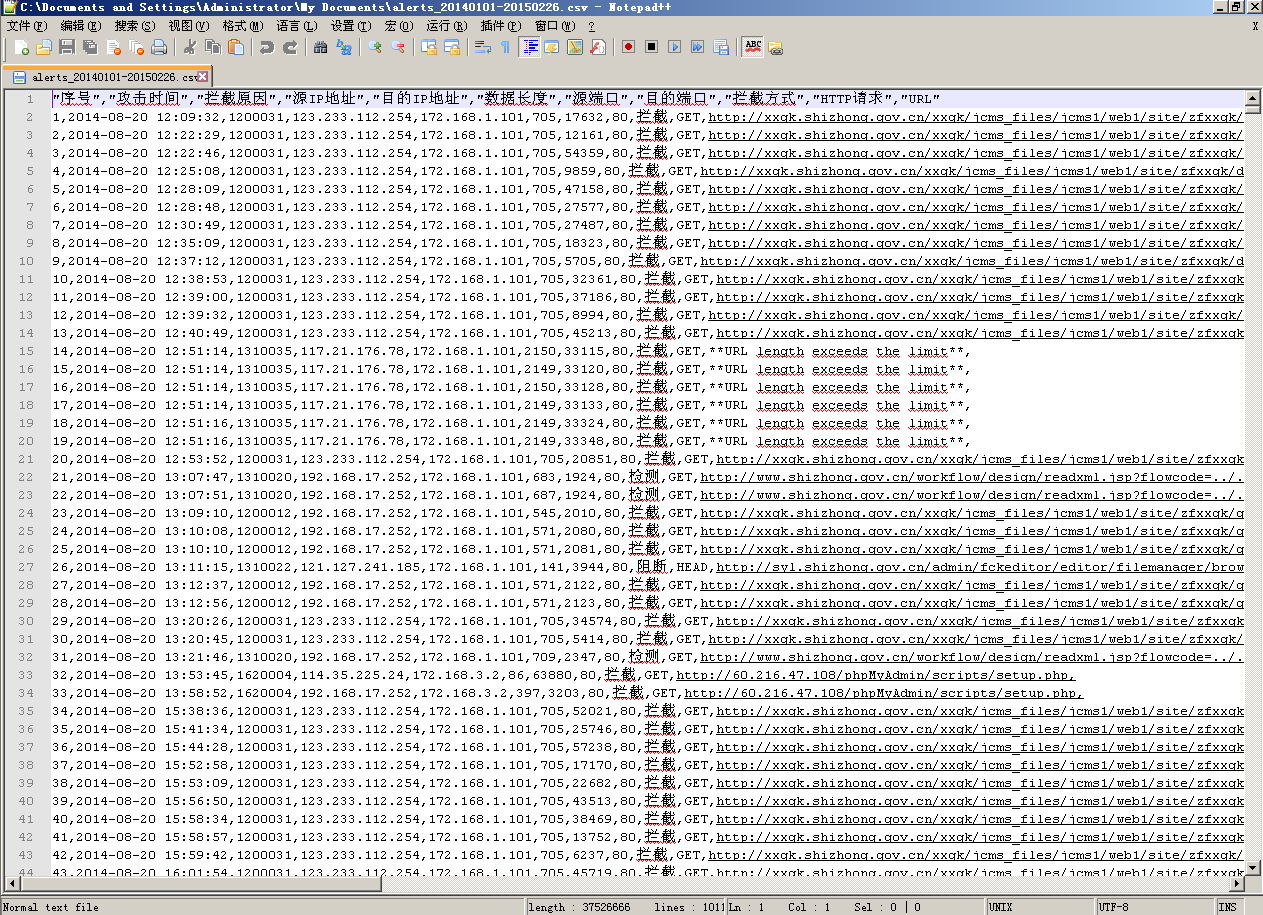

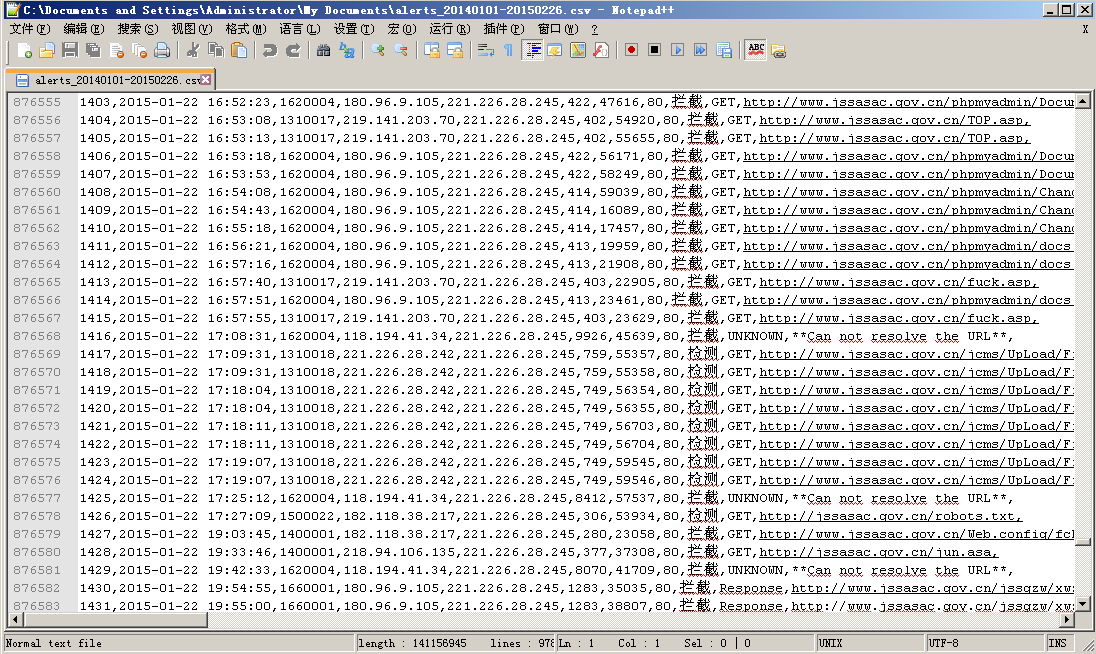

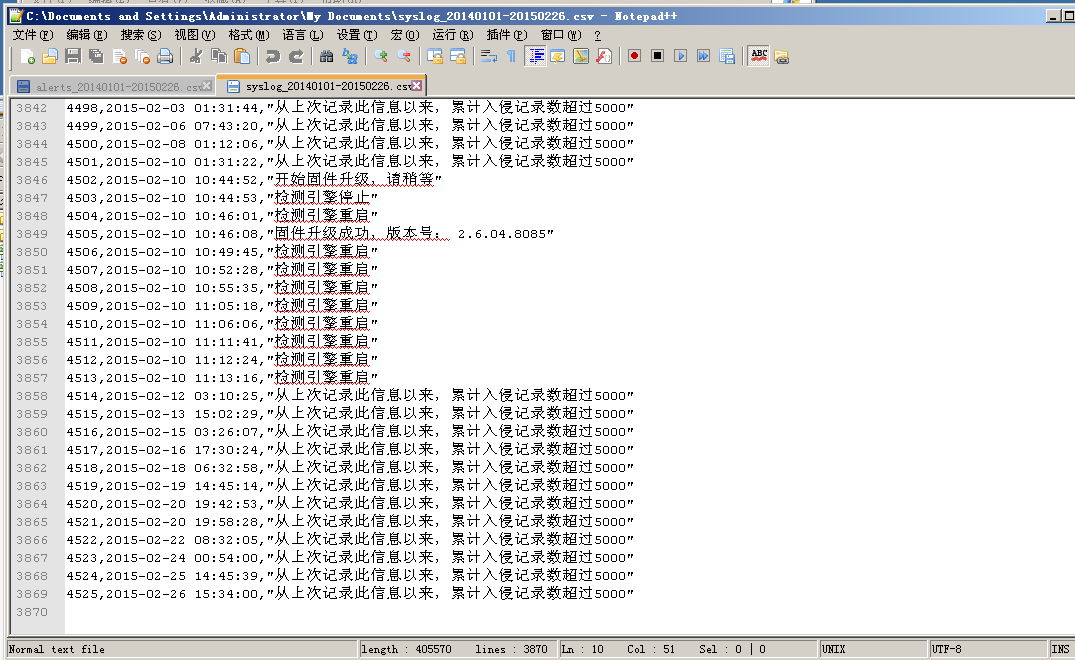

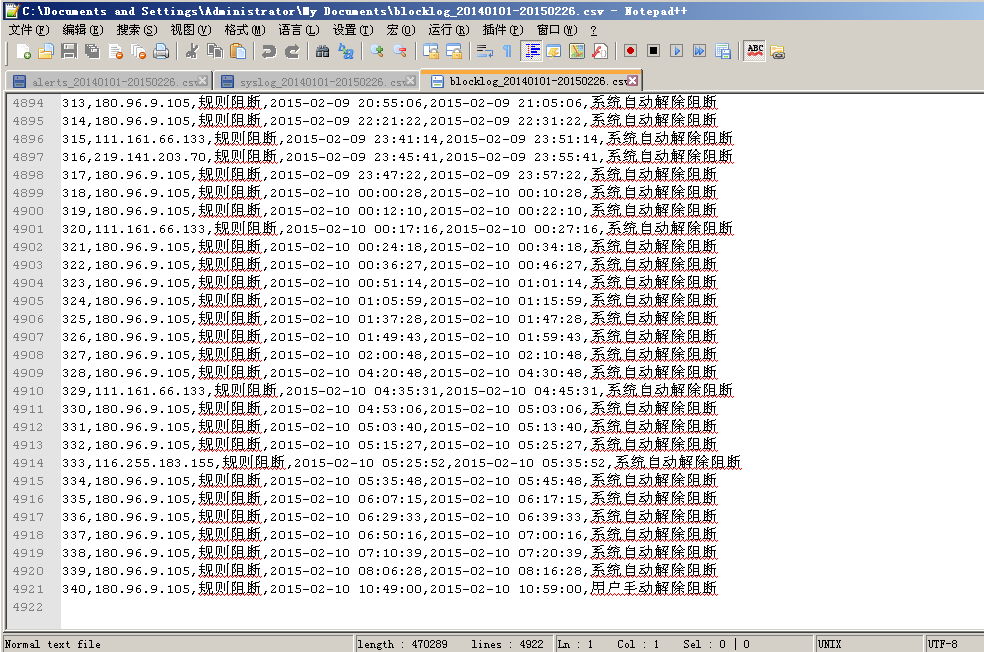

铱迅的WAF在圈子里的口碑还是不错的,很多政府企业使用。但存在非登录状态下可以获取“系统日志”“入侵记录日志”“阻断日志”等等。

可导致相关存在问题的url地址泄露,假如前人有入侵过迹象呢?一览无余。。

漏洞证明:

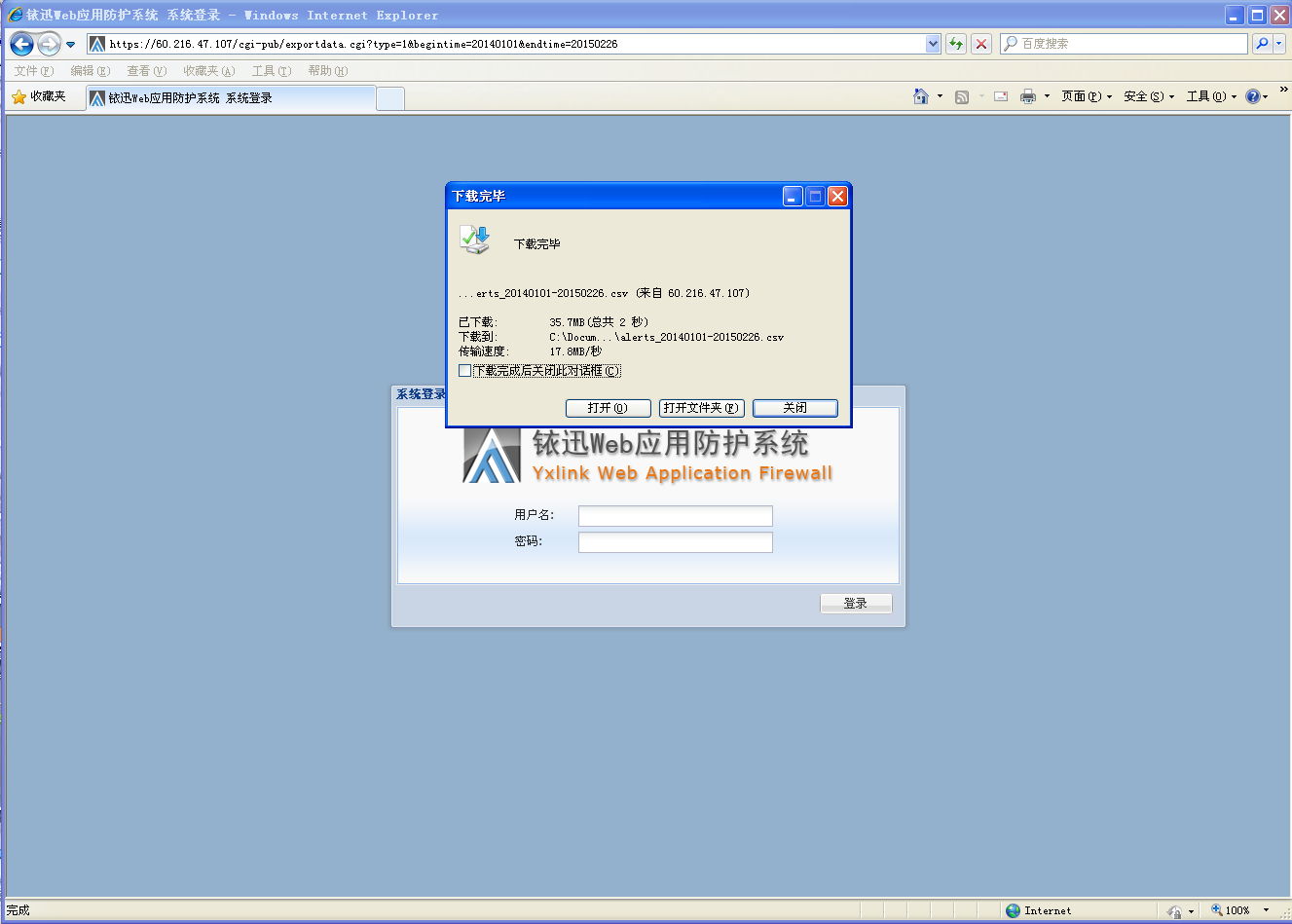

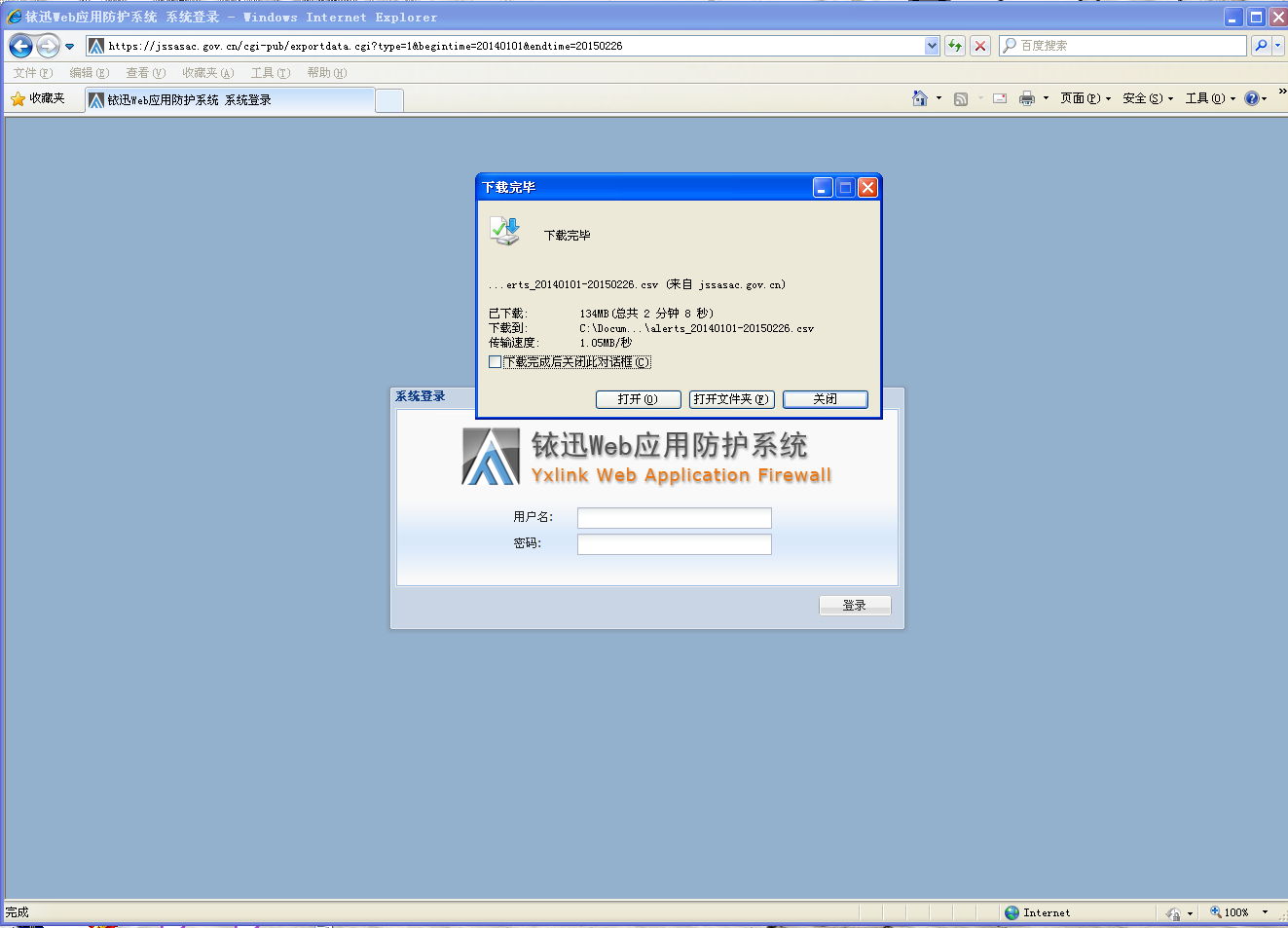

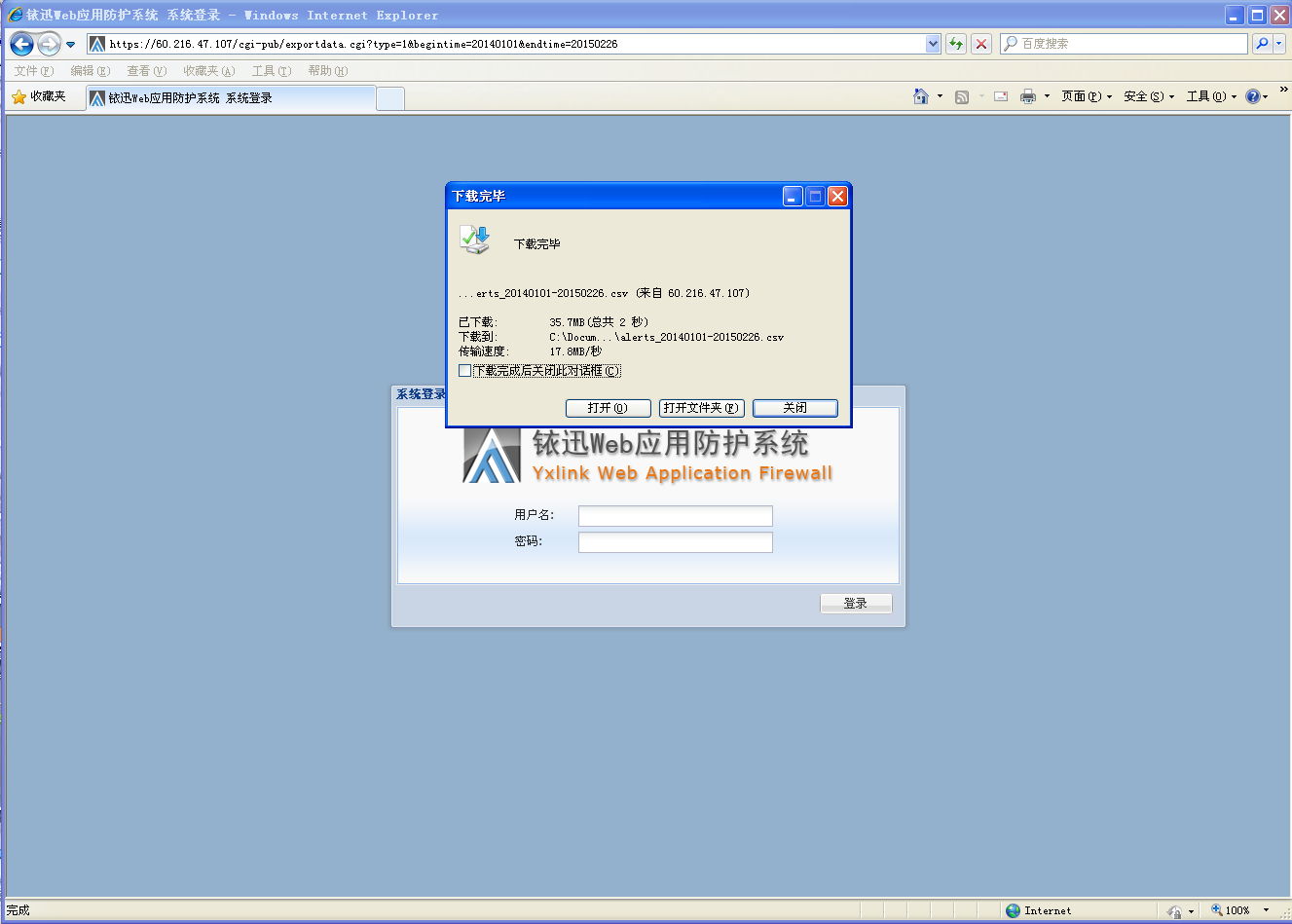

日期begintime和endtime可随便填写格式正确就行。。

案例:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-03-02 14:12

厂商回复:

感谢提交,已经修复并且着手安排升级。请私信联系方式,有礼品奉上。

最新状态:

暂无