漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097510

漏洞标题:海航集团某存储弱口令导致大量文件外泄

相关厂商:hnagroup.com

漏洞作者: 奋斗的阿呆

提交时间:2015-02-16 19:38

修复时间:2015-04-02 19:40

公开时间:2015-04-02 19:40

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-16: 细节已通知厂商并且等待厂商处理中

2015-02-17: 厂商已经确认,细节仅向厂商公开

2015-02-27: 细节向核心白帽子及相关领域专家公开

2015-03-09: 细节向普通白帽子公开

2015-03-19: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

海航集团某存储弱口令导致大量文件外泄

详细说明:

昨天交的那个,厂家回复好快,rank也高,就再放一个。

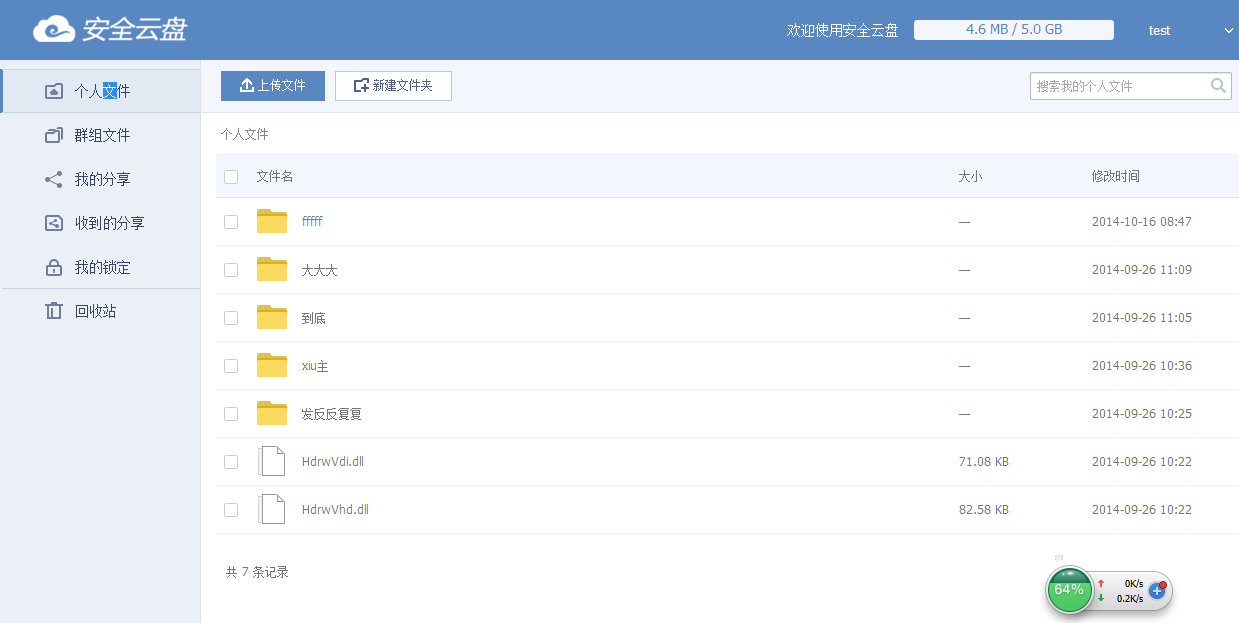

https://114.251.243.4/web/login.html 安全云盘,登录有次数限制,admin搞不进去,

试试test 有账号,5次机会试试密码 狗屎运试出来了 test123

进去看看,果然是测试账号有点失望,

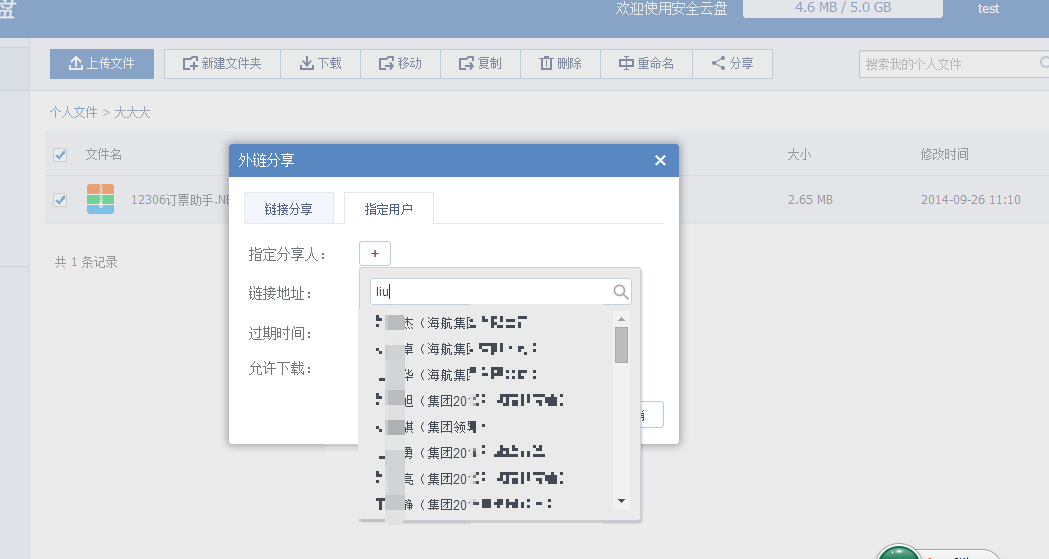

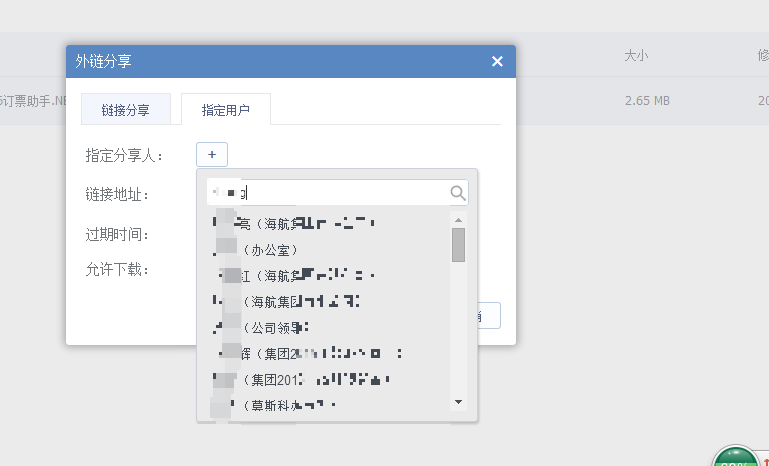

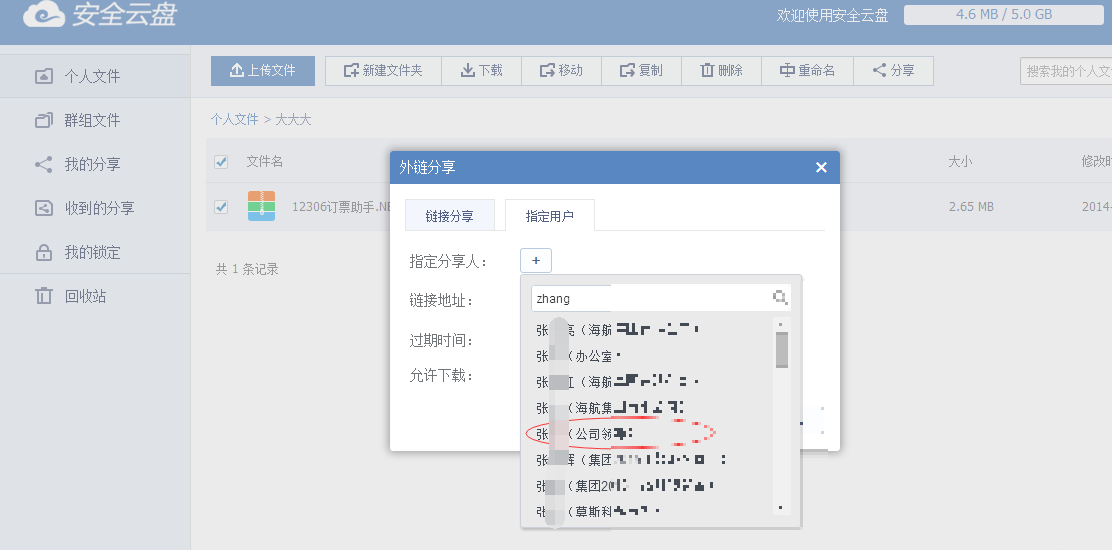

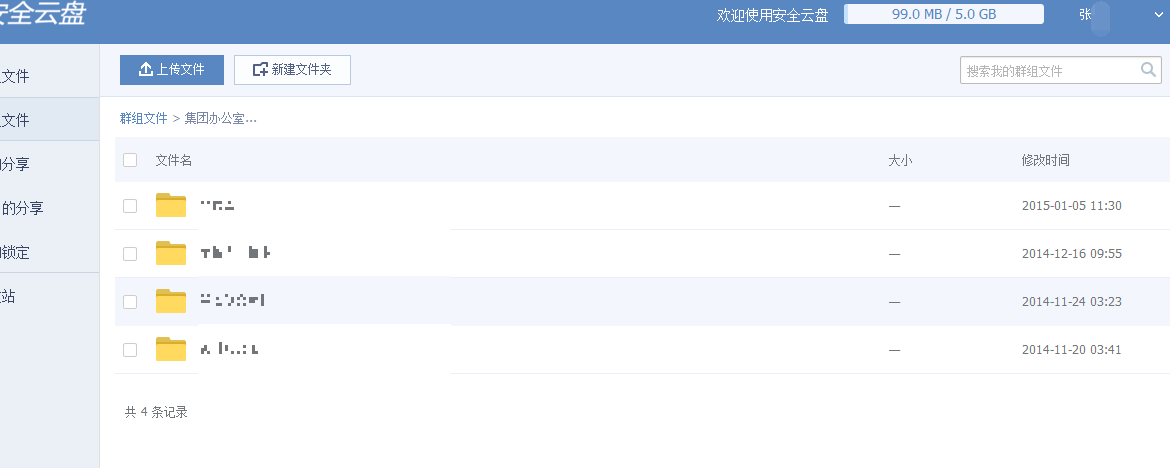

都准备走了,发现好像有个分享功能,看看也没东西。。。。 看看分享机制,好像是随机目录没戏,等等好像可以指定分享的对象,点开发现宝贝了通讯录(既然有了通讯录就可以有好多账号可以尝试登陆)

随便试了几个 初始密码和账号一样。。。

各种共享文件你们懂得

漏洞证明:

昨天交的那个,厂家回复好快,rank也高,就再放一个。

https://114.251.243.4/web/login.html 安全云盘,登录有次数限制,admin搞不进去,

试试test 有账号,5次机会试试密码 狗屎运试出来了 test123

进去看看,果然是测试账号有点失望,

都准备走了,发现好像有个分享功能,看看也没东西。。。。 看看分享机制,好像是随机目录没戏,等等好像可以指定分享的对象,点开发现宝贝了通讯录(既然有了通讯录就可以有好多账号可以尝试登陆)

随便试了几个 初始密码和账号一样。。。

各种共享文件你们懂得

修复方案:

不知道通讯录里有多少员工,貌似很多都是初始密码,改吧。

版权声明:转载请注明来源 奋斗的阿呆@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-02-17 08:50

厂商回复:

谢谢,我们会马上要求有关人员进行处理。

最新状态:

暂无