漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097472

漏洞标题:乐其网运维不当导致客户托管ERP系统以及乐其网邮箱敏感信息泄露

相关厂商:leqee.com

漏洞作者: cloud克劳德

提交时间:2015-02-18 09:36

修复时间:2015-04-04 09:38

公开时间:2015-04-04 09:38

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-18: 细节已通知厂商并且等待厂商处理中

2015-02-18: 厂商已经确认,细节仅向厂商公开

2015-02-28: 细节向核心白帽子及相关领域专家公开

2015-03-10: 细节向普通白帽子公开

2015-03-20: 细节向实习白帽子公开

2015-04-04: 细节向公众公开

简要描述:

这个洞搞的很纠结,一直不确定应该属于哪个厂商,当登录了客户托管的ERP系统以后,终于确定应该是属于乐其的,因为登录账户是乐其开发运维的名字.

Leqee创立于2007年,是一家电子商务及数字营销一体化解决方案服务公司。公司现有人员规模600人。从创立至今,Leqee不仅年产值数亿,并且先后在上海、浙江、广东、香港、新加坡等多个城市设有分公司。

详细说明:

漏洞证明:

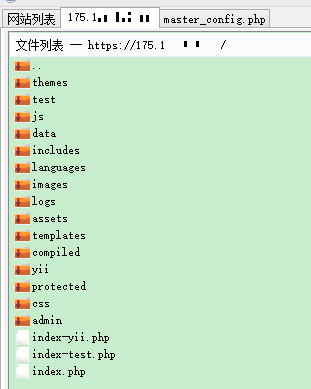

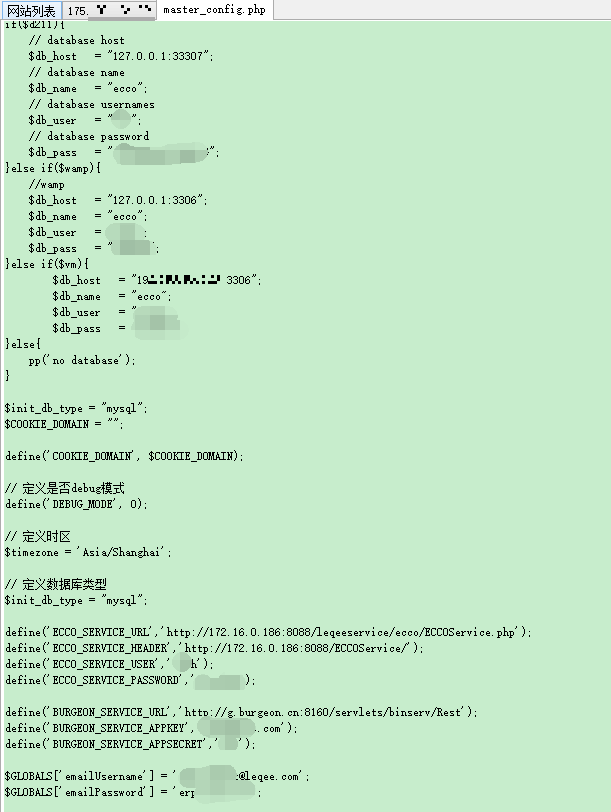

从这张图里我们可以看到E***的SQL数据库信息,以及乐其自己的邮件账户信息

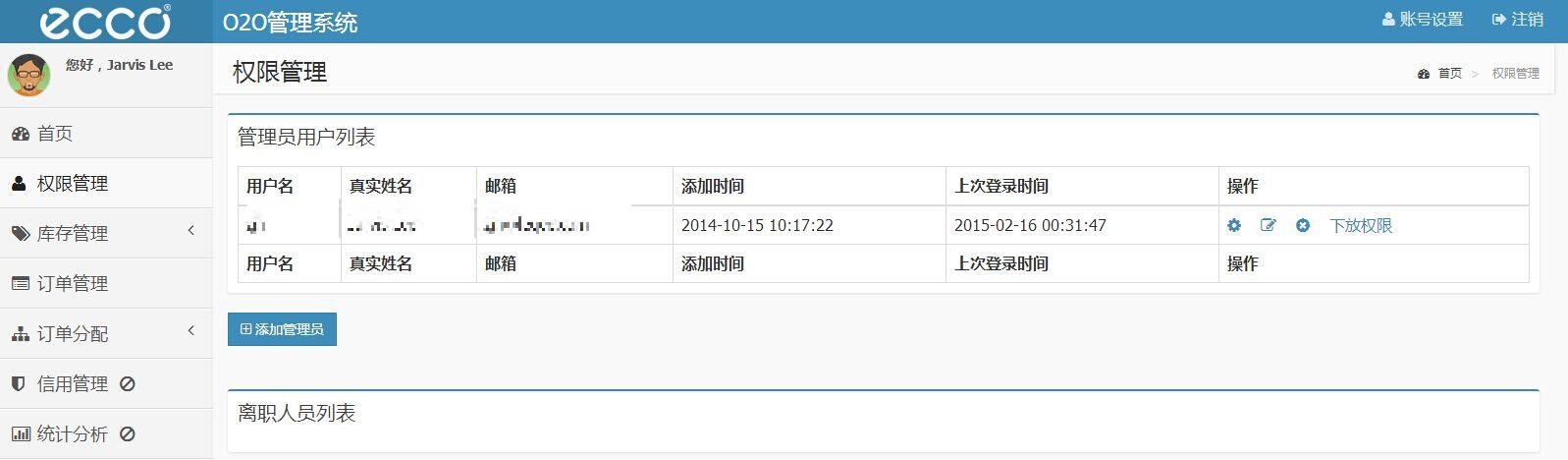

来看看确认此洞属于乐其的关键一步.

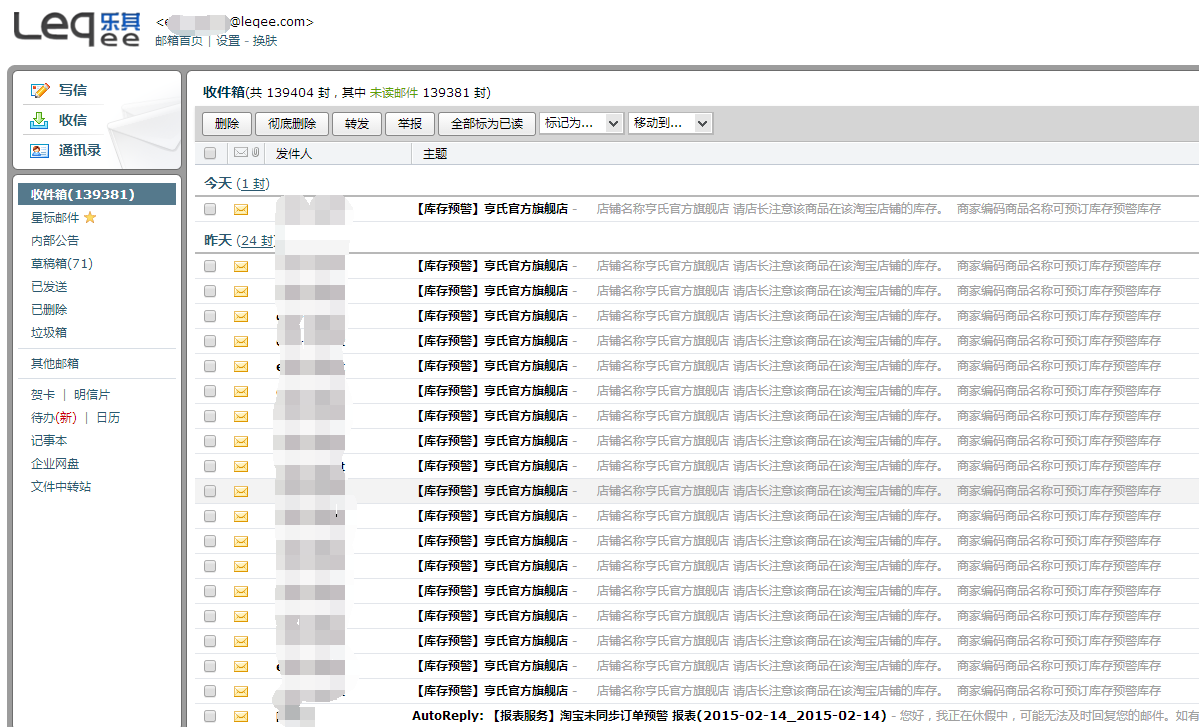

在邮箱里查找关于E***的邮件,发现有个zjli的用户,而他的邮件是程序错误日志,这让我感到应该是管技术类的.

用他的名字试了一下E***的后台,还真进去了,zjli/zjli

很晚了,大家都要过年了,我就不继续了

修复方案:

你懂的

版权声明:转载请注明来源 cloud克劳德@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-02-18 11:51

厂商回复:

已经做了处理,谢谢。

最新状态:

暂无