漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096611

漏洞标题:酷狗PC客户端远程JS代码注入漏洞(影响全国酷狗用户可挂马)

相关厂商:酷狗

漏洞作者: 数据流

提交时间:2015-02-10 12:47

修复时间:2015-03-27 12:48

公开时间:2015-03-27 12:48

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-10: 细节已通知厂商并且等待厂商处理中

2015-02-10: 厂商已经确认,细节仅向厂商公开

2015-02-20: 细节向核心白帽子及相关领域专家公开

2015-03-02: 细节向普通白帽子公开

2015-03-12: 细节向实习白帽子公开

2015-03-27: 细节向公众公开

简要描述:

@伏宸安全

详细说明:

主要是利用了三个漏洞完成的

1 酷狗电台后台xss漏洞

2 酷狗电台个人后台越权漏洞

3 酷狗电台主页储存型xss漏洞

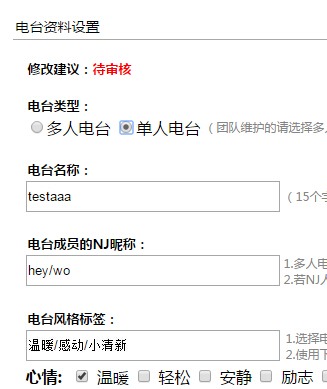

一:http://www.kugou.com/fm2/app/musicshow/admin/njadmin/index.php

酷狗电台个人后台,可用酷狗用户注册登陆,申请.

插入xss代码,提交申请审核.

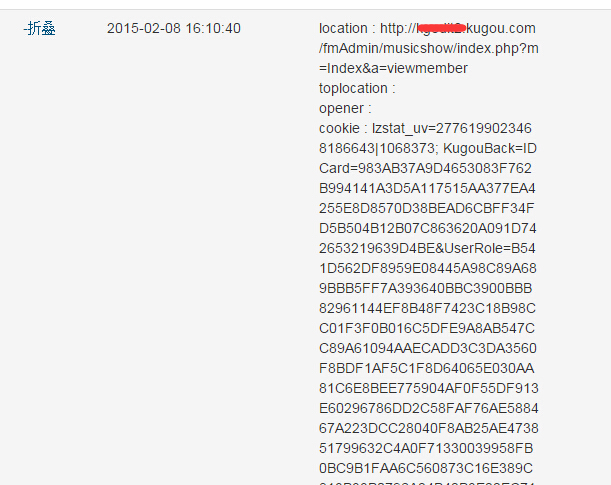

第二天收到了后台的cookie

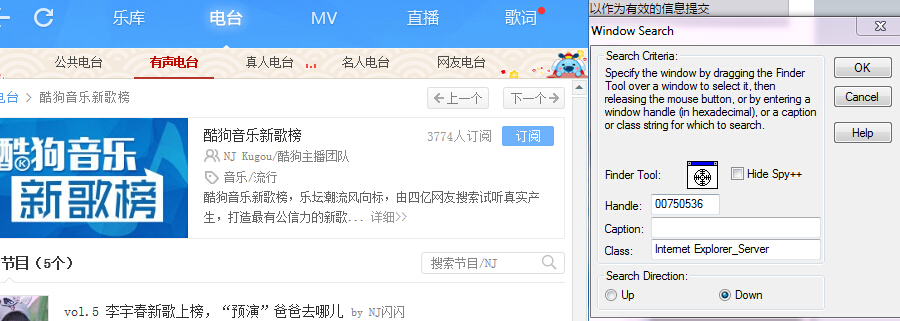

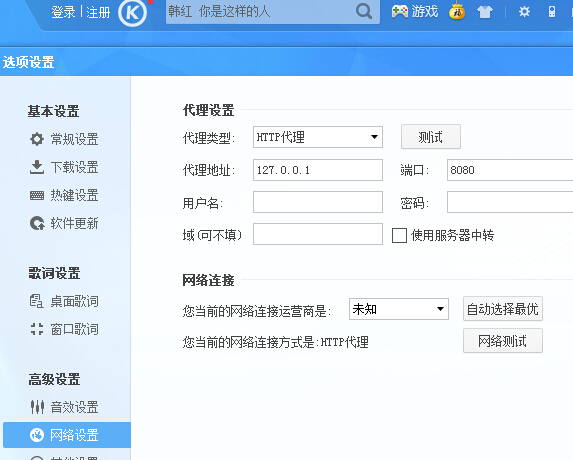

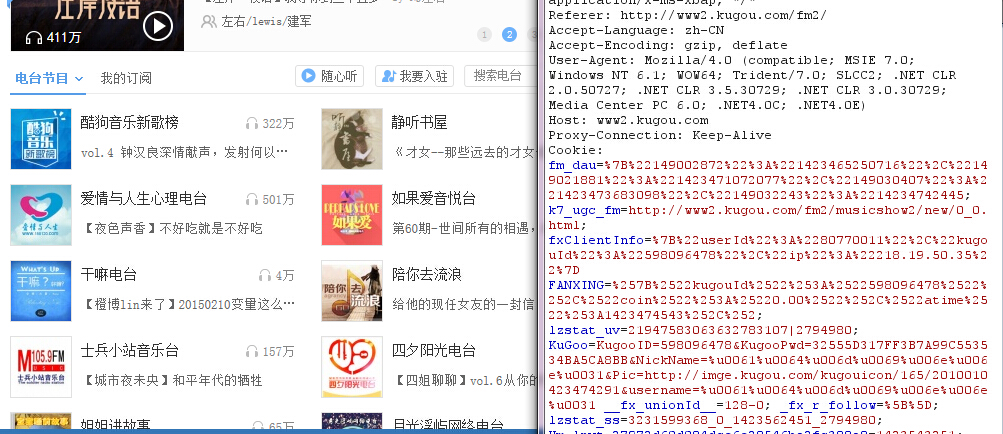

在酷狗客户端有电台栏目,使用spy查看是调用了IE控件

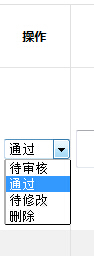

二:进入后台,找到自己申请的资料,然后通过审核

这样就能成功得到一个酷狗电台

自己创建一个插入xss的电台节目提交,然后通过xss得到的后台通过审核.

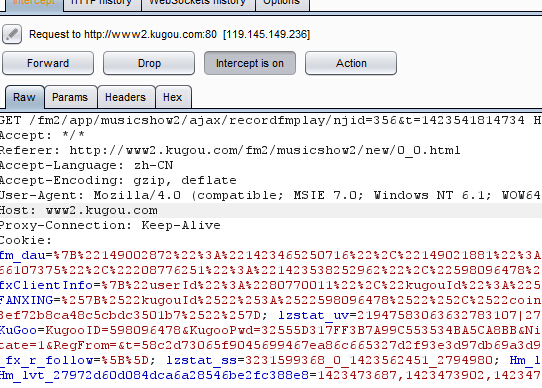

然后通过burp得到源网页地址 在酷狗设置代理

经过排查得到源网页为:http://www2.kugou.com/fm2/app/musicshow2/nj/index/njid=xxx

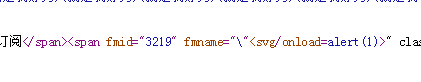

发现在这网页上对输出有转义,一番测试,发现电台名称输出没有转义

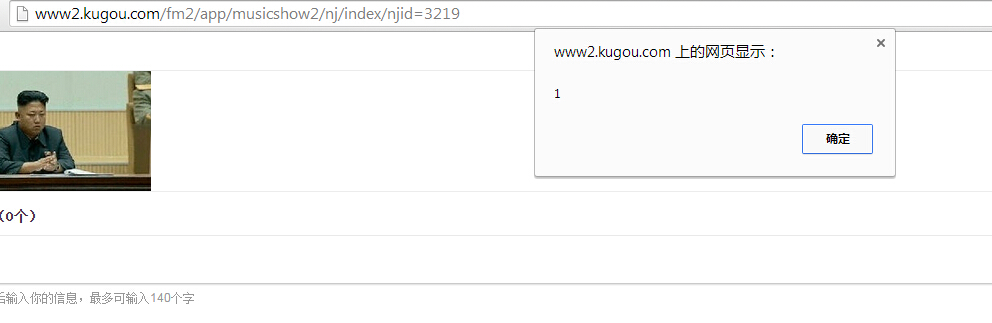

在个人电台后台提交电台名称为"<svg/onload=alert(1)> 闭合

提交后 在后台自己通过审核

源网页成功弹了,在客户端通过查找自己的电台也弹了

现在要通过用户查找才能使客户端执行js

而观察酷狗电台的首页

利用个人后台的越权漏洞

zpid参数没有认证,在后台得到节目编号后可通过个人后台修改别人节目的资料,这里修改的是酷狗官方电台的资料 提交后也需要审核 直接到获得权限的后台通过即可. 这样用户一打开酷狗里面的电台就会中招.而酷狗是调用ie 也可使用ie的挂马漏洞进行攻击.

也可插入获取cookie,直接用户的权限.这里就没去测试 危害太大

漏洞证明:

修复方案:

版权声明:转载请注明来源 数据流@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-02-10 18:22

厂商回复:

谢谢提交!

最新状态:

暂无