漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096192

漏洞标题:腾达内网可被漫游

相关厂商:tenda.cn

漏洞作者: scanf

提交时间:2015-02-07 17:08

修复时间:2015-02-12 17:10

公开时间:2015-02-12 17:10

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-07: 细节已通知厂商并且等待厂商处理中

2015-02-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

内网好乱!!!

详细说明:

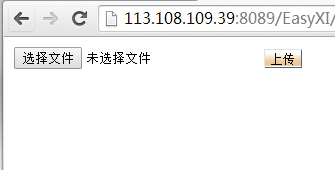

入口是这里:http://113.108.109.39:8089/EasyXI/SRM/VendorPortal/Default.aspx

根据上次漏洞报告说已经修复了.

但是他忘了最大的漏洞.

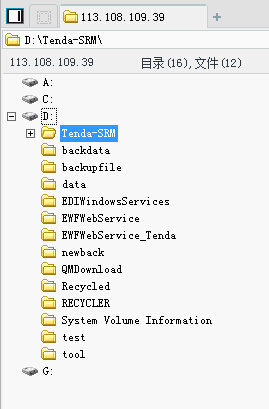

目录遍历和备份了 test.rar

而且奇葩的运维只是修改的注册页面,上传点还存在.

上传得到shell

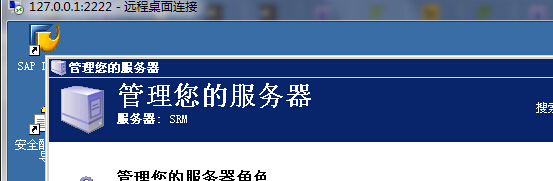

然后利用mssql数据库sa的权限特性执行了部分命令

然后端口转发.

漏洞证明:

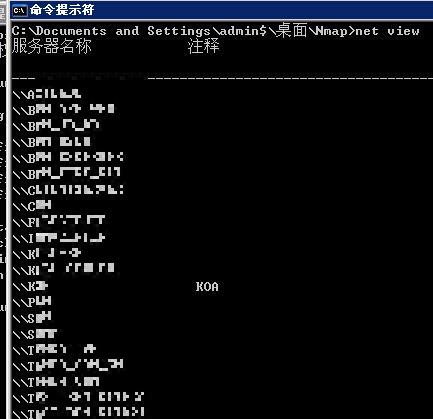

只是对内网进行了探测并没有做什么.

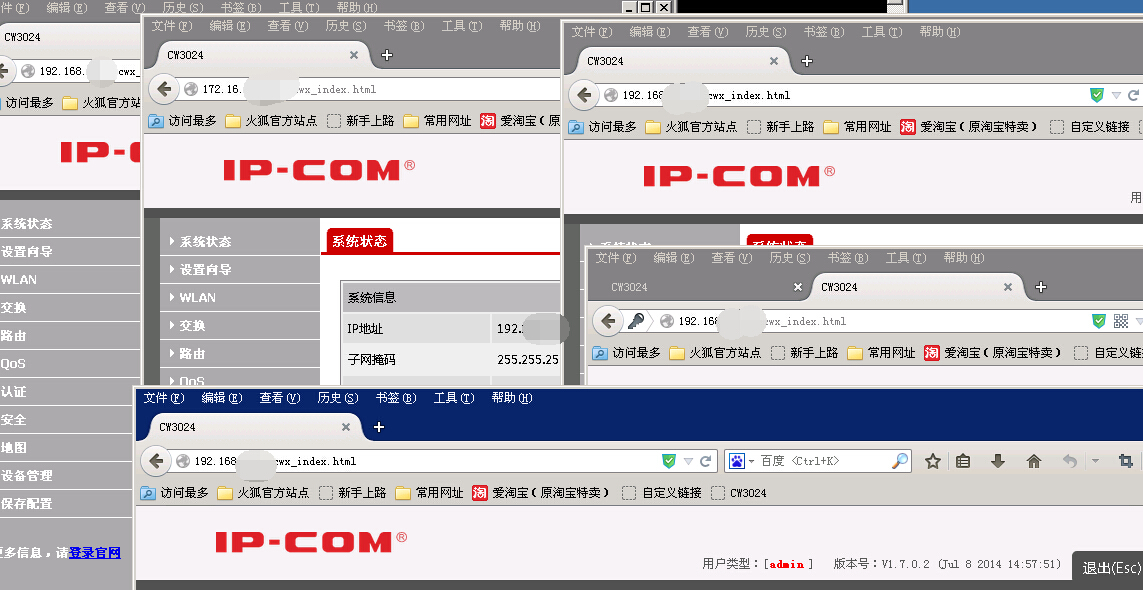

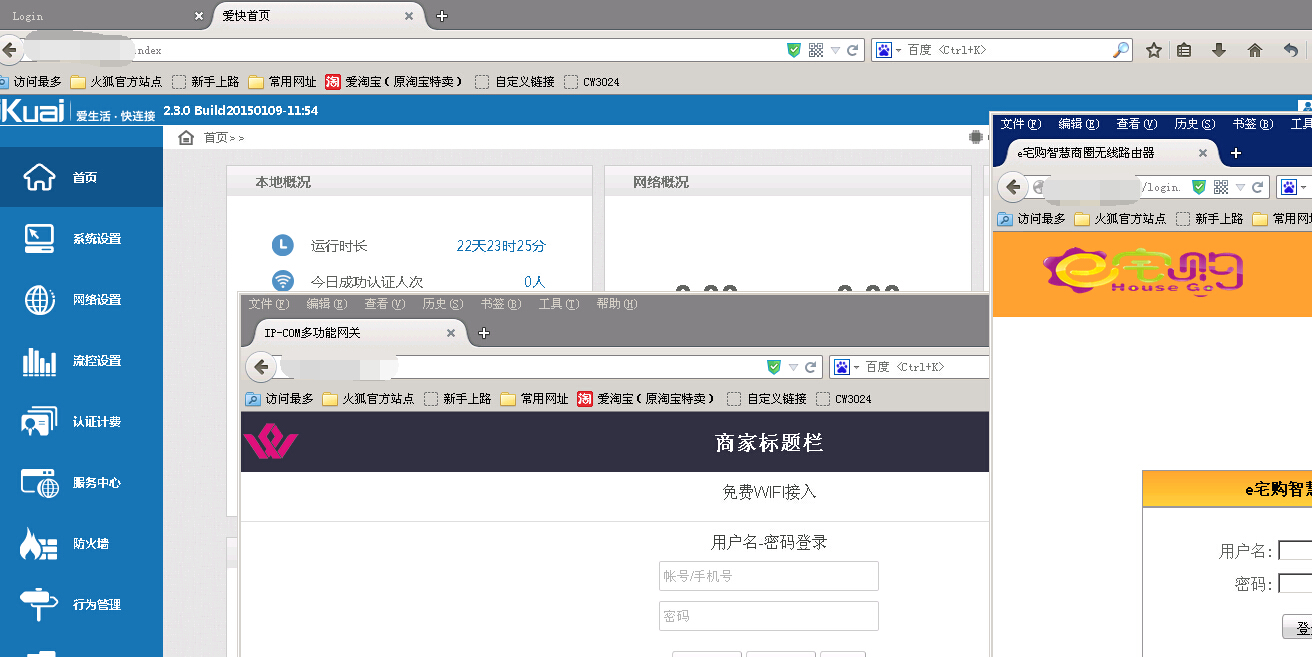

交换机全部为默认密码

内网控制了交换机也就没什么难的了.

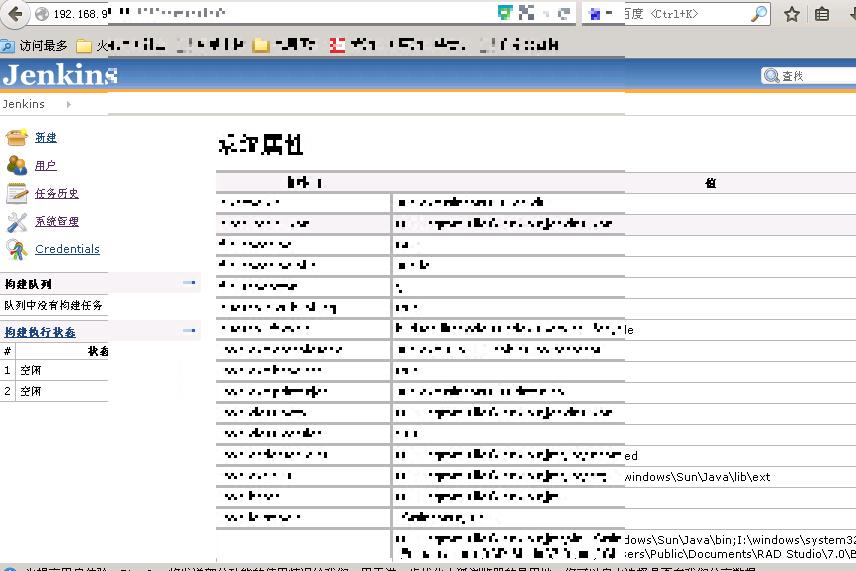

列举了部分

wordpress有弱口令.

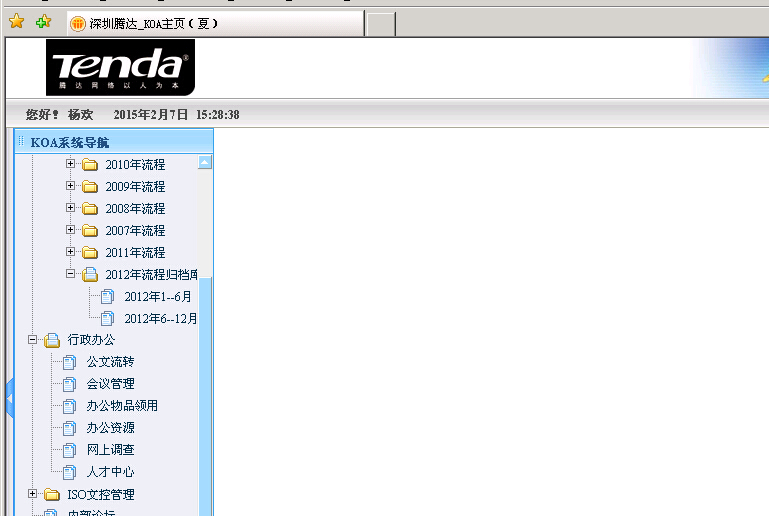

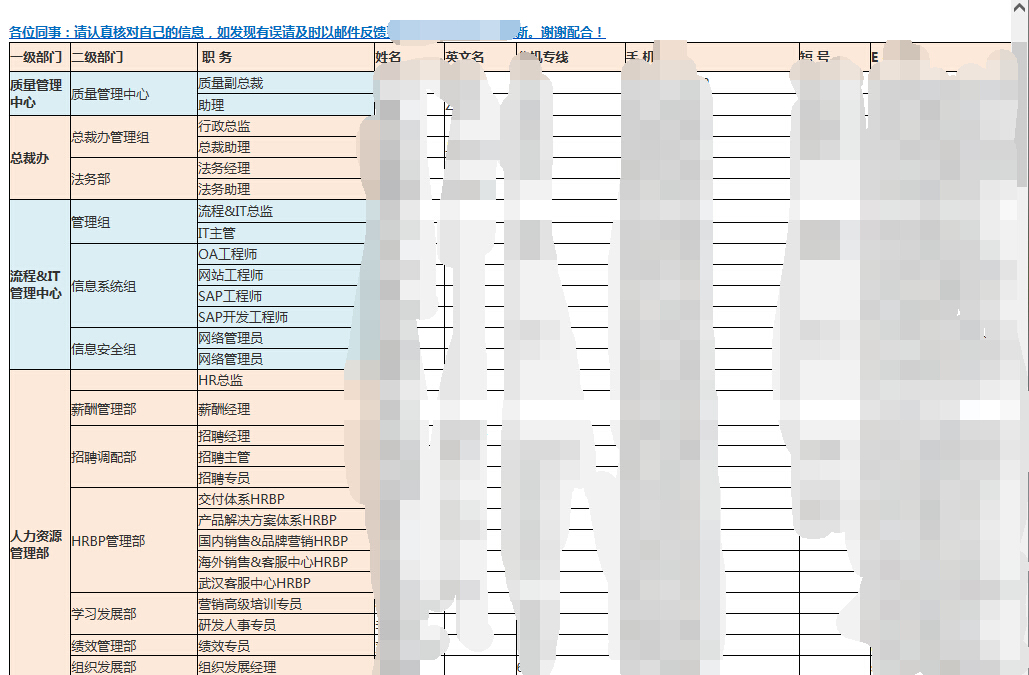

oa系统

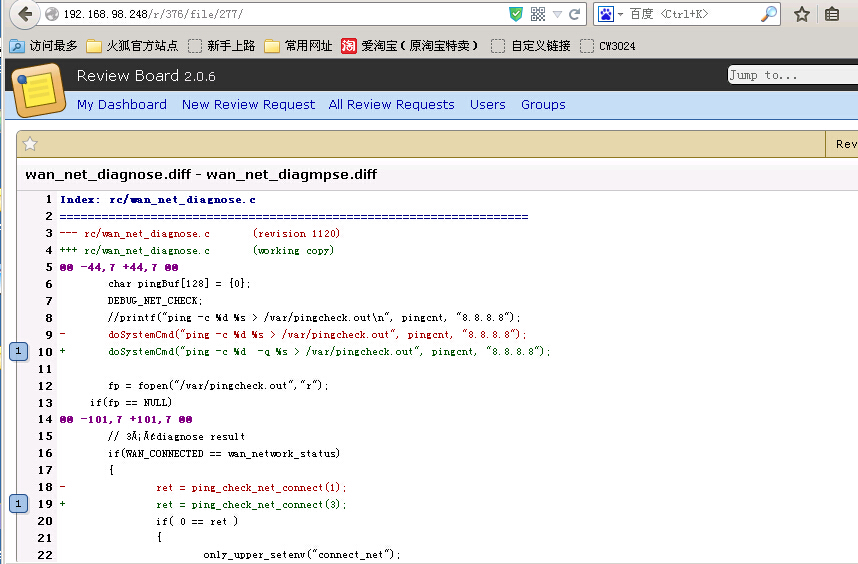

目录遍历

员工上网认证系统.

到这里就告一段落了.

内网确实有点乱.

修复方案:

1.严格做好,网络边界服务器的运维工作.(不是说删了代码就完事.得全面考虑安全)

2.web服务,oa系统服务单独隔离于公司内部网络.

3.加强员工安全意识

4.加强身份认证等工作

5.检查内网生产环境等.

shell 以删除.

版权声明:转载请注明来源 scanf@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-02-12 17:10

厂商回复:

最新状态:

2015-02-27:漏洞问题已解决,谢谢!