漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095921

漏洞标题:台湾中国文化大学文件上传(疑似已被黑产?)

相关厂商:台湾中国文化大学

漏洞作者: 路人甲

提交时间:2015-02-06 10:22

修复时间:2015-03-23 10:24

公开时间:2015-03-23 10:24

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-06: 细节已通知厂商并且等待厂商处理中

2015-02-09: 厂商已经确认,细节仅向厂商公开

2015-02-19: 细节向核心白帽子及相关领域专家公开

2015-03-01: 细节向普通白帽子公开

2015-03-11: 细节向实习白帽子公开

2015-03-23: 细节向公众公开

简要描述:

乌云与来自宝岛台湾的漏洞报告平台VulReport(hitcon)正式合作。

详细说明:

http://www2.pccu.edu.tw/CRB/FckEditor/

存在fck编辑器,而且版本比较低。

iis6.0解析。

上传一句话,菜刀又连接不了。难道水土不服?

咨询了下别人,给了个奇葩的一句话。

可以链接,但提示有错误发生。

水平不够,各种换大马,直接传

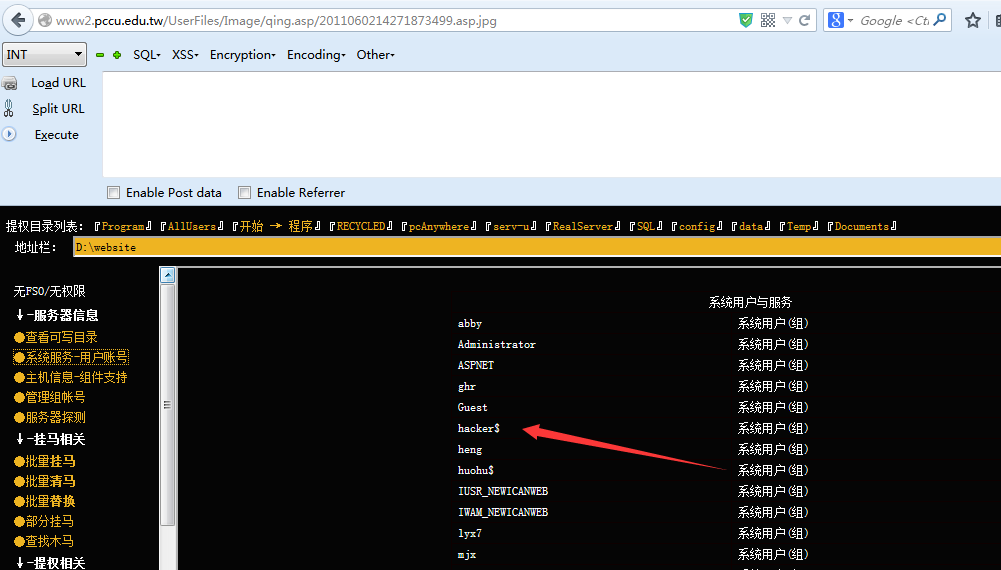

发现有个hacker用户。

好像目录权限限制比较死,想把马儿都传不到其他目录。

未做提权测试。

漏洞证明:

修复方案:

自查下吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-02-09 20:53

厂商回复:

感謝通報

最新状态:

暂无