漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095548

漏洞标题:郑州教育博客被菠菜/大量教师信息泄露

相关厂商:郑州教育

漏洞作者: 路人甲

提交时间:2015-02-04 19:12

修复时间:2015-03-21 19:14

公开时间:2015-03-21 19:14

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

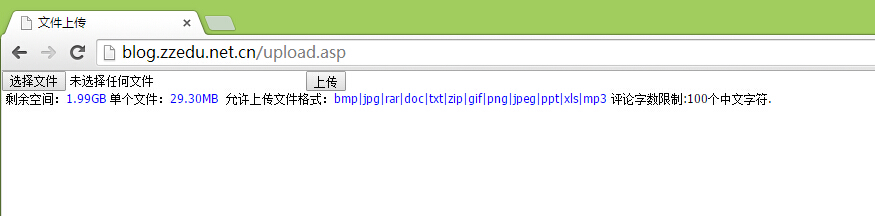

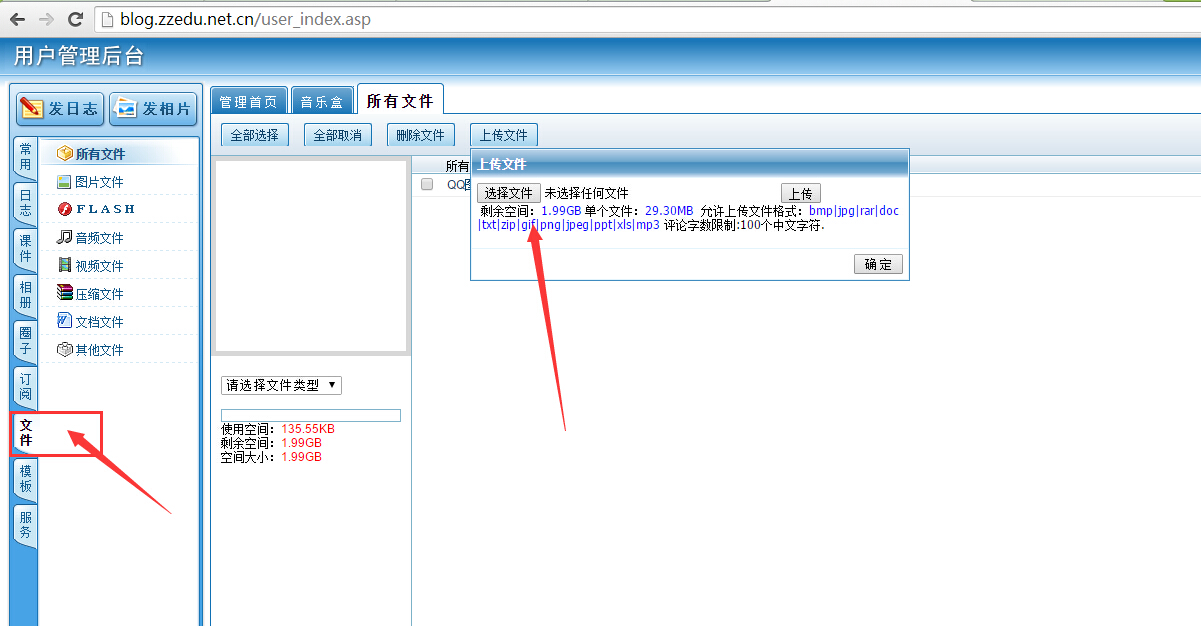

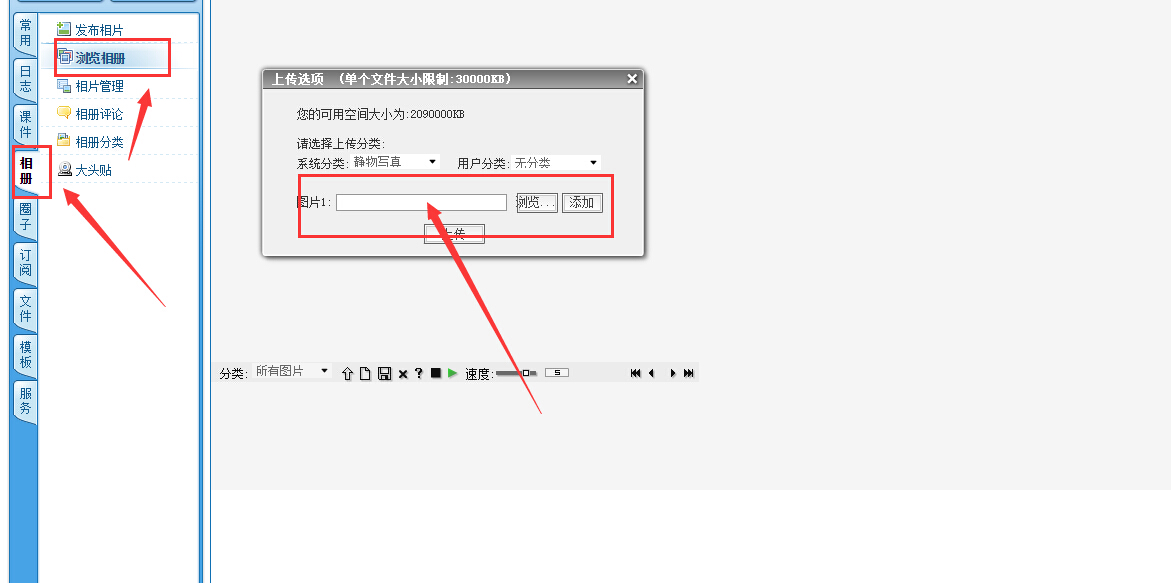

网站存在fck上传漏洞和网站配置不当

详细说明:

知道你们的管理已经删除了比较明显的木马和菠菜文件

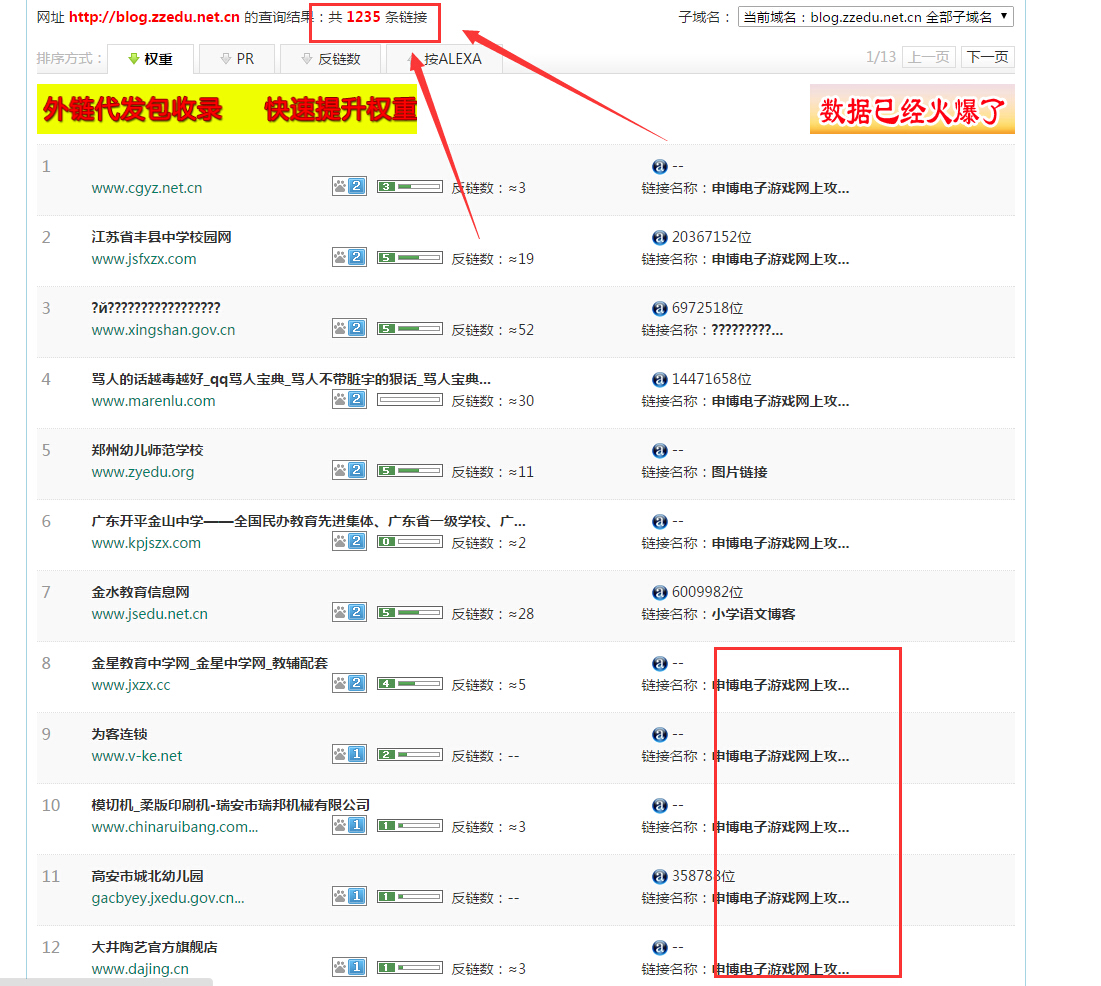

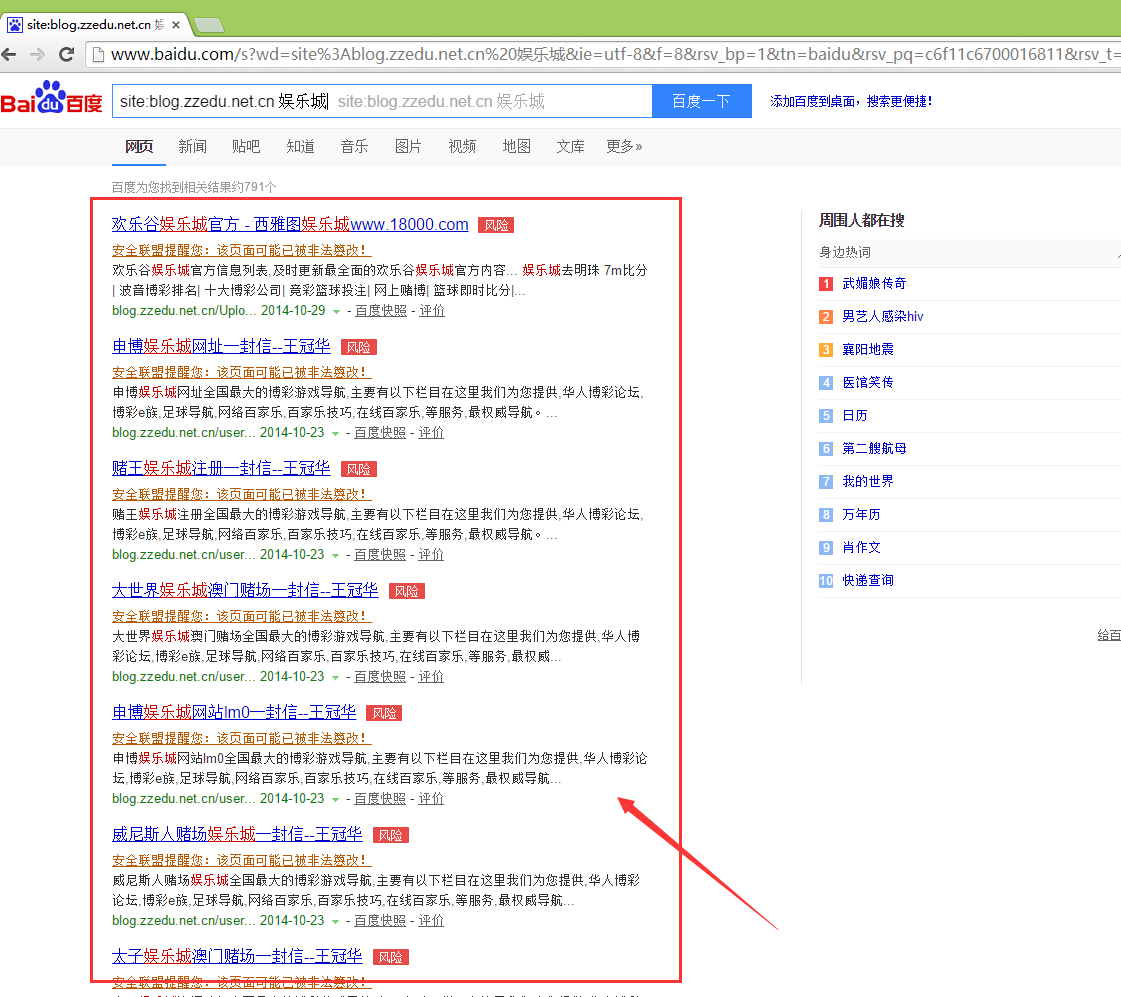

但是没有删除的呢 如下 百度搜索

根据百度快照时间,可以推算出网站被入侵的大概时间是在2014-9月----2014-10月之间

入侵的方式FCK上传和网站功能缺陷

漏洞证明:

修复方案:

网站存在的问题比较多,但是主要问题存在于网站的上传和功能设置上,另外教师的信息请妥善保管,如果你都不能妥善保管,又何必让他们填写那么详细的信息呢?

修复方案:网站补丁升级、好歹给网站加个防火墙吧----你们公司不缺这点钱,服务器装个杀毒什么的,至于现在网站报风险提示,解决方案很简单,等你们网站把非法信息和安全都弄好了,直接到安全联盟上提交下就可以解除风险提示了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝