漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094665

漏洞标题:一亩田一处存储型XSS+爆破漏洞可能会涉及千万用户安全

相关厂商:ymt360.com

漏洞作者: 小龙

提交时间:2015-01-30 10:42

修复时间:2015-03-16 10:44

公开时间:2015-03-16 10:44

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-30: 细节已通知厂商并且等待厂商处理中

2015-01-31: 厂商已经确认,细节仅向厂商公开

2015-02-10: 细节向核心白帽子及相关领域专家公开

2015-02-20: 细节向普通白帽子公开

2015-03-02: 细节向实习白帽子公开

2015-03-16: 细节向公众公开

简要描述:

目前,一亩田每天更新展示来自全国700余家农产品批发市场公布的6万余条价格信息。为全国从事农业贸易的农村中小企业、个体经纪人、农村专业合作社以及批发市场的经销商及时了解全国农产品价格行情及走势。

详细说明:

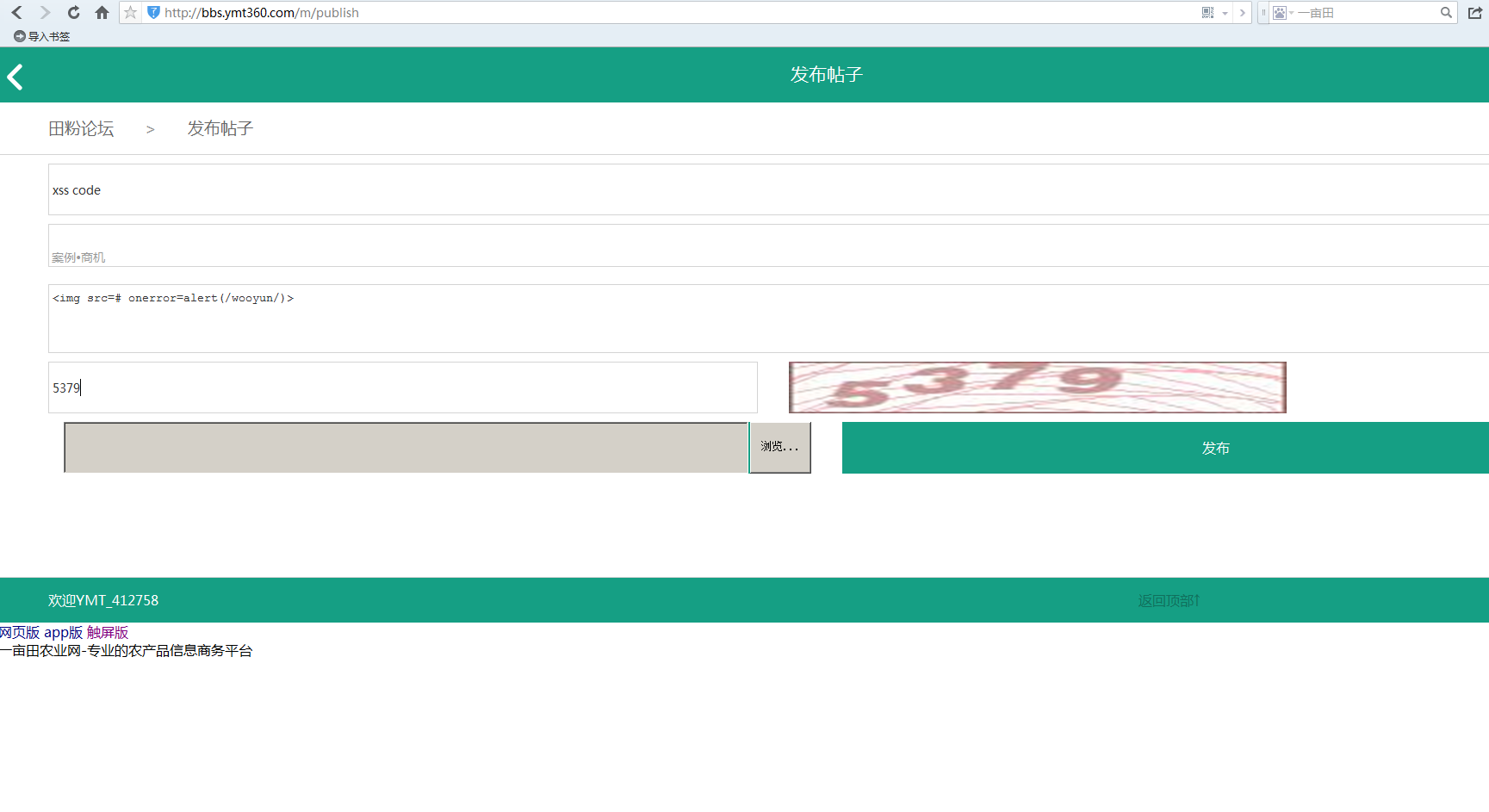

我们的测试语句

发帖地址

http://bbs.ymt360.com/circle/publish_topic

<img src=# onerror=alert(/wooyun/)>

发现被过滤成了这样

只过滤了<> 汗,不过这个条件不刻薄的话很容易绕过的,我就不绕了,我直接操作把。。。

在http://bbs.ymt360.com/m

没有过滤

我们看下

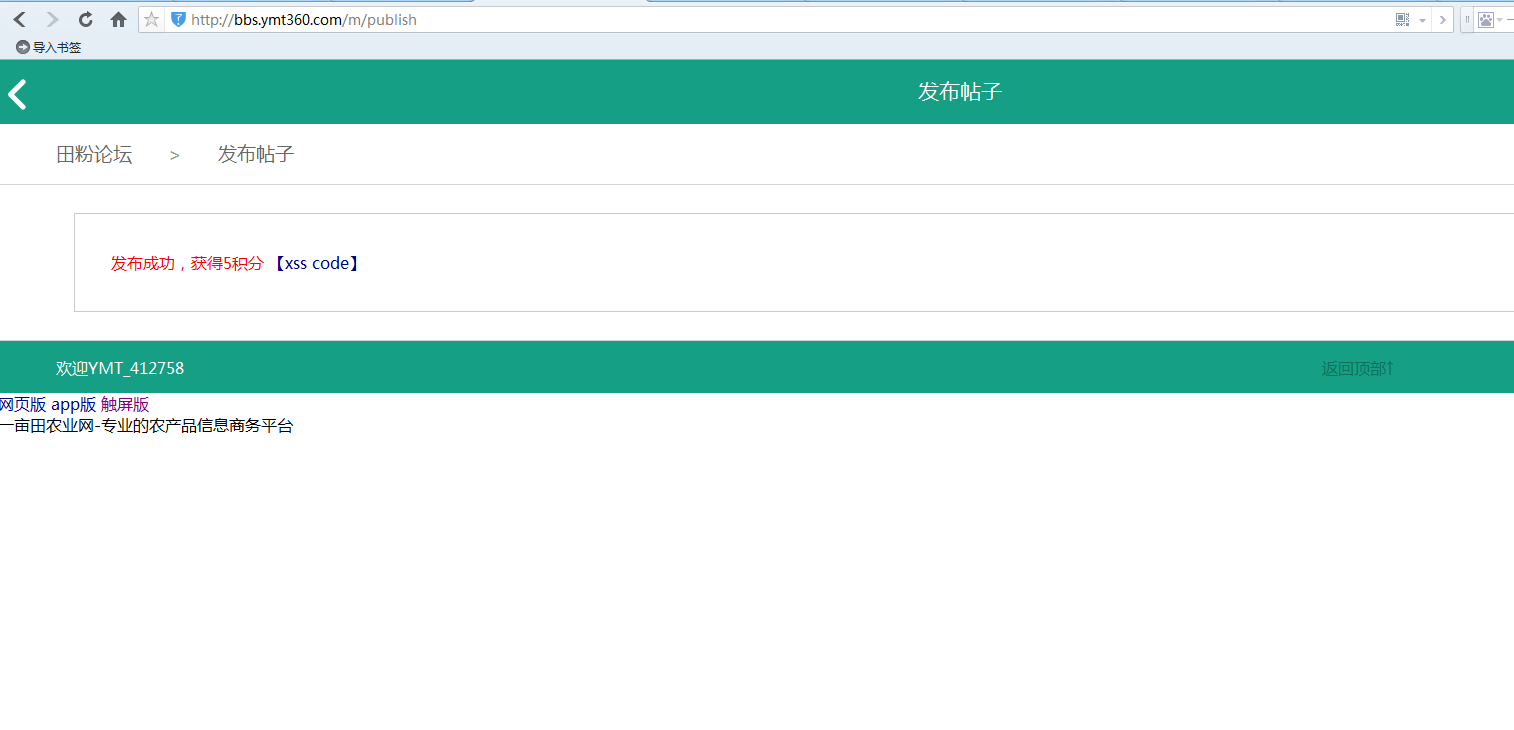

直接访问pc端论坛

发现直接弹框

盗cookie还是梦吗。。。

在我写这个的时候已经有7人浏览了。。。

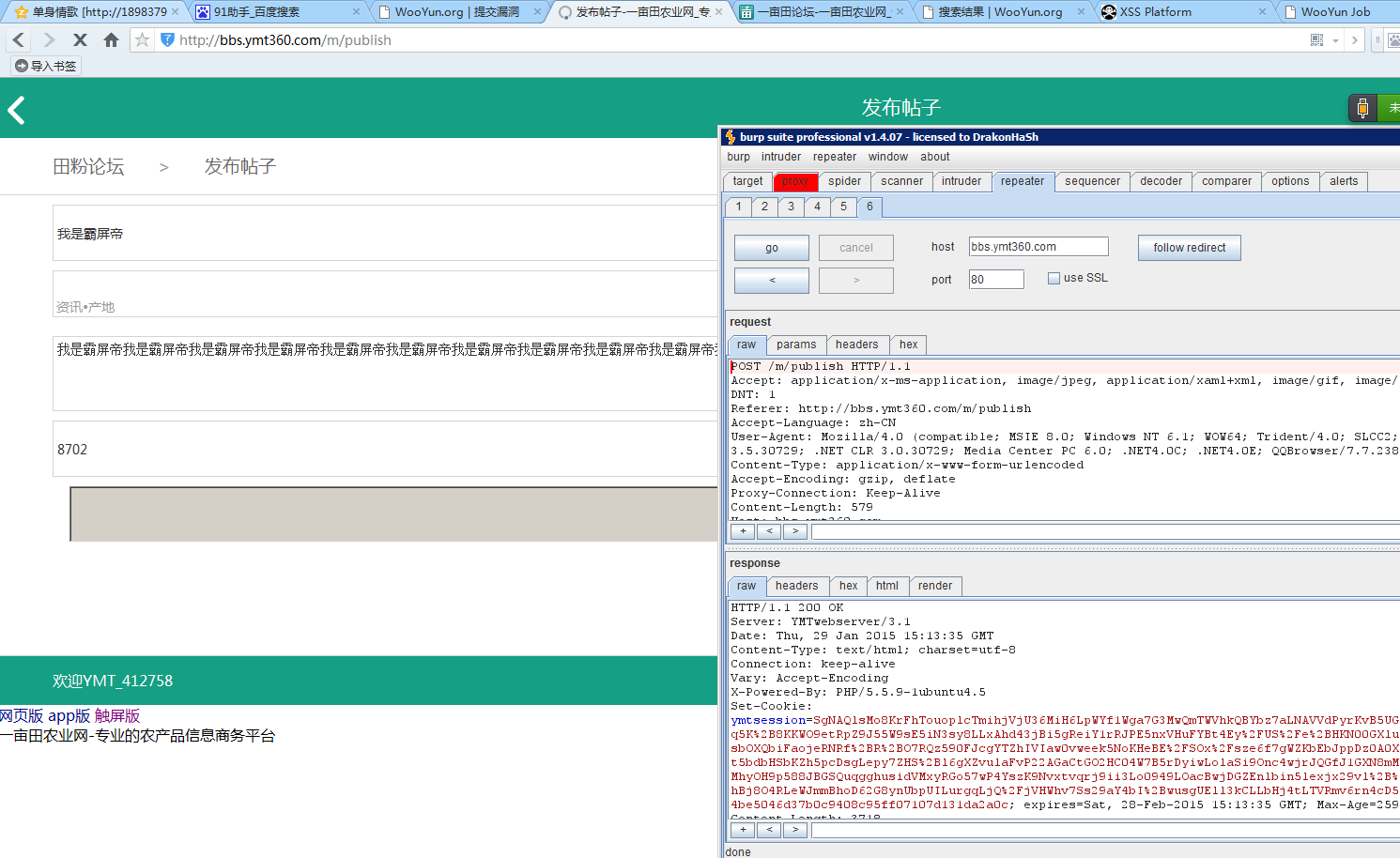

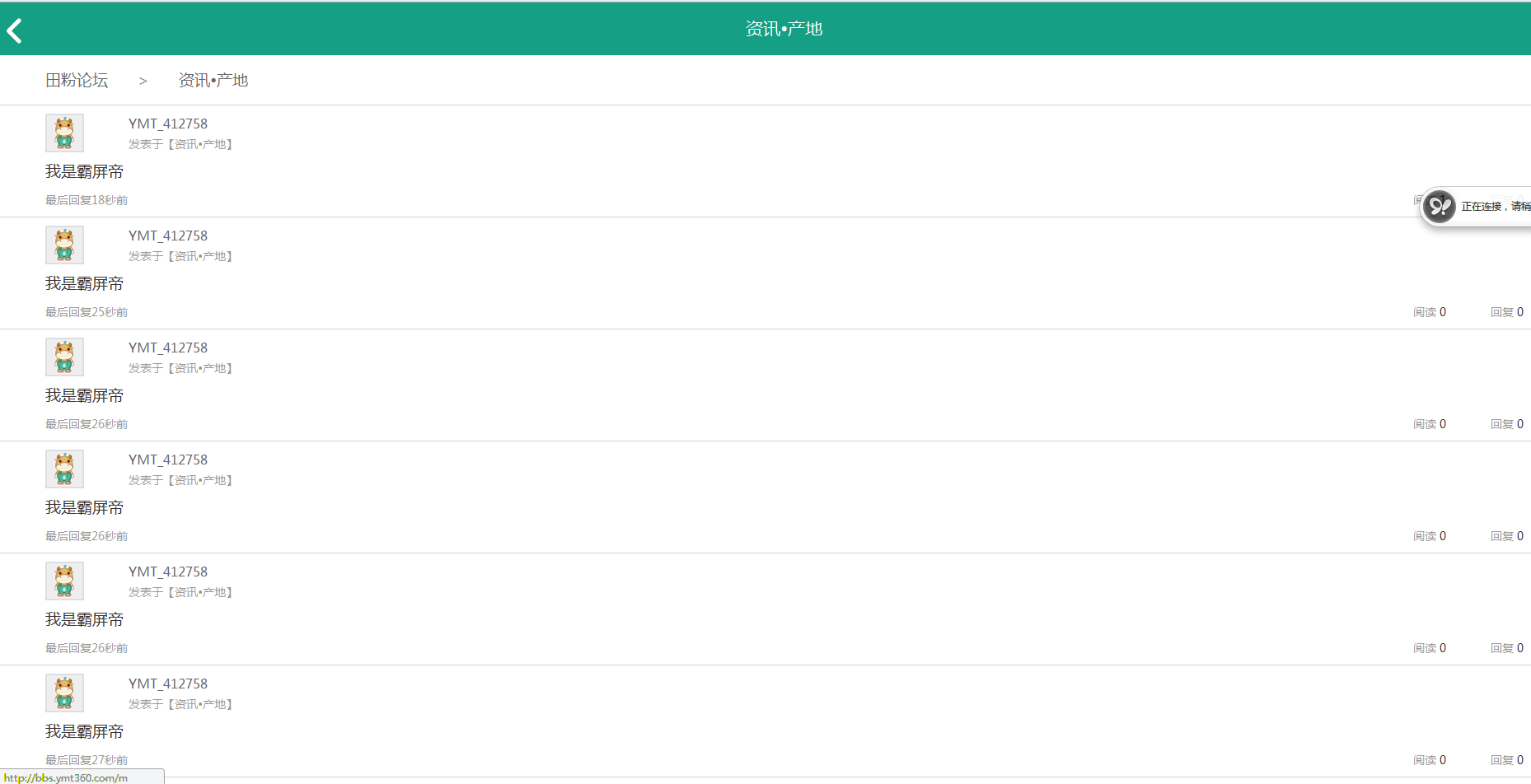

还可以刷屏- - 汗死

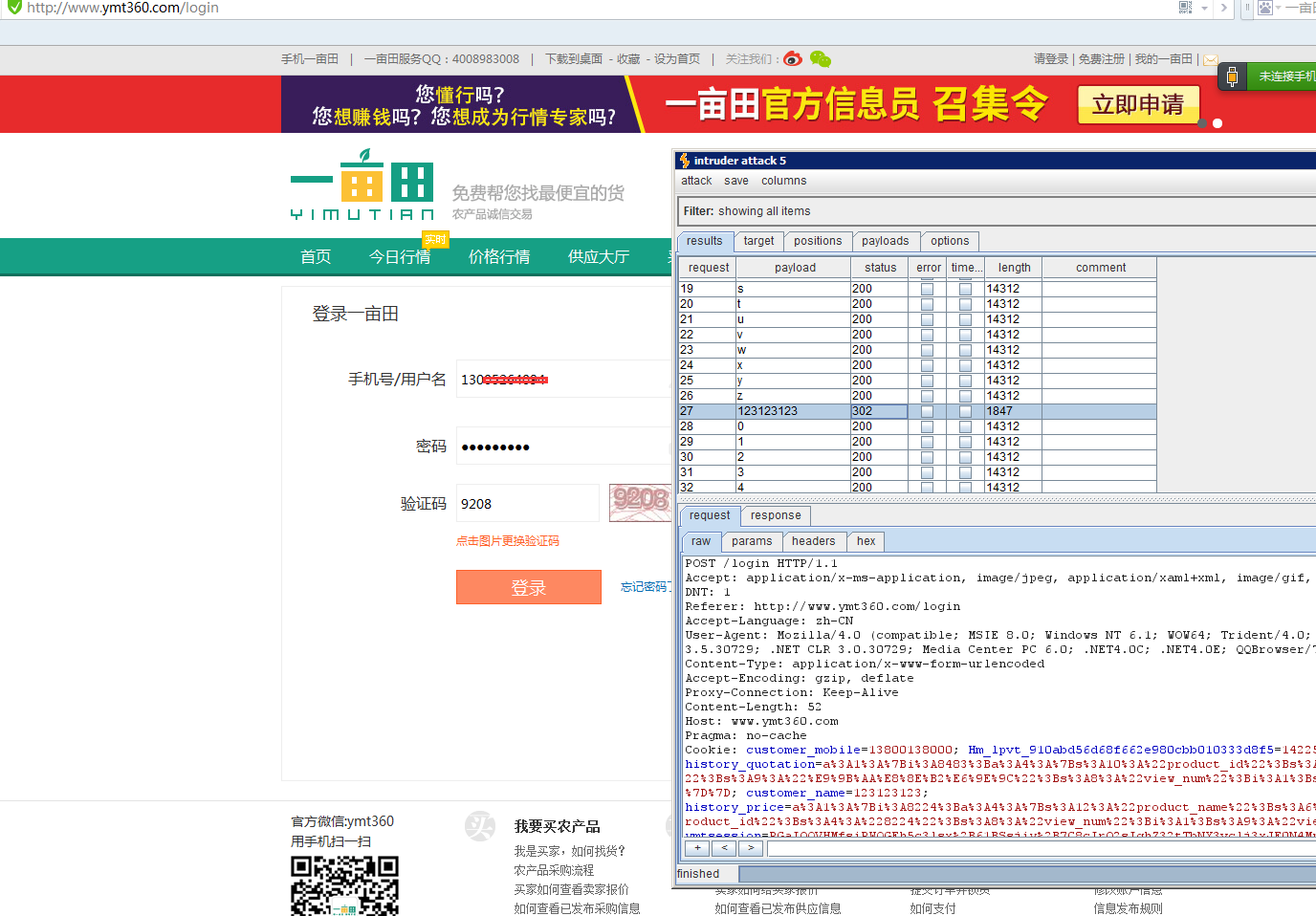

http://www.ymt360.com/login

还可以爆破。。

漏洞证明:

http://bbs.ymt360.com/m/list-1-0

http://bbs.ymt360.com/circle/delete/*****

删除也是get请求。呵呵,配合手机版页面的xss+html的img标签+个跳转,我就不知道什么后果咯。。。

修复方案:

送点水果把o(∩_∩)o 哈哈

版权声明:转载请注明来源 小龙@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-31 13:05

厂商回复:

感谢对一亩田安全的关注和支持,请继续帮助我们一起改善。一亩田使命:为人们找到每一亩田地上的农产品。

最新状态:

暂无