漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093701

漏洞标题:中石油新闻中心站运维不当导致沦陷(可渗透内网)

相关厂商:中国石油天然气集团公司

漏洞作者: nick被注册

提交时间:2015-01-24 17:38

修复时间:2015-03-10 17:40

公开时间:2015-03-10 17:40

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-24: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-02-05: 细节向核心白帽子及相关领域专家公开

2015-02-15: 细节向普通白帽子公开

2015-02-25: 细节向实习白帽子公开

2015-03-10: 细节向公众公开

简要描述:

RT

详细说明:

方正的新闻系统?url规则:/system/2015/01/23/00152604.shtml

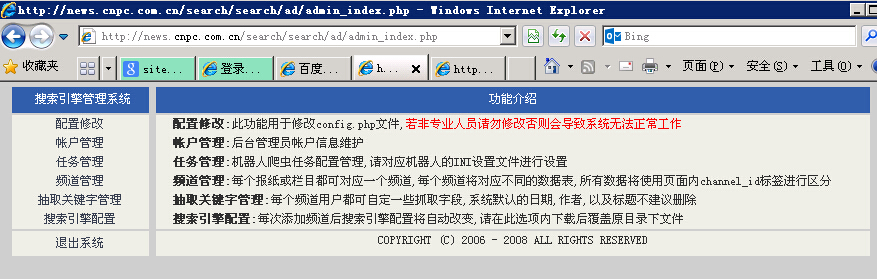

1,全文检索功能后台存在弱口令:

http://news.cnpc.com.cn/search/search/ad/admin.php 搜索管理

用户:ad 密码:ad

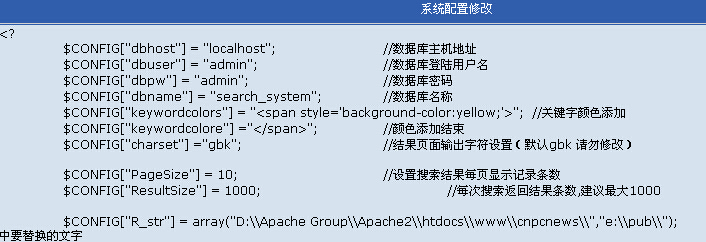

登陆成功后可以编辑config.php文件,获取数据库用户,拿shell。

绝对路径:D:\\Apache Group\\Apache2\\htdocs\\www\\cnpcnews\\

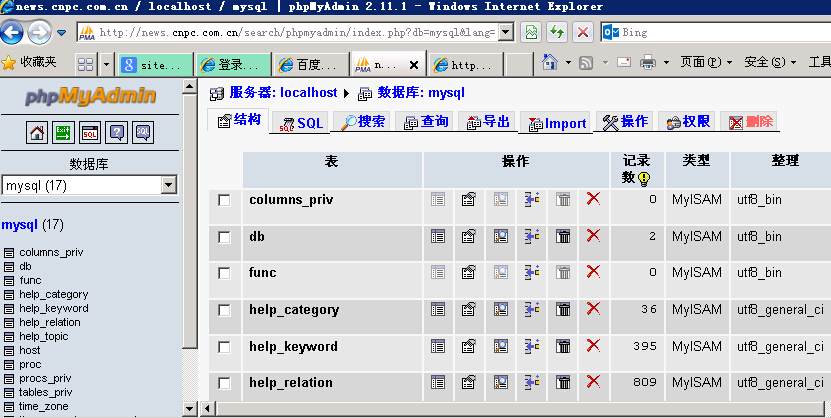

2,检索功能处存在phpmyadmin:

且root空口令。另一个数据库用户弱口令:admin admin

http://news.cnpc.com.cn/search/phpmyadmin/

$CONFIG["dbuser"] = "admin"; //数据库登陆用户名

$CONFIG["dbpw"] = "admin"; //数据库密码

$CONFIG["dbname"] = "search_system"; //数据库名称

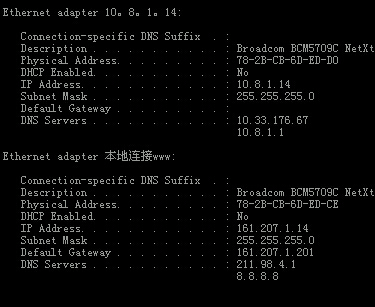

内网:

同工作组机器:

net view

服务器名称 注释

-------------------------------------------------------------------------------

\\CNPC-EDAD603C57

\\CNPC-XS-DB

\\CNPC-XSDB-02

\\CNPC-XSDB-03

\\CNPC-XSDB-04

\\CNPC-XSH-79

\\CNPC-XSH-80

\\CNPC-XSH-81

\\CNPCTJSAN01

\\CPE-CJ3NP3E3CQF

\\ETRI-DB

\\ETRI-NNM

\\LH-2012

\\LIB

\\SERVER

\\SERVER8-138 Server8-138

\\SJCCA

\\SN06C1498UP

\\STATMIS

\\SVCTAG-1BKQS2X

\\SVCTAG-52ZN53X

\\SVCTAG-879HS2X

\\SVCTAG-8Z9SY2X

\\SVCTAG-HMRF83X

\\SYXB

\\TVSERVER-1

\\UP99A1648

\\VI-LIYAN-PC

\\WEB

\\WIN-4N69LHI6RGN

\\WIN-6OD6BOM17CV

\\WIN-82T615IOBSP

\\WIN-D1I6NGJH6U3

\\WIN-HGHZ1BL5S3L

\\WIN-O19I0TV664C

\\WIN-PFJE6QHB1CT

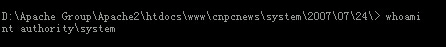

系统权限:

漏洞证明:

修复方案:

强口令,phpmyadmin不对外,apache降权。加强安全意识。

版权声明:转载请注明来源 nick被注册@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-01-26 13:25

厂商回复:

非常感谢您的报告,问题已着手处理。

最新状态:

暂无