漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093396

漏洞标题:达闻传媒某数据库未授权访问导致300+微信公众号可被控制(影响腾讯房产业务)

相关厂商:dawenmedia.com

漏洞作者: Tea

提交时间:2015-01-26 16:06

修复时间:2015-03-12 16:08

公开时间:2015-03-12 16:08

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-26: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-02-05: 细节向核心白帽子及相关领域专家公开

2015-02-15: 细节向普通白帽子公开

2015-02-25: 细节向实习白帽子公开

2015-03-12: 细节向公众公开

简要描述:

其实是不小心发现的。

详细说明:

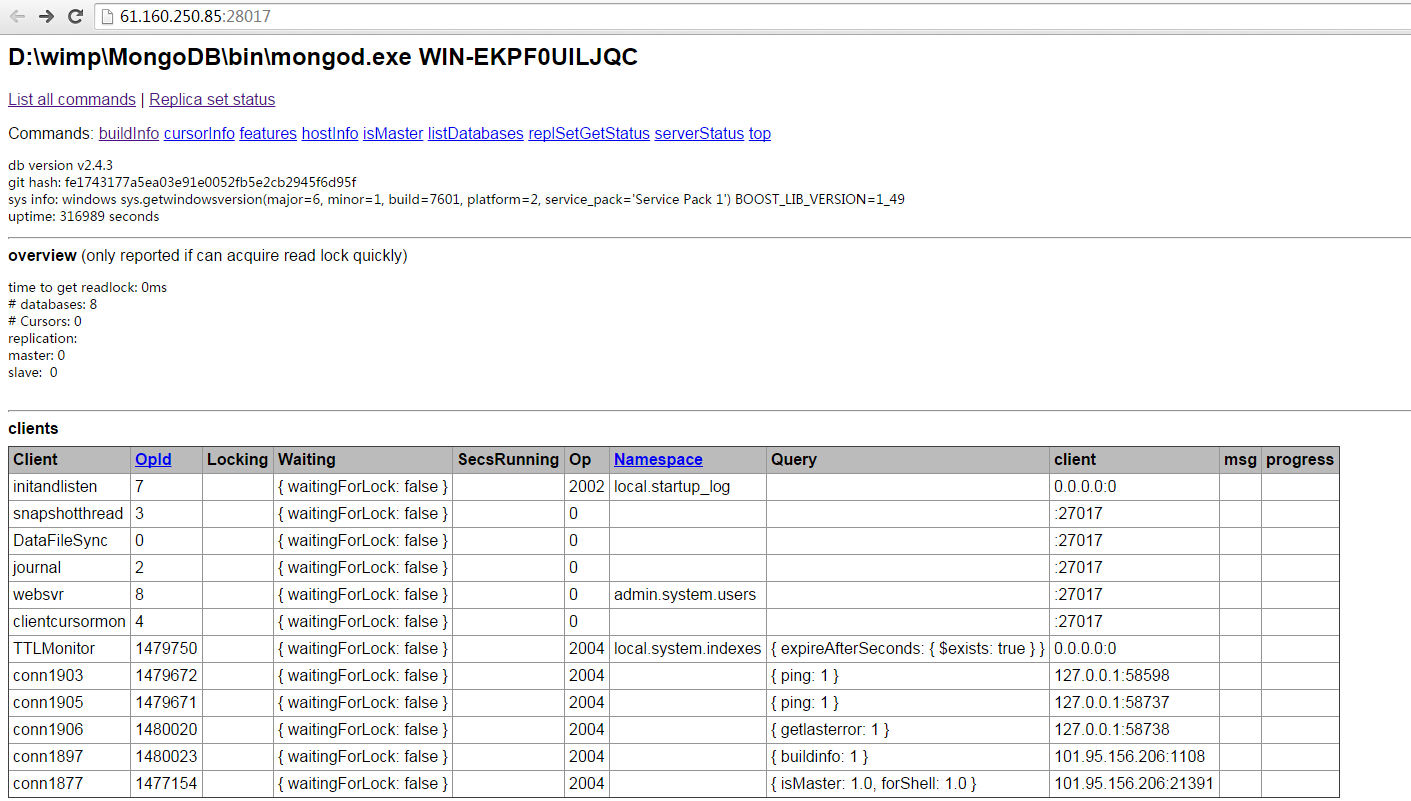

用fofa.so搜一个ID的时候,不小心打错了。大概如图吧。发现了一个MONGODB。

然后打开看了下,发现MONGODB还活的。

没有用-auth的原因。

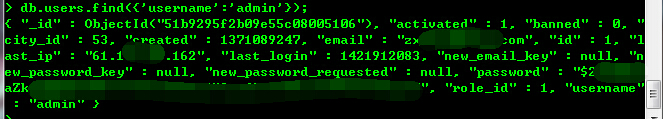

然后翻了下数据库。

看见有几百个明文密码。(这个其实是后面看见的微信公众号的吧)

然后看见了各种东西,都不知道这个数据库是啥业务的。

大概就知道跟房产有关系的。

域名看了下。http://www.dawenmedia.com/

貌似跟房产没得什么关系。

看看分站什么的是干啥的。

访问一个,发现一个登录口。才是数据库中Users集合中登录的。

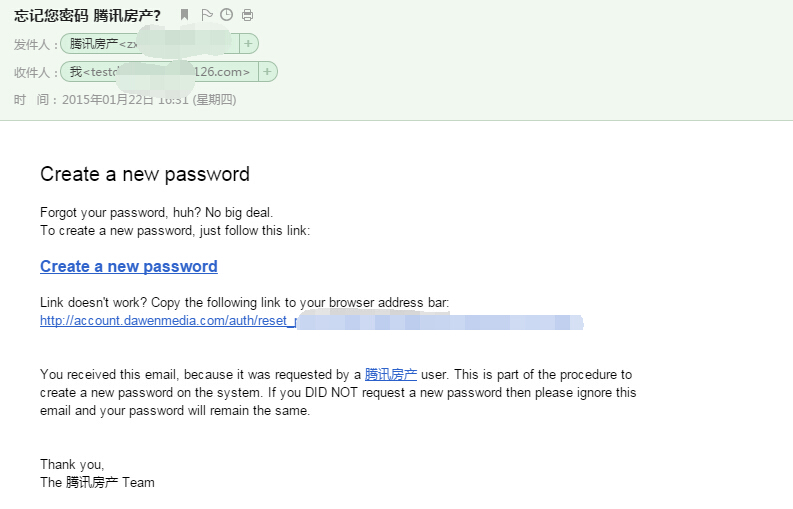

后面用里面的用户猜了下找回密码,发现想法是正确的。

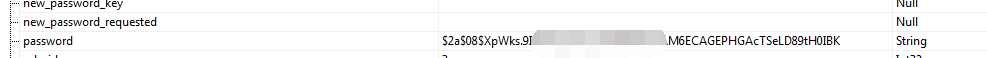

但是这个密码加密方式不知道。(破解不出来)去CMD5查询,格式都说不认识。

然后为了登录系统进去看看这东西到底是干啥的,于是我就做了以下步骤:

修改随意一个用户的邮箱为我控制的邮箱-->找回密码-->接收到找回密码邮件-->修改密码-->提权我知道的密码加密字符串-->修改admin的密码字符串为我知道密码的字符串

问了腾讯的人员,这个不是腾讯的业务。

虽然写的是腾讯房产。

然后登录了系统。

再访问:

http://weixin.dawenmedia.com/

http://yun.dawenmedia.com/

你就可以控制系统后台了、

我登陆以后就把管理员的密码改回去了。。

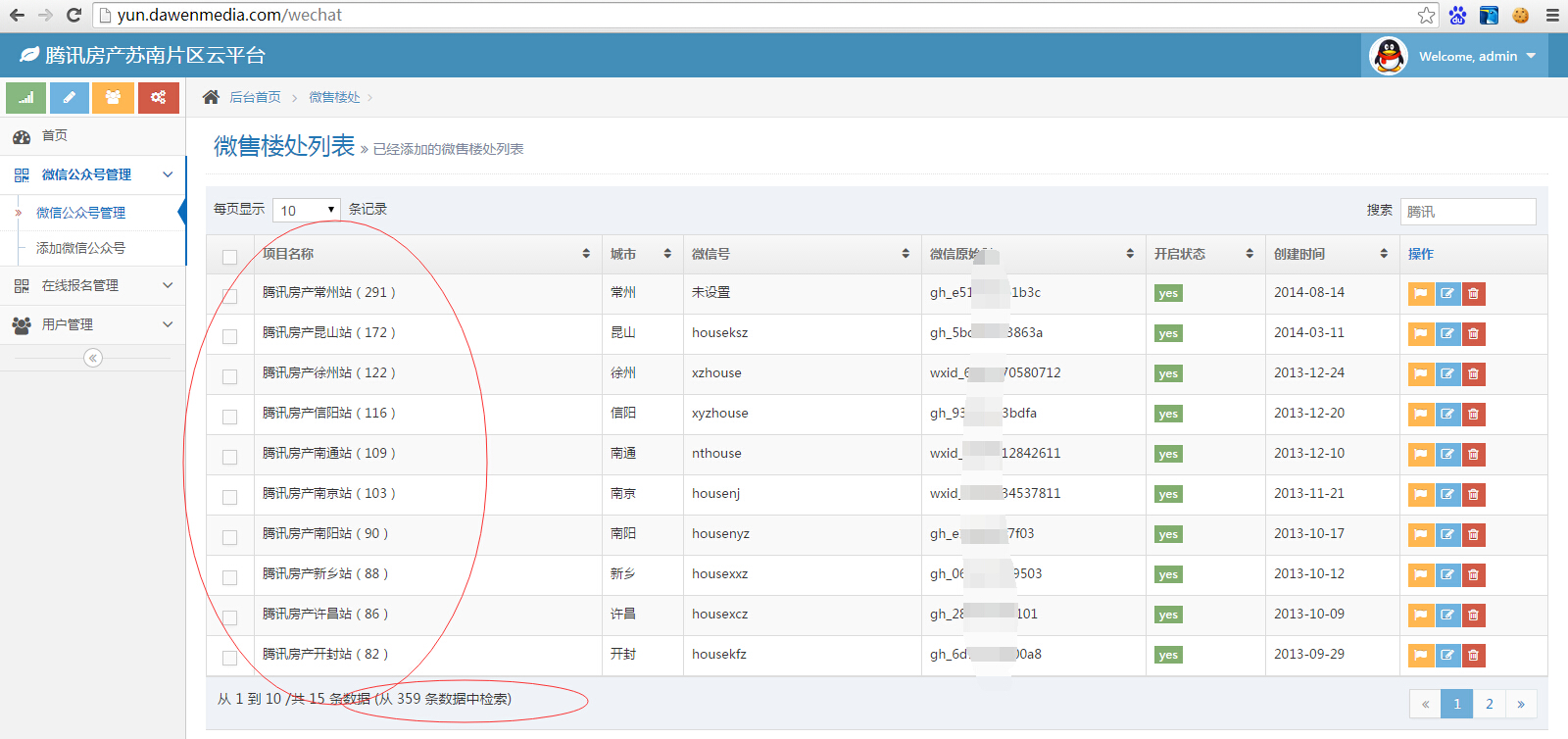

腾讯房产几个地方的微信公众号。

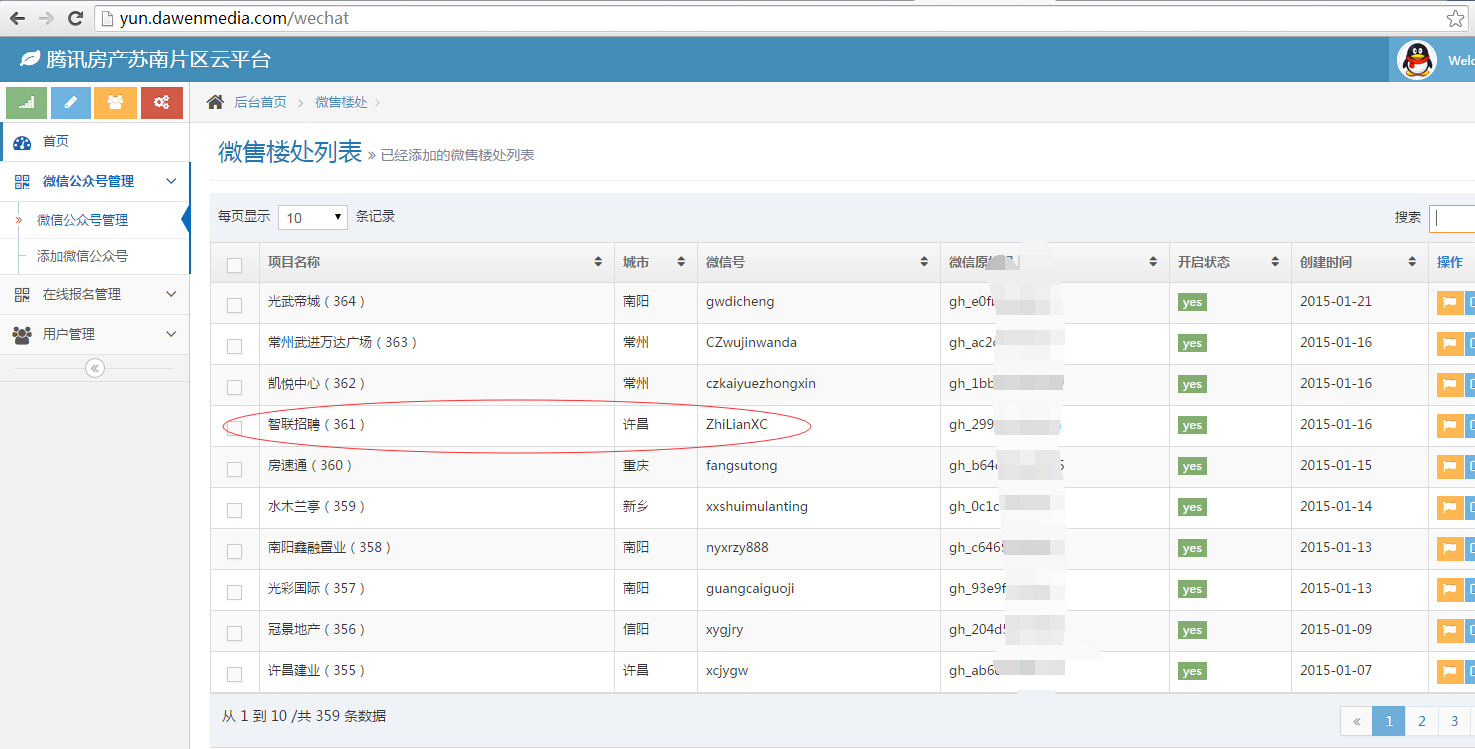

其他企业的公众号:

这里就不一一列举了。

编辑内容:

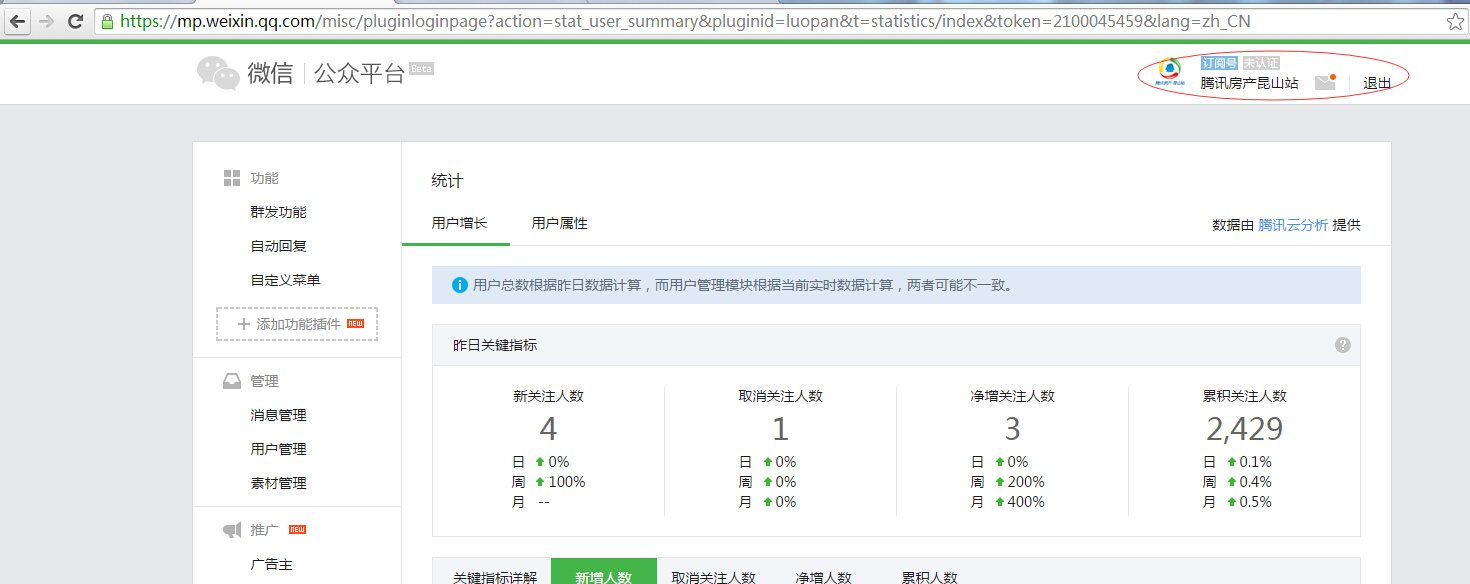

登录一个公众号试试(因为可以编辑是明文):

漏洞证明:

在详细里面说明了。

没做任何破坏性操作。

也没拿WEBSHELL什么的。

修复方案:

MONGODB还是得开启认证,很必要啊。

求加精。。

版权声明:转载请注明来源 Tea@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-01-26 16:09

厂商回复:

数据库设置疏漏,原来是用限制来保护MongoDB,近期服务器设置时误改到防火墙设置,导致了本次事件,已逐个通知涉及到的客户修改密码及管理账号。感谢乌云。

最新状态:

暂无