漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092225

漏洞标题:威锋网存储型XSS一枚(目测可打客服cookies)

相关厂商:weiphone

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-01-16 16:10

修复时间:2015-03-02 16:12

公开时间:2015-03-02 16:12

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-16: 细节已通知厂商并且等待厂商处理中

2015-01-16: 厂商已经确认,细节仅向厂商公开

2015-01-26: 细节向核心白帽子及相关领域专家公开

2015-02-05: 细节向普通白帽子公开

2015-02-15: 细节向实习白帽子公开

2015-03-02: 细节向公众公开

简要描述:

威锋网存储型XSS一枚(目测可打客服cookies)

详细说明:

首先我们登录 威锋网

kf.feng.com/problem/submit/qdetail/10948.html

登录后会跳转到:http://passport.feng.com/index.php

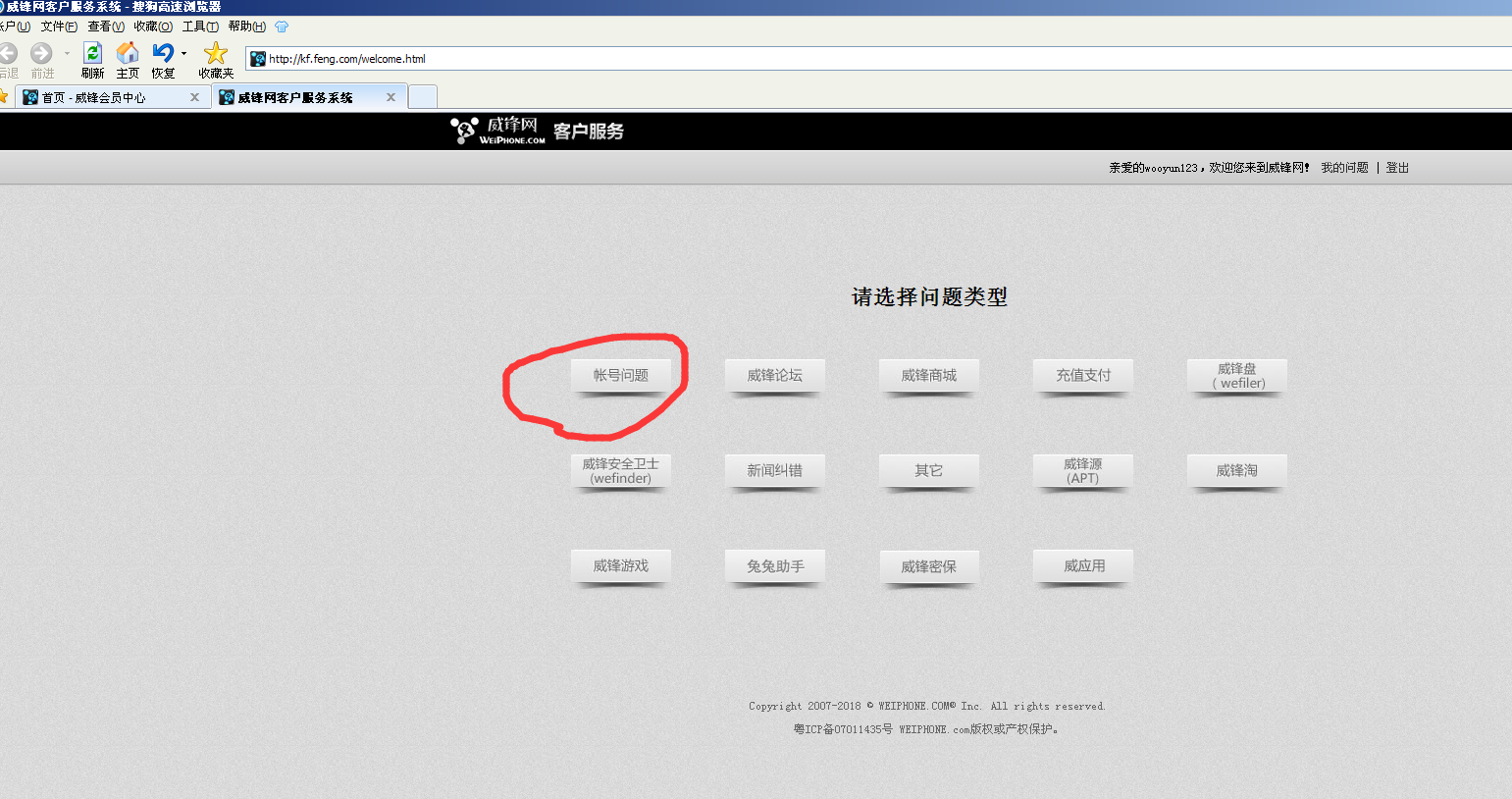

点击客服申诉 跳转地址:http://kf.feng.com/welcome.html

随便点一个 这里我点的是 帐号问题

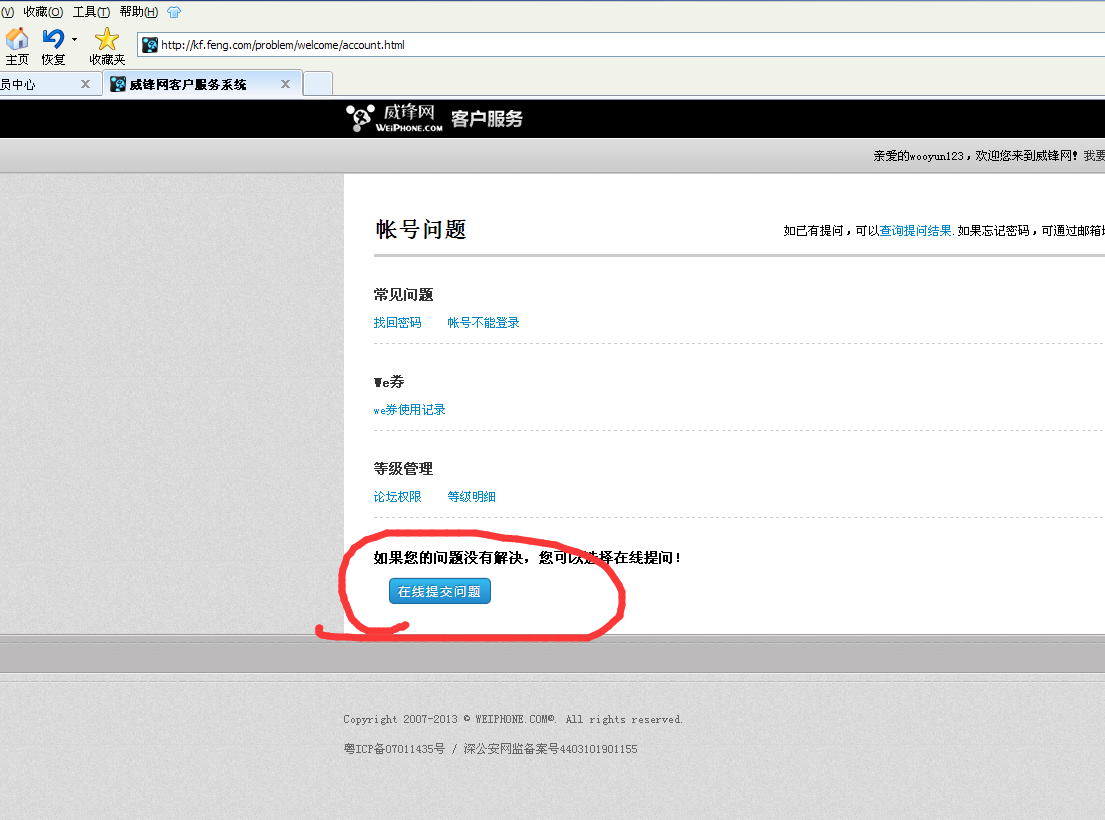

点击 在线提交问题

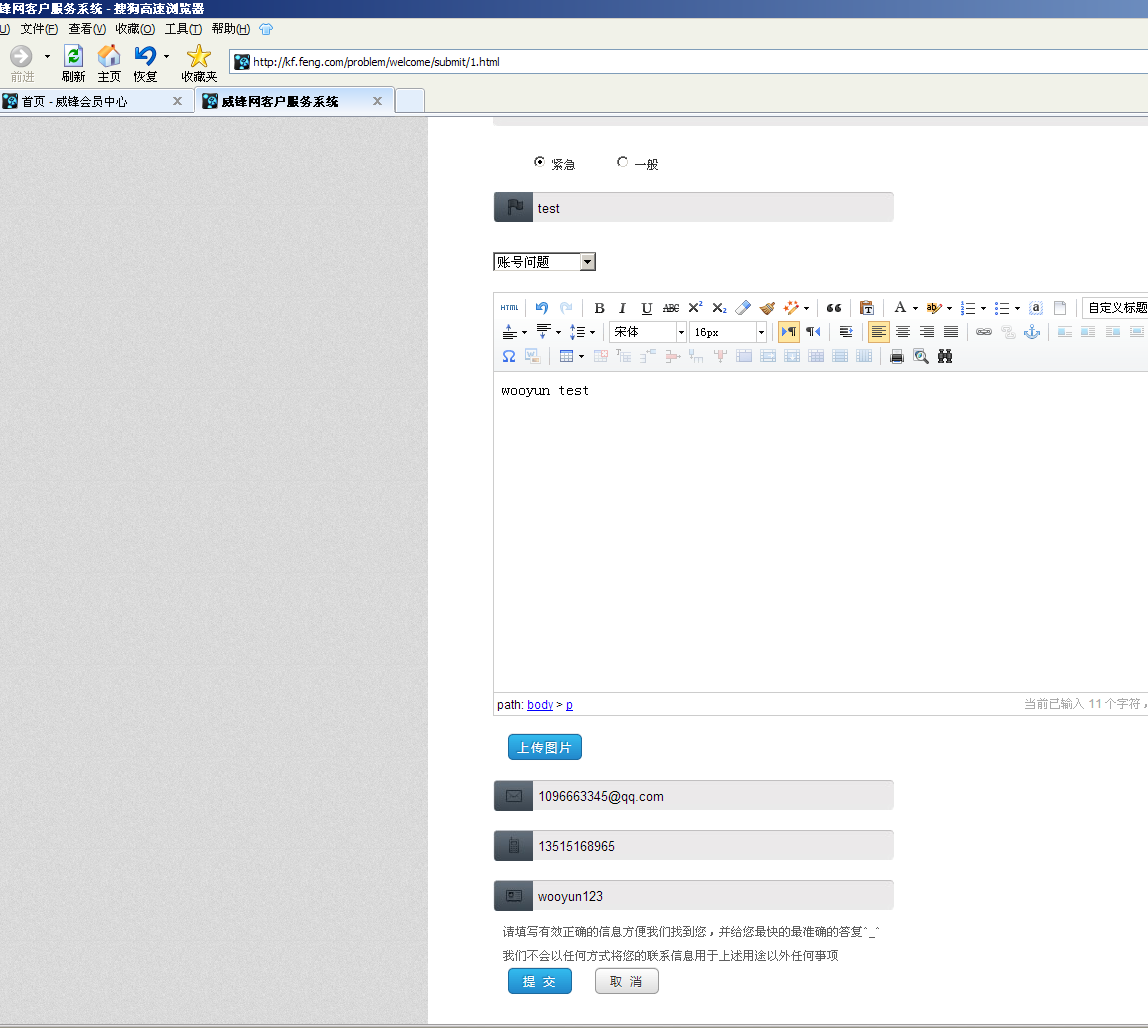

这里不是重点 我们随便写点东西 提交下

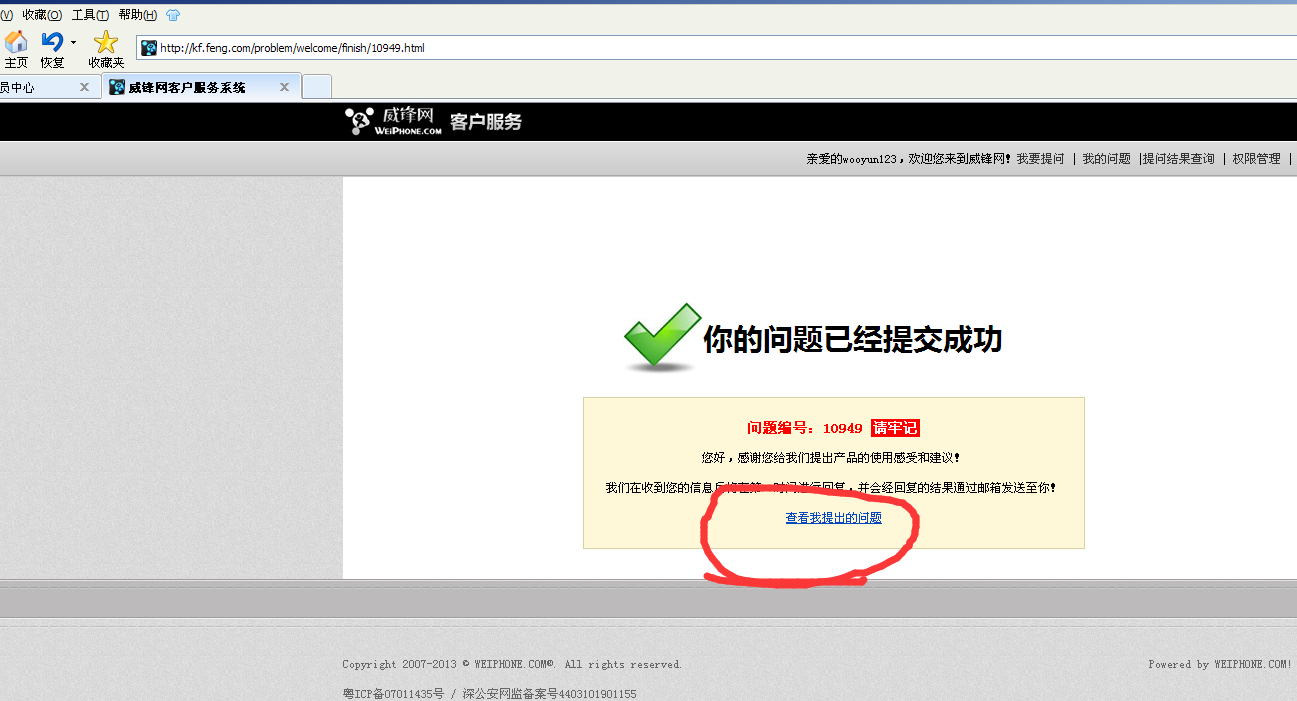

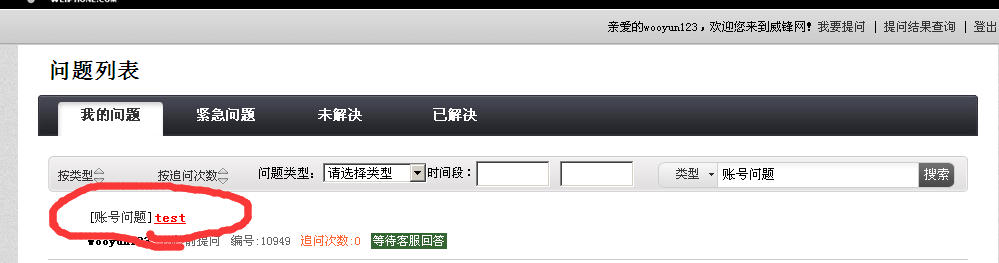

点击 查看我提出的问题

上图中 圈出来的两个是我测试的 我们可以看看测试的效果

点击 我们的标题

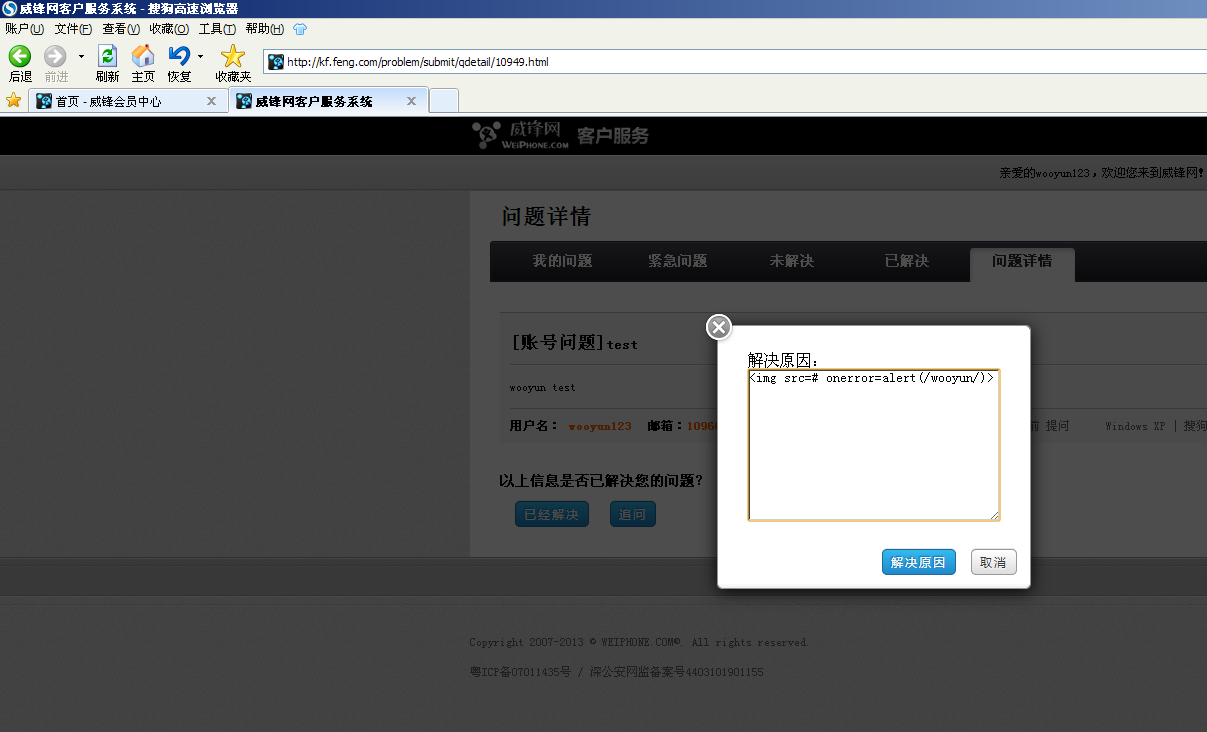

这里我们点击一下 已经解决

插入我们的测试代码

点击提交后 弹出

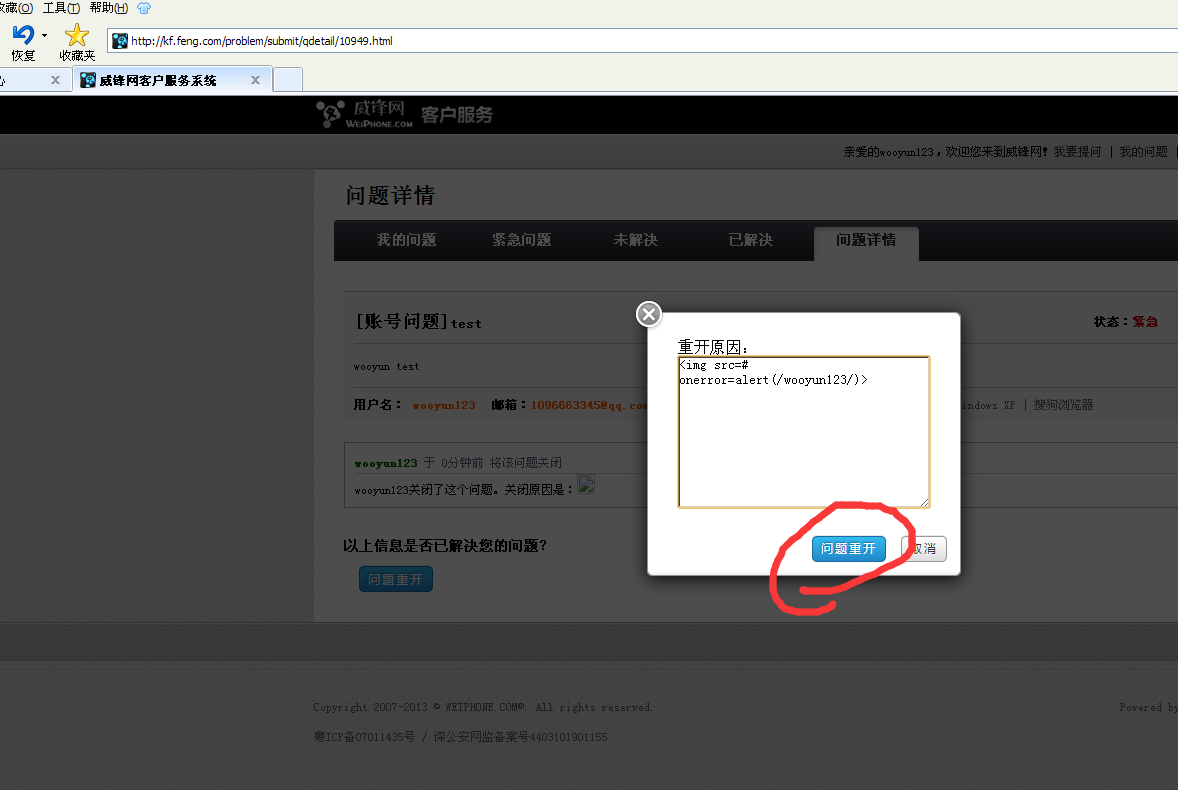

看到这里 大家可能会说了 你都关了 还打个毛啊 别急啊 你没看见 底下有个问题重开吗?没错 就是它 点开后 再次输入我们的测试代码

点击后 这里会弹出两次

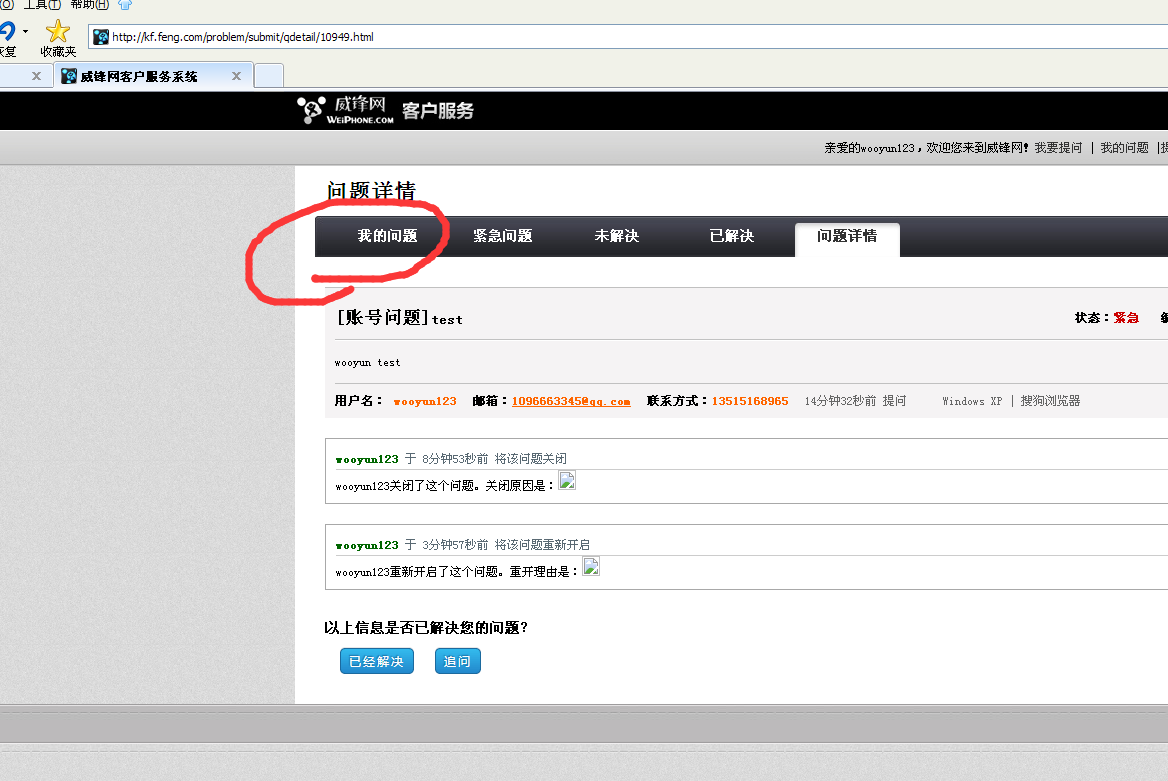

这时我们在回到我的问题 重新打开这个

没错 会弹两次

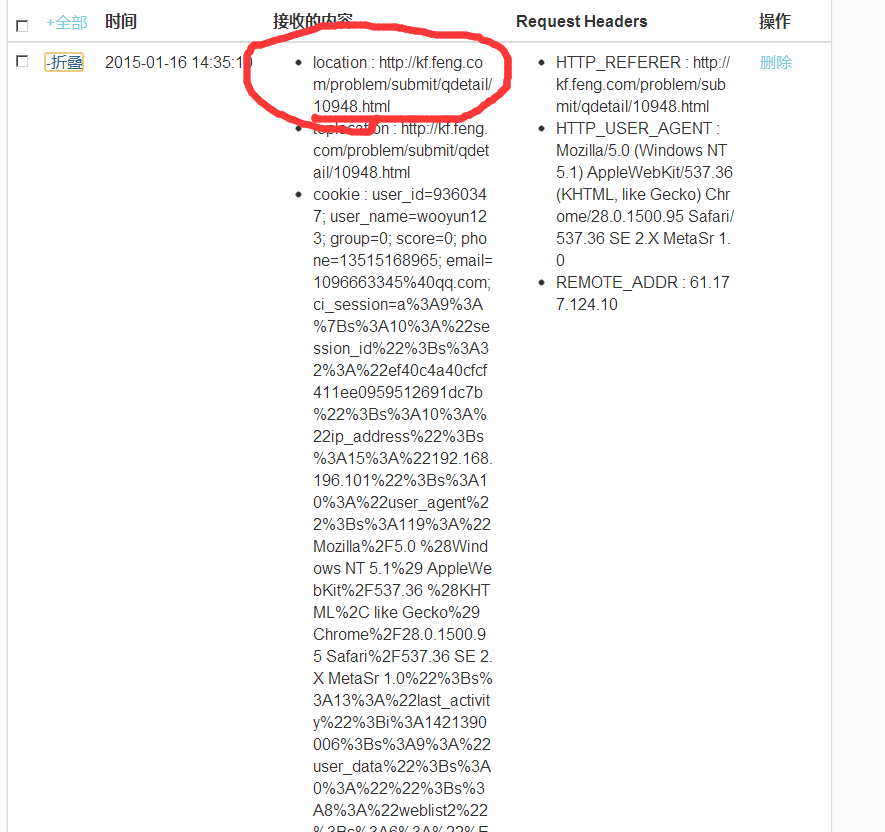

如果用XSS平台代码 就会劫持cookie(这里客服妹纸 还没看 所以只打到了自己的cookie)

不过 达到客服妹纸的cookie只是时间的问题而已(我就不信客服妹纸 不看 除非···威锋网根本没客服)

漏洞证明:

修复方案:

过滤吧

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-01-16 17:48

厂商回复:

谢谢, 已经修复了。

最新状态:

暂无