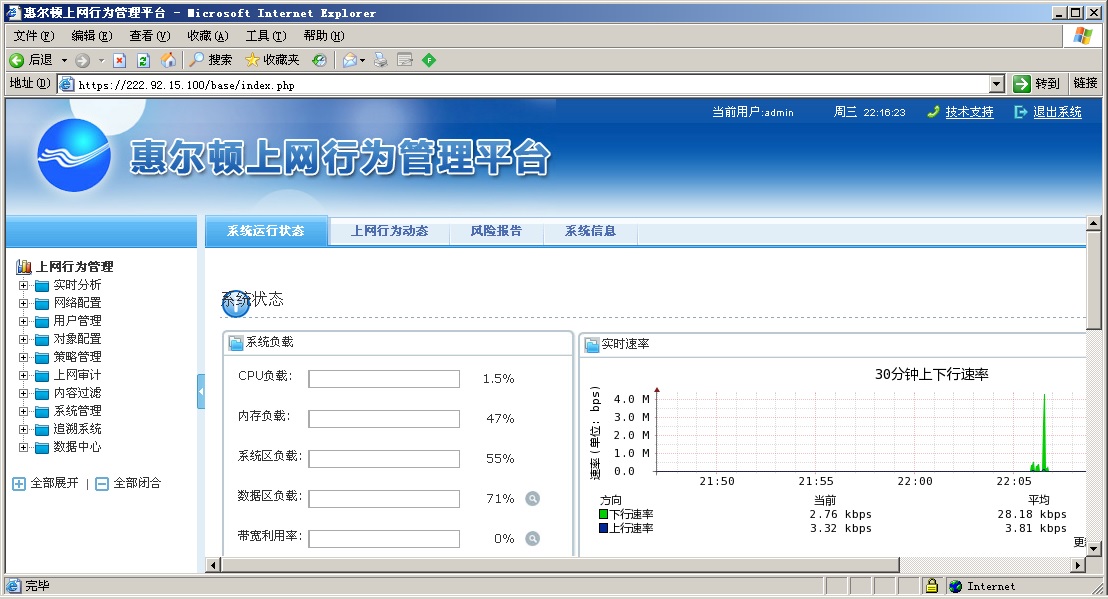

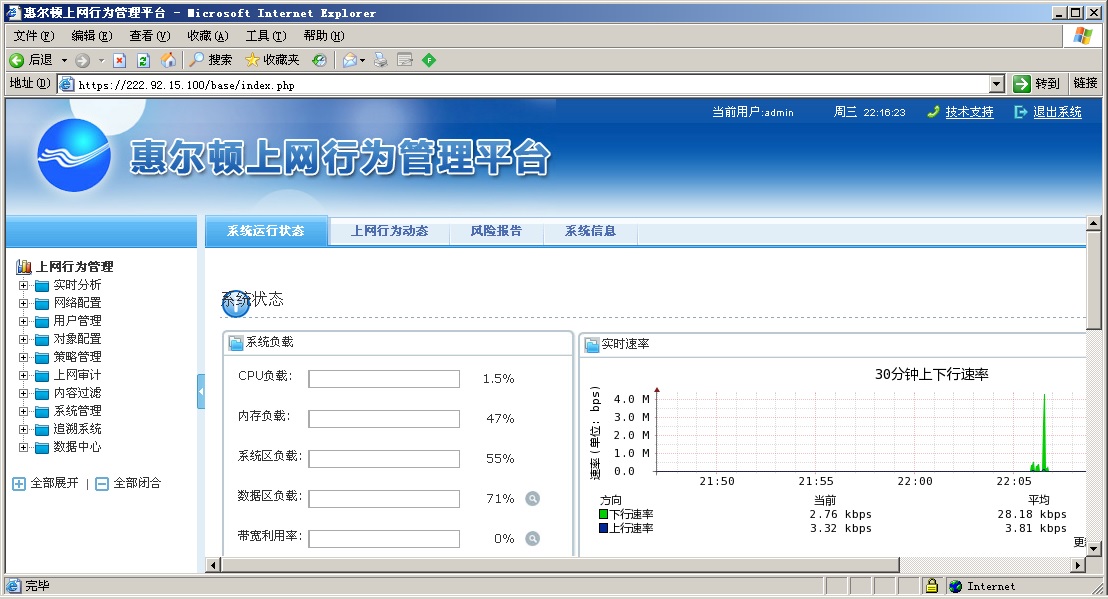

惠尔顿上网行为管理系统

#1,登陆框存在SQL注入漏洞

利用admin'#,密码任意登陆即可

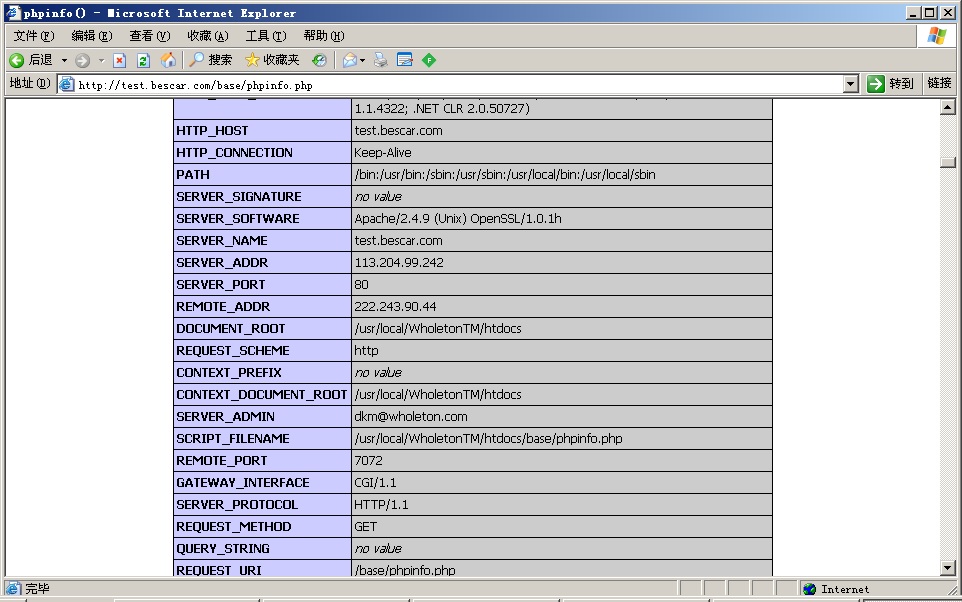

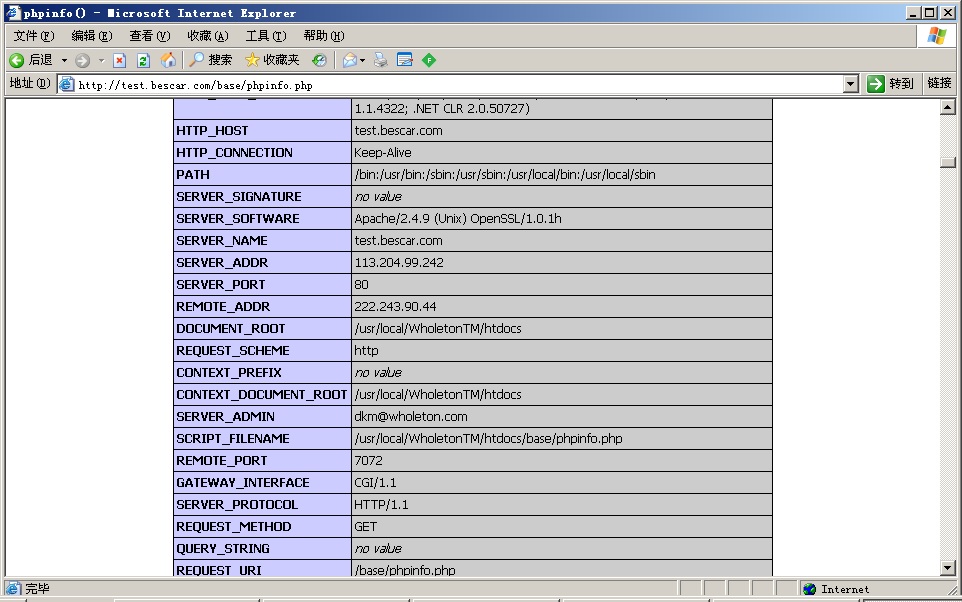

#2,存在phpinfo.php测试页面,泄露服务器敏感信息

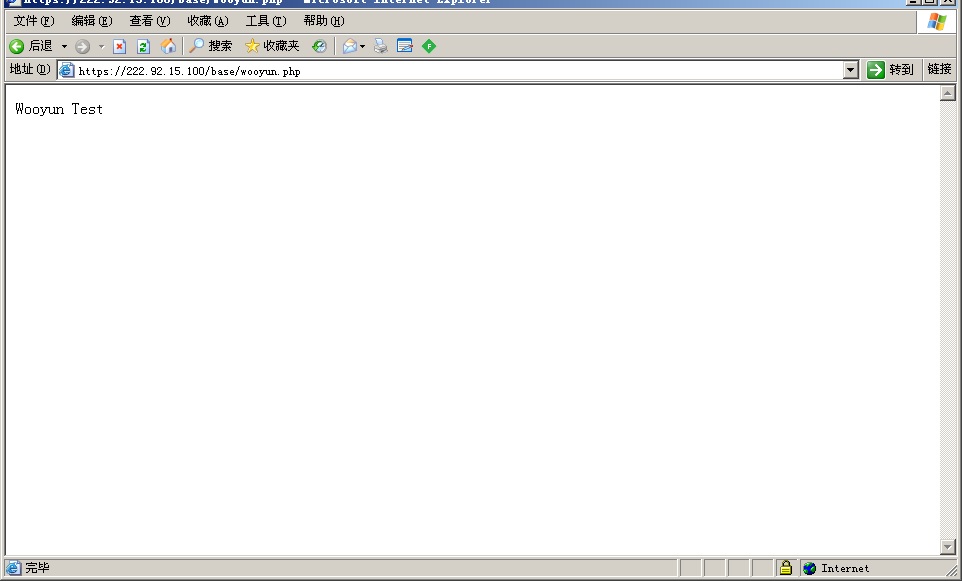

#3,登陆系统后,点击系统管理-系统工具-抓包工具,随便抓下,生成一个数据包,删除该数据包文件时,未进行参数过滤,导致任意命令执行

删除数据包页面链接 /base/sys/testtool.php

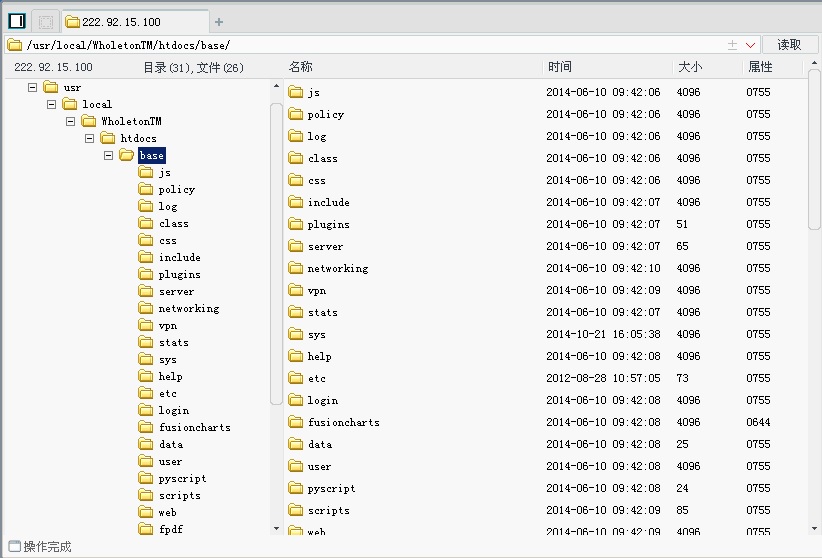

根据 WooYun: 惠尔顿上网行为管理路由存在权限绕过漏洞(泄漏密码等信息) 下载页面源代码文件

可以看出$identifier直接从客户端获取,未进行任何过滤,从而导致任意命令执行。