漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165458

漏洞标题:店连店营销管理系统某漏洞导致店主信息大量泄漏包括银行卡卡号和开户行

相关厂商:店连店

漏洞作者: 路人甲

提交时间:2015-12-30 00:29

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

打 打 打折啦 店连店打折啦 这个声音我不喜欢,特别是坐公交的时候特别烦。。。。

详细说明:

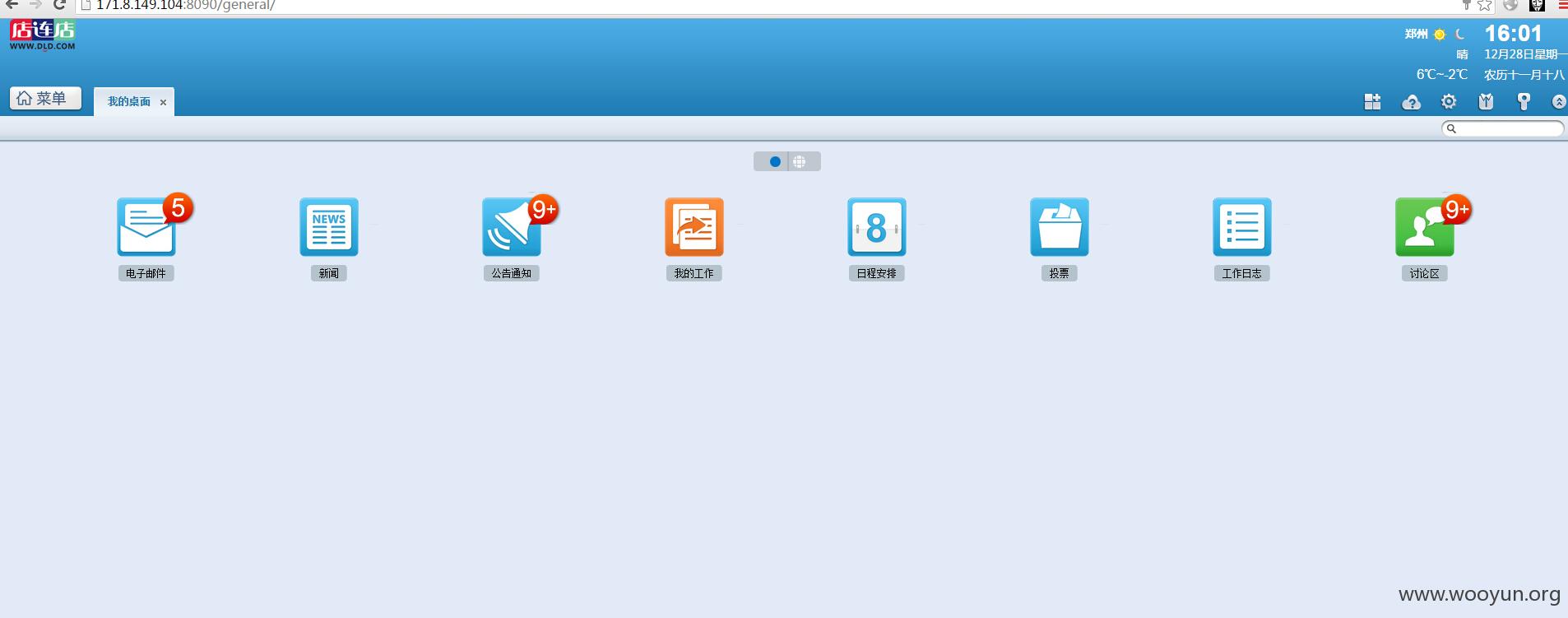

首先公司用的是通达oa,默认密码不用说了,为空,好多人都是空,要不然就是123456,dld@123什么的。

偶然一次机会看到oa的,偶然一次机会知道端口8090是oa主接口

里面要什么有什么。。。。。然后去营销管理系统里面看看,毕竟一个漏洞危害程度要看信息泄露的程度

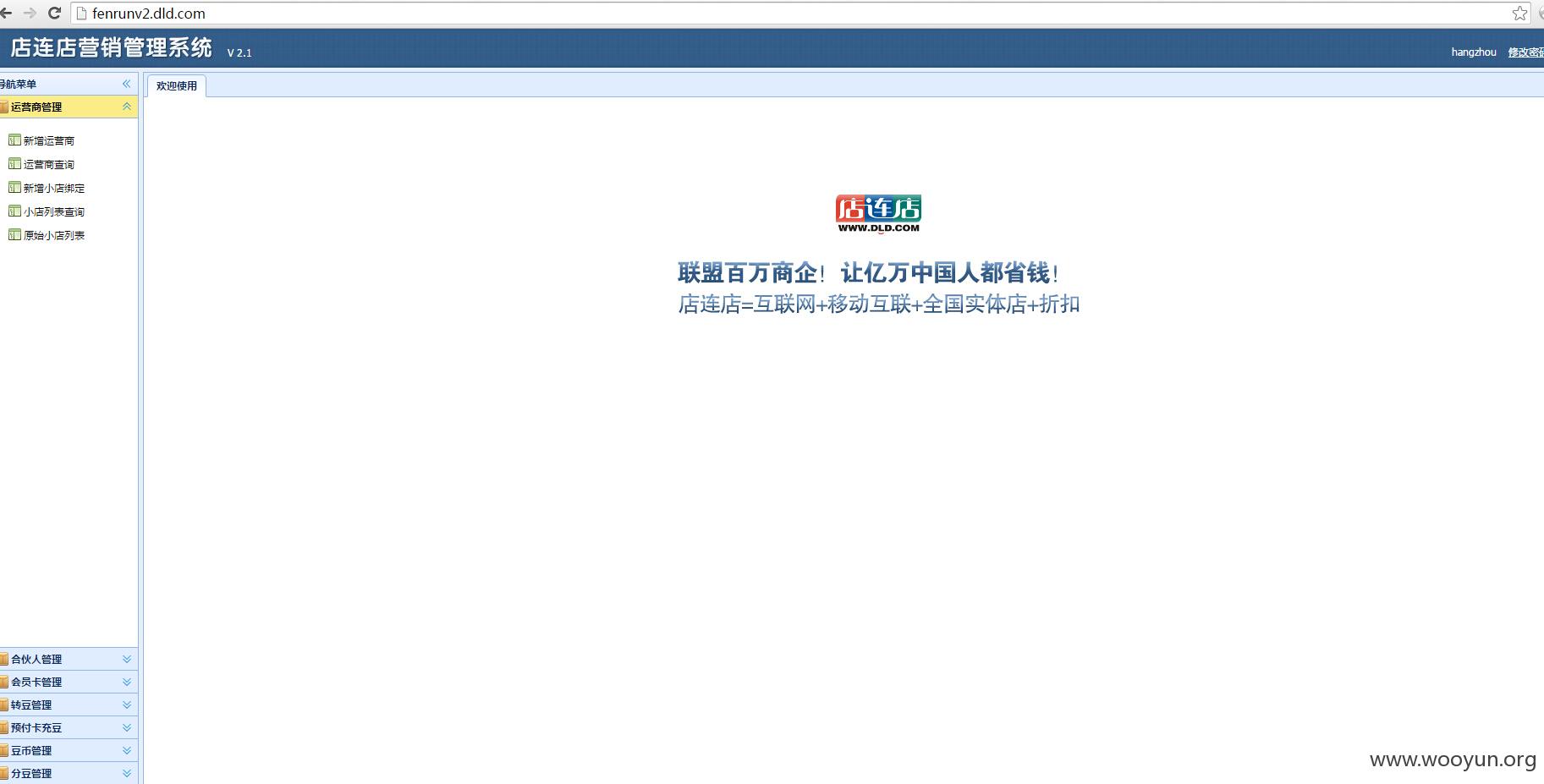

分润系统:http://fenrunv2.dld.com/admin/login/login

用户名:hangzhou密码:123456

证明危害性:

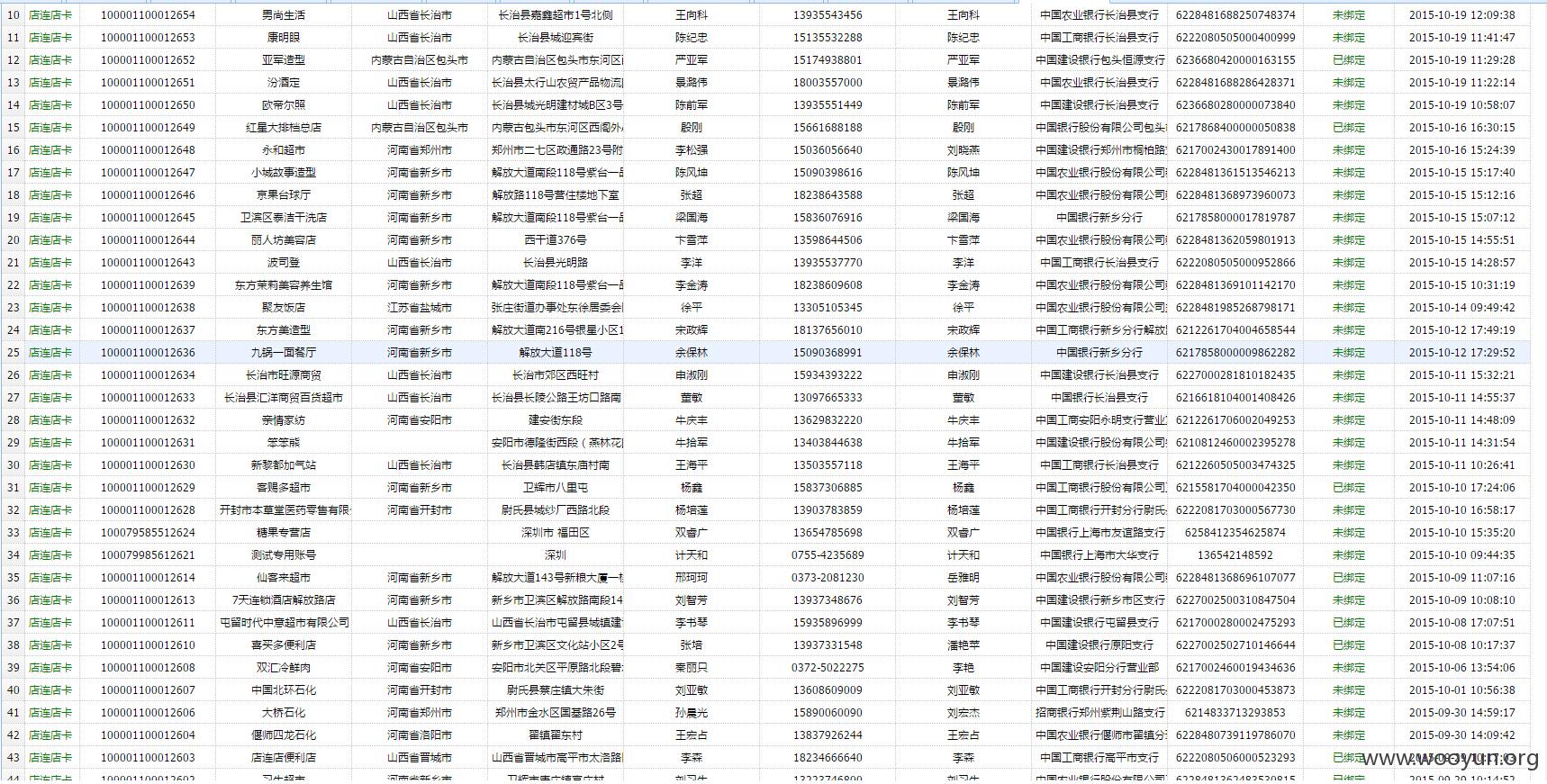

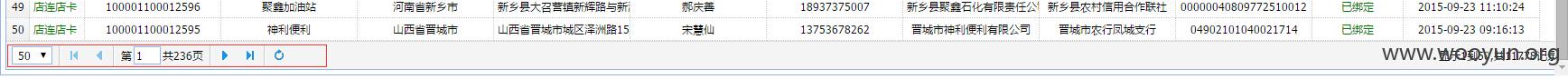

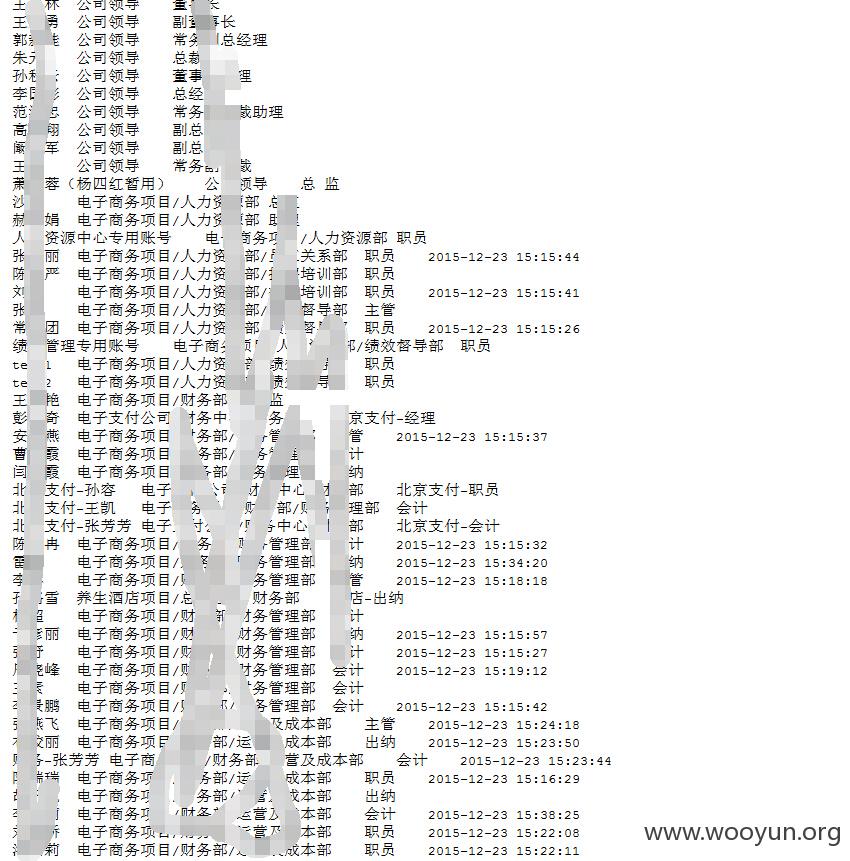

大量真实用户信息,包括家庭住址,姓名,银行卡号等等

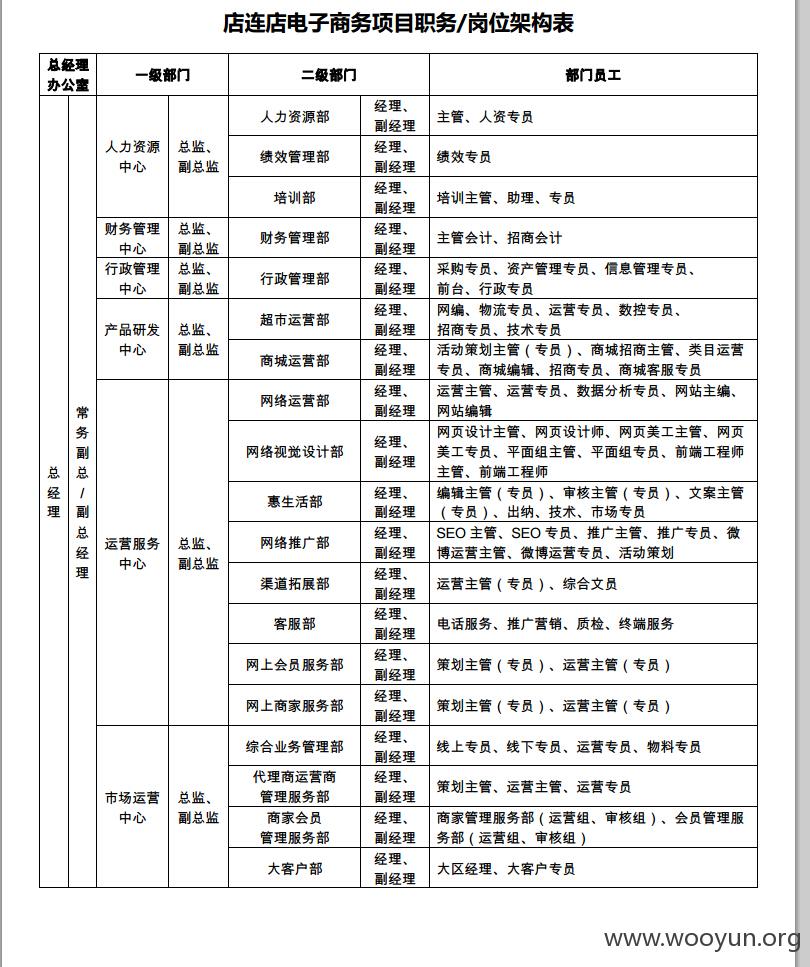

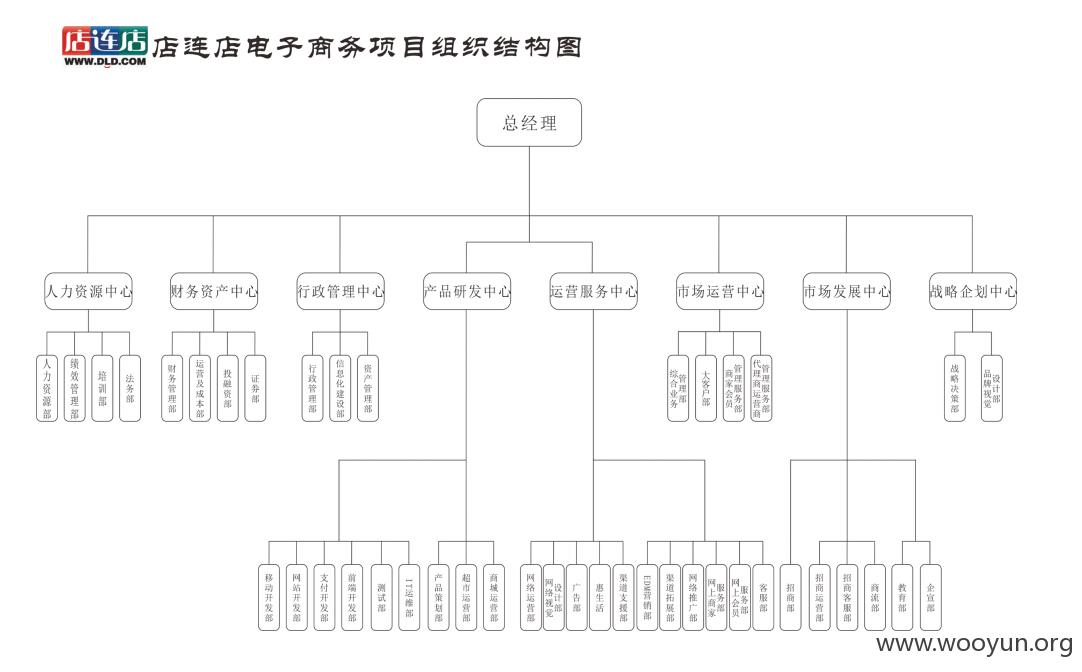

还有公司组织架构

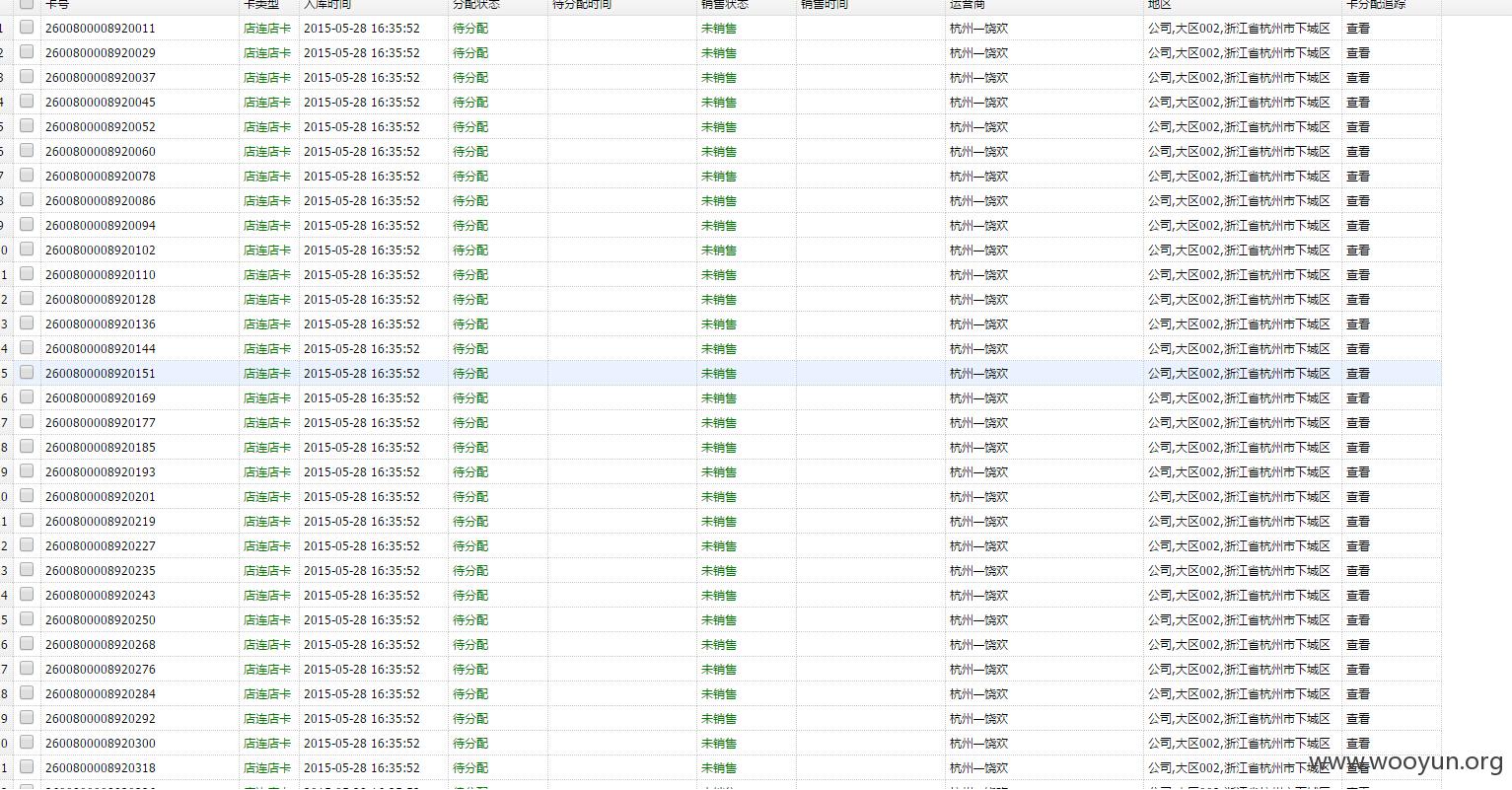

还有店连店卡

漏洞证明:

修复方案:

打 打 打折了 店连店打折了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)