漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164690

漏洞标题:我是如何成功入职百米生活的

相关厂商:百米生活

漏洞作者: _Thorns

提交时间:2015-12-25 16:41

修复时间:2016-02-07 17:56

公开时间:2016-02-07 17:56

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-25: 细节已通知厂商并且等待厂商处理中

2015-12-25: 厂商已经确认,细节仅向厂商公开

2016-01-04: 细节向核心白帽子及相关领域专家公开

2016-01-14: 细节向普通白帽子公开

2016-01-24: 细节向实习白帽子公开

2016-02-07: 细节向公众公开

简要描述:

我是如何成功入职百米生活的

详细说明:

看到这个漏洞,厂商回复

WooYun: 金融证券安全之联讯证券某处越权&任意账户登录(可查户名\总资产\交易明细等)

那就去看看百米生活。

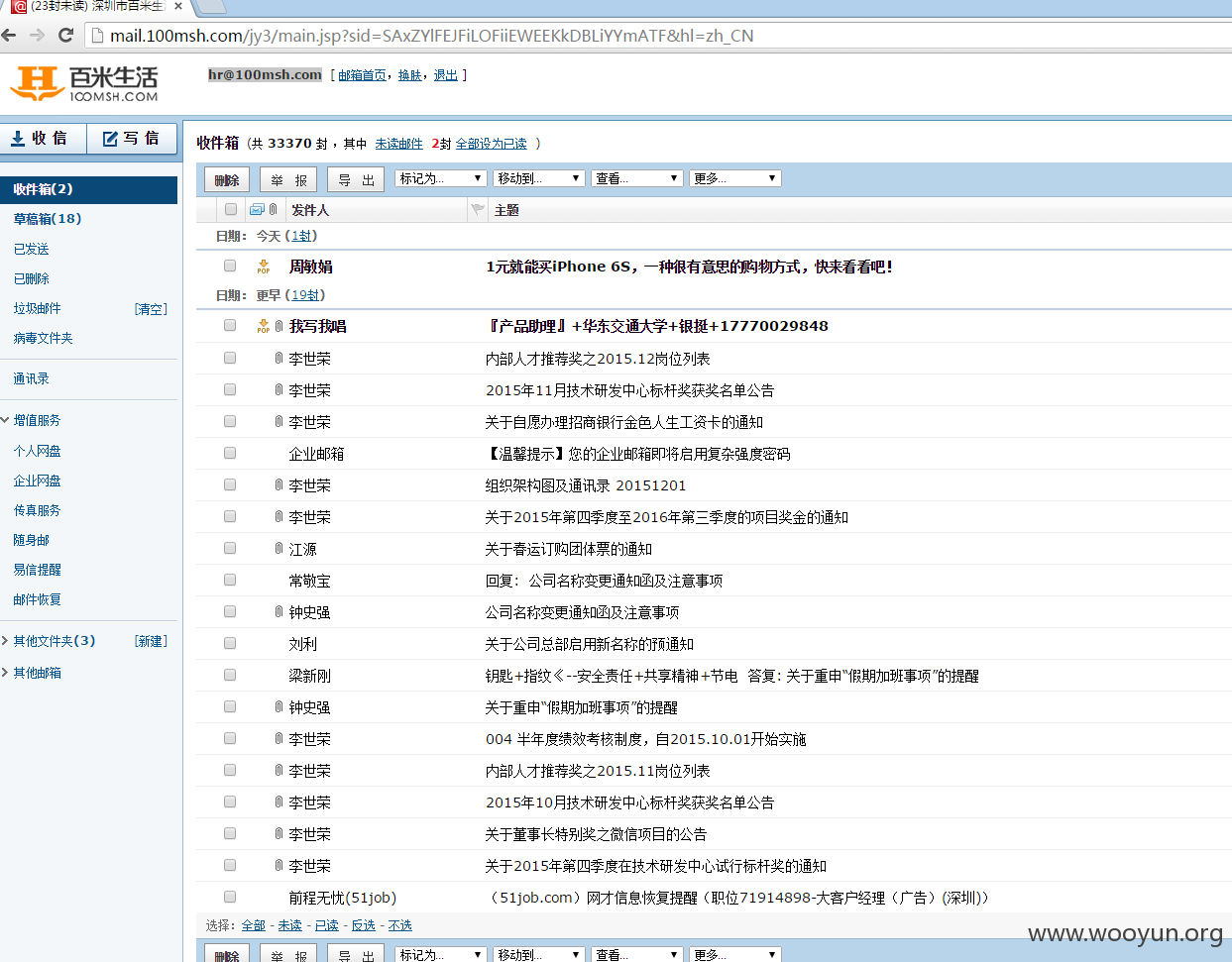

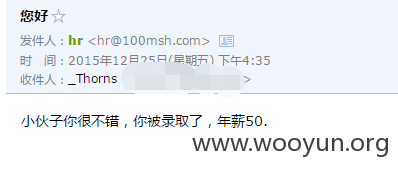

[email protected]

随意输了下密码,100msh,居然进去了!

提示我改密码,密码我改为了1A.100msh

是不是真的好激动...

继续爆破了其他用户

zhuangshaoping 1046

tangzhisheng 1042

dongwenqing 1040

postmaster 1038

xiebeiwang 1038

xiongshubo 1038

xuxiaoxia 1036

weiliuxia 1036

xiefujin 1034

tianyuan 1034

zhuyequn 1034

wuyueqin 1034

qiuchen 1032

hr 1022

密码均为100msh,估计还有其他弱口令

漏洞证明:

看到这个漏洞,厂商回复

WooYun: 金融证券安全之联讯证券某处越权&任意账户登录(可查户名\总资产\交易明细等)

那就去看看百米生活。

[email protected]

随意输了下密码,100msh,居然进去了!

提示我改密码,密码我改为了1A.100msh

是不是真的好激动...

继续爆破了其他用户

zhuangshaoping 1046

tangzhisheng 1042

dongwenqing 1040

postmaster 1038

xiebeiwang 1038

xiongshubo 1038

xuxiaoxia 1036

weiliuxia 1036

xiefujin 1034

tianyuan 1034

zhuyequn 1034

wuyueqin 1034

qiuchen 1032

hr 1022

密码均为100msh,估计还有其他弱口令

修复方案:

版权声明:转载请注明来源 _Thorns@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-12-25 17:03

厂商回复:

这个问题,之前已经有人爆过了,也有处理了,后面新入职的人员未登陆及时更改,只是一些群发邮件,未涉及敏感信息,谢谢提醒。默认密码我们复杂度加强了.至于为什么给5分,还是谢谢大家的关注

最新状态:

暂无