漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164308

漏洞标题:某漏洞可控制城云科技内部某平台大量账户(涉及内部邮件/全部员工通话录/参加实时会议等)

相关厂商:城云科技(杭州)有限公司

漏洞作者: 路人甲

提交时间:2015-12-28 01:12

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-28: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经确认,细节仅向厂商公开

2016-01-10: 细节向核心白帽子及相关领域专家公开

2016-01-20: 细节向普通白帽子公开

2016-01-30: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

城云科技是专注于云计算行业的国际化高科技企业。该公司凭借20年的行业经验和客户积累,依托产学研创新模式和全球生态合作,以“创造科技新价值、赋予传统新生命”为己任,通过不断的技术创新和商业探索,深度推进信息技术和传统领域的垂直整合与跨界融合,致力于为传统模式增添新要素、为传统产业注入新活力、为传统文化赋予新内涵。

详细说明:

https://**.**.**.**/wuhongyang/tpaas-web/blob/9548461d5fb1fca66fd17c2d3b92b8a8b3323d4b/src/test/resources/webapp/WEB-INF/config/mailServer.properties

漏洞证明:

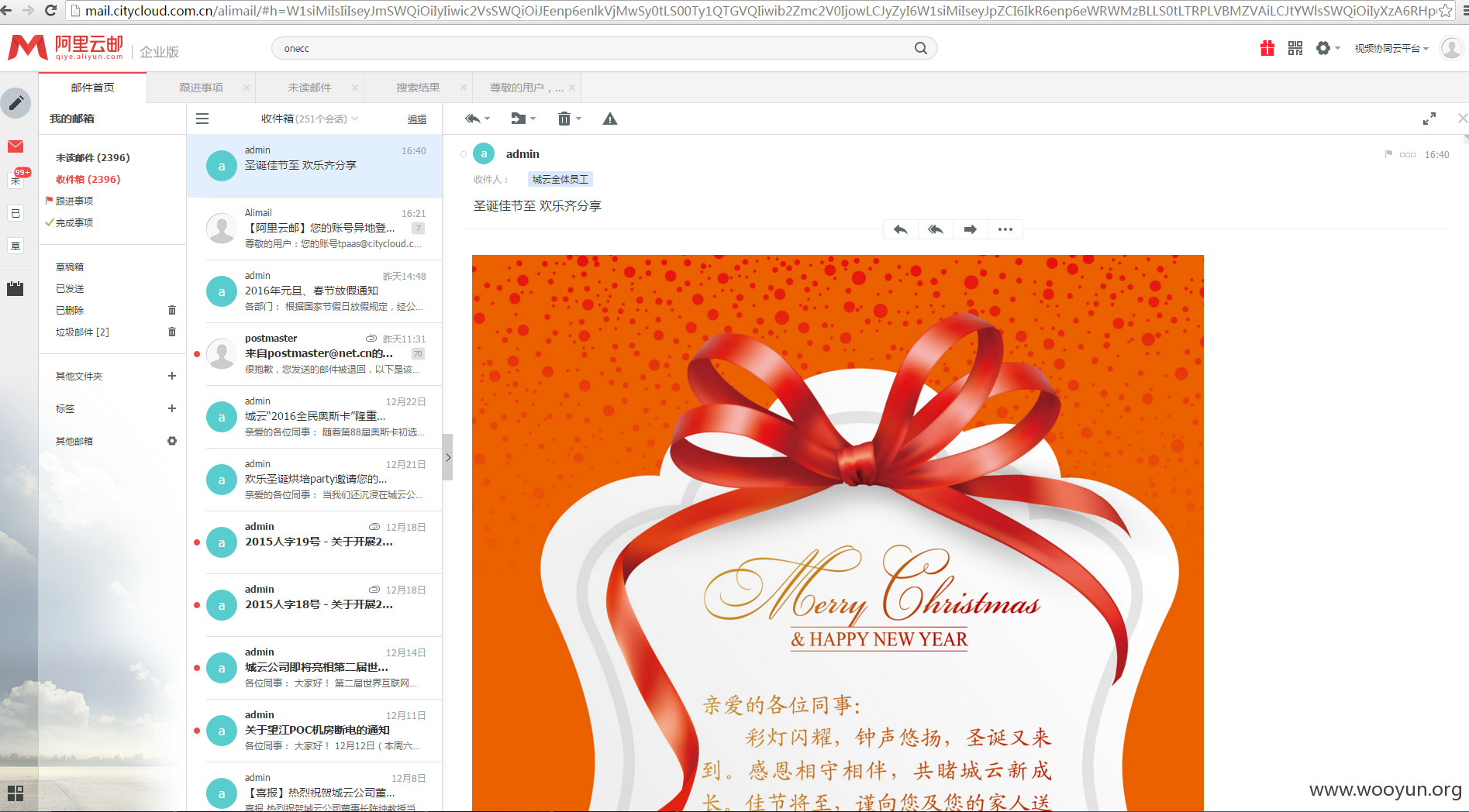

圣诞佳节至,欢乐齐分享。

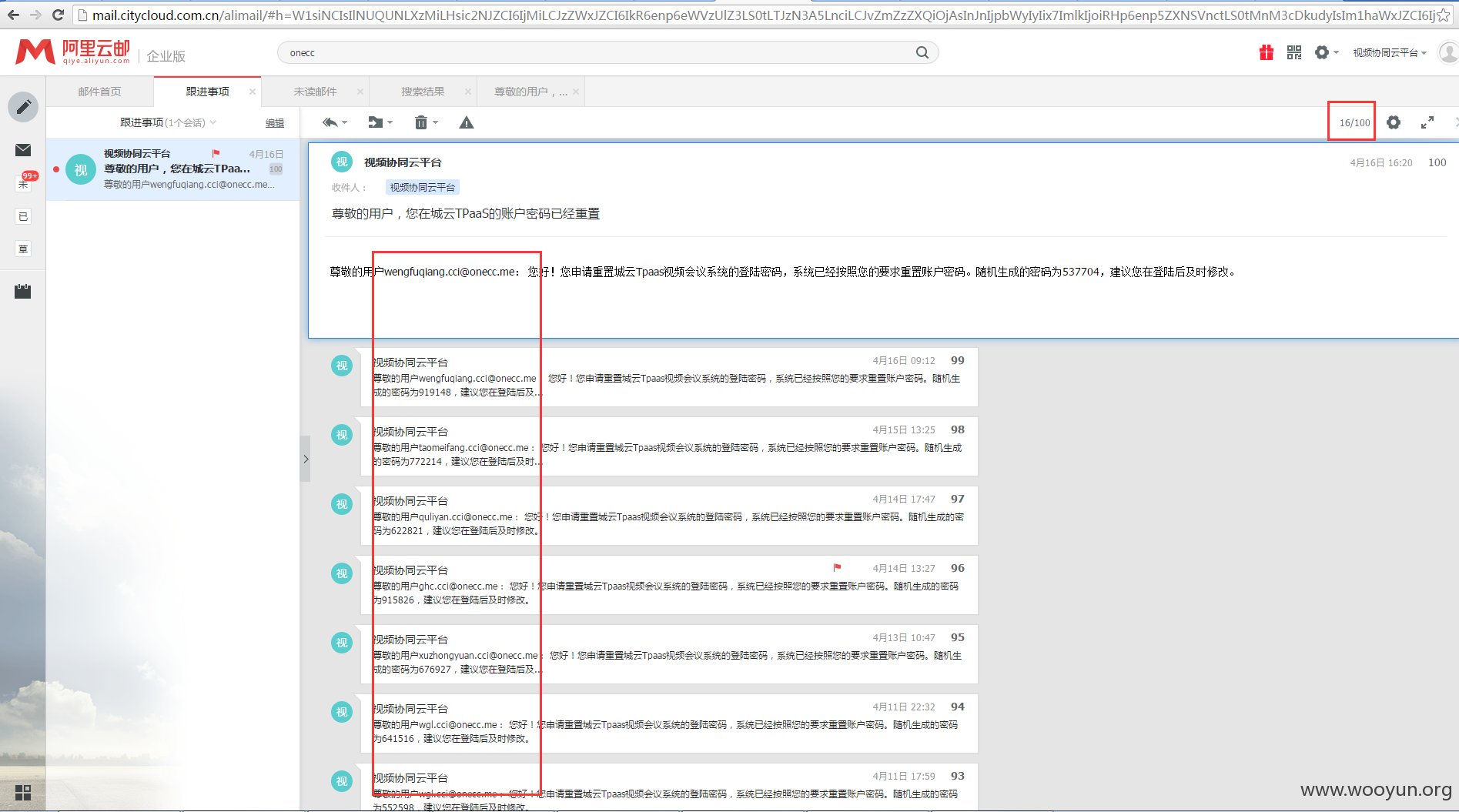

发现大量密码重置过的城云TPaaS账号、以及随机生成的密码。

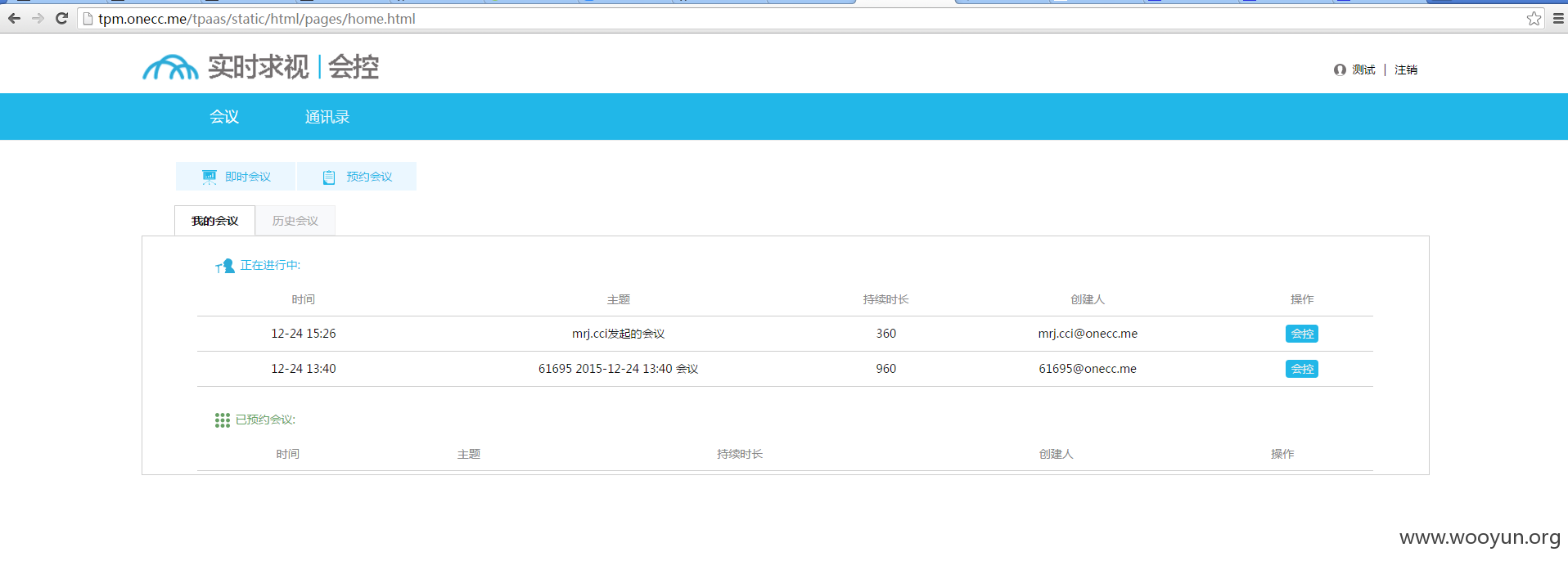

随机登录了其中一个账号:**.**.**.**i/123456,发现有正在进行中的会议。

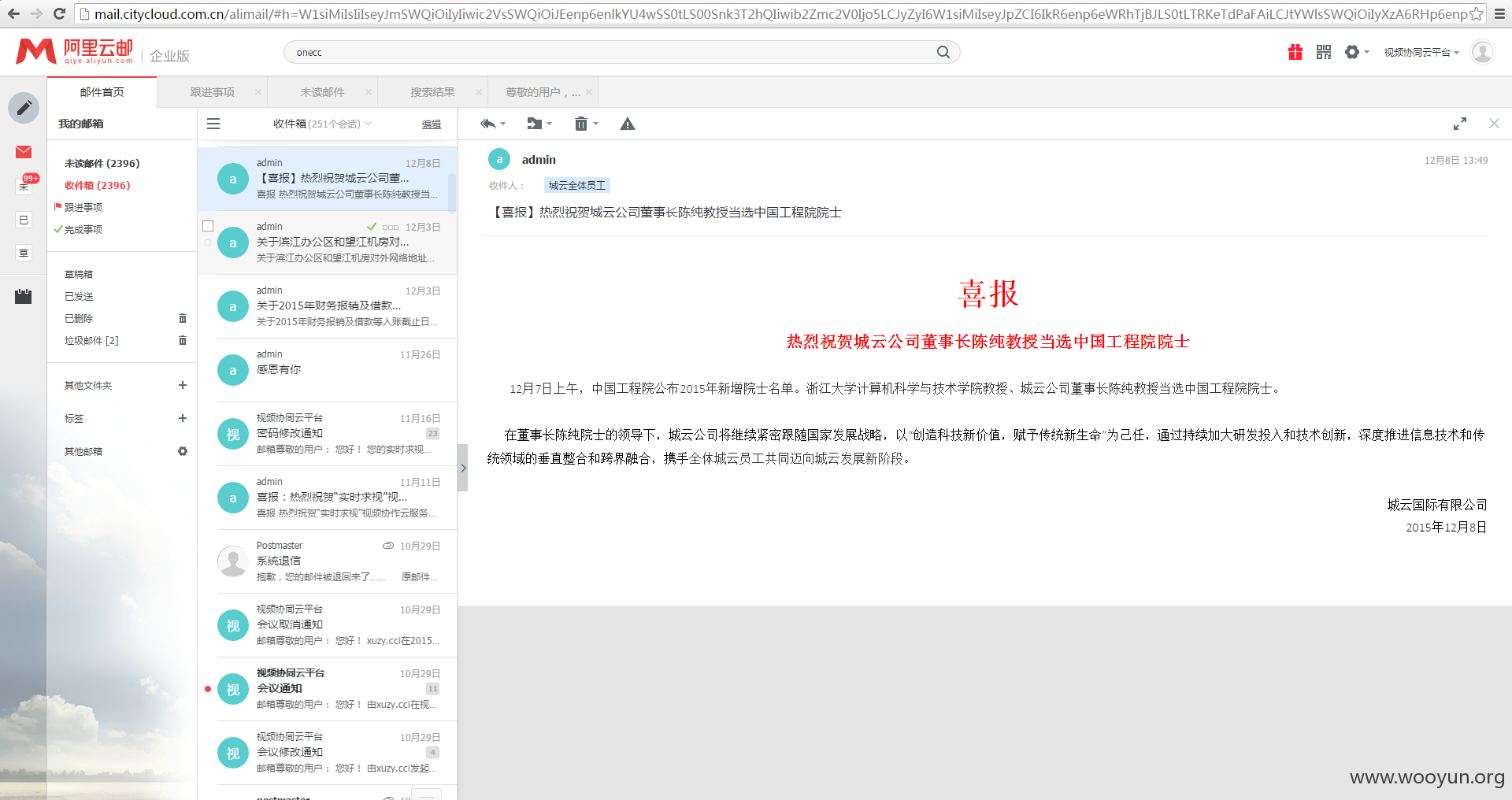

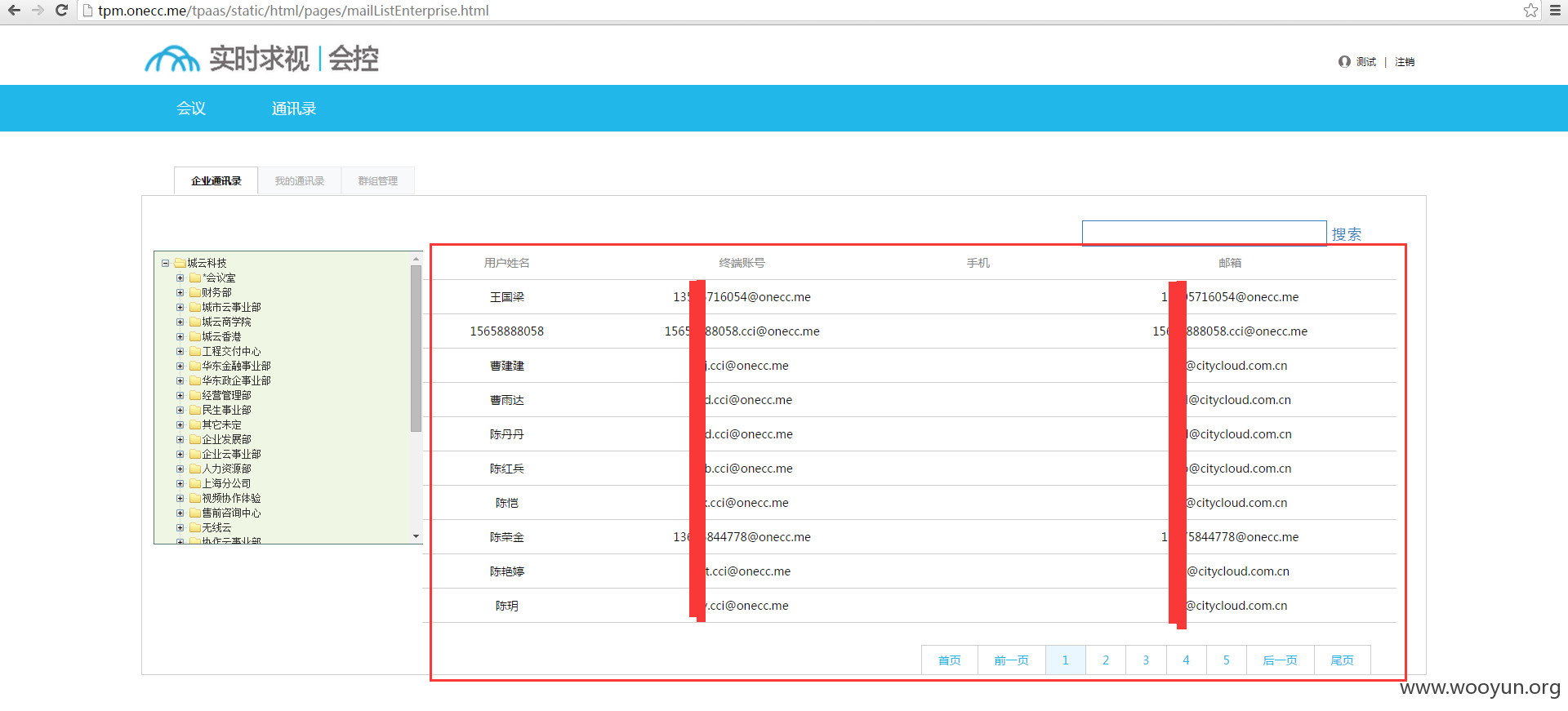

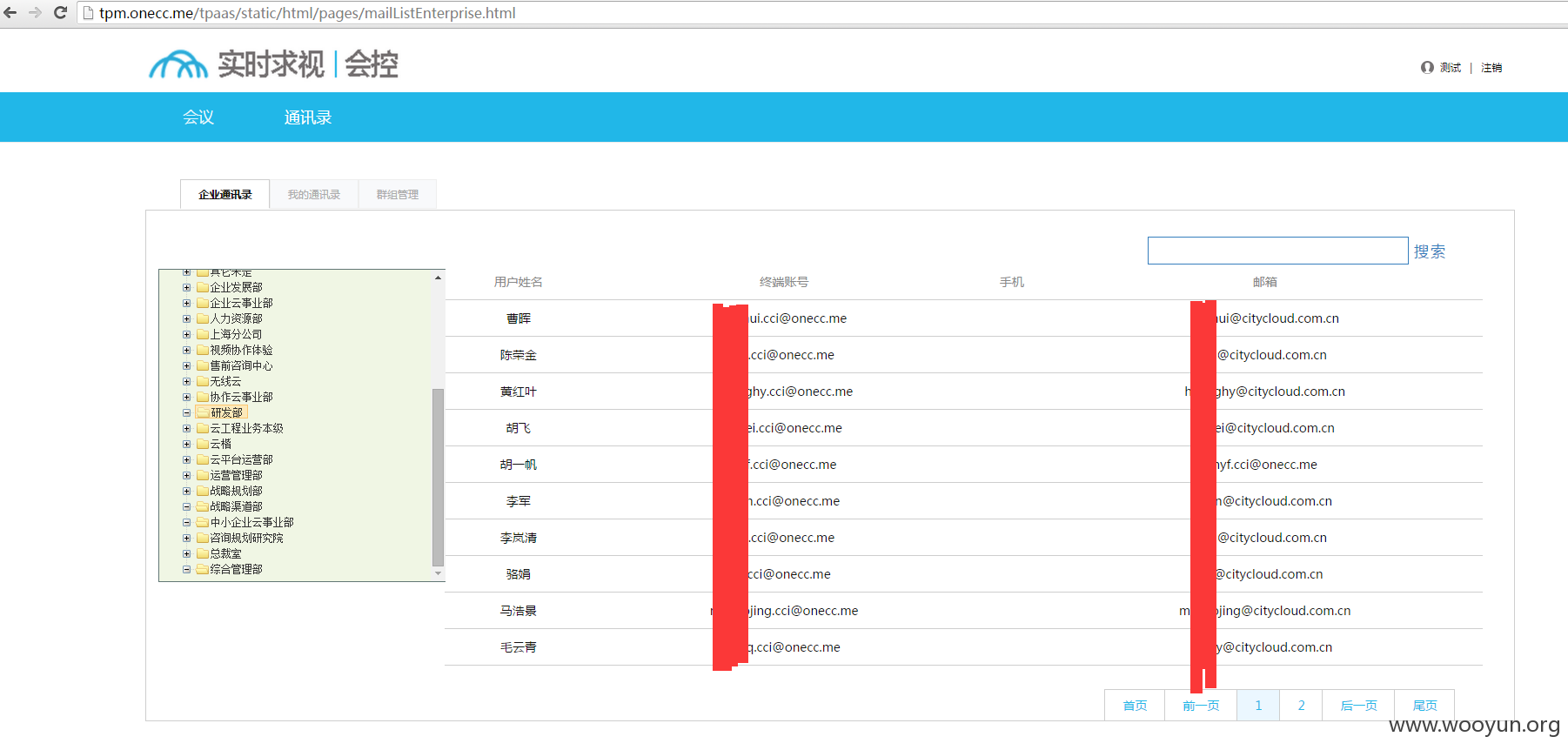

发现内部大量组织架构以及终端账号、邮箱。

修复方案:

删除

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-31 18:45

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无