漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162829

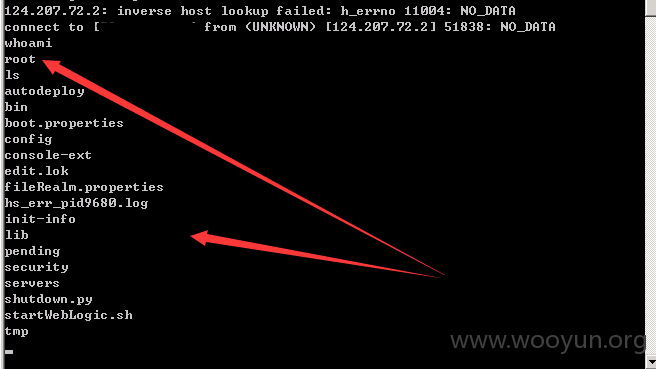

漏洞标题:中国商业联合会某系统远程命令执行漏洞getshell

相关厂商:中国商业联合会

漏洞作者: bigx

提交时间:2015-12-20 22:02

修复时间:2016-02-07 17:56

公开时间:2016-02-07 17:56

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-20: 细节已通知厂商并且等待厂商处理中

2015-12-24: 厂商已经确认,细节仅向厂商公开

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-07: 细节向公众公开

简要描述:

中国商业联合会是1994年经中华人民共和国民政部注册登记的具有社团法人资格的全国性行业组织,由从事商品生产、商品流通、饮食、服务业的企事业单位、有关社会组织及从事商品流通活动的个人自愿组成,接受业务主管单位国务院国有资产监督管理委员会和社团登记管理机关民政部的业务指导与监督管理。现有工作机构13个,分支机构24个,二级事业单位1个,投资公司2个,在编工作人员近百人;直接会员3000多家,间接会员8万多家;接受政府委托,直接管理14个事业单位,代管39个全国性专业协会,主管31家国内外公开发行的报刊。本会分别是亚太零售商协会联盟、国际零售协会高级管理人员论坛的成员。

详细说明:

漏洞证明:

如上

修复方案:

升级组件

版权声明:转载请注明来源 bigx@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-24 17:53

厂商回复:

CNVD未复现所述情况,已由CNVD通过软网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无