漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161555

漏洞标题:vivo手机自带系统app应用存在存储型xss漏洞已打到cookie

相关厂商:vivo智能手机

漏洞作者: 镰刀

提交时间:2015-12-15 17:14

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:XSS 跨站脚本攻击

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-15: 细节已通知厂商并且等待厂商处理中

2015-12-16: 厂商已经确认,细节仅向厂商公开

2015-12-26: 细节向核心白帽子及相关领域专家公开

2016-01-05: 细节向普通白帽子公开

2016-01-15: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

vivo手机系统自带app应用,存在存储型xss漏洞,已打到cookie

详细说明:

vivo手机系统自带app应用《应用中心》,存在存储型xss漏洞,已打到cookie

漏洞证明:

vivo手机系统自带app应用《应用中心》,存在存储型xss漏洞,已打到cookie

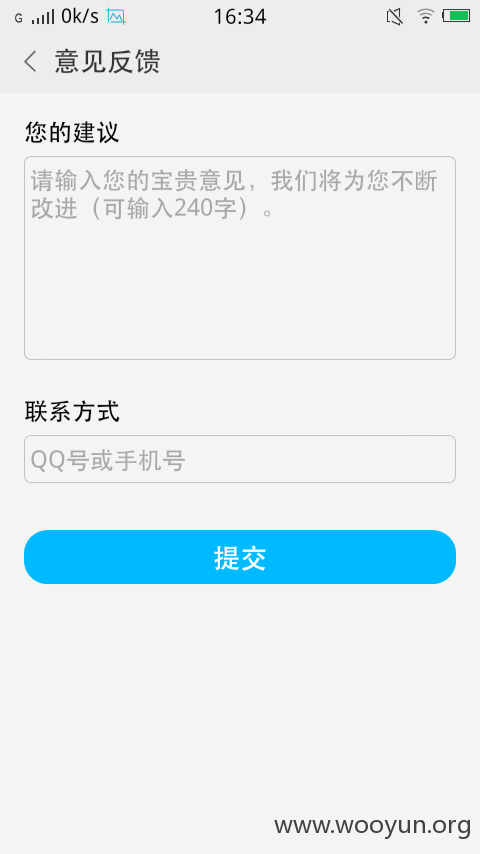

首先进去应用中心,反馈处

然后在反馈里面,填写我们的盗取cookie的xss代码,

最后坐等客服回复,

然后坐等我们的cookie既可

修复方案:

cookie证明:

location : http://hf.gamecenter.vivo.com.cn/h5/serverReply.html?replyId=672&appVersionName=2.0.1&adrVerName=4.4.4&model=vivo%20Y613F&e=90014a4834473164040503a29c3ab100&pixel=1.5&appVersion=38&elapsedtime=25889806&imei=866028020616961&av=19&cs=0&origin=371&boxInfo%3Dtype%3Dcom.bbkmobile.iqoo.gamecenter.feedback%2Cid=1450165896753079&s=2%7C3732830335

toplocation : http://hf.gamecenter.vivo.com.cn/h5/serverReply.html?replyId=672&appVersionName=2.0.1&adrVerName=4.4.4&model=vivo%20Y613F&e=90014a4834473164040503a29c3ab100&pixel=1.5&appVersion=38&elapsedtime=25889806&imei=866028020616961&av=19&cs=0&origin=371&boxInfo%3Dtype%3Dcom.bbkmobile.iqoo.gamecenter.feedback%2Cid=1450165896753079&s=2%7C3732830335

cookie : vivo_cookie_unique_id=OkPHpVZsyLVsvySfB4HiAg==; __v3_c_sesslist_10580=e9yyz7bvsh_cy6; __v3_c_review_10580=0; __v3_c_last_10580=1449969912202; __v3_c_visitor=1449969903331505; JSESSIONID=FDA9AB0C041E31A40EA33C791566479A

opener :

HTTP_REFERER : http://hf.gamecenter.vivo.com.cn/h5/serverReply.html?replyId=672&appVersionName=2.0.1&adrVerName=4.4.4&model=vivo%20Y613F&e=90014a4834473164040503a29c3ab100&pixel=1.5&appVersion=38&elapsedtime=25889806&imei=866028020616961&av=19&cs=0&origin=371&boxInfo%3Dtype%3Dcom.bbkmobile.iqoo.gamecenter.feedback%2Cid=1450165896753079&s=2%7C3732830335

HTTP_USER_AGENT : vivo_Y613F/V1.0 Linux/3.10.28-svn1131 Android/4.4.4 Release/10.08.2014 AppleWebKit/537.36 Profile/MIDP-2.0 Configuration/CLDC-1.1 Mobile Safari/537.36 System/Android 4.4.4

REMOTE_ADDR :

版权声明:转载请注明来源 镰刀@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-16 12:00

厂商回复:

已针对该漏洞做了修复,感谢关注!

最新状态:

暂无