漏洞概要

关注数(24)

关注此漏洞

漏洞标题:第六空间(DERLOOK)家居集团命令执行(泄露大量企业CRM信息/深入内网/ERP信息暴露)

提交时间:2015-12-11 11:20

修复时间:2016-01-23 15:16

公开时间:2016-01-23 15:16

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2015-12-11: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

第六空间是中国家居市场的颠覆者,给中国家居专业市场MALL化之路打开了想象空间——中国著名经济学家厉以宁,专于专业投资、运营高端家居商业模式,拥有出色的创新能力、定位能力、整合能力和丰富的营运管理经验。第六空间(DERLOOK)从生到长,始终穿着“国际基因”。从2001年开始,第六空间运用国际化运作背景,以前瞻的视野解读国际商业时尚流行趋势,走上高端国际家居品牌经营之路。

多年来,第六空间已与众多进口顶级家居品牌达成了地区代理和战略合作关系,如:VERSACE、FENDI、Ligne Roset、TURRI、EPOCA……

详细说明:

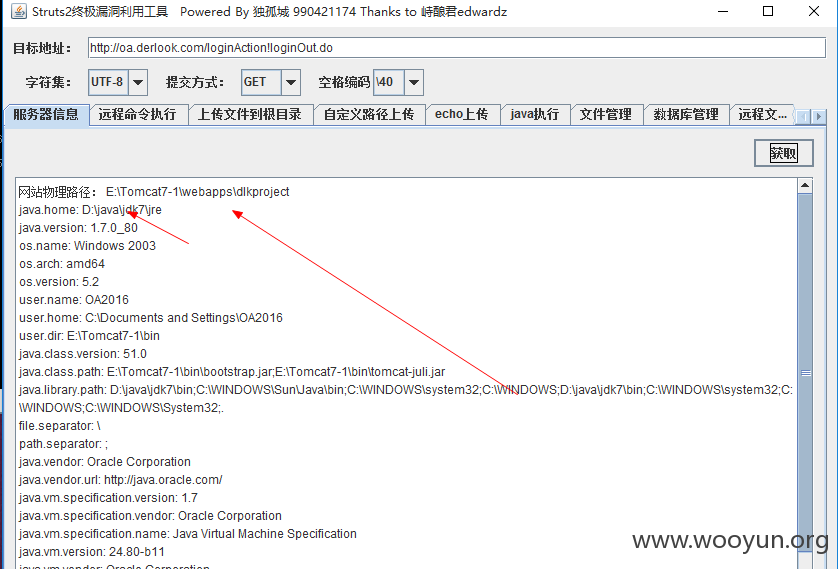

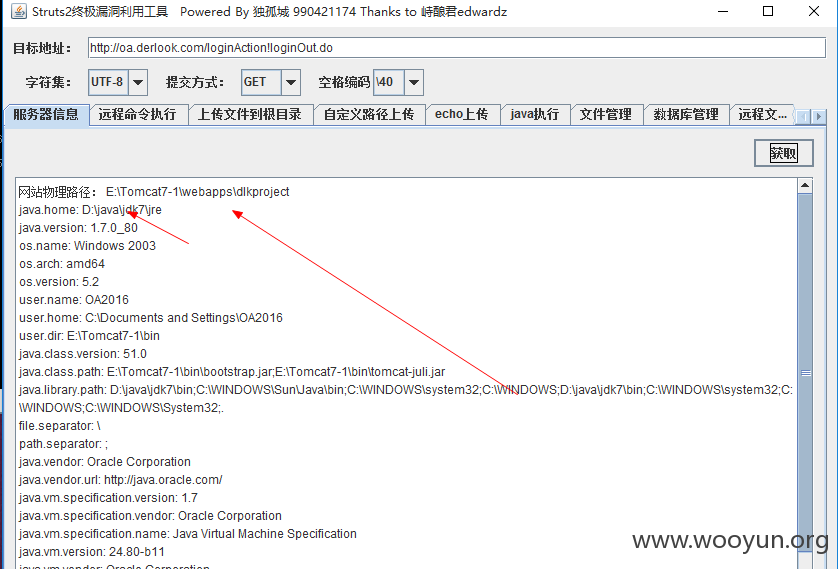

http://oa.derlook.com/loginAction!loginOut.do

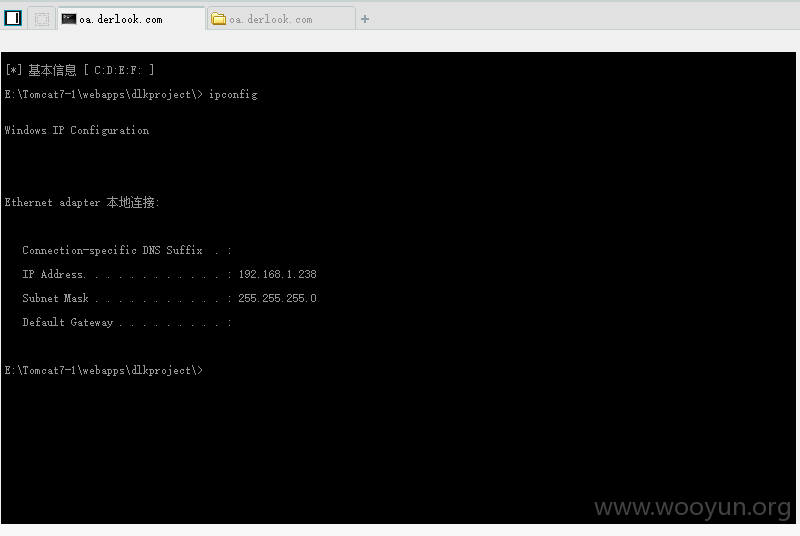

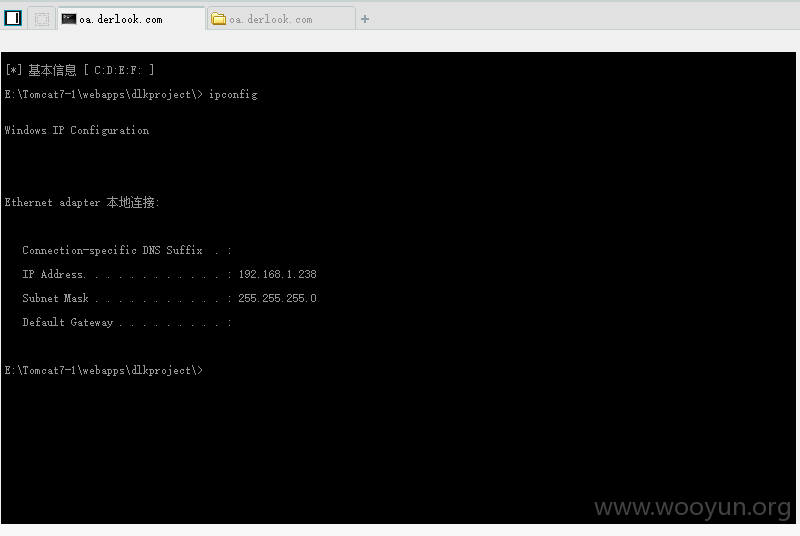

存在命令执行,从一个命令执行深入内网,然后挖掘出erp还有企业mail信息

全部报表泄露,大量内部敏感信息

http://122.224.64.2:8181/bigzone_cy/login ERP系统

漏洞证明:

数据库,以及企业mail,erp配置信息

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应