漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159402

漏洞标题:华记黄埔集团某站存在弱口令

相关厂商:重庆华记黄埔集团

漏洞作者: ` Z4lx

提交时间:2015-12-10 11:58

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-10: 细节已通知厂商并且等待厂商处理中

2015-12-14: 厂商已经确认,细节仅向厂商公开

2015-12-24: 细节向核心白帽子及相关领域专家公开

2016-01-03: 细节向普通白帽子公开

2016-01-13: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

RT

详细说明:

接上一个洞:WooYun-2015-158315

今天看见那个洞 厂商确认了,太激动了

所以继续找找洞洞了

来到了这个公司的官网咯

域名:http://**.**.**.**/

重庆华记黄埔信息技术有限公司成立于2001年3月16日,公司注册地位于重庆市高新技术产业开发区石杨路44号附10号,注册资本金1000万元。公司相继获得了“全网呼叫中心”许可证,“高新技术企业”,“双软认证企业”。

公司主要经营信息技术研发、技术服务、技术咨询,代收通讯费,计算机软硬件、电子产品的开发及销售,通用设备的销售,人力资源管理咨询,房屋租赁,企业营销策划,教育信息咨询,商务信息咨询。第二类增值电信业务中的呼叫中心业务

然后扫了下目录找到了 后台

http://**.**.**.**/master/Login.asp

习惯性的试了试弱口令

admin/admin

admin/12345

admin/admin789

然并卵

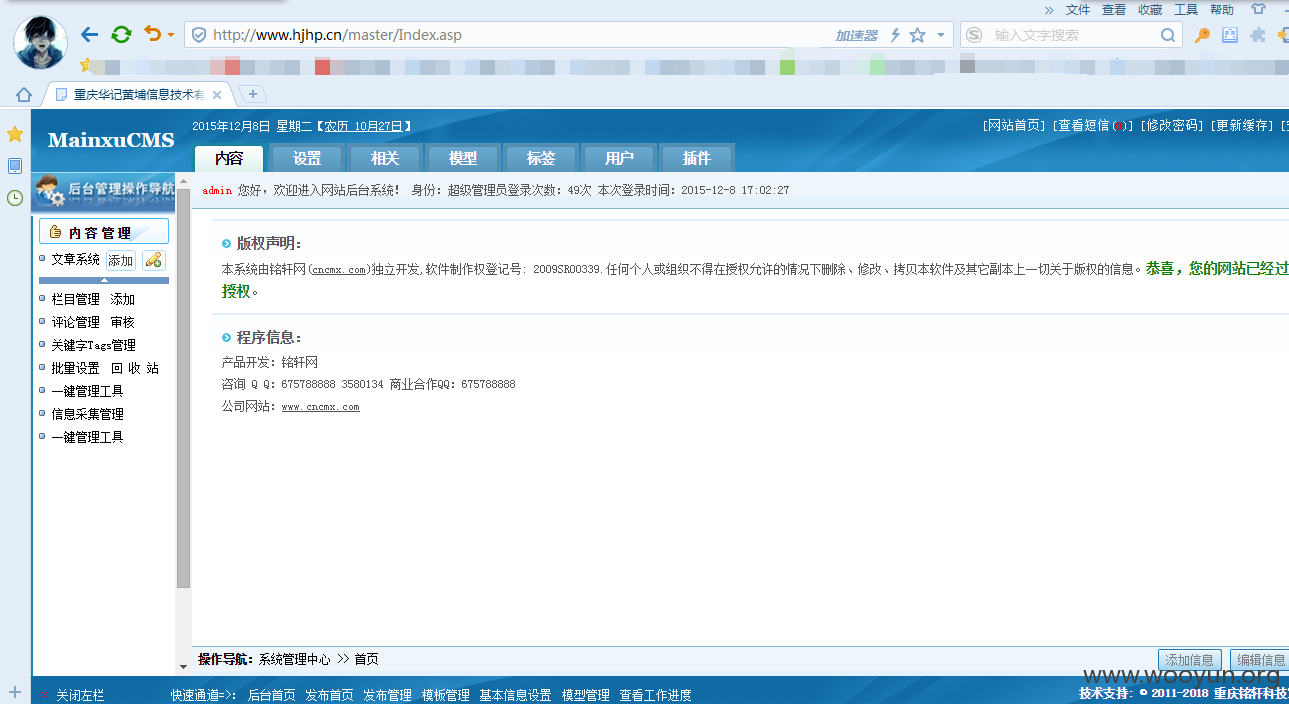

最终 admin/admin888

成功进入了后台

但是百度搜了搜Maxcms 也没啥漏洞

进了后台之后看了看,感觉有点想科讯的系统

最终确认为科讯7.0系统

但是没拿下shell 可能是我技术太渣了吧

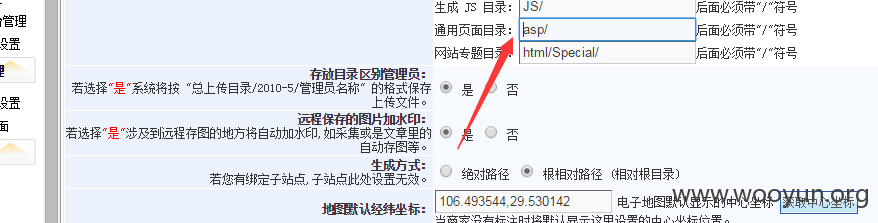

这里对目录限制了 .

上传点虽然在网站配置添加了asp上传类型

但是上传还是只能上传jpg的

而且抓包也无果,因为上传后会随机给一个图片地址........

SQL语句插马也不行.......

后面的就没有深入了

漏洞证明:

如上

修复方案:

修改弱口令

版权声明:转载请注明来源 ` Z4lx@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-12-14 14:43

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无