漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159263

漏洞标题:旅馆招待所综合管理平台信息泄露涉及几千家宾馆

相关厂商:旅馆、招待所综合管理平台

漏洞作者: scanner

提交时间:2015-12-09 16:32

修复时间:2016-01-23 15:16

公开时间:2016-01-23 15:16

漏洞类型:后台弱口令

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-09: 细节已通知厂商并且等待厂商处理中

2015-12-11: 厂商已经确认,细节仅向厂商公开

2015-12-21: 细节向核心白帽子及相关领域专家公开

2015-12-31: 细节向普通白帽子公开

2016-01-10: 细节向实习白帽子公开

2016-01-23: 细节向公众公开

简要描述:

航天金盾科技公司的第三方旅馆、招待所综合社会信息采集平台,导致平台内几千家宾馆住户信息泄露。

详细说明:

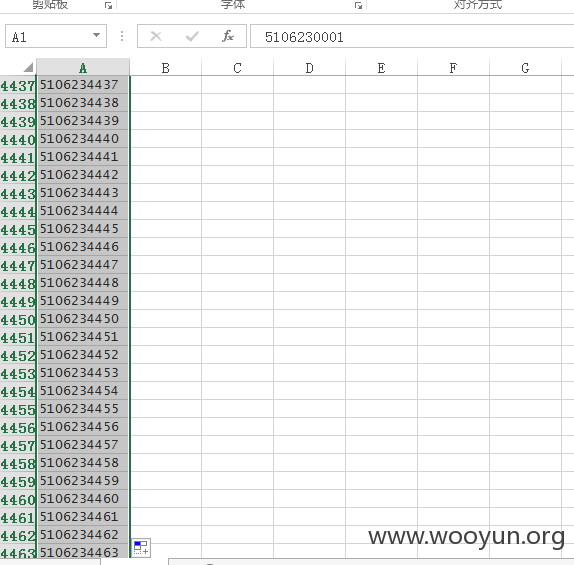

根据前辈所提供的的宾馆代码信息,在excel内下来了四五千个用户号

http://**.**.**.**:235/dylgy/Login.aspx

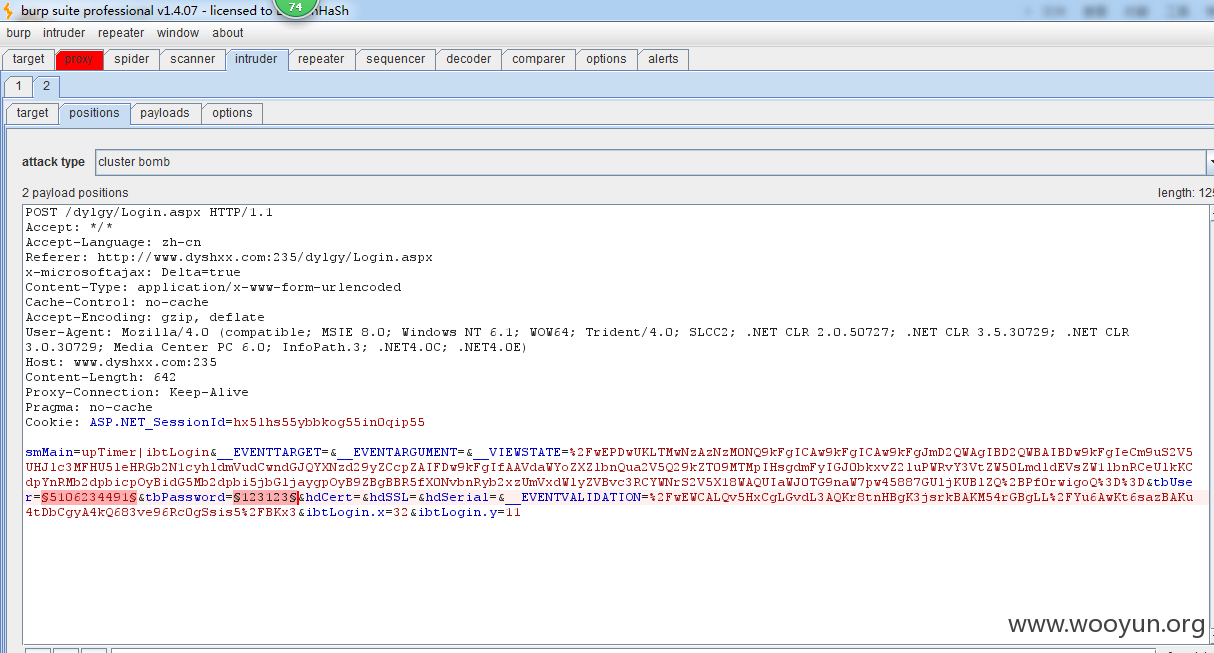

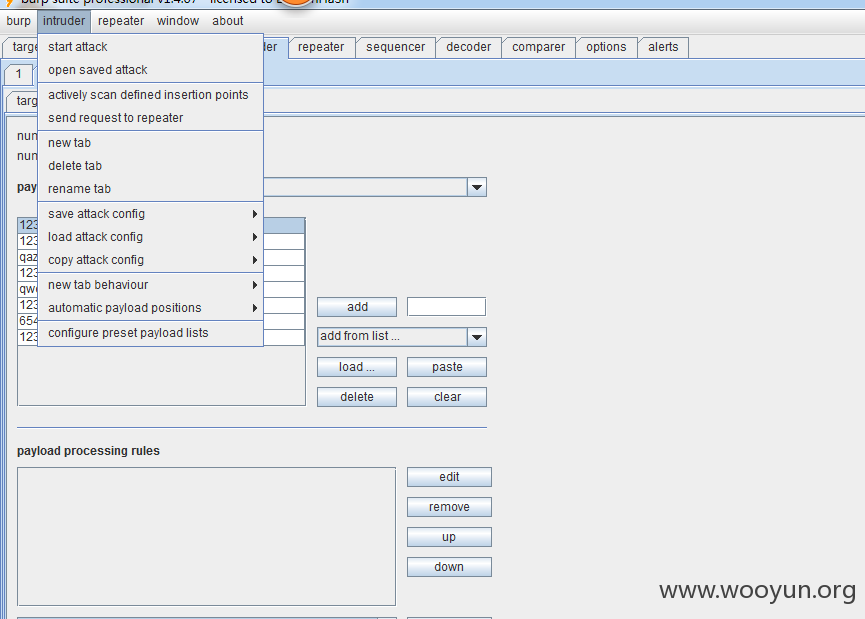

使用BP神器截取登录包,对包的payload进行定制,选用爆破模式,使用两个字典,密码随便选用几个常见弱口令。

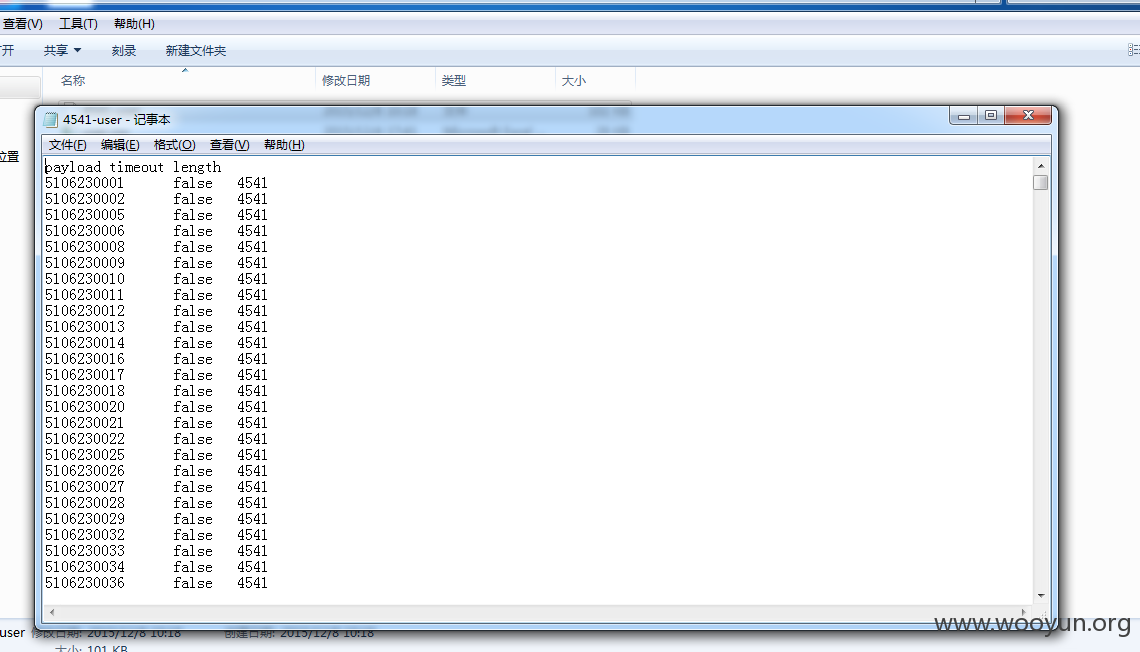

经验证,返回字符长度为4541的值为匹配弱口令。

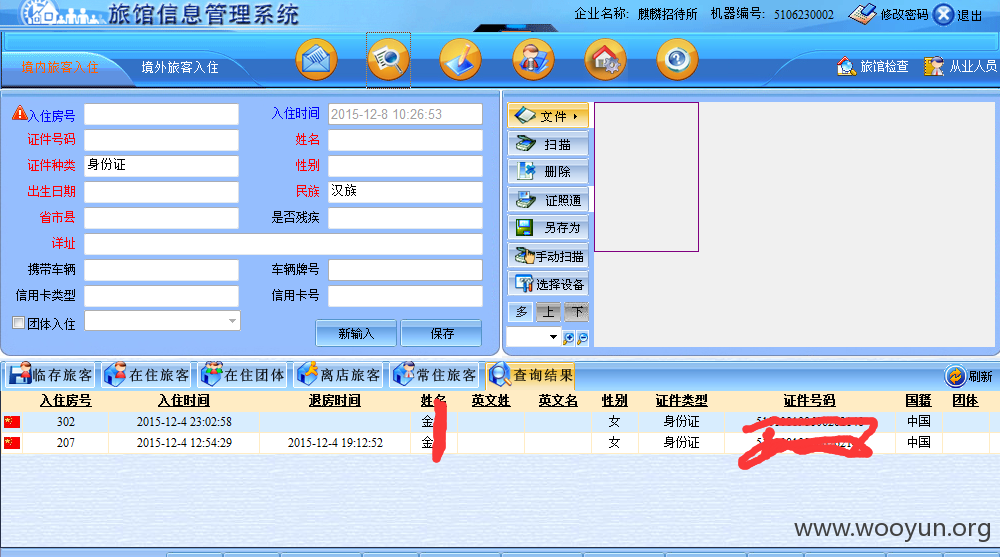

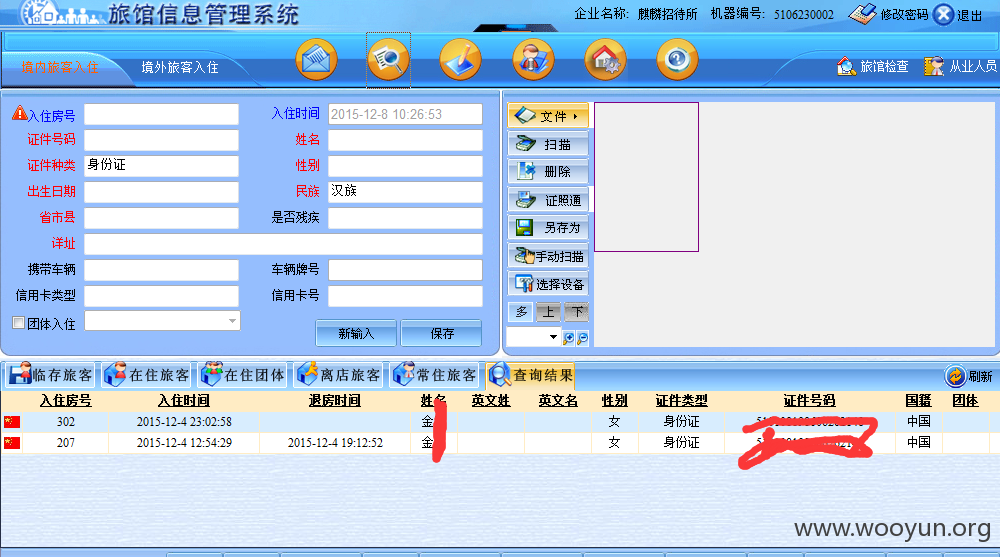

登录页面进去,先看汇总,然后随便查询一个顾客的信息。

漏洞证明:

修复方案:

此类漏洞,建议修复弱口令,登录界面增加验证码校验字符以防止爆破攻击。

版权声明:转载请注明来源 scanner@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-12-11 17:25

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无