漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159125

漏洞标题:维信理财某处信息泄露危害全公司业务

相关厂商:vcredit.com

漏洞作者: 路人甲

提交时间:2015-12-16 21:31

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-16: 细节已通知厂商并且等待厂商处理中

2015-12-17: 厂商已经确认,细节仅向厂商公开

2015-12-27: 细节向核心白帽子及相关领域专家公开

2016-01-06: 细节向普通白帽子公开

2016-01-16: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

RT

详细说明:

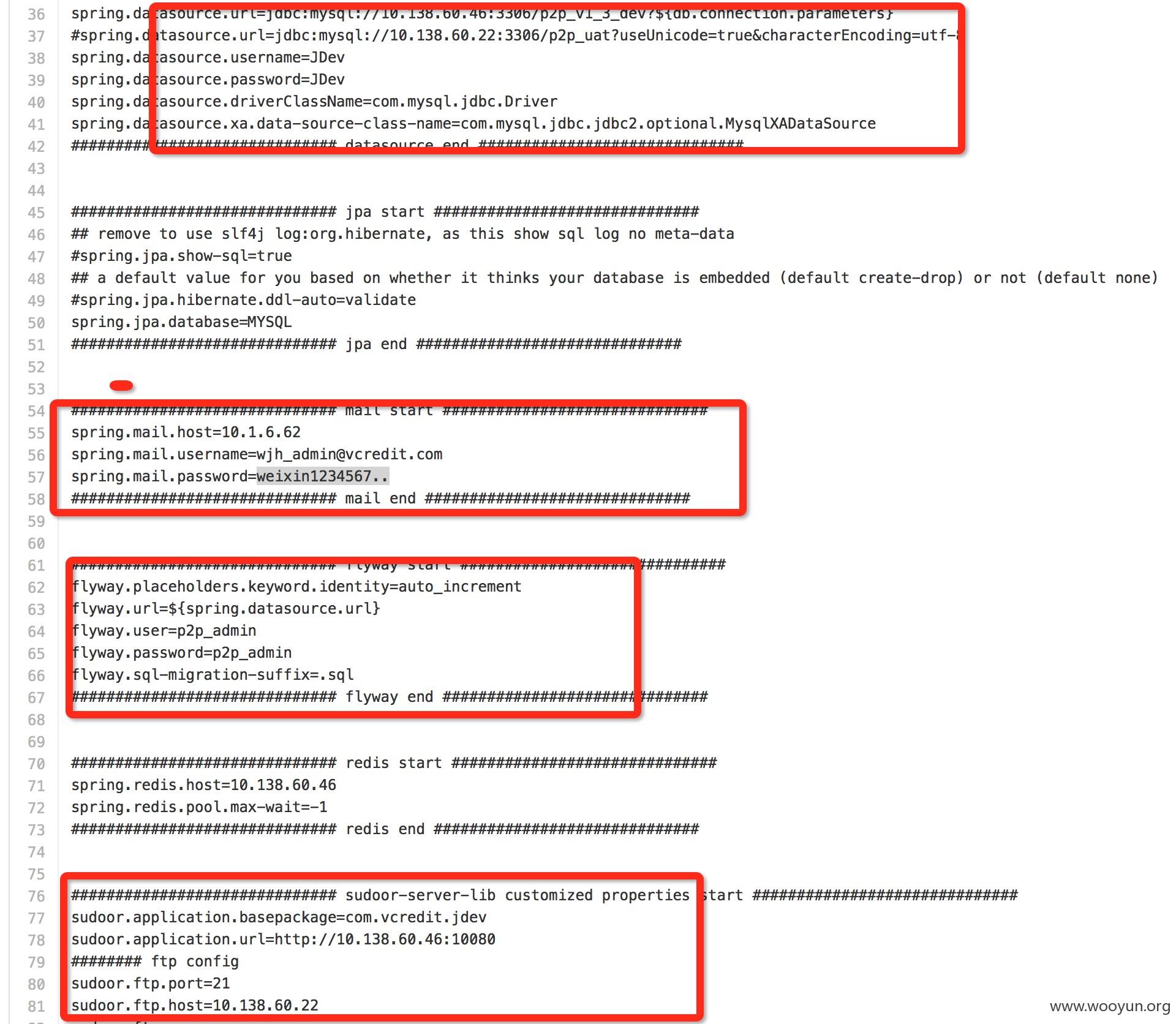

公司开发github帐号配置不当导致公司业务配置信息泄露

该帐号就没有设置访问权限,该帐号下的几个项目都可以随意查看;

选了一个p2p项目下的配置

文件查看

</code>

漏洞证明:

配置文件中可以看到邮箱的帐号密码,以及数据库的配置信息,和第三方金融机构api的接口的配置信息:

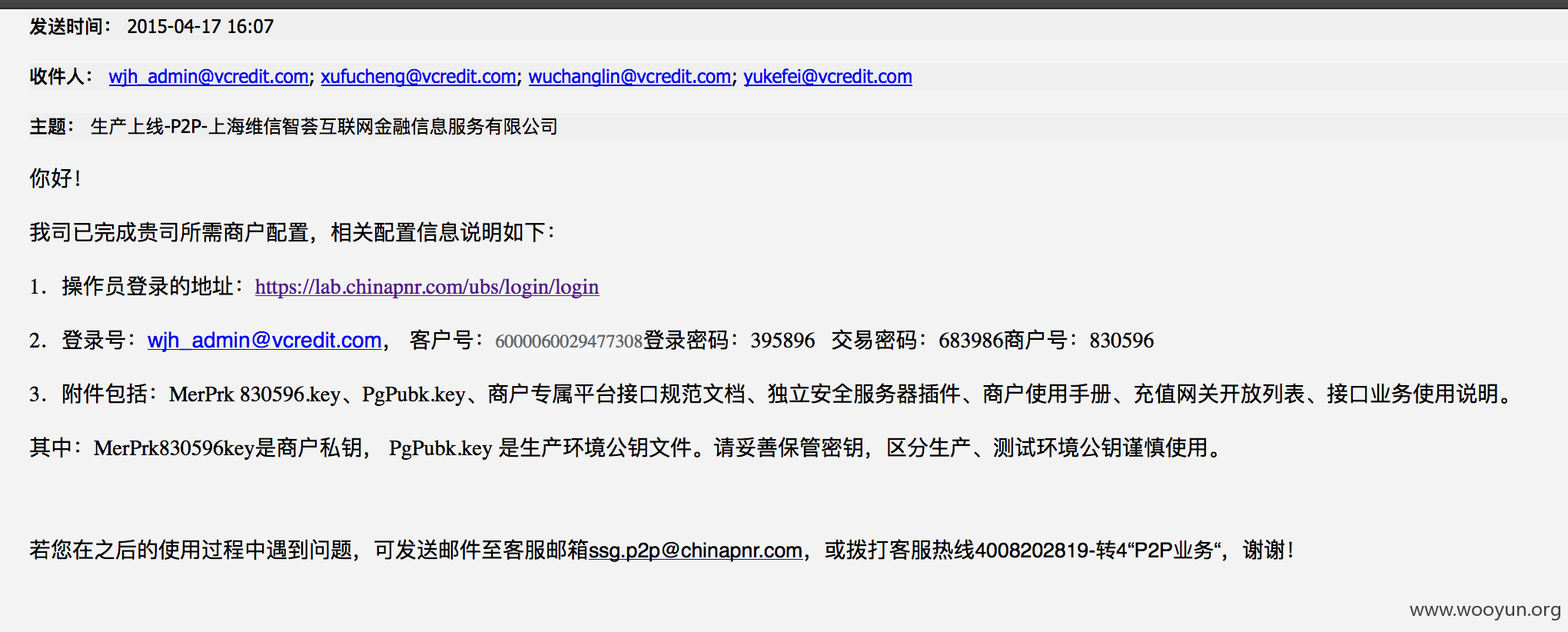

从邮箱中可以看出该github是维信理财的

获取的邮箱帐号密码进行登陆尝试:

登陆地址:

然后进行关键字搜索,比如密码:

搜到了维信理财使用的支付公司的接口的帐号密码以及交易密码:

见图:

原来使用的汇付天下的支付服务

利用图中的帐号密码测试登录:

金额吓了一条,不敢在测试了,到此为止

并且泄漏的信息里面除了支付的登录密码,还有交易密码,危害够高了

这个github列出的泄漏信息只是一个p2p的一个配置文件,应该还有更严重的信息,或者如果攻击者把源码打包回去慢慢研究,估计公司的业务都会面临瘫痪的可能。

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-12-17 14:43

厂商回复:

感谢对维金荟的关注。

最新状态:

暂无