漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157832

漏洞标题:小辣椒某系统越权访问系统日志+弱口令+普通用户拥有管理员权限可以直接查看所有用户信息导致session、协同办公、全公司通讯录泄露

相关厂商:小辣椒科技有限责任公司

漏洞作者: 路人甲

提交时间:2015-12-03 10:14

修复时间:2016-01-17 13:56

公开时间:2016-01-17 13:56

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-03: 细节已通知厂商并且等待厂商处理中

2015-12-03: 厂商已经确认,细节仅向厂商公开

2015-12-13: 细节向核心白帽子及相关领域专家公开

2015-12-23: 细节向普通白帽子公开

2016-01-02: 细节向实习白帽子公开

2016-01-17: 细节向公众公开

简要描述:

小辣椒应该算大厂商哇....

2012年2月,语信公司董事长兼CEO王晓雁先生受到小米手机的启发,决定打造一个互联网手机品牌。王晓雁先生找到全球领先的移动芯片公司高通,联合国内的大手机研发公司上海华勤,将先进的移动技术与品牌元器件运用到每款小辣椒产品中,2012年6月,首先联合北斗星手机网董事长兼CEO谭文胜进行互联网销售,因此,北斗小辣椒诞生,人们开始记住了小辣椒手机!

详细说明:

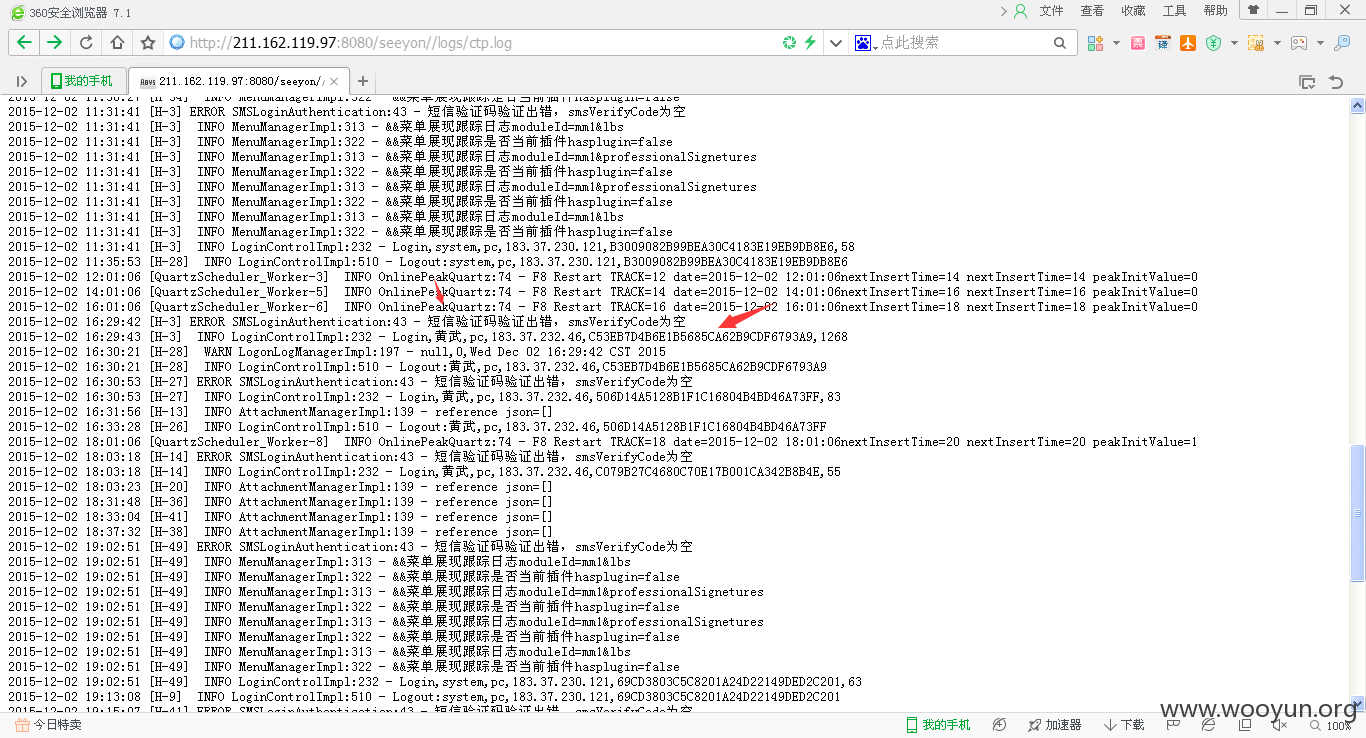

#1越权访问系统日志session泄露

http://211.162.119.97:8080/seeyon//logs/ctp.log

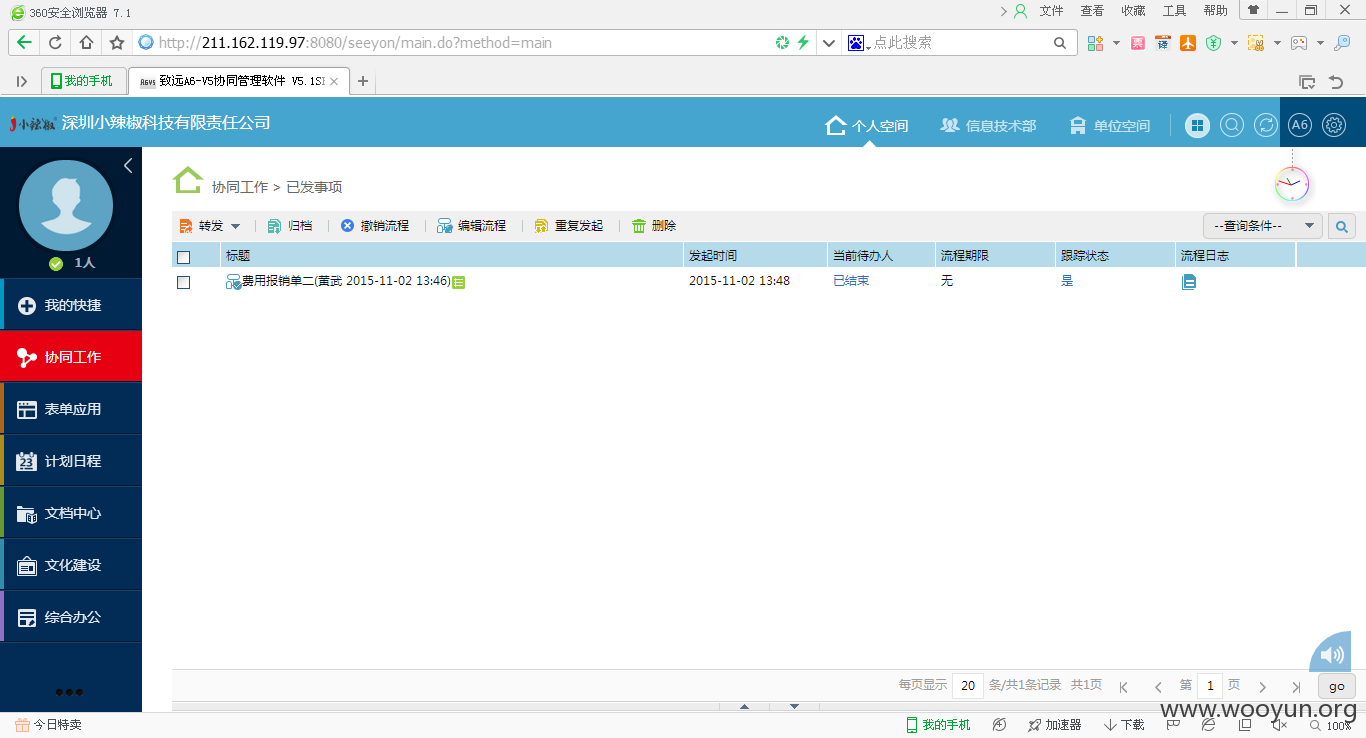

#2弱口令协同办公、全公司通讯录

http://211.162.119.97:8080/seeyon/

黄武

123456

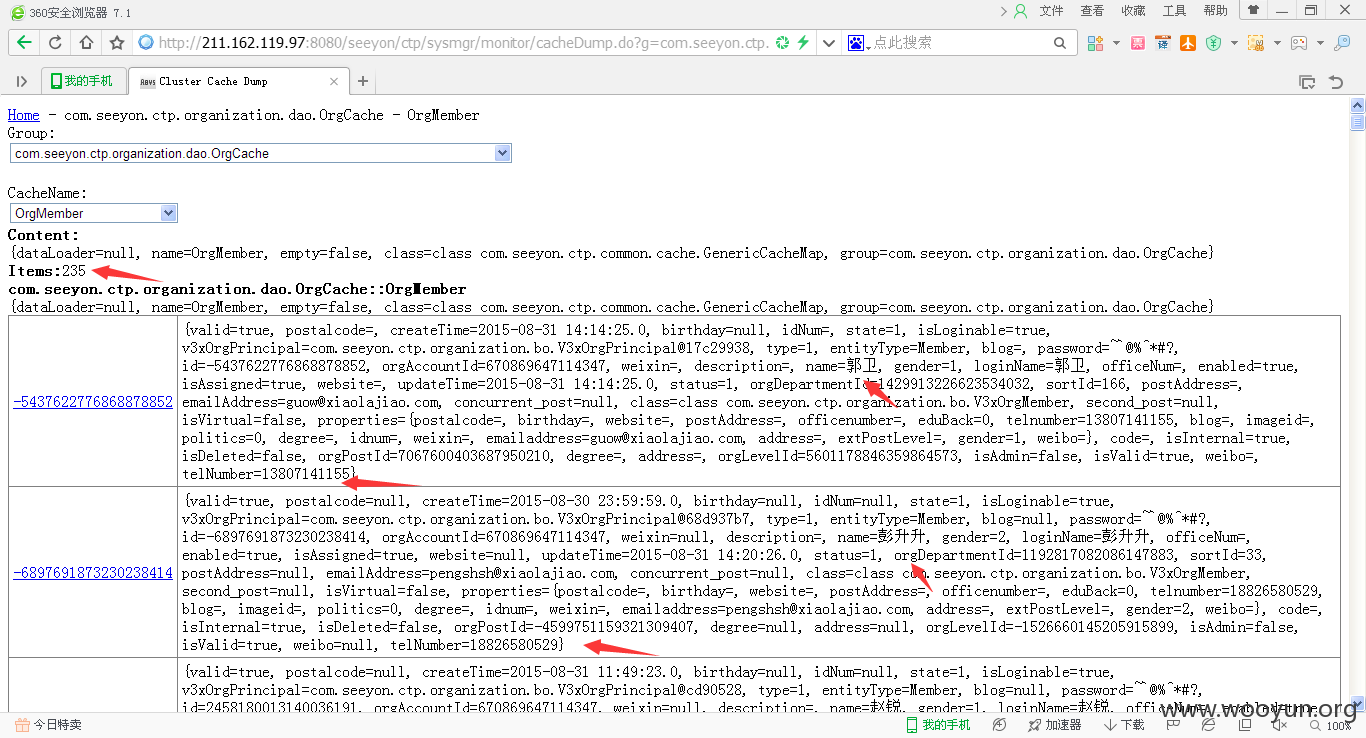

#3普通用户拥有管理员权限可以直接查看所有用户信息

ctp/sysmgr/monitor/cacheDump.do?g=com.seeyon.ctp.organization.dao.OrgCache&c=OrgMember

漏洞证明:

同上

修复方案:

修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-03 13:54

厂商回复:

谢谢提供,不解释了,好的队友很重要

最新状态:

暂无