漏洞概要

关注数(24)

关注此漏洞

漏洞标题:百果园某系统存在sql注射

提交时间:2015-12-01 15:18

修复时间:2016-01-18 14:10

公开时间:2016-01-18 14:10

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-12-01: 细节已通知厂商并且等待厂商处理中

2015-12-04: 厂商已经确认,细节仅向厂商公开

2015-12-14: 细节向核心白帽子及相关领域专家公开

2015-12-24: 细节向普通白帽子公开

2016-01-03: 细节向实习白帽子公开

2016-01-18: 细节向公众公开

简要描述:

百果园始于1997年,2001年正式成立公司,是中国最大的集果品生产、贸易、零售为一体的水果专营企业,全称是深圳市百果园实业发展有限公司。

2002年,百果园开始创办了中国第一家水果特许连锁专卖店,截止2015年6月,已发展超1000家连锁店,并在全球范围内建立了100多个水果种植基地。百果园是全球水果专营连锁业态的开创者

2015年9月22日,宣布获得了4亿元的A轮融资,天图资本此番领投3 .5亿元,广发信德等机构跟投。

详细说明:

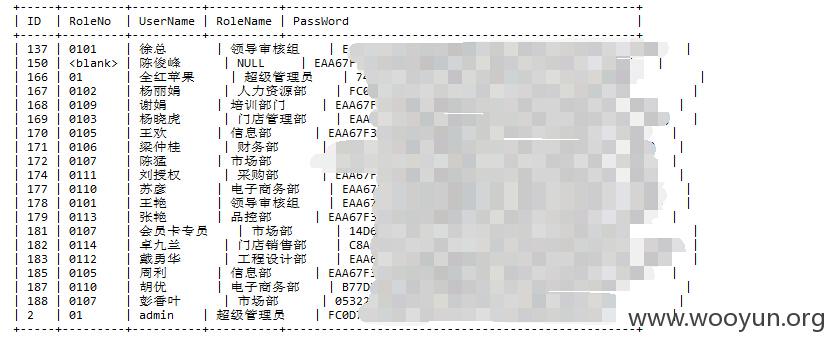

漏洞证明:

修复方案:

版权声明:转载请注明来源 保护伞@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-04 14:08

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无