漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156831

漏洞标题:特步电子商务采购协同平台设计不当可爆破账号

相关厂商:特步电子商务采购协同平台

漏洞作者: 西西

提交时间:2015-12-01 01:32

修复时间:2016-01-18 11:40

公开时间:2016-01-18 11:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-01: 细节已通知厂商并且等待厂商处理中

2015-12-04: 厂商已经确认,细节仅向厂商公开

2015-12-14: 细节向核心白帽子及相关领域专家公开

2015-12-24: 细节向普通白帽子公开

2016-01-03: 细节向实习白帽子公开

2016-01-18: 细节向公众公开

简要描述:

特步电子采购平台设计不当可爆破账号

详细说明:

特步电子商务采购协同平台设计不当可爆破账号

漏洞证明:

登录地址

http://**.**.**.**/Login.aspx?ReturnUrl=%2f

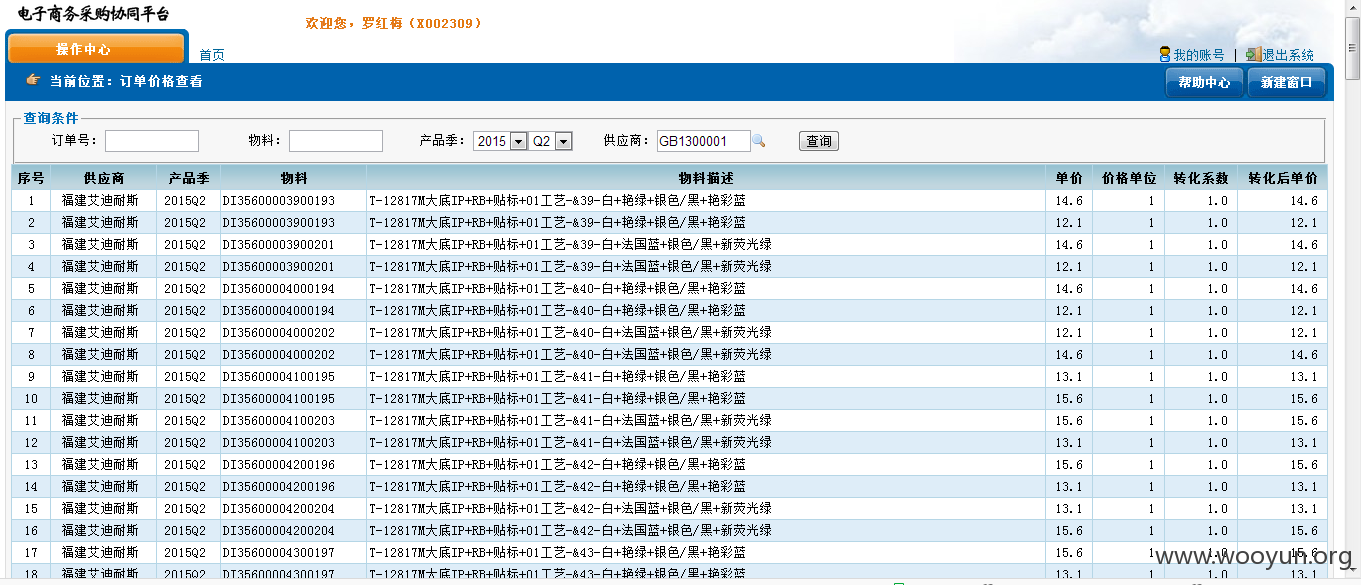

用top500爆破到一枚帐密

账号 test

密码 123456

登录

得到账号规则为 X00xxxx

自制字典 密码为123456尝试爆破

得到如下结果

status 返回302的都是密码正确的

登录证明

大量内部信息泄露

------The End------

修复方案:

不会啊

版权声明:转载请注明来源 西西@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-04 11:38

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无

![WH7EYE7@9]KVNW]{XQ$W}V1.png](http://wimg.zone.ci/upload/201511/2915153541c00e1660f271ad6654c0a53b3c070d.png)

![4YO8]L0I{@9}8QP229%@%U5.png](http://wimg.zone.ci/upload/201511/291517164001cbce2728093fe9ddf5c409e284c8.png)

![V]KO}{NX(VJ%(UPFM~(2VM2.png](http://wimg.zone.ci/upload/201511/29151933038457cf01fd21b4a927ccafe21d8435.png)