漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155097

漏洞标题:某通用校车管理系统命令执行漏洞(泄露大量学生妹纸信息)

相关厂商:宇通客车

漏洞作者: P0ker_L

提交时间:2015-11-23 17:52

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-23: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-21: 细节向核心白帽子及相关领域专家公开

2016-01-31: 细节向普通白帽子公开

2016-02-10: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

我们是共产主义接班人!

详细说明:

在逛某文库时,偶然发现一套校车管理系统的使用手册:

http://**.**.**.**/p-8476065969329.html

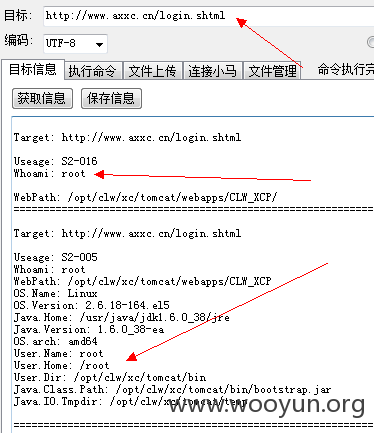

于是先从手册中提到的http://**.**.**.**/开刀,发现存在多个Struts2命令执行漏洞,且为root权限:

http://**.**.**.**/login.shtml

很明显,这是一套通用系统,根据搜索引擎返回的结果,发现多个存在漏洞的相同系统:

搜索关键字:intitle:欢迎使用安芯

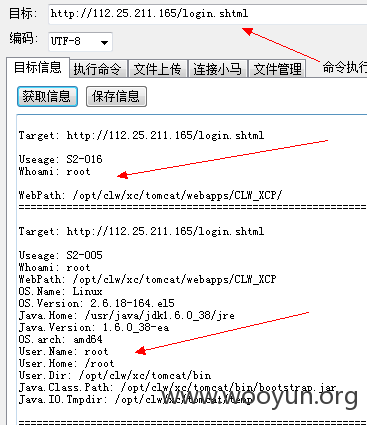

**.**.**.**/login.shtml

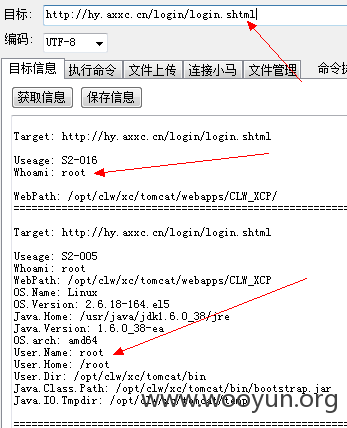

http://**.**.**.**/login/login.shtml

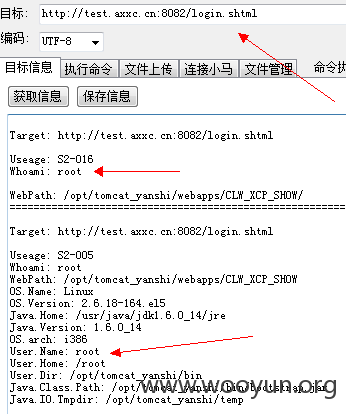

http://**.**.**.**:8082/login.shtml

漏洞证明:

既然来了,就挑一个看看妹纸吧,以http://**.**.**.**为例:

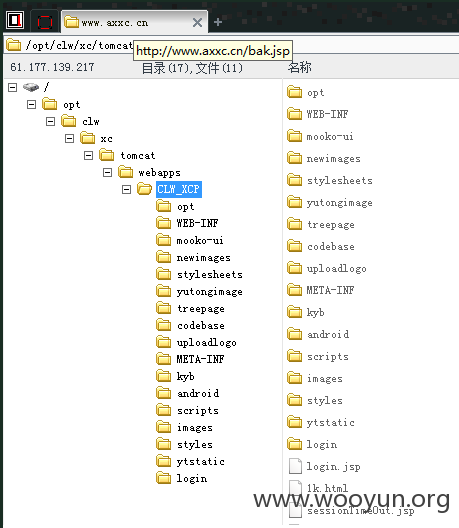

上菜刀:

http://**.**.**.**/bak.jsp

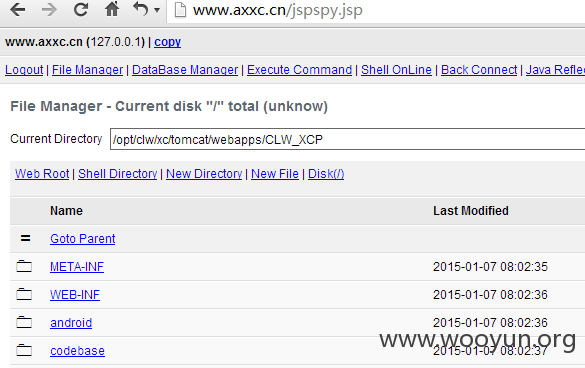

传大马:

http://**.**.**.**/jspspy.jsp

查数据库配置文件:

/opt/clw/xc/tomcat/webapps/CLW_XCP/WEB-INF/classes/conf/jdbc/jdbc.properties

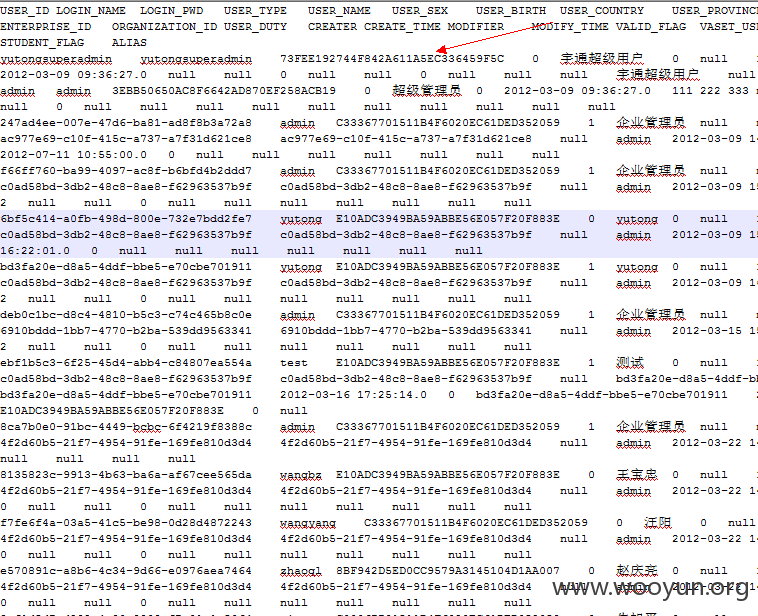

用户密码MD5未撒盐:

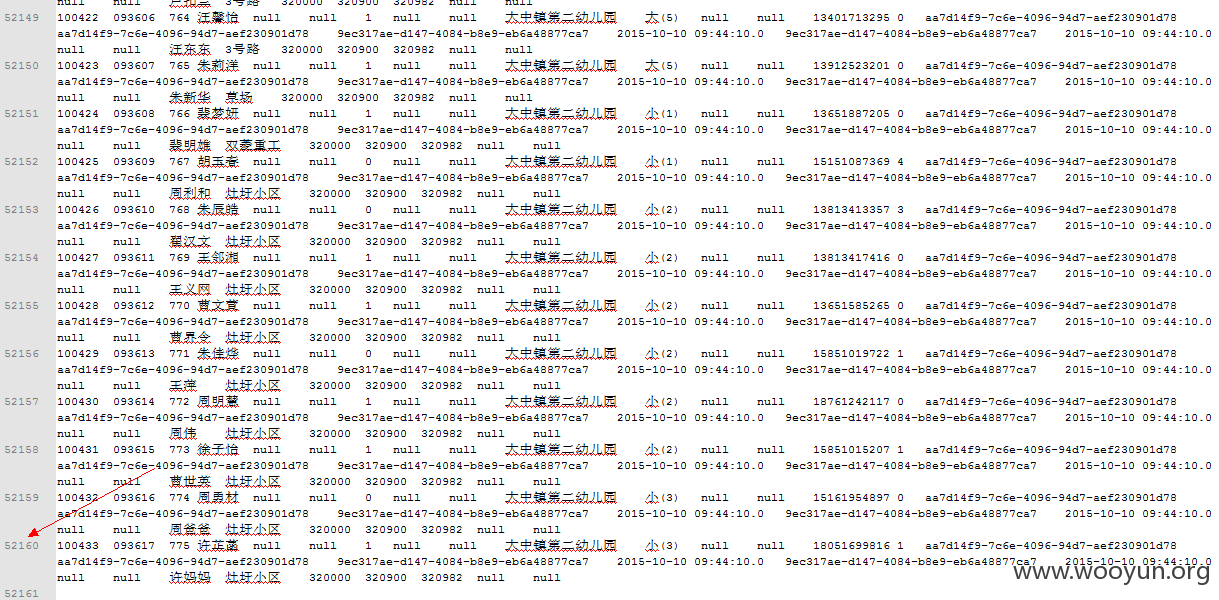

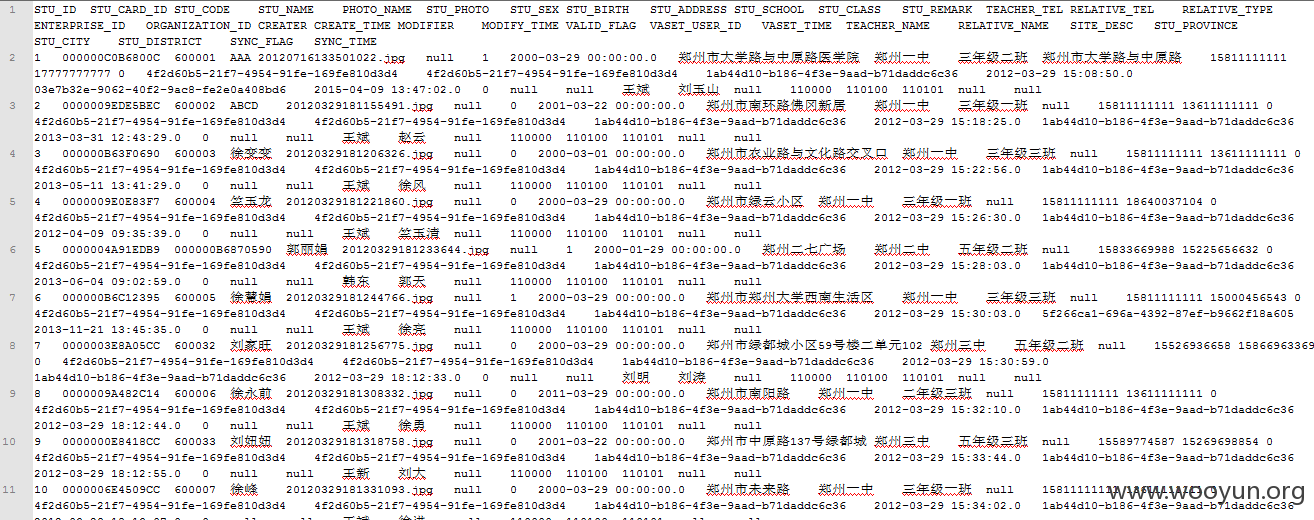

泄露大量萝莉正太信息,大约有52000条:

包括但不限于学校、班级、家长手机、家庭住址等信息,可用于诈骗。。。

修复方案:

更新存在漏洞的Struts2框架,密码撒盐后MD5存储

版权声明:转载请注明来源 P0ker_L@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-11-27 11:12

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站公开联系渠道向其邮件通报,由其后续提供解决方案并联系用户处置。

最新状态:

暂无